Laut dem von SlowMist veröffentlichten (2024 Jahresbericht zur Blockchain-Sicherheit und Anti-Geldwäsche) gab es im Jahr 2024 insgesamt 410 Sicherheitsvorfälle, die zu einem Verlust von 2,013 Milliarden USD führten, was einem Rückgang von 19,02 % im Vergleich zum Vorjahr entspricht. Der Bericht weist darauf hin:

Der DeFi-Bereich ist der am stärksten angegriffene Teil, mit insgesamt 339 Sicherheitsvorfällen, die 82,68 % der Gesamtzahl ausmachen, was zu einem Verlust von 1,029 Milliarden USD führte, ein Anstieg um 33,12 % im Vergleich zum Vorjahr.

Vertragsanfälligkeiten führten zu 99 Vorfällen, die einen Verlust von 214 Millionen USD zur Folge hatten.

Rug Pull-Vorfälle betrugen 58, mit einem Verlust von 106 Millionen USD.

Die Verluste durch Wallet-Phishing-Angriffe beliefen sich auf 494 Millionen USD, ein Anstieg um 67 %.

Angesichts der ernsten Sicherheitslage im Web3 hat die WEEX-Börse nicht nur ihre eigenen Sicherheitsmaßnahmen verstärkt, um die Sicherheit der Benutzervermögen zu gewährleisten, sondern veröffentlicht auch weiterhin eine Reihe von Artikeln über Sicherheit und Betrugsprävention, um den Benutzern zu helfen, potenzielle Risiken im Kryptowährungsbereich zu erkennen und bewährte Methoden zum Schutz von Vermögenswerten bereitzustellen. Diese Maßnahmen spiegeln das Engagement von WEEX für die Sicherheit der Benutzer wider und zeigen den Willen, die Kryptowährungs-Community vor Betrug zu schützen. Dieser Artikel wählt wichtige Inhalte aus der Serie von Artikeln zur Betrugsbekämpfung von WEEX aus.

Vorsicht vor „Rug Pull“-Betrügereien des Projektteams

Der Begriff „Rug Pull“ stammt aus dem Englischen „pull the rug out“ und bezieht sich im Bereich der Kryptowährungen auf die plötzliche Rücknahme aller Liquiditätsunterstützung durch das Entwicklungsteam nach der Einführung eines neuen Projekts, was dazu führt, dass ahnungslose Investoren wertlose Token in der Hand halten. Solche Betrügereien sind besonders häufig in DeFi-Projekten, und viele Investoren, egal ob neu oder erfahren, haben ähnliche Betrügereien erlitten.

Ein typischer „Rug Pull“-Betrug beginnt normalerweise mit der Schaffung eines neuen Tokens, der an einer dezentralisierten Handelsplattform (DEX) gelistet wird, wobei diese Tokens mit wertvollen Vermögenswerten (wie ETH oder SOL) gepaart und in einem Liquiditätspool platziert werden. Manchmal nutzt das Entwicklungsteam auch die Förderung durch große Influencer oder KOLs, um Hype zu erzeugen. Sobald das Liquiditätskapital angesammelt ist, zieht der Betrüger schnell alle wertvollen Vermögenswerte (wie ETH) ab und verschwindet.

Nach der ersten DEX-Emission (IDO) können die Entwickler auch andere „Rug Pull“-Aktionen durchführen, wie zum Beispiel durch einmaligen Verkauf einer großen Anzahl von Tokens, was zu einem raschen Preisverfall führt, oder indem sie Hintertüren im Vertrag lassen, die es niemandem außer wenigen Adressen untersagen, Tokens zu verkaufen, ähnlich wie beim berüchtigten SQUID-Token-Betrug.

Laut dem SlowMist-Bericht gab es 2024 insgesamt 58 „Rug Pull“-Betrügereien, die Investoren Verluste von bis zu 106 Millionen USD verursachten.

Wie erkennt man das Risiko eines „Rug Pull“-Betrugs?

Potenzielle „Rug Pull“-Betrügereien weisen häufig die folgenden Merkmale auf:

Fehlende Liquiditätsbindung: Keine Garantie von Entwicklern.

Außergewöhnliche soziale Medienhype: Starke Förderung durch unbekannte oder anonyme KOLs.

TVL (Total Value Locked) extrem niedrig: Anfällig für Preismanipulationen.

Unklare Whitepaper: Mangel an technischen Details und substanziellen Inhalten.

Offensichtliche Wale: Wenige Adressen halten große Mengen an Tokens.

Um zu vermeiden, Opfer solcher Betrügereien zu werden, empfiehlt WEEX den Benutzern, sich vor der Investition gründlich über das Projekt zu informieren, gegebenenfalls eine Due-Diligence-Prüfung des Entwicklungsteams durchzuführen und an vertrauenswürdigen zentralisierten Börsen (wie WEEX) zu handeln.

Vorsicht vor Phishing-Betrug

Haben Sie jemals auf einen Link zu einer scheinbar vertrauten Kryptowährungsbörse oder -wallet geklickt? Oder haben Sie eine Software heruntergeladen, die behauptet, ein Update zu sein?

Wenn das der Fall ist, sind Sie möglicherweise in die Falle eines Phishing-Betrugs geraten.

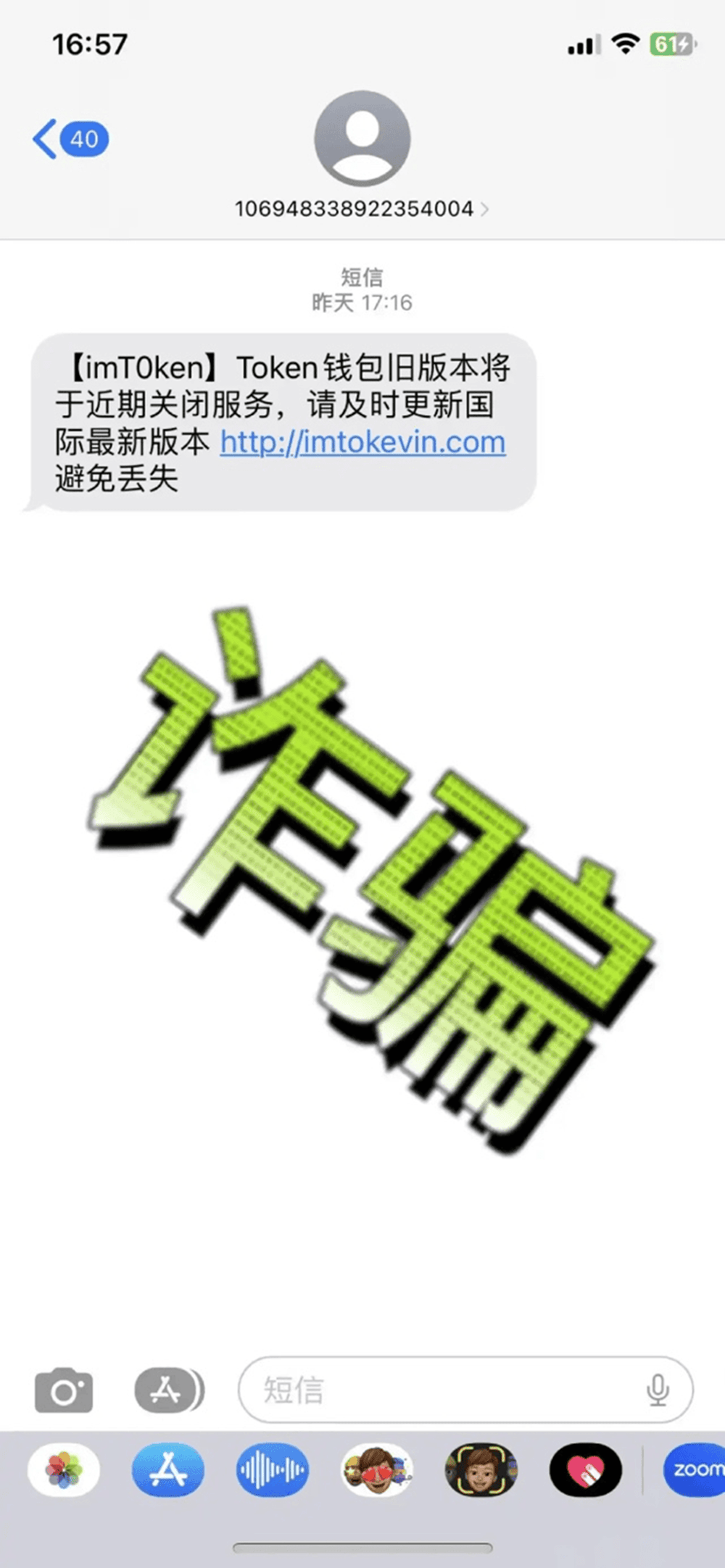

Phishing-Betrug ist eine Betrugsmethode von Cyberkriminellen, um an sensible Informationen der Benutzer zu gelangen. Diese Angreifer geben sich als vertrauenswürdige Institutionen aus und versuchen durch E-Mails, Fake-Webseiten oder sogar per Telefon oder SMS zu betrügen, um Ihre Anmeldeinformationen oder finanziellen Informationen zu stehlen.

Diese betrügerischen Inhalte führen Sie normalerweise über Links auf gefälschte Webseiten, die fast identisch mit legitimen Webseiten sind. Sobald Sie persönliche Informationen eingeben, werden Sie betrogen. Einige Software fordert Sie sogar auf, Updates herunterzuladen, was tatsächlich dazu dient, Malware heimlich einzuschleusen.

Häufige Arten von Phishing-Betrug

Phishing-Betrug ist eine der Hauptbedrohungen im Bereich der Kryptowährungen, und die Phishing-Richtlinien von WEEX skizzieren, wie diese Betrügereien funktionieren und wie man sie erkennt:

E-Mail-Betrug: Fälschung von Logos, dringende Passwortrücksetzanforderungen oder falsche Werbeaktionen.

Spear-Phishing: Nutzt häufig persönliche Informationen des Opfers (z. B. Namen, Aktivitäten in sozialen Medien usw.), um Betrügereien individuell anzupassen.

Voice-Phishing: Falsche Anrufe, die sich als Kundenservice ausgeben.

SMS-Phishing: Betrug über SMS zu vermeintlichen Sicherheitsanfälligkeiten oder Airdrops.

Wie kann man Phishing-Betrug vorbeugen?

WEEX erinnert die Benutzer ständig daran, die offizielle Website im Hinterkopf zu behalten. Bei unbekannten Links oder Telegram-, WeChat-, QQ-Kontakten oder E-Mails, die sich als Kundenservice ausgeben, sollten Sie unbedingt die offiziellen Verifizierungskanäle nutzen oder sich an das Personal der WEEX-Weltgemeinschaft wenden.

Beim Herunterladen und Installieren der WEEX-App stellen Sie bitte sicher, dass Sie dies über offizielle Kanäle tun oder im offiziellen App Store/Google Play nach "WEEX" suchen, um die Installation durchzuführen und zu vermeiden, dass Sie Apps aus unbekannten Quellen herunterladen oder auf unbekannte Links klicken.

Außerdem können Sie in den Sicherheitseinstellungen Ihres WEEX-Kontos einen Anti-Phishing-Code eingeben, um sicherzustellen, dass alle offiziellen E-Mails diesen Code enthalten. Wenn eine E-Mail diesen Code nicht enthält, könnte es sich um eine Phishing-E-Mail handeln.

Andere häufige Kryptowährungsbetrügereien

Die Sicherheitsartikelserie von WEEX zur Betrugsbekämpfung behandelt auch andere gängige Betrügereien wie Hackerangriffe, Fake ICO/IEO und Pump-and-Dump.

Hackerangriffe: Kryptowährungsbörsen und -wallets sind häufig Ziele von Hackerangriffen. Um zu verhindern, dass Ihr Konto gehackt wird, wird den Benutzern geraten, starke Passwörter zu verwenden und die Zwei-Faktor-Authentifizierung (2FA) zu aktivieren.

Fake ICO/IEO-Betrug: Diese Finanzierungsarten können von Betrügern ausgenutzt werden, die durch gefälschte Websites oder soziale Medien betrügerische Projekte bewerben. Benutzer sollten vor Investitionen umfassende Hintergrundprüfungen zu Projekten und Teams durchführen.

Pump-and-Dump-Betrug: Durch Marktpreismanipulation Investoren anziehen und schließlich eine großangelegte Token-Verkauf durchführen, was zu einem drastischen Preisverfall führt und den Investoren erhebliche Verluste beschert.

Ponzi-Schema: Diese Betrügerei nutzt hohe Renditen als Köder, während sie tatsächlich das Geld nachfolgender Investoren verwendet, um die Renditen früherer Investoren zu zahlen, was schließlich zu einem Zusammenbruch der Finanzkette führt und die Investoren alles verlieren.

Wie wählt man eine vertrauenswürdige Handelsplattform aus?

Nach dem Verständnis dieser Kryptowährungsbetrügereien wird es besonders wichtig, eine sichere und zuverlässige Handelsplattform auszuwählen, da die Wahl einer betrügerischen Plattform zu erheblichen finanziellen Verlusten führen kann; während die Wahl einer unzuverlässigen Plattform das Risiko birgt, alle Vermögenswerte zu verlieren.

Kryptowährungs-Handelsplattformen sind hauptsächlich in zentralisierte Handelsplattformen (CEX) und dezentralisierte Handelsplattformen (DEX) unterteilt. Für die meisten Benutzer ist es besonders wichtig, beim Wählen einer CEX-Plattform auf die folgenden Schlüsselfaktoren zu achten:

Sicherheitsmaßnahmen:

Zwei-Faktor-Authentifizierung (2FA): Stellen Sie sicher, dass die Börse 2FA anbietet, um die Sicherheit Ihres Kontos zu erhöhen.

Verschlüsselung und Cold Storage: Überprüfen Sie, ob die Börse starke Verschlüsselung und umfangreiche Cold Storage verwendet, um Vermögenswerte zu schützen.

Risikokontrollsystem: Stellen Sie sicher, dass die Börse über Mechanismen zur Echtzeiterkennung und Reaktion auf verdächtige Aktivitäten verfügt.

Reserve-Nachweis: Die Börse sollte einen verifizierbaren Reserve-Nachweis bereitstellen, um ihre finanzielle Stabilität sicherzustellen.

Schutzfonds: Die Börse sollte einen Schutzfonds für Benutzervermögen einrichten, WEEX hat seit seiner Gründung einen Investoren-Schutzfonds von 1.000 BTC eingerichtet.

Historie:

Geschichte von Sicherheitsvorfällen: Überprüfen Sie, ob die Börse in der Vergangenheit Sicherheitsvorfälle hatte und wie diese behandelt wurden.

Ständige Verbesserung: Aktualisiert die Börse ständig ihre Sicherheitsmaßnahmen?

Kundenservice:

Ein umfassendes Kundenserviceteam, das schnell auf die Anfragen der Benutzer reagieren kann. WEEX bietet 24 Stunden mehrsprachigen Kundenservice.

Benutzerbewertungen und Gemeinschaftsvertrauen:

Gemeinschaftsfeedback: Lesen Sie Benutzerkommentare, um die Sicherheit und den Kundenservice der Börse zu verstehen.

Diskussionsteilnahme: Aktiv mit der Gemeinschaft kommunizieren, um Vertrauen und Transparenz aufzubauen.

Fazit

In der aufregenden und herausfordernden Welt der Kryptowährungen ist es entscheidend, wachsam zu bleiben und das Bewusstsein für Selbstschutz zu stärken. Durch vertiefte Projektforschung, die Auswahl vertrauenswürdiger Handelsplattformen und Sensibilität gegenüber Sicherheitsbedrohungen können wir das Risiko, Opfer von Betrug zu werden, effektiv verringern. Lassen Sie uns gemeinsam daran arbeiten, ein sichereres und transparenteres Web3-Ökosystem zu schaffen.