У світі розподілених реєстрів хешування — це не просто стиснення даних. Це гравітація, яка утримує блоки разом. Без розуміння природи хешу неможливо адекватно оцінити безпеку будь-якого L1-протоколу чи стійкість DeFi-архітектури.

🧩 Що це насправді?

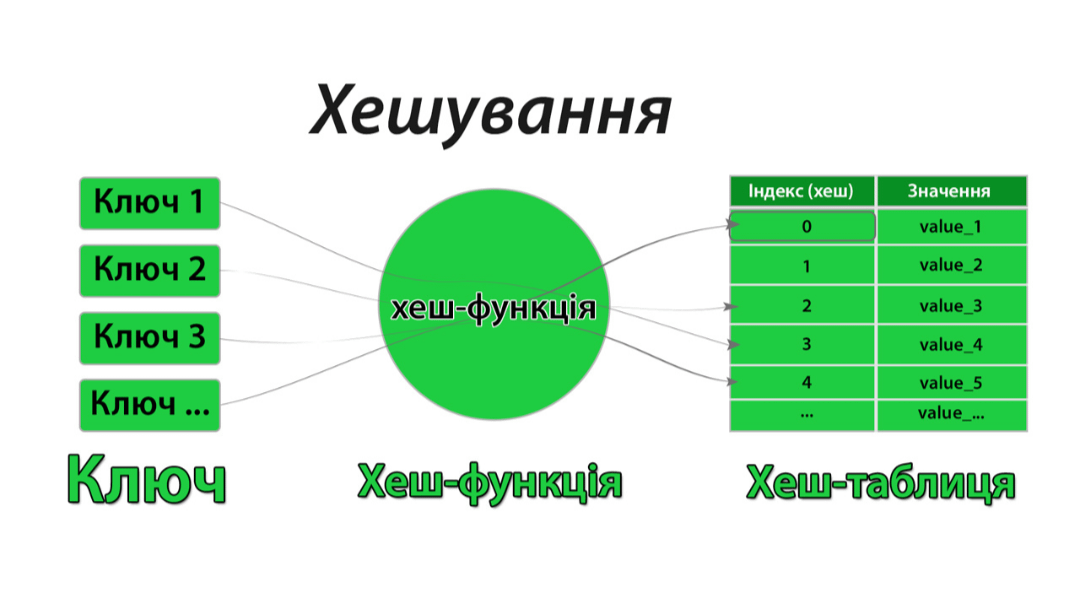

Хеш-функція — це детермінований алгоритм, який перетворює вхідний масив даних довільної довжини у фіксований рядок символів.

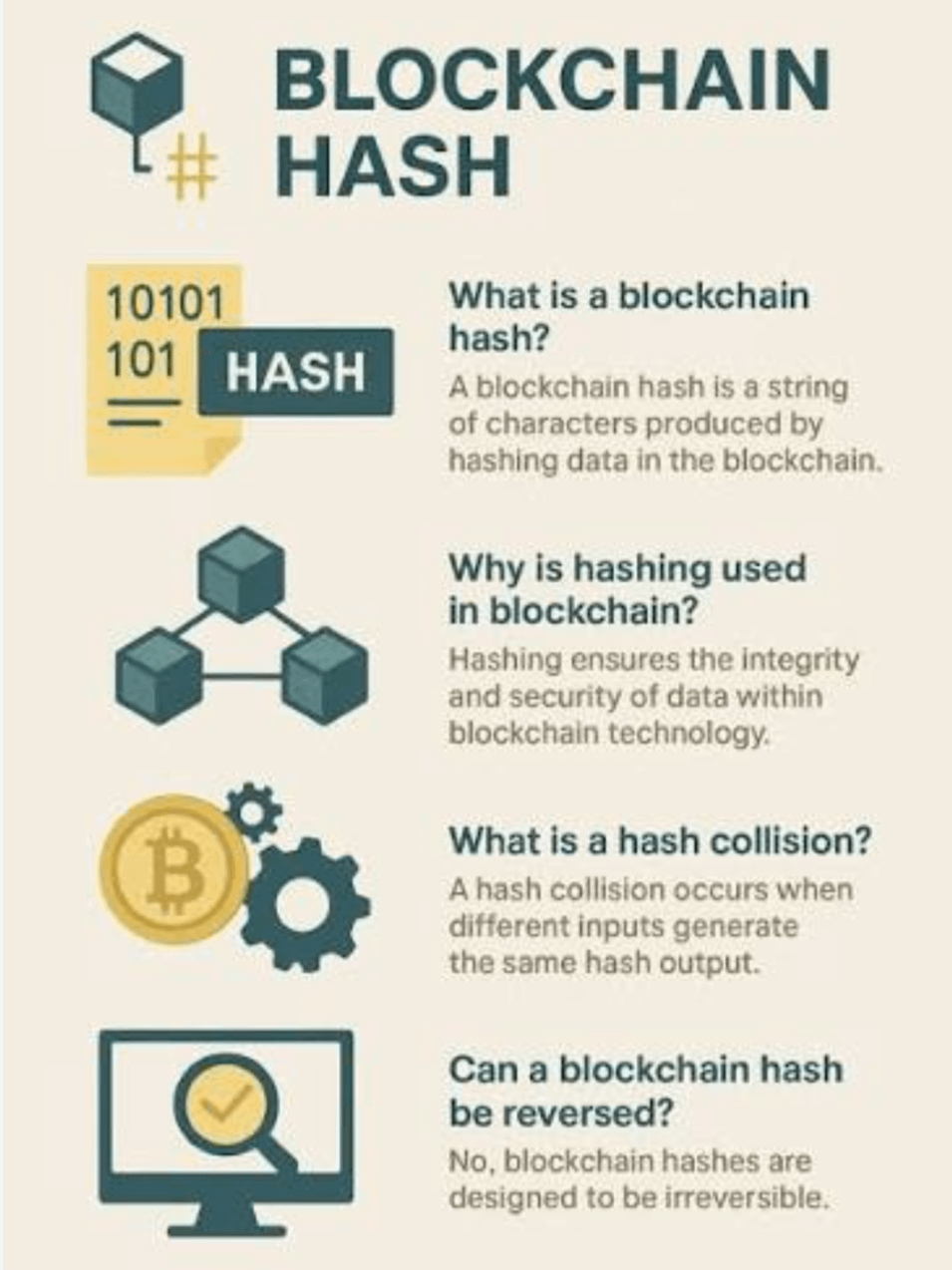

Ключова теза: На відміну від шифрування, хешування — це квиток в один бік. Ви не можете відновити текст транзакції з її хешу, але можете миттєво підтвердити, що дані не були підмінені.

🏗 Роль в архітектурі блокчейну: Аналіз зв'язків

🛑Хешування вирішує три критичні завдання, які визначають "незмінність" реєстру:

👉Ланцюгова залежність: Кожен блок містить у собі хеш попереднього блоку. Це створює математичну матріошку: зміна бодай одного байта в блоці №100 призведе до лавиноподібної зміни хешів у всіх наступних блоках, роблячи атаку на історію економічно недоцільною.

👉Дерева Меркла: Усередині блоку тисячі транзакцій упаковуються в один "кореневий хеш" (Merkle Root). Це дозволяє "легким вузлам" перевіряти наявність транзакції, не завантажуючи терабайти даних.

👉Механізми консенсусу: У PoW хешування — це сировина для безпеки. Майнери змагаються у пошуку хешу, який задовольняє умову складності (hash < target).

🛠 Технологічний ландшафт 2026: Аналіз алгоритмів

Вибір алгоритму сьогодні визначає не лише швидкість, а й життєздатність проекту:

Аналітичний огляд👇

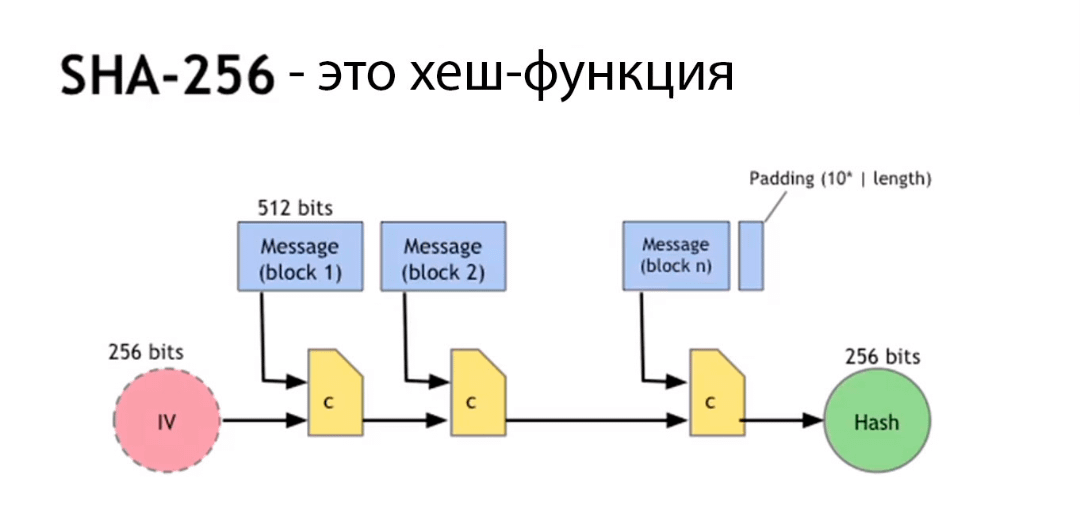

👉SHA-256 (Золотий стандарт):

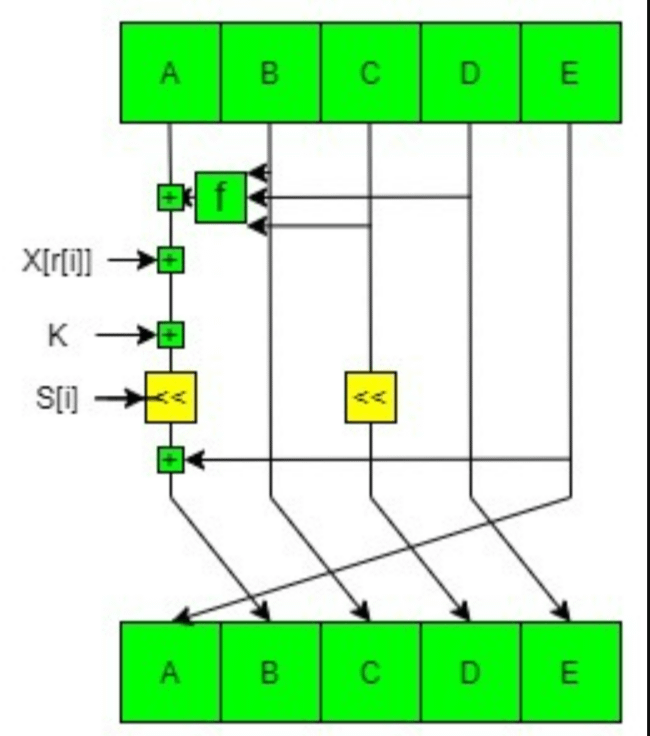

Використовується в мережі Bitcoin. Це найбільш перевірений часом алгоритм із надвисокою стійкістю. Головна особливість — повна домінація ASIC-майнінгу, що робить мережу безпечною, але енергозатратною. У 2026 році залишається еталоном надійності для збереження капіталу.

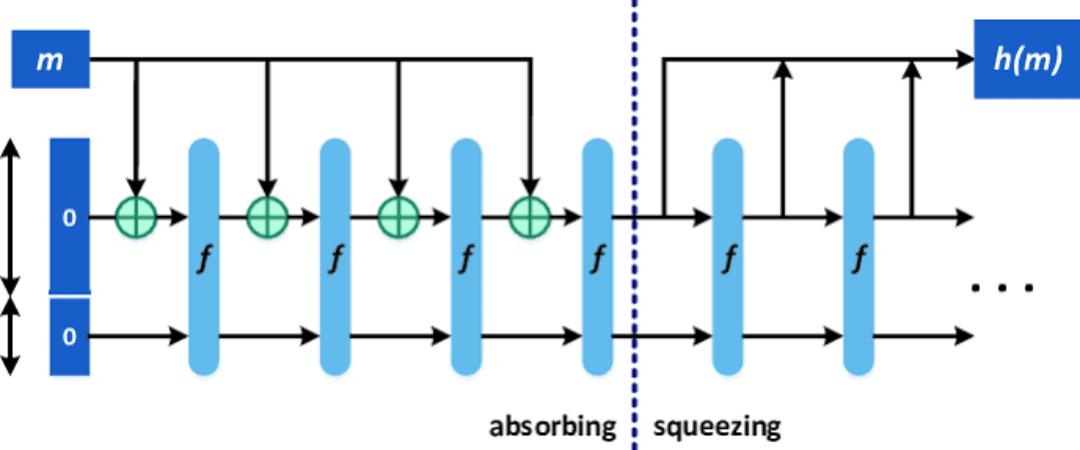

👉Keccak-256 (Серце DeFi):

Базовий алгоритм для Ethereum та всіх EVM-сумісних мереж. Він стійкіший до специфічних криптографічних атак (наприклад, атак розширення довжини), ніж класичний SHA-2. Саме на ньому тримається безпека більшості сучасних смарт-контрактів та децентралізованих бірж.

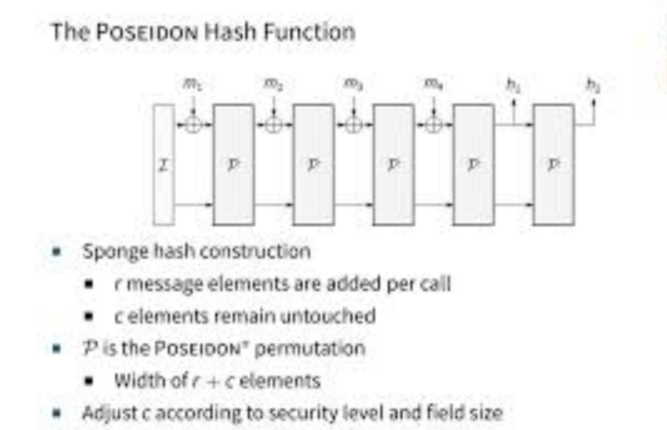

👉Poseidon (Ефективність ZK):

Найважливіший примітив для ZK-Rollups (StarkNet, zkSync). На відміну від старих алгоритмів, Poseidon розроблений для мінімізації обчислювальних витрат при створенні "доказів з нульовим розглашенням". Це стандарт для проектів, що фокусуються на масштабованості та приватності у 2026 році.

👉BLAKE3 (Швидкість та паралелізм):

Застосовується у високопродуктивних блокчейнах (наприклад, Solana або нові L1-рішення). Він у 10–15 разів швидший за SHA-256 завдяки можливості паралельної обробки даних. Це критично для мереж із пропускною здатністю понад 100,000 транзакцій на секунду.

👉RIPEMD-160 (Ідентифікація):

Спеціалізований алгоритм, який використовується переважно для створення коротких і зручних біткоїн-адрес. Самостійно він вважається менш стійким, тому в архітектурі блокчейну завжди працює в парі з потужнішими функціями.

🛑Фактори ризику: Про що мовчать медіа

Але є й вразливості, які ігнорує ритейл-інвестор:

👉Квантова загроза: З наближенням "квантової переваги" класичні хеші (як SHA-256) вимагають або збільшення довжини дайджесту, або переходу на постквантові примітиви. Старі мережі без можливості хардфорку — під загрозою.

👉Колізії: Математично два різні входи можуть дати один хеш. Якщо алгоритм застаріває (як MD5 свого часу), зловмисник може створити "двійника" транзакції з ідентичним ідентифікатором.

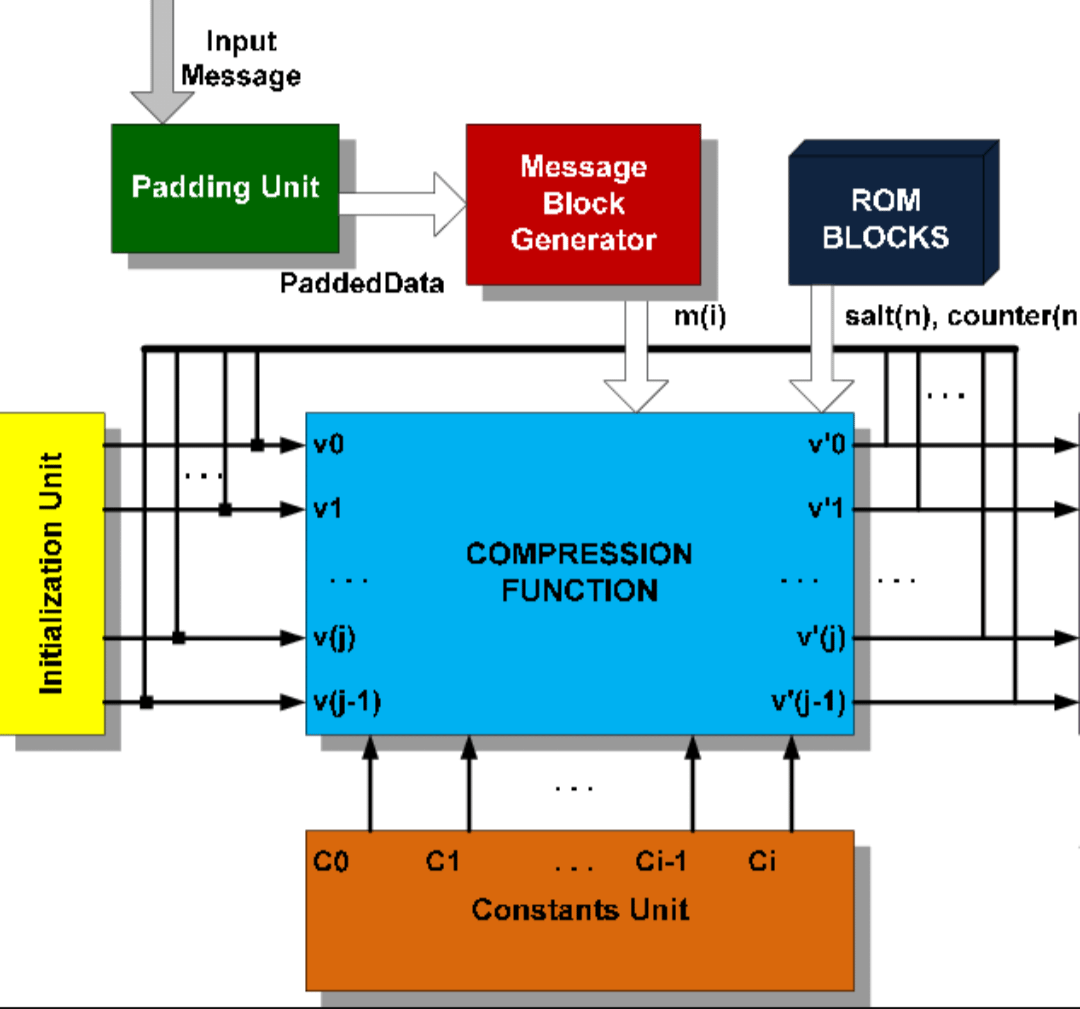

👉Логічні помилки в DeFi: Хеш часто використовується як ID для депозитів. Помилка у формуванні цього ID (наприклад, відсутність унікальної "солі") призводить до експлойтів з повторним використанням підпису (Replay Attacks).

То що ми маємо?👇

Хеш-функція — це невидима нитка, на якій тримається весь капітал у криптопросторі. Розуміння того, який саме алгоритм використовує протокол, дозволяє оцінити його довгострокову стійкість до технологічних викликів майбутнього.