Föderierte Partner und der Weg zum Midnight-Hauptnetz

Cas Abbé

Folgen

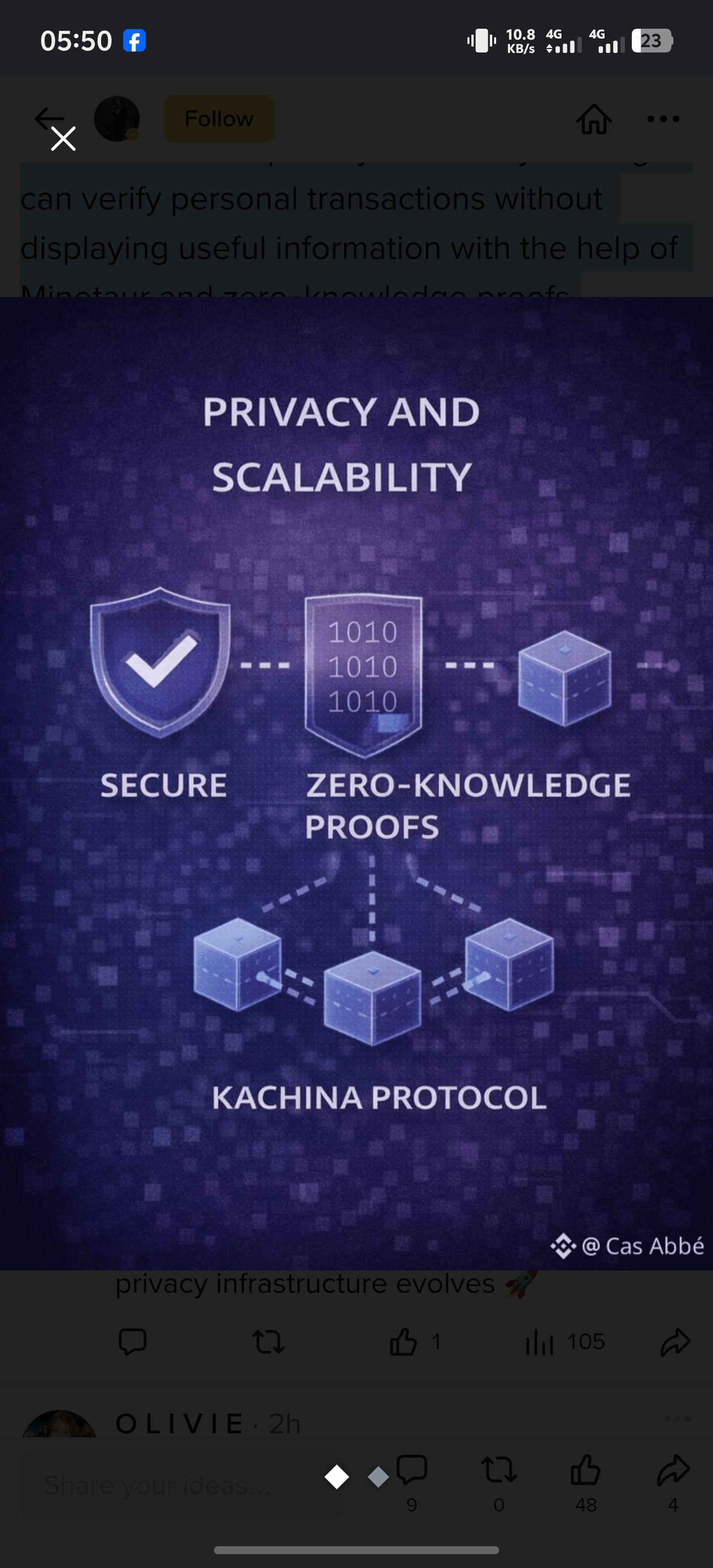

Ich habe weiterhin Midnight beobachtet, und seine Richtlinien zur Bedienung des Netzwerks waren ebenso fesselnd wie die Technologie. Im Februar 2026 behauptete Charles Hoskin, dass das Hauptnetz im folgenden Monat beginnen würde. Mehrere Datenschutzinitiativen schreiten direkt zur vollständigen Dezentralisierung, obwohl die Validatoren bei Midnight klein und vertrauenswürdig sind. Einige enge Mitarbeiter werden die initialen Knoten betreiben und die robuste Infrastruktur bereitstellen, die von den tatsächlichen Apps benötigt wird.

Die Partner sind führende Infrastrukturunternehmen. Google Cloud wird wichtige Komponenten des Netzwerks betreiben und durch seine Mandiant-Abteilung eine anspruchsvolle Bedrohungsüberwachung bereitstellen. Die Transaktion führt auch vertrauliches Rechnen ein, sodass Demonstrationen ohne die Abhängigkeit von der Cloud durchgeführt werden können. Die Infrastruktur wird von Blockdaemon kontrolliert, einem sicheren institutionellen Knoten, der sicherstellt, dass das Netzwerk zuverlässig bleibt. AlphaTON wird den Datenschutz von Midnight in die Cocoon AI von Telegram integrieren, um es den Nutzern zu ermöglichen, über Geld und Einkäufe mit KI zu diskutieren, ohne ihre Daten preiszugeben. Die Ingenieure, die Midnight geschaffen haben, Shielded Technologies, werden Knoten betreiben und weiterhin das Protokoll verbessern.

Die föderierte Strategie ist die vorübergehende. Es gibt vier Phasen im Midnight-Plan. Hilo umfasst die Liquidität und hat den NIGHT-Token etabliert. Kukolu wird mit dem stabilen föderierten Hauptnetz beginnen. Mohalu wird zusätzliche Validatoren zulassen und einen DUST-Marktplatz initiieren. Hua wird Midnight mit anderen Webdiensten und Blockchains integrieren. Klein anfangen mit einer Ansiedlung von vertrauenswürdigen Validatoren wird das Netzwerk konstant halten, während echte Apps zunehmen, und es wird den Betreibern von Cardano-Stake-Pools ermöglichen, sich auf die Zusammenführung von Staking und plattformübergreifender Validierung vorzubereiten.

Ich glaube, dass dieser Regelungsplan eine angemessene Kombination aus Sicherheit und Dezentralisierung ist. Die Prozesse, die mit der Nutzung zuverlässiger Personen wie Google Cloud und Blockdaemon beginnen, lassen Unternehmen dem Netzwerk vertrauen, und der schrittweise Fahrplan wird ihnen helfen, in Zukunft mehr Nutzer zu gewinnen. Vorausgesetzt, Sie sind besorgt über die Privatsphäre und nicht nur über den Komfort, ist dieses Modell rationaler als ein Sprung in einen nicht nachweisbaren Validator-Pool. Das föderierte Hauptnetz ist keine Schwachstelle; es ermöglicht tatsächlich, dass Privatsphäre in regulierten Branchen und normalen Anwendungen von Anfang an durch Midnight funktioniert.

#Nacht $NIGHT @MidNight  Netzwerk

Netzwerk