Eine der anhaltenden Herausforderungen im Blockchain-Design besteht darin, Privatsphäre mit Benutzerfreundlichkeit in Einklang zu bringen. Einerseits möchten Benutzer und Entwickler Systeme, in denen sensible Daten, Identitäten und Geschäftslogik vertraulich bleiben. Andererseits erwarten sie reaktionsschnelle Anwendungen, die mehrere Teilnehmer unterstützen, die in Echtzeit interagieren. Historisch gesehen war es schwierig, beides gleichzeitig zu erreichen.

Die meisten auf Privatsphäre fokussierten Systeme funktionieren gut in isolierten Szenarien. Wenn jedoch mehrere Benutzer beginnen, mit demselben Anwendungszustand zu interagieren, treten Probleme auf. Entweder opfert das System die Privatsphäre, indem es mehr Daten als beabsichtigt offenlegt, oder es wird durch die Komplexität der Koordination verborgener Informationen langsamer. Dieser Kompromiss hat die praktische Einführung von privaten Smart Contracts in realen Anwendungen eingeschränkt.

Gleichzeitigkeit und der Kachina-Ansatz

Gleichzeitigkeit ist eine grundlegende Anforderung für moderne Anwendungen. Ob es sich um Finanzplattformen, Lieferketten Systeme oder digitale Identitätsrahmen handelt, mehrere Benutzer müssen gleichzeitig auf gemeinsame Daten zugreifen. In öffentlichen Blockchains ist dies relativ einfach, da alle Zustände sichtbar sind. In privaten Systemen wird die Wahrung der Vertraulichkeit bei gleichzeitigen Interaktionen jedoch erheblich komplexer.

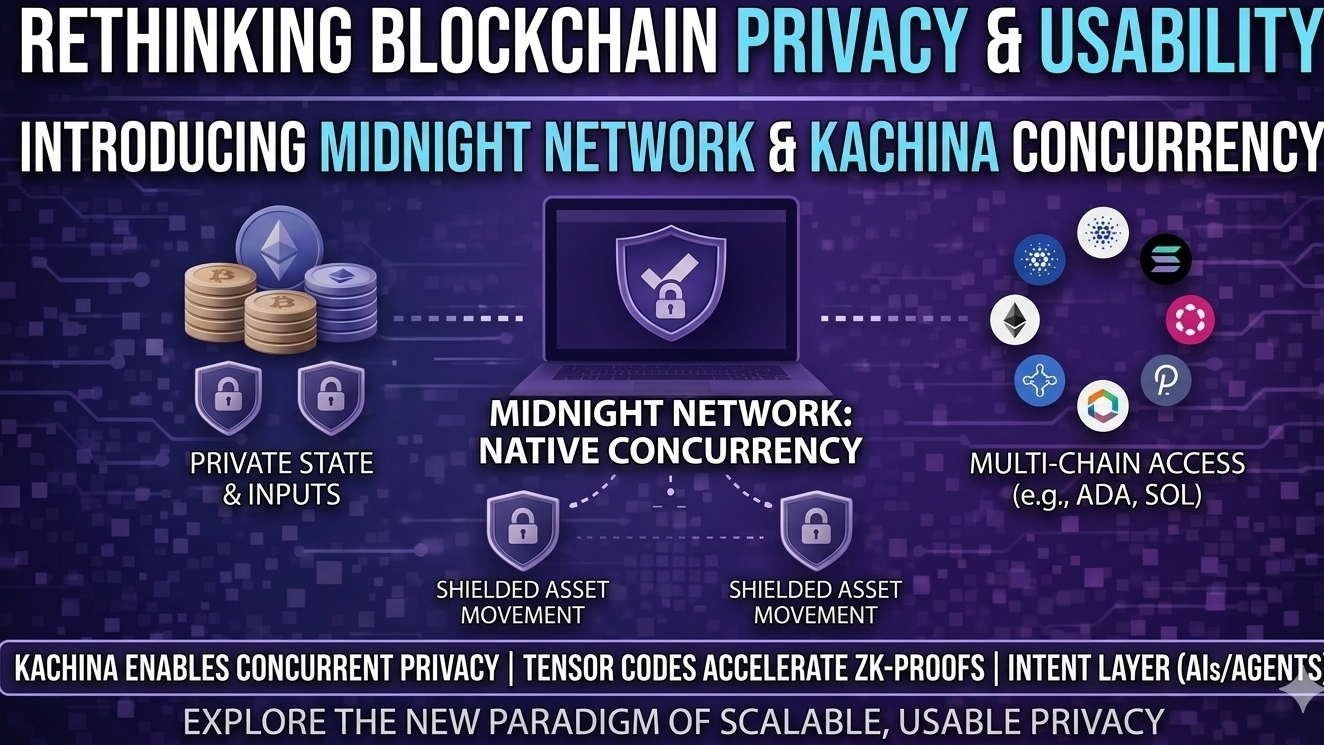

Das Midnight-Netzwerk geht dieses Problem durch ein Konzept namens Kachina an. Anstatt Benutzerinteraktionen einzuschränken oder strikte Transaktionsreihenfolgen durchzusetzen, führt Kachina eine strukturierte Methode zur Handhabung gleichzeitiger privater Transaktionen ein. Dies ermöglicht mehreren Teilnehmern, mit derselben Vertragslogik zu interagieren, ohne zugrunde liegende Daten offenzulegen.

Die Bedeutung dieses Ansatzes wird klar, wenn man reale Anwendungsfälle in Betracht zieht. Auktionen, kollaborative Arbeitsabläufe und finanzielle Vereinbarungen hängen alle davon ab, dass mehrere Akteure gleichzeitig agieren. Ohne effektive Gleichzeitigkeit bleiben private Smart Contracts in ihrem Umfang begrenzt. Mit ihr beginnen sie, praktische Infrastrukturen zu ähneln, die in der Lage sind, reale Anwendungen zu unterstützen.

Architektur, die für Privatsphäre in großem Maßstab entworfen wurde

Über die Gleichzeitigkeit hinaus spiegelt die Architektur von Midnight einen breiteren Versuch wider, zu überdenken, wie private Berechnungen gehandhabt werden. Die Ausführungsumgebung fungiert als lokalisierte private Schicht, in der Vertragslogik außerhalb der öffentlichen Sicht verarbeitet wird. Diese Trennung ermöglicht es, sensible Operationen sicher durchzuführen, bevor sie mit dem weiteren Netzwerk interagieren.

Die Netzwerkschicht, die als Nightstream bezeichnet wird, ist darauf ausgelegt, eine latenzarme Kommunikation zwischen Knoten aufrechtzuerhalten und gleichzeitig die Vertraulichkeit zu wahren. Dies ist besonders wichtig, da Privatsphäre-Systeme oft mit Leistung kämpfen. Durch den Fokus auf effiziente Kommunikation zielt Midnight darauf ab, sicherzustellen, dass Privatsphäre nicht auf Kosten der Benutzerfreundlichkeit geht.

Ein weiterer bemerkenswerter Aspekt ist die Verwendung von Tensor-Codes zur Generierung von Zero-Knowledge-Beweisen. Diese Strukturen sind auf GPU-Hardware abgestimmt, die aufgrund von Arbeitslasten im Bereich künstliche Intelligenz einen schnellen Fortschritt erlebt hat. Mit der Verbesserung der GPU-Fähigkeiten steigen auch die Kosten und die Geschwindigkeit der Beweisgenerierung. Diese Abstimmung mit bestehenden Hardware-Trends deutet auf einen praktischen Ansatz hin, um Privatsphäre-Technologien im Laufe der Zeit zu skalieren.

Konsens und die Entwicklung von Beweissystemen

Midnight führt einen hybriden Konsensmechanismus ein, der als Minotaur bekannt ist. Durch die Kombination von Elementen aus Proof-of-Work und Proof-of-Stake kann das Netzwerk Sicherheit aus mehreren Quellen ziehen, anstatt sich auf ein einzelnes Modell zu verlassen. Dieser gemischte Ansatz spiegelt den Versuch wider, Sicherheit, Effizienz und Anpassungsfähigkeit in Einklang zu bringen.

Darüber hinaus integriert das Netzwerk eine Technik namens Folding, um Zero-Knowledge-Beweise zu optimieren. Wenn die Berechnungen größer werden, können die zugehörigen Beweise schwierig zu verwalten sein. Folding reduziert diese Komplexität, macht die Prüfung effizienter und ermöglicht es dem System, anspruchsvollere Arbeitslasten zu bewältigen.

Diese Optimierungen mögen technisch erscheinen, sind jedoch entscheidend, um die Privatsphäre über experimentelle Umgebungen hinaus zu skalieren. Ohne sie würde die Lücke zwischen theoretischer Fähigkeit und realer Leistung erheblich bleiben.

Der Wandel zu absichtsbasierten Systemen

Vielleicht ist die zukunftsweisendste Idee innerhalb von Midnight das Konzept einer universellen Intentionsebene. Traditionelle Smart Contracts erfordern von Entwicklern, jeden Schritt der Ausführung im Detail zu definieren. Dieser prozedurale Ansatz kann einschränkend sein, insbesondere wenn Anwendungen komplexer werden.

Midnight schlägt ein Modell vor, bei dem Benutzer ihre Absichten definieren und das Netzwerk bestimmt, wie es diese privat über Systeme hinweg ausführt. Diese Abstraktion könnte die Entwicklung vereinfachen und gleichzeitig flexiblere Interaktionen zwischen verschiedenen Netzwerken und Diensten ermöglichen.

Die Implikationen werden noch interessanter, wenn man die Rolle autonomer Agenten betrachtet. Da KI-Systeme zunehmend an digitalen Wirtschaften teilnehmen, benötigen sie eine Infrastruktur, die Aktionen sicher und privat koordinieren kann. Midnights Kombination aus dezentralen Identitäten, Zero-Knowledge-Beweisen und privater Berechnung beginnt, einen Rahmen für solche Interaktionen zu skizzieren.

In einem Bereich, in dem viele Projekte auf inkrementelle Verbesserungen abzielen, scheint Midnight tiefere strukturelle Herausforderungen anzugehen. Ihr Ansatz deutet darauf hin, dass die Zukunft der Blockchain nicht nur von Skalierbarkeit oder Geschwindigkeit abhängen könnte, sondern auch davon, wie effektiv Systeme Privatsphäre in komplexe, mehrbenutzerfreundliche Umgebungen integrieren können.