Es stabil genug machen für echte Anwendungen

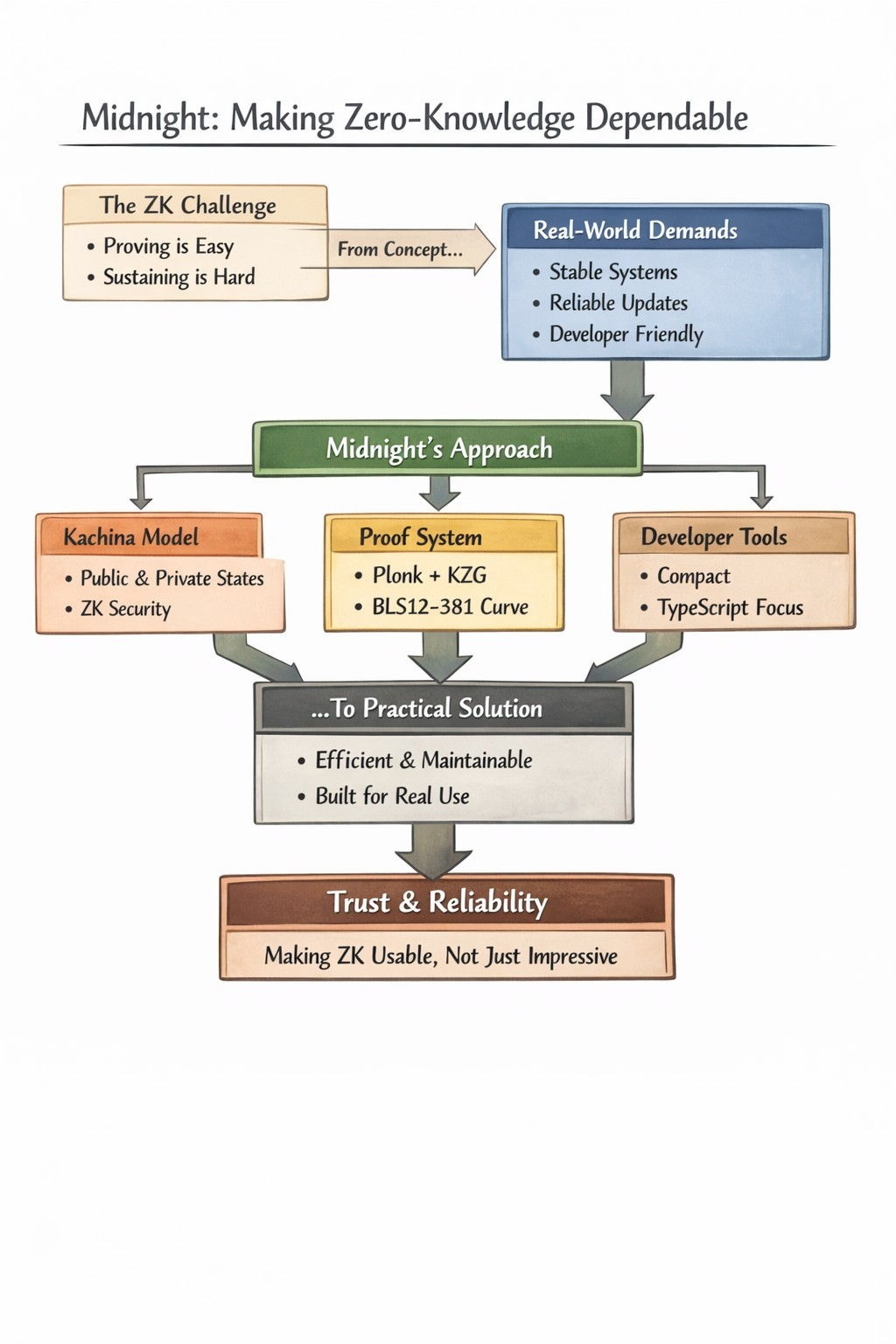

Zero-Knowledge wird normalerweise zuerst mit dem glamourösen Teil eingeführt. Etwas beweisen, ohne die Daten preiszugeben. Fair genug. Das ist der Teil, an den sich die Leute erinnern. Aber es ist nicht der Teil, der entscheidet, ob ein Netzwerk nützlich wird. Der schwierigere Test kommt später, und er ist viel weniger dramatisch. Kann das Beweissystem effizient bleiben, wenn echte Anwendungen hinzukommen? Können Entwickler tatsächlich damit arbeiten, ohne in Komplexität zu ertrinken? Kann der Stapel aktualisiert, gewartet und vertraut werden, wenn das Netzwerk aufhört, ein Konzept zu sein, und beginnt, echten Wert zu tragen? Das ist der Punkt, an dem Midnight ernster aussieht als die durchschnittliche Datenschutznarrative. Sein Kachina-Modell wird in den offiziellen Dokumenten als „datenprotecting smart contract solution“ beschrieben, das den öffentlichen On-Chain-Zustand mit dem lokalen privaten Benutzerzustand durch nicht-interaktives Zero-Knowledge verbindet, und die gleiche Dokumentation platziert dieses Design ausdrücklich in einem UC-Style-Sicherheitsrahmen unter Verwendung von ZK-SNARKs.

Was das 2026 wichtig macht, ist die Marktlage. Das Gespräch hat die alte Fantasie hinter sich gelassen, dass jede nützliche Blockchain entweder völlig transparent oder völlig undurchsichtig sein muss. Projekte müssen jetzt eine praktischere Nachfrage beantworten: Wie beweist man Konformität, Richtigkeit oder Berechtigung, ohne alles darunter preiszugeben? Die Dokumentationen von Midnight kehren immer wieder zu diesem genauen Mittelweg zurück. Sie rahmen Privatsphäre nicht als Geheimhaltung um ihrer selbst willen, sondern als selektive Offenlegung, die durch Beweise gestützt wird. Das ist der Grund, warum die Architektur relevant für Finanzen, Identität, Gesundheitswesen und andere datensensible Bereiche ist, in denen eine vollständige öffentliche Offenlegung ein No-Go ist. Die eigene Dokumentation von Midnight beschreibt die Plattform, die Entwicklern hilft, die Richtigkeit zu überprüfen, ohne sensible Daten preiszugeben, nur das zu teilen, was die Nutzer offenlegen möchten, und die Konformität zu beweisen, während private Aufzeichnungen vertraulich bleiben. \u003ct-47/\u003e

Der Beweisstapel unter dieser Vision sagt noch mehr. Das öffentliche ZK-Repository von Midnight besagt, dass das System ein Plonk-Beweissystem mit KZG-Engagements verwendet, das um BLS12-381 und JubJub herum aufgebaut ist, mit Implementierungswurzeln in Halo2 und der Zcash Sapling-Linie. Das platziert Midnight fest in der SNARK-Familie, nicht auf der STARK-Seite. Auf dem Papier klingt das nach einem technischen Label. In der Praxis sagt es dir, was das Team anscheinend schätzt: kompakte Beweise, schnellere Verifizierung und eine strukturierte Beweisumgebung, die innerhalb eines echten Produktstapels sitzen kann, anstatt nur eine Forschungsdemo zu sein.

Das ist der Teil, den viele Menschen meiner Meinung nach übersehen. Midnight wählt nicht nur ein kryptografisches Schema. Es wählt eine Wartungsphilosophie. Ein Privatsphäresystem kann schöne Mathematik haben und trotzdem schmerzhaft sein. Es kann in der Theorie elegant und in der Produktion miserabel sein. Sobald Entwickler einsteigen, werden die Fragen sehr gewöhnlich und sehr ernst. Wie groß sind die Beweise? Wie lange dauert die Verifizierung? Wie brüchig ist das Werkzeug nach einem Upgrade? Wie viel Spezialwissen ist erforderlich, um nur eine Anwendung zu versenden? Das sind die Fragen, die leise entscheiden, ob ein Netzwerk zur Infrastruktur wird oder ein Nischenexperiment bleibt.

Das BLS-Upgrade von Midnight im April 2025 ist ein gutes Beispiel für diese praktische Denkweise. In der offiziellen Entwicklernotiz sagte Midnight, dass es sein Beweissystem von Pluto Eris auf BLS12-381 umgestellt hat und Vergleichszahlen präsentierte, die auf kleinere Beweise und schnellere Verifizierung hinwiesen, einschließlich ungefähr 5 KB Beweisen und etwa 6 ms Verifizierung in der Upgrade-Tabelle. Der gleiche Beitrag beschrieb den Wechsel als einen Schritt in Richtung standardisierterer Kryptografie und einfacherer Wartbarkeit für Entwickler. Diese Zahlen sollten als Implementierungsbenchmarks gelesen werden, nicht als eine umfassende Durchsatzversprechung, aber die Botschaft ist immer noch klar genug: Midnight optimiert seine Beweis-Schicht für das operative Leben, nicht nur für technische Eleganz. \u003cc-10/\u003e

Das ist umso wichtiger, weil das Beweis-Modell von Midnight kein Nebenfeature ist, das an den normalen Transaktionsfluss angeklebt ist. Die aktuelle Dokumentation zu Transaktionen besagt, dass die meisten On-Chain-Aktivitäten bei Midnight nicht die gewöhnliche signaturbasierte Autorisierung im üblichen Sinne verwenden. Stattdessen betten viele Transaktionen einen kryptografischen Beweis ein, der die Gültigkeit der Aktion bescheinigt und es dem Netzwerk ermöglicht, Zustandübergänge zu validieren, ohne sensible Daten oder Signaturen direkt preiszugeben. Sobald du das verstehst, hört das Beweissystem auf, wie Backend-Trivia auszusehen. Es wird Teil des Transaktionserlebnisses selbst. Wenn die Prüfverifizierung ungeschickt ist, fühlt sich das gesamte Produkt ungeschickt an. Wenn es schlank und vorhersehbar ist, beginnt das Netzwerk, reif zu erscheinen.

Die Entwicklergeschichte passt auch zu diesem Ansatz. Die Dokumentationen und Ökosystembeiträge von Midnight drängen weiterhin auf eine zugänglichere Bauerfahrung, sei es durch kompakte, typisierte Erklärungen, App-Gerüste oder neuere Werkzeuge wie Midnight MCP, die Code gegen aktuelles Compiler-Wissen validieren. Das bedeutet nicht, dass die Kryptographie einfach geworden ist. Es bedeutet, dass das Projekt versucht, das Zero-Knowledge davon abzuhalten, in einer Spezialkultur gefangen zu werden. Und ehrlich gesagt, das ist ein größerer Wettbewerbsvorteil, als die Leute denken. In der Krypto scheitern viele Systeme nicht, weil die Grundidee schwach ist, sondern weil gewöhnliche Entwickler das Gewicht der Werkzeuge nicht tragen können.

Es gibt eine weitere Ebene, die dies realistisch erscheinen lässt. Der DUST-Architekturpost von Midnight aus Januar 2026 beschreibt DUST als ein separates Ressourcenguthaben-System für Gas, das sich von NIGHT unterscheidet, mit dynamischer Generierung und Verfall, die an gehaltenen NIGHT gebunden sind. Das mag auf den ersten Blick nicht zusammenhängen, zeigt aber in die gleiche Richtung. Das Team denkt nicht nur an private Beweise. Es denkt an kontrollierte Netzwerknutzung, vorhersehbares Ressourcendesign und eine diszipliniertere Betriebsumgebung. Das ist genau die Art von Denken, die man von einem Projekt erwarten würde, das versucht, von technischer Versprechung zu zuverlässiger Infrastruktur überzugehen.

Meine eigene Sichtweise ist ziemlich einfach. Midnight sieht am stärksten aus, wenn es nicht mehr als „nur eine Datenschutzkette“ beschrieben wird und stattdessen als ein Versuch gelesen wird, private Smart Contracts weniger zerbrechlich zu machen. Das ist ein schwierigeres Ziel und ein glaubwürdigeres. Jeder kann Geheimnis verkaufen. Sehr wenige Projekte versuchen, geschützte Berechnungen langweilig genug zu machen, um ihnen zu vertrauen. Midnight scheint, zumindest von der Architektur und den Werkzeugen, die es veröffentlicht hat, zu verstehen, dass langweilige Zuverlässigkeit der Ort ist, an dem Vertrauen wirklich gewonnen wird.

\u003cm-39/\u003e\u003cc-40/\u003e\u003ct-41/\u003e\u003ct-42/\u003e