Als ich anfing, auf die Privatsphäre im Kryptobereich zu achten, hatte ich das Gefühl, dass jeder laut über Transparenz schrie oder kühne Slogans ausstieß, die nie wirklich etwas lösten. Jedes Projekt versprach Privatsphäre – echte Privatsphäre, auch – aber fast immer mussten die Benutzer Bequemlichkeit aufgeben oder konnten nur ein Kästchen ankreuzen, anstatt tatsächlich in der realen Welt zu funktionieren. Ich dachte, das sei einfach, wie die Dinge sind. Privatsphäre in der Blockchain würde immer mit Kompromissen einhergehen, und das war's. Aber kürzlich, als ich noch einmal hinschaute, fiel mir das Midnight Network ins Auge – nicht weil es laut ist oder Wellen schlägt, sondern weil es leise an etwas arbeitet, das tatsächlich verändert, wie wir die Privatsphäre selbst angehen.

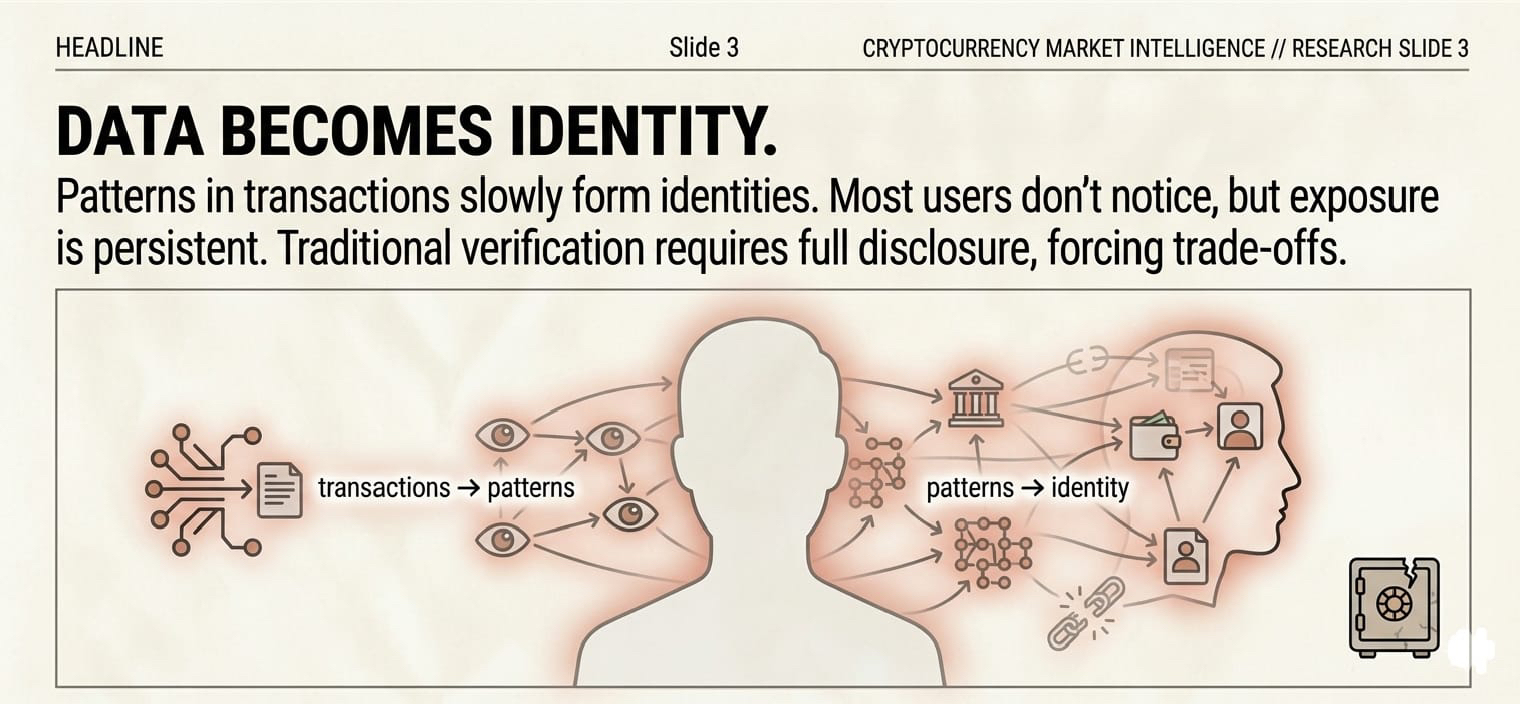

In diesen Tagen, wenn Sie Blockchain-Ökosysteme durchsuchen, sehen Sie, dass es sich um ein systemisches Problem handelt. Transparenz ist eingebaut - über 90 % der On-Chain-Daten sind offen zugänglich, basierend auf mehreren unabhängigen Studien. Einerseits schafft diese Art von Offenheit Vertrauen. Jeder kann Transaktionen, Salden, Verträge überprüfen - nennen Sie es wie Sie wollen. Aber es gibt immer mehr zur Geschichte. Muster beginnen sich zu zeigen: Verhalten von Wallets, wann Sie Transaktionen senden, wie oft Sie es tun und wie Sie mit anderen interagieren. Diese Dinge summieren sich zu etwas, das im Grunde eine Identität ist - nicht nur zufällige Daten. Die meisten Menschen realisieren nicht, dass sie eine nachverfolgbare Spur hinterlassen.

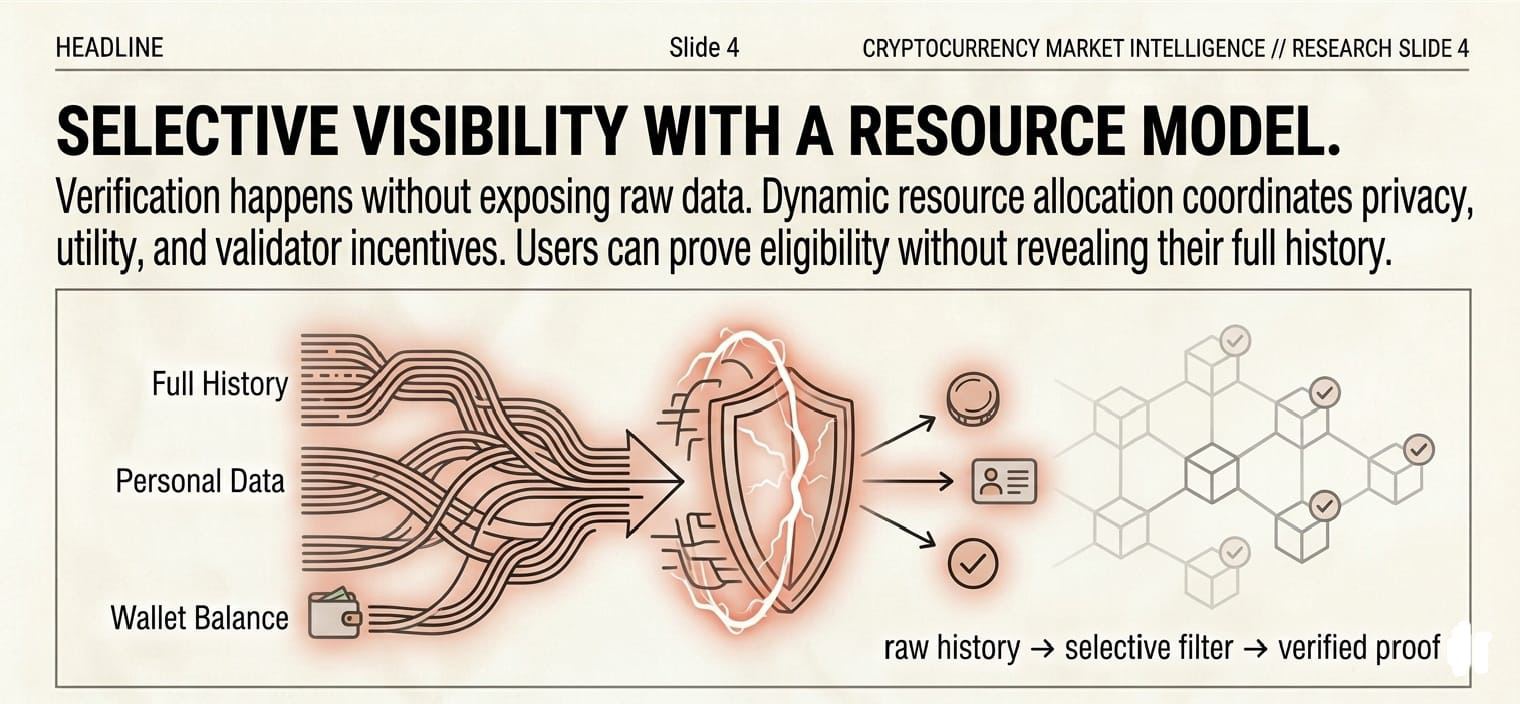

Was das Midnight-Netzwerk anders macht, ist intelligent - es betreibt Ressourcen und Verifizierung nebeneinander. Traditionelle Netzwerke verfolgen rohe Durchsatzraten oder spielen mit Staking-Anreizen, berücksichtigen jedoch nicht wirklich die Privatsphäre, wo sie wichtig ist. Midnight führt ein programmierbares Ressourcenmodell ein: Validatoren, Knoten, Teilnehmer - sie werden nicht nur danach koordiniert, wer die meisten Token setzt, sondern auch danach, wie das Netzwerk entscheidet, Ressourcen zum Schutz der Privatsphäre und Verifizierungsmacht zuzuweisen. Das System findet heraus, welche Daten offen sein müssen, um Vertrauen zu schaffen, und welche privat bleiben können; es verschiebt sich ständig und balanciert Sicherheit, Compliance und Privatsphäre der Nutzer.

In der Praxis ermöglicht es Ihnen, Dinge wie Identitätsprüfungen, Compliance oder DeFi-Transaktionen mit vollständiger Validierung durchzuführen, während jedes einzelne Detail nicht öffentlich angezeigt wird. Stellen Sie sich vor, Sie senden Geld über Grenzen: Sie möchten nachweisen, dass Sie berechtigt sind, ein bestimmtes Limit zu überschreiten, das System muss bestätigen, dass die Mittel echt sind und die Regeln eingehalten werden, aber niemand sonst muss Ihre gesamte Saldenhistorie sehen. Der Ansatz von Midnight macht das möglich. Es geht nicht darum, alles zu verstecken - nur zu zeigen, was notwendig ist.

Dieses Modell verändert auch die Wirtschaftlichkeit des Mitmachens. Die Ressourcenzuweisung ist nicht festgelegt - sie ändert sich mit dem Volumen, der Nachfrage nach Verifizierung und wie die Nutzer interagieren. Validatoren werden für die Arbeit zur Wahrung der Privatsphäre belohnt, die etwas rechenintensiver ist, aber entscheidend für das Vertrauen im Netzwerk. NIGHT-Token-Inhaber unterstützen dies im Grunde; indem sie NIGHT halten, helfen sie, die Integrität des Netzwerks zu stärken und erhalten Vorteile, während die Plattform wächst. Im Vergleich zu alten Staking-Modellen, die nur für Betriebszeiten oder gesperrte Vermögenswerte auszahlen, drängt Midnight auf Beiträge, die sowohl für Privatsphäre als auch Benutzerfreundlichkeit wichtig sind.

Wir sehen bereits Anzeichen, dass dies eine große Lücke in der Krypto-Adoption schließen könnte. Wann immer Privatsphäre-Coins einen großen Hype-Wellen hatten, stieg ihr Wert oft sprunghaft an - aber die Menschen blieben nicht wirklich, um sie zu nutzen. Das Interesse war da, aber die Ausführung fehlte immer an etwas. Die Leute wollten benutzerfreundliche Privatsphäre, nicht umständliche Netzwerke, die sich wie Geschwindigkeitsbremsen anfühlten. Das Modell von Midnight - das Verknüpfen von Privatsphäre-Aufgaben mit Nutzen und intelligenten Anreizen - zielt genau auf diesen wunden Punkt ab.

Regulierung ist jedoch immer ein Hindernis. Pure Transparenz ist für Prüfer einfach, aber selektive Offenlegung kann Menschen unruhig machen. Midnight geht dies an, indem es Systeme entwirft, in denen alles weiterhin verifiziert werden kann, aber niemandes persönliche Daten geöffnet werden, es sei denn, es ist nötig. Aufsichtsbehörden erhalten, was sie für Prüfungen oder Compliance benötigen - die Benutzer behalten die Kontrolle über das, was privat ist. Dieses Gleichgewicht könnte neue Standards für privacy-first Blockchains setzen, wenn die Aufsichtsbehörden weiterhin positiv engagiert bleiben. Vielleicht ist es sogar ein Blueprint für die nächste Generation.

Regulierung ist jedoch immer ein Hindernis. Pure Transparenz ist für Prüfer einfach, aber selektive Offenlegung kann Menschen unruhig machen. Midnight geht dies an, indem es Systeme entwirft, in denen alles weiterhin verifiziert werden kann, aber niemandes persönliche Daten geöffnet werden, es sei denn, es ist nötig. Aufsichtsbehörden erhalten, was sie für Prüfungen oder Compliance benötigen - die Benutzer behalten die Kontrolle über das, was privat ist. Dieses Gleichgewicht könnte neue Standards für privacy-first Blockchains setzen, wenn die Aufsichtsbehörden weiterhin positiv engagiert bleiben. Vielleicht ist es sogar ein Blueprint für die nächste Generation.

Es gibt auch die Benutzerseite - Verhalten ist wichtig. Umfragen zeigen, dass etwa 70 % der Benutzer sich um ihre Online-Privatsphäre sorgen, aber dennoch Plattformen tolerieren, die ihre Informationen leaken. Krypto erschien mit dem Versprechen, Freiheit von diesen Kompromissen zu bieten, aber die meisten Chains haben sich ironischerweise als noch transparenter herausgestellt und damit die echte Privatsphäre verringert. Midnight behebt diese Lücke auf wunderschöne Weise. Die Menschen können interagieren, in dem Wissen, dass die Verifizierung reibungslos funktioniert und ihre Daten nicht für jeden zum Analysieren ausgekippt werden. Dieser kleine Vertrauensschub? Riesig für die Adoption, besonders da die Menschen das Netzwerk für sensiblere Dinge wie Finanzen und Identität nutzen wollen.

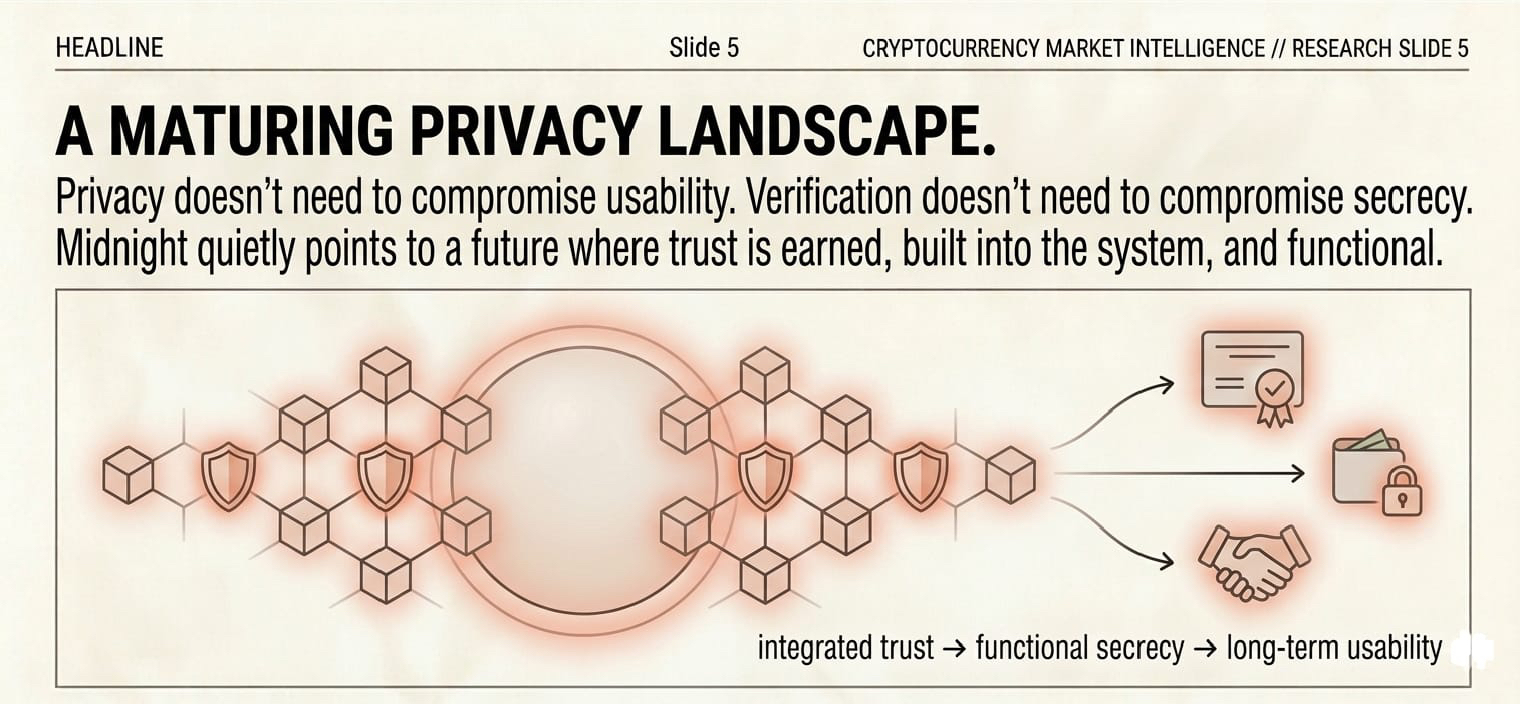

Wenn man die Dinge aufschlüsselt, liegt das Geheimnis in Midnights Design in der Schichtung. Sie erhalten benutzbare Privatsphäre an der Oberfläche, tiefe Verifizierung, die im Hintergrund arbeitet, und Anreize, die um echte Aufgaben zur Wahrung der Privatsphäre herum aufgebaut sind. Jede Schicht passt zur nächsten - Benutzerfreundlichkeit, intelligente Koordination, wirtschaftliche Unterstützung - alle verstärken sich gegenseitig, was das gesamte System robuster und flexibler macht als herkömmliche Privacy-Coins, die Salden verstecken oder einfach nur Adressen tarnen.

Wenn man sich anschaut, wohin sich die Krypto-Welt entwickelt, verschiebt sich der Markt leise. In den letzten fünf Jahren haben sich alle um Geschwindigkeit, Kosten, Skalierbarkeit und das Streben nach Interoperabilität gekümmert. Jetzt sind Vertrauen, Kontrolle und Privatsphäre nicht mehr nur Schlagworte - sie sind echte Merkmale, die die Menschen verlangen. Das Modell von Midnight spiegelt das wider: weniger Lärm, durchdachtes Design. Wenn dieses Ding hochskalieren kann, könnte es die Regeln für Benutzerautonomie, Privatsphäre und wie Netzwerke sich selbst verwalten, neu schreiben.

Es gibt immer noch Risiken. Leistungsgrenzen, Adoptionszahlen, Zustimmung von Entwicklern, Vorschriften - sie alle spielen eine Rolle. Kein Projekt gewinnt allein durch cleveres Design; die Ausführung ist alles. Aber bisher sind die Zeichen positiv. Dies über verschiedene Anwendungsfälle hinweg auszurollen, wird die wirkliche Herausforderung sein.

Wenn es funktioniert, ist die Auswirkung groß. Privatsphäre, Verifizierung und Anreize kommen zusammen, sodass Netzwerke schwierige Operationen mit Vertrauen und Flexibilität handhaben können. Benutzer interagieren selbstbewusst. Validatoren leisten sinnvolle Arbeit. Das Ökosystem entwickelt sich weiter - ein weiter Weg von leeren Slogans und Hypes, die nach einem großen Start verblassen.

Was mich am meisten überrascht, ist, wie subtil der Ansatz von Midnight ist. Man sieht es nicht in lauten Grafiken oder wilden PR-Kampagnen - der Wandel geschieht im Hintergrund. Privatsphäre muss die Benutzerfreundlichkeit nicht beeinträchtigen. Verifizierung bedeutet nicht immer, Geheimnisse zu brechen. Vertrauen bedeutet nicht, Kontrolle aufzugeben. Das ist selten, und es ist ein großer Grund, warum Analysten Midnight als Marker für eine reifende Privatsphäre-Landschaft sehen - etwas, das andere Netzwerke in Zukunft möglicherweise kopieren könnten.

Am Ende des Tages geht es in Midnights Geschichte nicht um Hype oder clevere Marketing-Tricks. Es geht darum, ein echtes, hartnäckiges Problem mit sorgfältiger Struktur, intelligenter Wirtschaft und Ingenieurwesen zu lösen. Wenn dies Bestand hat, wird es die Denkweise aller im Kryptobereich über Privatsphäre, Verifizierung und wie Netzwerke betrieben werden, umgestalten. Die nächste Phase könnte nicht die auffälligste sein - sie könnte einfach dort sein, wo Vertrauen leise eingebaut wird, stets im Hintergrund arbeitet. Das Midnight-Netzwerk weist genau auf diese Zukunft hin.

\u003ct-22/\u003e\u003cm-23/\u003e\u003cc-24/\u003e