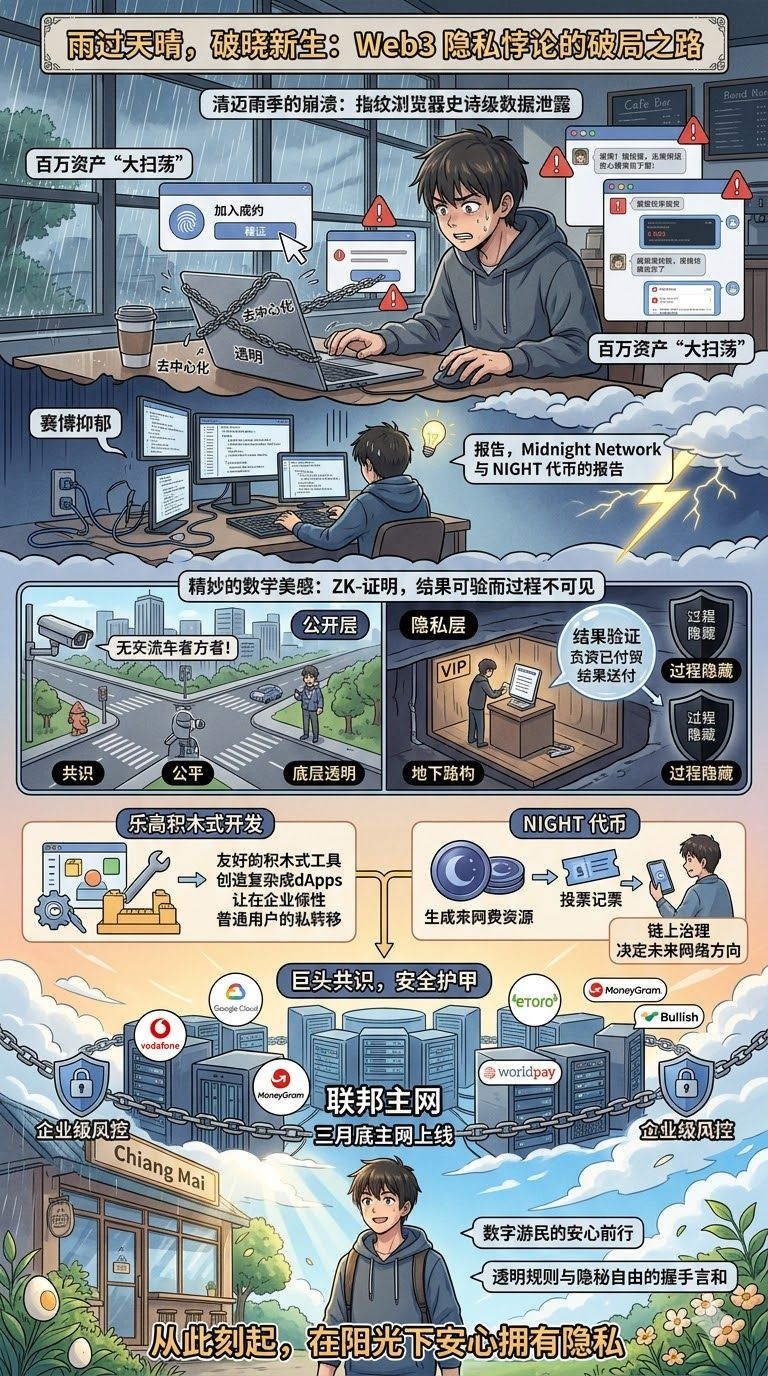

Das ist ein typischer Regenzeit-Nachmittag in Chiang Mai, die großen Regentropfen schlagen verrückt gegen die Fenster des Cafés und erzeugen ein nerviges Weißrauschen. Ich bin gerade dabei, die Gehälter für diesen Monat an mehr als fünfzig Beitragsleistende dezentraler Organisationen weltweit auszuzahlen, als der Mauszeiger gerade über die Bestätigungstaste schwebt, plötzlich erscheint in der unteren rechten Ecke des Bildschirms das Kommunikationssoftware wie verrückt mit einer großen Reihe roter Ausrufezeichen.

In dem Moment, als ich den Gruppenchat öffnete, fühlte ich, wie mein ganzes Blut gefror. In unserem Kreis hat fast jeder ein bestimmtes, als Multi-Account-Tracking-Vermeidungswerkzeug verehrtes Fingerabdruck-Browser, und es gab eine epische Datenpanne auf der darunter liegenden Ebene. Die Hacker scheinen direkt den Ersatzschlüssel zu allen Benutzer-Containern erhalten zu haben und führen ungeniert eine große Säuberung auf der Blockchain durch. Der Chat ist voller schrecklicher Screenshots, einige haben gerade Gelder, die für Interaktionen vorbereitet sind, in nur drei Minuten vollständig verloren, andere haben monatelang Hunderte von Konten mühsam aufgebaut, nur um sie in Trümmer zu verwandeln.

Ich starrte fest auf den Bildschirm, die Handflächen voller kaltem Schweiß, und zog schnell das Netzwerkkabel des Computers heraus. In diesem Moment umhüllte mich ein tiefes Gefühl der Ohnmacht. Wir, die wir uns in der Krypto-Welt als Pioniere bezeichnen, diskutieren täglich über die große Vision der Dezentralisierung, doch die Realität hat uns hart eine Ohrfeige gegeben. Das verteilte Hauptbuch der Blockchain ist tatsächlich öffentlich und transparent, niemand kann die Aufzeichnungen ändern, aber diese absolute Transparenz bedeutet auch, dass jeder Klick, jede Überweisung und sogar deine Vermögensverteilung auf der Kette völlig nackt im Dunkel des Waldes ausgestellt ist. Um auch nur ein wenig Privatsphäre in diesem transparenten Glashaus zu erlangen, müssen wir uns auf diese zentralisierten Datenschutzwerkzeuge verlassen und unser ganzes Vermögen einem potenziell zusammenbrechenden Single-Point-Server anvertrauen. Das ist einfach wie das Trinken von Gift, um den Durst zu stillen.

Nach diesem Sturm fiel ich in eine Cyber-Depression, die mehr als zwei Wochen dauerte. Jedes Mal, wenn ich eine Signaturautorisierung benötigte, überprüfte ich alles dutzende Male, aus Angst, dass irgendwo ein tödliches Loch existiert. Ich suchte unermüdlich in verschiedenen Geek-Foren und obskuren Code-Repositories nach einem Ausweg, um eine Lösung zu finden, die dieses Datenschutz-Paradoxon von Grund auf brechen könnte. Bis eines Nachts, als ich einen Bericht über die neuesten Entwicklungen in der Kryptographie durchblätterte, @MidnightNetwork und sein Öko-Token $NIGHT , wie ein Blitz, der die regnerische Nacht zerfetzt, in mein Blickfeld schlug.

Zunächst war ich bei diesem Projekt, das den Datenschutz in den Vordergrund stellt, sehr misstrauisch. Schließlich habe ich in den letzten Jahren zu viele Projekte gesehen, die unter dem Deckmantel der Anonymität schließlich Geld abgezweigt und sich aus dem Staub gemacht haben. Aber als ich die zugrunde liegende Architektur vollständig zerlegte, fühlte ich zum ersten Mal eine außergewöhnliche mathematische Ästhetik. Dieses Team versuchte nicht, wie andere Projekte, Patches auf einen bestehenden alten Pullover zu nähen, sondern entwarf direkt von der Webmaschine aus neu.

Sie haben das gesamte Netzwerk in zwei parallel laufende, aber miteinander verwobene Welten unterteilt. Die öffentliche Schicht ist wie die Hauptstraßen der Stadt und Verkehrskameras, wo alle Knoten, die für die Buchhaltung verantwortlich sind, die grundlegenden Regeln des Netzwerks gemeinsam aufrechterhalten; jeder kann klar sehen, dass dieses System fair und stabil funktioniert, und diese fundamentale Transparenz ist das Fundament des Vertrauens. Die Datenschicht hingegen ist wie ein separater VIP-Zugang für dich, der speziell dafür gedacht ist, deine sensiblen Transaktionen, die du nicht öffentlich machen möchtest, zu bearbeiten.

Was mich am meisten beeindruckte, war die Art und Weise, wie es die Datenschutzüberprüfung handhabt. Nehmen wir zum Beispiel mein Gehalt. Früher, wenn jemand überprüfen wollte, ob ich meinen Beitragenden rechtzeitig und in voller Höhe bezahlt habe, musste ich alle Kontobewegungen offenlegen. Aber in der Netzwerklogik von Midnight muss ich nur einen mathematischen Beweis gegenüber dem Prüfer bereitstellen. Dieser Beweis kann unmissverständlich dem Gegenüber mitteilen, dass die Gehaltsaufgabe ordnungsgemäß abgeschlossen wurde, ohne die genaue Adresse des Empfängers preiszugeben oder offenzulegen, wie viel Restbetrag ich auf meinem Konto habe. Diese Technologie, die nur das Ergebnis überprüft und dabei alle Prozessdetails perfekt verbirgt, ist einfach ein scharfer Schnitt, der die Sicht der Hacker auf die Probe stellt.

Besonders bemerkenswert ist, dass viele der besten kryptografischen Technologien oft aufgrund ihrer hohen Einstiegshürden schließlich nur zu Spielzeugen einer kleinen Gruppe von Wissenschaftlern werden. Aber dieses Projekt versteht offensichtlich, was der Schlüssel zur breiten Akzeptanz ist. Sie bieten den Entwicklern eine extrem bodenständige Entwicklungsumgebung, sodass selbst wenn du kein mathematisches Genie in der Null-Wissen-Beweisführung bist, kannst du mit den von ihnen bereitgestellten modularen Werkzeugen, wie beim Bau von Lego-Steinen, schnell nützliche dezentrale Anwendungen entwickeln. In der Zukunft können sowohl die Nachweisführung von regulierten Vermögenswerten für Unternehmen als auch die täglichen geheimen Überweisungen von normalen Menschen mühelos in diesem Ökosystem realisiert werden.

In diesem präzisen Getriebe-System ist der NIGHT-Token keineswegs ein optionales Zubehör. Er ist eher wie ein Treibstoff, der den gesamten Datenschutz-Engine antreibt. Solange du ihn besitzt, generiert das System im Hintergrund automatisch Ressourcen für die Zahlung von Netzwerkgebühren, sodass du beim Aufrufen verschiedener Datenschutzfunktionen wie auf einer gefestigten Straße gehen kannst. Darüber hinaus ist es auch ein Stimmzettel zur Teilnahme an der Netzwerk-Governance. Normale Nutzer sind nicht mehr die Passanten, die von den Projektbetreibern abgeerntet werden; du kannst mit den Tokens in deiner Hand abstimmen und die zukünftige Richtung und Parameteranpassungen des gesamten Netzwerks bestimmen, und so wirklich dein Schicksal in die eigenen Hände nehmen.

Natürlich, nach dem Vorfall mit dem Fingerabdruckbrowser bin ich mir mehr denn je bewusst, dass selbst der perfekteste technische Plan ohne starke Infrastruktur nur ein Luftschloss ist. Und genau das ist es, was mich an Midnight am meisten beruhigt. Erst letzte Woche gab es große Nachrichten aus der Branche: Der globale Zahlungsriese Worldpay und die etablierte Krypto-Institution Bullish sind offiziell dem Knotenbetriebsbündnis beigetreten. Wenn man sich die vorherige Liste ansieht, sind auch Namen wie Google Cloud, MoneyGram, eToro und Vodafone darauf zu finden.

Überlege einmal, wenn die weltweit führenden Cloud-Computing-Anbieter, multinationalen Telekommunikationsgiganten und etablierten Finanzinstitute bereit sind, echte Server-Ressourcen und Markenreputation zu investieren, um als Buchhaltungs-Knoten für dieses Netzwerk zu fungieren, was für eine Sicherheitskonsens das repräsentiert. Ende März wird dieses von einer Reihe von Giganten unterstützte föderale Hauptnetz offiziell online gehen. Von dem ersten Tag an, an dem es auf den Markt kommt, hat es bereits eine robuste Rüstung, um Unternehmensrisiken abzuwehren.

Als ich die Tür des Cafés öffnete, hatte der Regen in Chiang Mai aufgehört, und die Luft war durchzogen von einem Gemisch aus Erde und dem Duft von Frangipani. Wenn ich an die Panik vor einem halben Monat zurückdenke, als mein Vermögen jederzeit null werden konnte, und jetzt auf die bevorstehende Morgendämmerung der neuen Branchenordnung schaue, entspannte sich mein seit langem angespanntes Nervensystem endlich ganz. Wenn transparente Regeln und geheime Freiheiten endlich im Cyberraum einen Handschlag schließen können, können wir digitalen Nomaden endlich unsere schweren Verteidigungen ablegen und unter dem Sonnenschein sicher weitergehen #night .