Die Privatsphäre in der Kryptowährung ist theoretisch einfach zu verteidigen. Es wird kompliziert, sobald die Einhaltung in das Gespräch eintritt. Dort dünnen die meisten Erzählungen über Zero-Knowledge leise aus.

Die Mitternacht nähert sich der Phase, in der ihr Design unter Produktionsdruck bewertet wird, nicht nach der Logik des Whitepapers. Die Unterscheidung ist wichtig. Ein System kann selektive Offenlegung versprechen, aber sobald Regulierungsbehörden, Unternehmen und echte Nutzer damit interagieren, reduziert die Architektur entweder die Reibung oder führt neue Schichten der Komplexität ein.

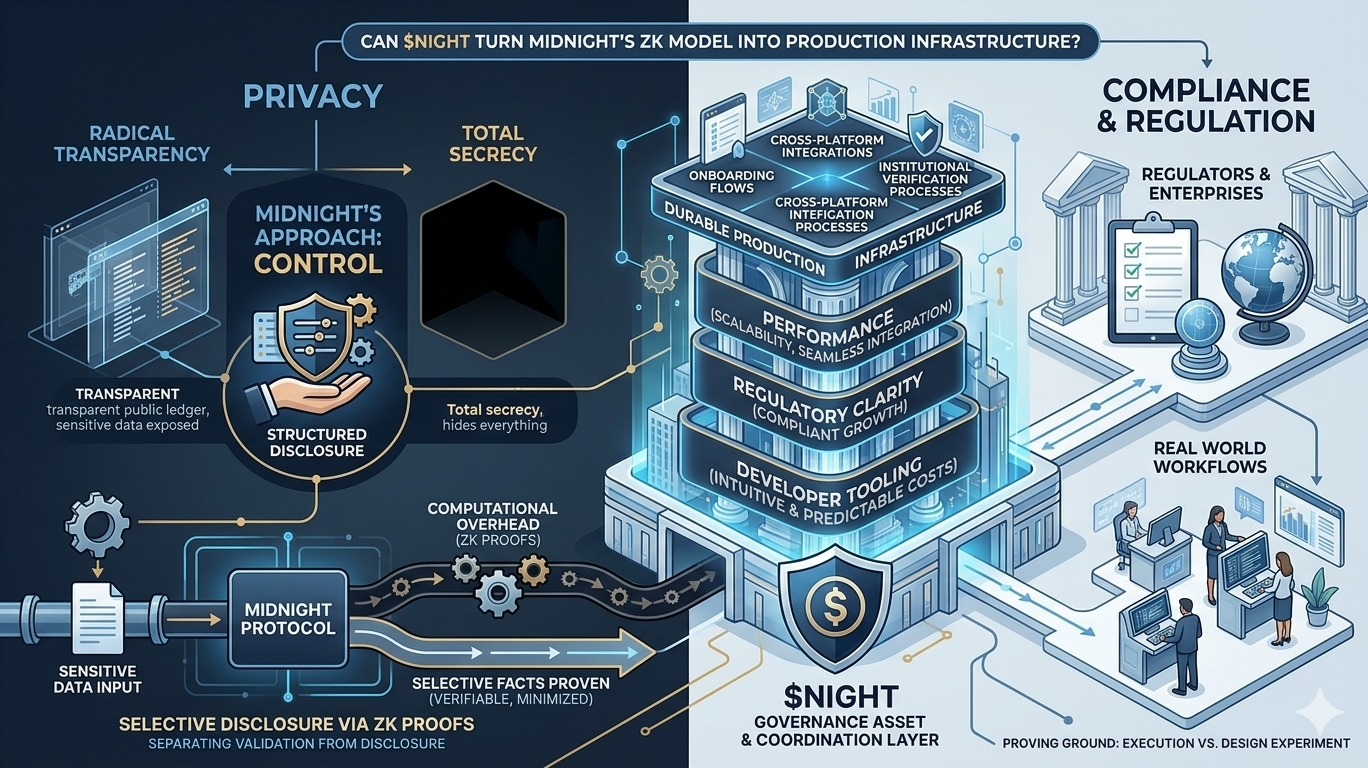

Was @MidnightNetwork interessant macht, ist, dass seine Positionierung nicht auf Geheimhaltung basiert. Sie basiert auf Kontrolle. Die Idee ist einfach: den Teilnehmern zu erlauben, spezifische Fakten nachzuweisen, ohne ihre gesamte Datenhistorie offenzulegen. Das verschiebt den Datenschutz von der Ideologie zur Infrastruktur. Anstatt alles zu verbergen, versucht das Netzwerk, Validierung von Offenlegung zu trennen.

In regulierten Umgebungen ist diese Trennung entscheidend.

Traditionelle Blockchains gehen von radikaler Transparenz als Standard aus. Dieses Modell funktioniert für offene finanzielle Primitiven, wird jedoch unangenehm, wenn sensible Betriebsdaten involviert sind. Der Einsatz von Zero-Knowledge-Proofs bei Midnight zielt darauf ab, die Überprüfung zu bewahren, während unnötige Offenlegung minimiert wird. Das Ziel ist nicht Unsichtbarkeit — es ist strukturierte Vertraulichkeit.

Innerhalb dieses Rahmens fungiert $NIGHT als das native und Governance-Asset, das die Koordinationsschicht des Netzwerks verankert. Wenn Anwendungen beginnen, sich auf überprüfbare, aber vertrauliche Interaktionen zu verlassen, wird die Relevanz des Tokens an die tatsächliche Nutzung der Infrastruktur gebunden, anstatt an spekulative Zyklen. Aber das geschieht nur, wenn Entwickler diese Fähigkeiten in reale Arbeitsabläufe integrieren.

Hier intensiviert sich der Druck bei der Ausführung.

Zero-Knowledge-Systeme können rechnerische Mehrkosten einführen. Entwicklerwerkzeuge müssen intuitiv bleiben. Unternehmen, die datenschutzfreundliche Infrastrukturen bewerten, werden vorhersehbare Kosten und regulatorische Klarheit verlangen. Viele technisch kohärente Netzwerke haben Schwierigkeiten, wenn Leistung, Compliance-Erwartungen und Benutzerfreundlichkeit zusammenkommen.

Der Test von Midnight wird nicht sein, ob ihre Kryptografie beeindruckend ist. Es wird sein, ob selektive Offenlegung nahtlos in Produktionsumgebungen funktioniert — Onboarding-Flows, plattformübergreifende Integrationen, institutionelle Verifizierungsprozesse.

Wenn das Netzwerk nachweisen kann, dass Datenschutz die Einführung nicht verlangsamt, sondern stattdessen konformes Wachstum ermöglicht, dann $NIGHT mehr als ein weiteres ZK-Asset darstellt. Es wird Teil eines umfassenderen Wandels in Richtung Datenschutz, der innerhalb der regulatorischen Realität und nicht außerhalb davon funktioniert.

Wenn nicht, besteht das Risiko, in einem überfüllten Feld ehrgeiziger, aber unterutilisierter Datenschutzprotokolle unterzugehen.

Infrastrukturen scheitern selten, weil das Konzept schwach war. Sie scheitern, weil die Ausführung den Live-Bedingungen nicht standhalten konnte. Midnight bewegt sich auf dieses Prüfungsfeld zu.

Die Produktion wird entscheiden, ob ihr Modell der kontrollierten Offenlegung eine dauerhafte Infrastruktur wird oder ein elegantes Designexperiment bleibt.