Schau, es gibt dieses nervige Muster in Web3, das einfach nicht verschwinden will. Egal wie "fortgeschritten" die Dinge werden, du bewährst letztendlich immer wieder das gleiche Zeug. Wallet? Überprüfe es. KYC? Mach es nochmal. Bist du einer Gemeinschaft beigetreten? Cool… beweis es ein weiteres Mal irgendwo anders. Ich habe diese Schleife zu oft gesehen, und ehrlich gesagt, es ist ein echtes Kopfzerbrechen.

Das ist im Grunde genommen der Punkt, an dem SIGN ins Spiel kommt. Nicht als eine magische Alleskönner-Lösung. Mehr wie… eine Koordinationsschicht, die sagt: „Warum wiederholen wir das immer wieder?“ Und ja, das klingt offensichtlich, aber die Ausführung ist der Punkt, an dem es chaotisch wird.

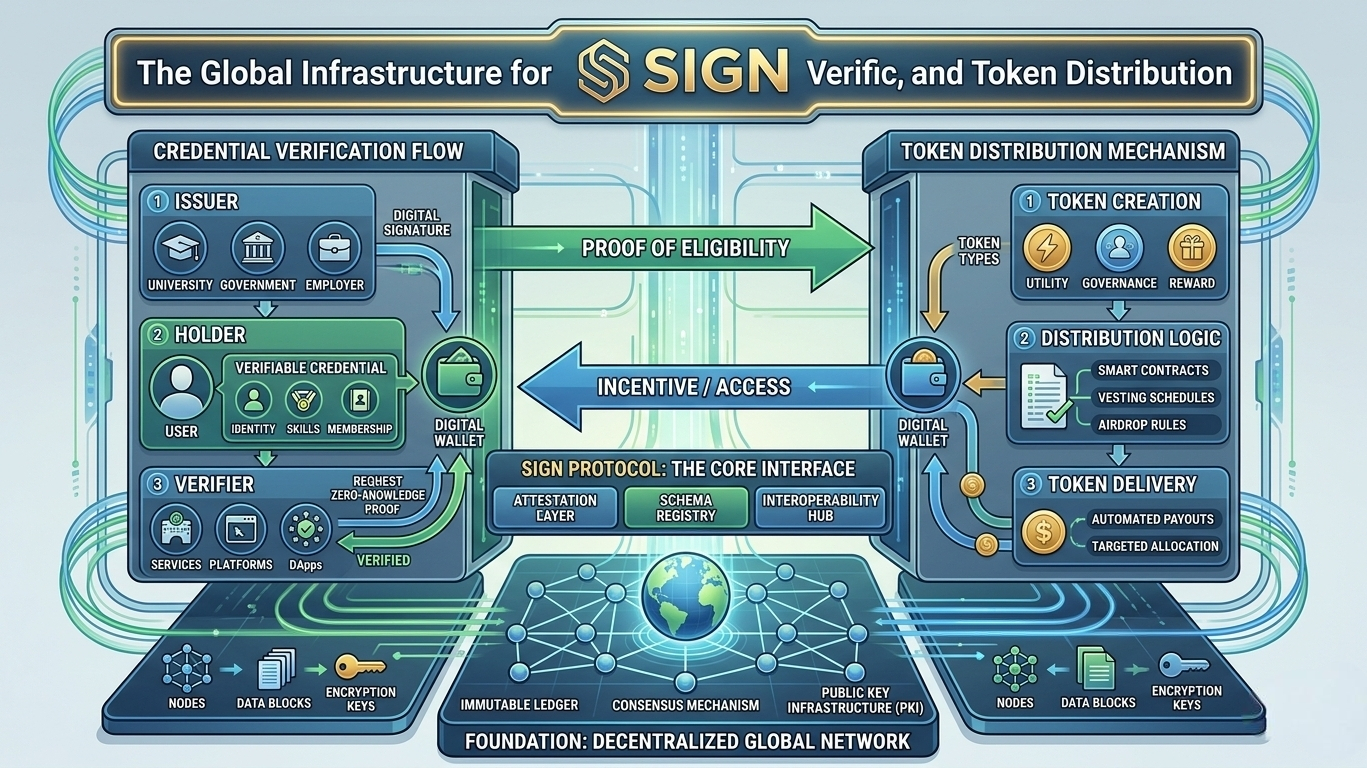

Im Zentrum von SIGN steht diese Idee von Attestierungen. Schickes Wort, einfache Bedeutung. Jemand gibt eine Behauptung über dich (oder deine Wallet) ab, und diese Behauptung kann wiederverwendet werden. Das ist es. Aber hier ist die Wendung: Sie haben nicht bei der Identität Halt gemacht. Sie haben diese Credentials direkt in die Token-Verteilung integriert.

Und das verändert die Dinge.

Denn jetzt sind Credentials nicht nur Beweise, die irgendwo sitzen. Sie tun tatsächlich etwas. Ein Smart Contract kann sie überprüfen. Darauf reagieren. Entscheiden, wer basierend auf ihnen Tokens erhält. Es ist nicht nur Identität mehr, es ist programmierbarer Zugang.

Jetzt ist das Timing hier wichtig. Zwischen 2022 und 2024 sahen wir Projekte, die Tokens wie Süßigkeiten umherwarfen. Airdrops überall. Milliarden verteilt. Und ja, es funktionierte… irgendwie. Aber die meisten davon basierten auf Schnappschüssen. Statischen Daten. „Hast du die App bei Block X verwendet?“ Herzlichen Glückwunsch, du bist berechtigt.

Du kannst wahrscheinlich erraten, was als Nächstes passiert ist.

Sybil-Angriffe. Falsche Aktivitäten. Menschen, die das System ausnutzen. Es wurde schnell unordentlich.

SIGN versucht, das zu beheben, indem es von statischen Schnappschüssen zu dynamischer Berechtigung übergeht. Anstatt zu fragen: „Was hast du damals gemacht?“, fragt es: „Was kannst du gerade beweisen?“ Das ist ein großer Wandel. Und ehrlich gesagt, es macht mehr Sinn.

Aber hier fange ich an, ein wenig zu blinzeln.

Technisch gesehen hat SIGN nicht seine eigene Kette gebaut. Sie haben sich in bestehende integriert: Ethereum, Polygon, die übliche EVM-Welt. Was, um fair zu sein, der praktische Schritt ist. Du bekommst Sicherheit, du bekommst Werkzeuge, du bekommst Entwickler, die bereits wissen, was sie tun.

Aber du erbst auch die Last.

Ethereum-Finalität? Etwa 12 Sekunden, wenn alles glatt läuft. Layer 2s? Schneller, günstiger, sicher. Aber jetzt beschäftigst du dich mit Brücken, Synchronisierung von Zuständen, seltsamen Randfällen. Du entkommst der Komplexität nicht, du bewegst sie nur herum.

Und Kosten… ja, die verschwinden auch nicht einfach.

Auf Layer 1 wird es schnell teuer, viele Credentials auszustellen. Daher verschiebt sich die meiste Aktivität natürlich auf Layer 2. Das schafft dieses geteilte Setup: die schwere Arbeit Off-Chain oder auf L2 erledigen und dann wichtige Dinge zurück zu L1 verankern. Es funktioniert. Aber es ist nicht sauber.

Was Standards betrifft, sitzt SIGN irgendwo zwischen „ausgerichtet“ und „seine eigenen Dinge machend.“ Auf dem Papier stimmt es mit W3C Verifiable Credentials und DIDs überein. Dieselben allgemeinen Ideen: Herausgeber, Inhaber, Prüfer.

Aber in der Praxis? Es biegt die Regeln ein wenig.

Traditionelle VC-Systeme drängen auf Privatsphäre. Selektive Offenlegung. Zero-Knowledge-Beweise. Du gibst nur das Preis, was du brauchst, nicht mehr.

SIGN geht den anderen Weg. Mehr Transparenz. Mehr On-Chain- oder semi-On-Chain-Daten. Warum? Weil es die Nutzung innerhalb von Smart Contracts einfacher macht. Keine schwere Kryptografie jedes Mal, wenn du etwas überprüfen möchtest.

Und ja… ich verstehe es.

Aber seien wir ehrlich, dieser Kompromiss ist nicht klein.

Du gewinnst Komponierbarkeit. Du verlierst etwas Privatsphäre. Das ist der Deal.

Zero-Knowledge-Sachen sind vorhanden, irgendwie. Aber es fühlt sich mehr wie ein Zusatz als ein Kernstück an. Vielleicht ändert sich das später. Vielleicht auch nicht. Momentan schwer zu sagen.

Jetzt kommt der Teil, über den die Leute nicht genug sprechen: das operationale Durcheinander hinter all dem.

Credentials sitzen nicht einfach ewig da und sind korrekt. Sie laufen ab. Sie werden widerrufen. Manchmal sind sie einfach falsch.

SIGN muss sich also mit folgenden Dingen auseinandersetzen: Widerrufsregister, Resolver, Vertrauensregister… all das unsexy Zeug.

Und ehrlich? Hier wird es ernst.

Einen Credential zu widerrufen ist nicht kostenlos. Zustände zu aktualisieren ist nicht kostenlos. Alles synchron zu halten? Definitiv nicht kostenlos.

Du hast am Ende diese versteckten Kosten, die sich einschleichen. Transaktionsgebühren, Indexierungsinfrastruktur, Verfügbarkeitsanforderungen. Irgendwann fängst du an zu fragen… bauen wir heimlich Web2-Backend-Systeme auf Web3-Schienen wieder auf?

Fühlt sich manchmal so an.

Dann gibt es den wirtschaftlichen Aspekt. Jemand muss dafür bezahlen. Herausgeber? Nutzer? Protokolle, die es subventionieren?

Es gibt keine magische Antwort.

Wenn Herausgeber zahlen, brauchen sie Anreize. Wenn Nutzer zahlen, verlangsamt sich die Akzeptanz. Wenn Protokolle es abdecken… nun, das ist auch nicht für immer nachhaltig.

Jetzt lass uns über den Teil sprechen, der jedem wichtig ist: Token-Verteilung.

Hier glänzt SIGN tatsächlich.

Anstatt Tokens basierend auf einem zufälligen Snapshot zu verteilen, kannst du echte Bedingungen festlegen. „Nur Wallets mit diesem Credential erhalten Zugang.“ Sauber. Zielgerichtet. Schwerer zu manipulieren.

Aber und das ist wichtig, das ganze Ding hängt von der Qualität dieser Credentials ab.

Wenn der Input schwach ist, ist der Output schwach. So einfach ist das.

Schlechte Ausgabe = schlechte Verteilung.

Kein Weg daran vorbei.

Skalierbarkeit ist hier ein weiteres seltsames Thema. Es geht nicht nur um TPS. Es geht darum, wie viele Credentials du verarbeitest, wie oft du sie überprüfst, wie effizient du sie abfragen kannst.

Du kannst eine schnelle Kette haben und trotzdem auf eine Wand stoßen, wenn deine Verifizierungsschicht aufgebläht wird.

Jetzt bündelst du die Dinge. Aggregierst Off-Chain. Optimierst Lesevorgänge. Wieder… Komplexität verschwindet nicht. Sie verändert nur die Form.

Interoperabilität ist das letzte Puzzlestück, und ehrlich gesagt, es ist entscheidend.

SIGN funktioniert nur, wenn Credentials tatsächlich über Apps, Ökosysteme, Ketten hinweg bewegt werden. Ansonsten sind wir wieder bei Null in isolierten Silos.

EVM-Kompatibilität hilft. Sicher. Aber echte Interoperabilität? Das geht tiefer als nur das Teilen einer virtuellen Maschine.

Es geht um Standards. Konsistenz. Vertrauen.

Und das ist schwer.

Was mir wirklich auffällt, ist jedoch die Spannung im Herzen dieser ganzen Sache.

Identitätssysteme wollen Privatsphäre. Minimale Offenlegung. Benutzerkontrolle.

Verteilungssysteme wollen das Gegenteil. Transparenz. Prüfbarkeit. Klare Regeln.

SIGN versucht, in der Mitte zu sitzen und beides zu tun.

Ambitioniert. Vielleicht notwendig. Definitiv knifflig.

Wenn ich das skizzieren müsste, würde ich mir drei Schichten vorstellen. Herausgeber oben. SIGN in der Mitte, das alles koordiniert. Und Ketten + Verträge unten, die die Dinge tatsächlich ausführen. Einfaches Diagramm. Unordentliche Realität.

Oder noch besser, eine nebeneinanderstehende Tabelle: traditionelle VC-Systeme vs. SIGNs Modell, Privatsphäre vs. Komponierbarkeit, Off-Chain vs. On-Chain.

Denn genau darauf läuft es hinaus: Abwägungen.

Kein Hype, keine „das verändert alles“-Behauptungen. Nur Abwägungen.

Und ja, SIGN löst ein echtes Problem. Wiederverwendbare Verifizierung ist nicht mehr optional. Sie ist notwendig.

Aber ob dieser genaue Ansatz im großen Maßstab funktioniert… Ich bin mir noch nicht ganz sicher.

Vielleicht entwickelt es sich. Vielleicht fragmentiert es. Ich habe beides schon gesehen.

Die echte Frage ist also nicht: „Funktioniert das?“ Es funktioniert offensichtlich, zumindest in Teilen.

Die bessere Frage ist

Kann ein System tatsächlich Identität, Privatsphäre und Token-Verteilung gleichzeitig bewältigen… oder zwingen wir drei verschiedene Probleme in eine Kiste und hoffen, dass sie sich später nicht gegenseitig kaputt machen?

#SignDigitalSovereignInfra @SignOfficial $SIGN