Ich habe eine Weile mit dem Ausstellerdesign gesessen und etwas an „denselben Berechtigungen, unterschiedlichen Ausstellern“ macht mir zu schaffen 😂

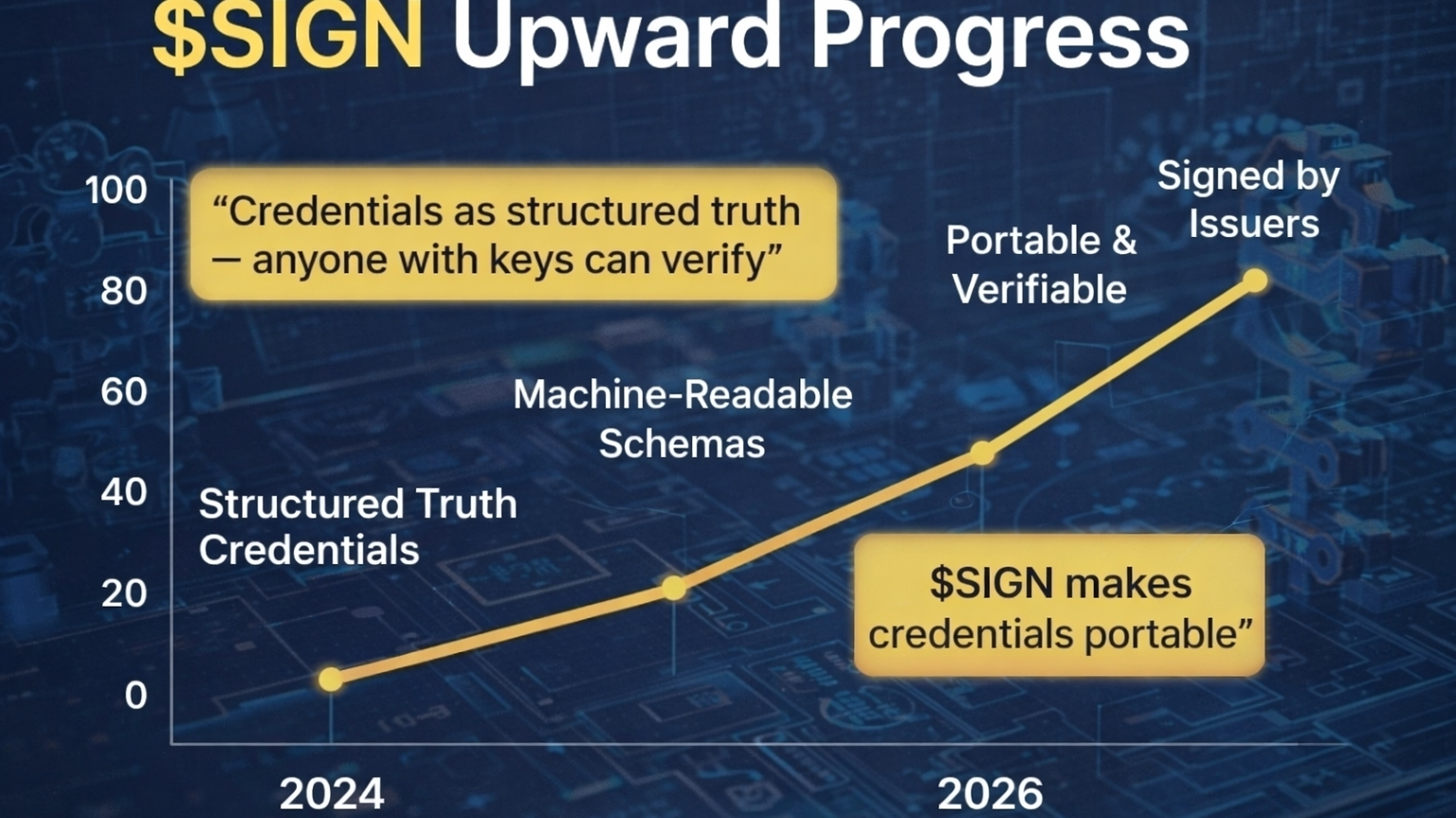

Ich sehe auf Papier, Identitätssysteme wie @SignOfficial behandeln Berechtigungen als strukturierte Wahrheit. Ein Aussteller definiert ein Schema, signiert es und jeder mit den richtigen Schlüsseln kann es verifizieren. Sauber, konsistent, maschinenlesbar. Wenn zwei Berechtigungen dasselbe Format haben, sollten sie dasselbe bedeuten.

aber diese Annahme gilt nur, wenn Aussteller die Dinge gleich interpretieren.

Nehmen wir etwas Einfaches wie eine „berufliche Zertifizierung“. Ein Aussteller könnte formale Prüfungen, überwachte Stunden und regelmäßige Erneuerung verlangen. Ein anderer könnte es nach einem kurzen Kurs oder einer internen Bewertung ausstellen. Beide Berechtigungen können auf Schema-Ebene identisch aussehen. dieselben Felder. dieselbe Struktur. dieselbe kryptografische Gültigkeit.

aber ich vertrete jetzt nicht mehr den gleichen Standard.

Und das System wird das nicht erfassen. Aus der Sicht der Überprüfung sind beide gültig. Beide sind signiert. Beide bestehen die Überprüfung. Der Unterschied liegt außerhalb der Kryptographie, in den politischen Entscheidungen, die jeder Aussteller trifft, bevor das Zertifikat überhaupt existiert.

Da fangen die Dinge an, sich ein wenig zu ändern.

Überprüfer müssen jetzt entscheiden, welchen Ausstellern sie vertrauen und in welchem Maße. Nicht nur „Ist dieses Zertifikat gültig?“ sondern „Was bedeutet das eigentlich, wenn es von diesem Aussteller kommt?“ Das führt zu einer zweiten Ebene der Interpretation über die Überprüfung.

Es wird komplexer, wenn diese Zertifikate über Grenzen oder Systeme hinweg bewegt werden.

Ein Arbeitgeber, eine Regierungsbehörde oder eine Plattform könnte zwei Zertifikate erhalten, die austauschbar aussehen, es aber nicht sind. Es sei denn, es gibt einen gemeinsamen Standard oder eine Reputationsebene für Aussteller, schiebt das System diese Last auf den Überprüfer. Und im großen Maßstab ist das kein kleines Problem.

Denn jetzt hängt die Konsistenz weniger von der Infrastruktur ab und mehr von der Koordination zwischen den Ausstellern.

$SIGN can Zertifikate portabel, überprüfbar und leicht verteilbar machen. Aber Portabilität garantiert nicht Gleichwertigkeit. Es garantiert nur, dass etwas überprüft werden kann, nicht dass es überall das gleiche Gewicht hat.

Die Frage wird also, ob Identitätssysteme kohärent bleiben können, wenn mehrere Aussteller dasselbe Zertifikat unterschiedlich definieren… oder ob die Überprüfung technisch korrekt bleibt, während die Bedeutung langsam im Netzwerk fragmentiert 🤔

#SignDigitalSovereignInfra @SignOfficial $SIGN