Die Berechtigung erreichte das andere Netzwerk. Das Vertrauensmodell kam nicht mit.

Nichts sah falsch aus, als der Sign-Eintrag überquerte.

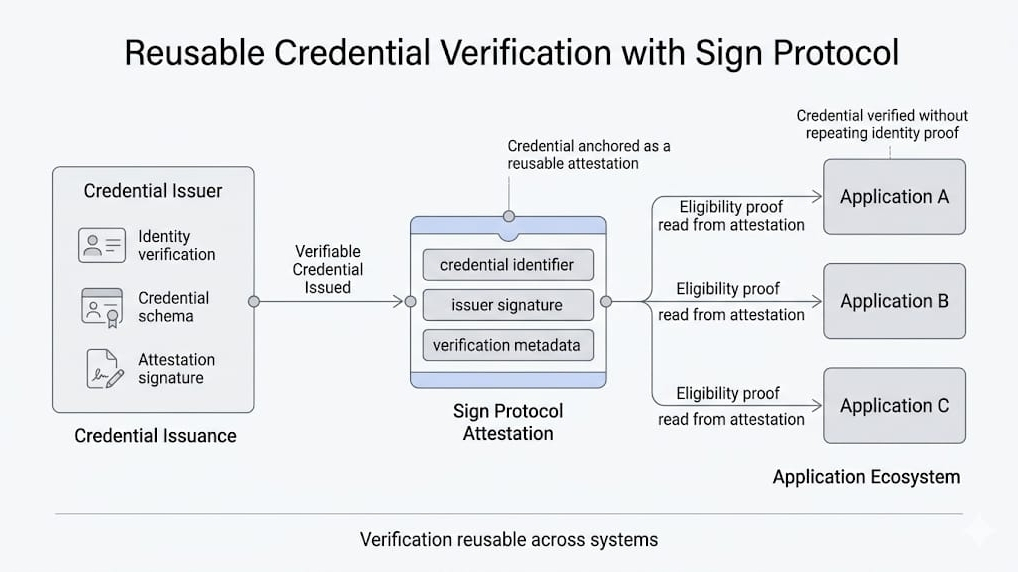

Das war der beunruhigende Teil. Die Bestätigung war immer noch da, immer noch lesbar, immer noch derselbe Anspruch wie auf der ersten Seite des Workflows. Das Sign Protocol unterstützt bereits Bestätigungen, die über Umgebungen hinweg verifiziert werden können, und die eigenen Dokumente von TokenTable machen deutlich, dass die Berechtigung aus den Bestätigungsbeweisen konsumiert werden kann, wenn Verteilungen erstellt werden.

So reiste das Protokoll gut.

Gleicher Aussteller.

Dasselbe Thema.

Dasselbe Schema.

Dasselbe Beweisstück, das diese Person bereits irgendwo anders erfüllt hat.

Im ersten Netzwerk war das ausreichend. Die Anwendung benötigte nur ein Ja-oder-Nein-Gate. Der Benutzer kommt herein, die Signaturverifizierung besteht, der Fluss öffnet sich. Sehr wenig Zeremonie. Niemand stellt größere institutionelle Fragen, wenn die Konsequenz hauptsächlich lokal und umkehrbar ist.

Dann landete dieselbe Berechtigung in einer zweiten Umgebung, in der die Antwort an Geld gebunden war.

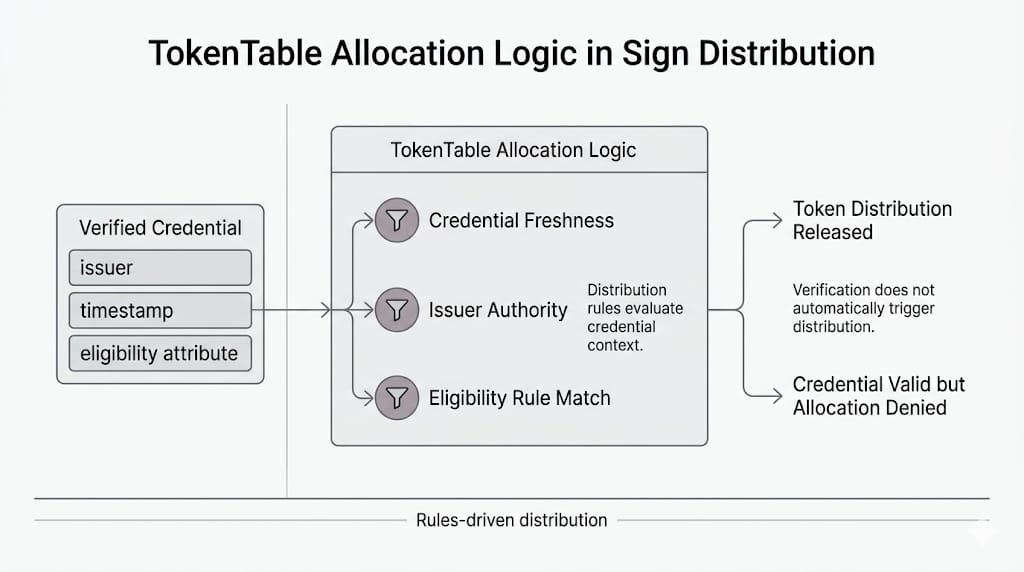

Kein hypothetisches Geld. Ein echtes Programm. Verteilungsvorbereitung. TokenTable, das die Berechtigungssätze liest und verifizierte Personen in Zeilen umwandelt, die schließlich auf tatsächlichen Wert zeigen würden. Das ist, als sich der Raum veränderte.

Denn jetzt bewies das Protokoll nicht nur etwas. Es bat eine andere Umgebung, auf das zu handeln, was es bewiesen hat.

Und dort beginnt die Geschichte der Portabilität weich zu werden.

Eine Gruppe schaute sich die Signaturberechtigung an und sah Kontinuität. Die Person hat dies bereits einmal bewiesen. Die Bestätigung ist gültig. Wiederverwenden.

Eine andere Gruppe sah sich genau dasselbe Protokoll an und sah importiertes Risiko. Anderes Netzwerk. Andere Betriebsannahmen. Unterschiedliche Vertrautheit mit dem Aussteller. Unterschiedliche Bereitschaft, falsch zu liegen, sobald Gelder das Netzwerk verlassen. Niemand bestritt, dass die Berechtigung intakt ankam. Das Unbehagen kam von dem, was die Intaktheit hier autorisieren sollte.

Das ist eine viel hässlichere Frage, als die Leute es klingen lassen.

Denn Netzwerke unterscheiden sich nicht nur im Blockraum oder Werkzeugen oder Geschwindigkeit oder welcher sauberen technischen Kategorie auch immer die Leute bevorzugen, wenn sie wollen, dass das Gespräch ordentlich bleibt. Sie unterscheiden sich auch in Vertrauensgewohnheiten. Was eine Umgebung als perfekt normale Beweise betrachtet, betrachtet eine andere als etwas, das noch einer lokalen Überprüfung bedarf. Eine Anwendung akzeptiert den Aussteller, weil sie ihn schon einmal gesehen hat. Eine andere möchte eine Whitelist. Eine andere möchte eine frischere Bestätigung. Eine andere ist mit der Berechtigung für den Zugang in Ordnung, aber nicht für die Freigabe von Mitteln.

So besteht dasselbe Sign-Protokoll weiterhin die Verifizierung, während es unterschiedliche Ebenen institutionellen Komforts produziert, je nachdem, wo es landet.

Das ist der Teil, den die Benutzer hassen, weil er von außen widersprüchlich wirkt.

Sie verwendeten dieselbe Berechtigung erneut.

Sign verifiziert es weiterhin.

Ein Netzwerk behandelte sie bereits als freigegeben.

Jetzt handelt ein zweites Netzwerk so, als wäre die Angelegenheit unvollständig.

Aber der Widerspruch liegt nicht in der Bestätigung.

Es ist innerhalb der Umgebung, die es liest.

Sign kann die Berechtigung portabel machen. Es kann die Beweise so sauber bewahren, dass ein anderes System die ursprüngliche Qualifizierung nicht neu aufbauen muss. Das zählt. Sehr. Aber Portabilität ist immer noch die leichtere Hälfte des Problems. Die schwierigere Hälfte beginnt, wenn der akzeptable Nachweis eines Netzwerks in die Entscheidungsgrenze eines anderen Netzwerks eintritt und entdeckt, dass "verifiziert" nie eine universelle Menge an Vertrauen war.

So kommt die Berechtigung genau so an, wie versprochen.

Dann landet es in einer anderen Vertrauenskultur, und plötzlich verhält sich dasselbe Protokoll, das im ersten Netzwerk festgelegt schien, wie ein Entwurf im zweiten.

Das ist die echte inter-netzliche Irritation bei Sign.

Die Bestätigung bewegt sich.

Die Verifizierung überlebt.

Die Bereitschaft, etwas Folgenschweres zu tun, verändert sich nach der Ankunft ständig.