Ich habe etwas über die Art und Weise bemerkt, wie Systeme Informationen verarbeiten.

Die meisten von ihnen basieren auf der Annahme, dass mehr Daten zu besseren Ergebnissen führen.

Mehr Eingaben verbessern die Entscheidungen.

Mehr Sichtbarkeit erhöht das Vertrauen.

Mehr Informationen schaffen stärkere Systeme.

Diese Annahme hat sowohl traditionelle Systeme als auch Blockchain-Netzwerke geprägt.

Wenn Sie etwas überprüfen möchten, sammeln Sie mehr Daten. Wenn Sie Vertrauen aufbauen möchten, legen Sie mehr Informationen offen. Wenn Sie Unsicherheiten verringern möchten, erweitern Sie das Sichtbare.

Im Laufe der Zeit schafft dieser Ansatz ein Muster.

Systeme werden abhängig von Informationen, die sie möglicherweise nicht wirklich benötigen.

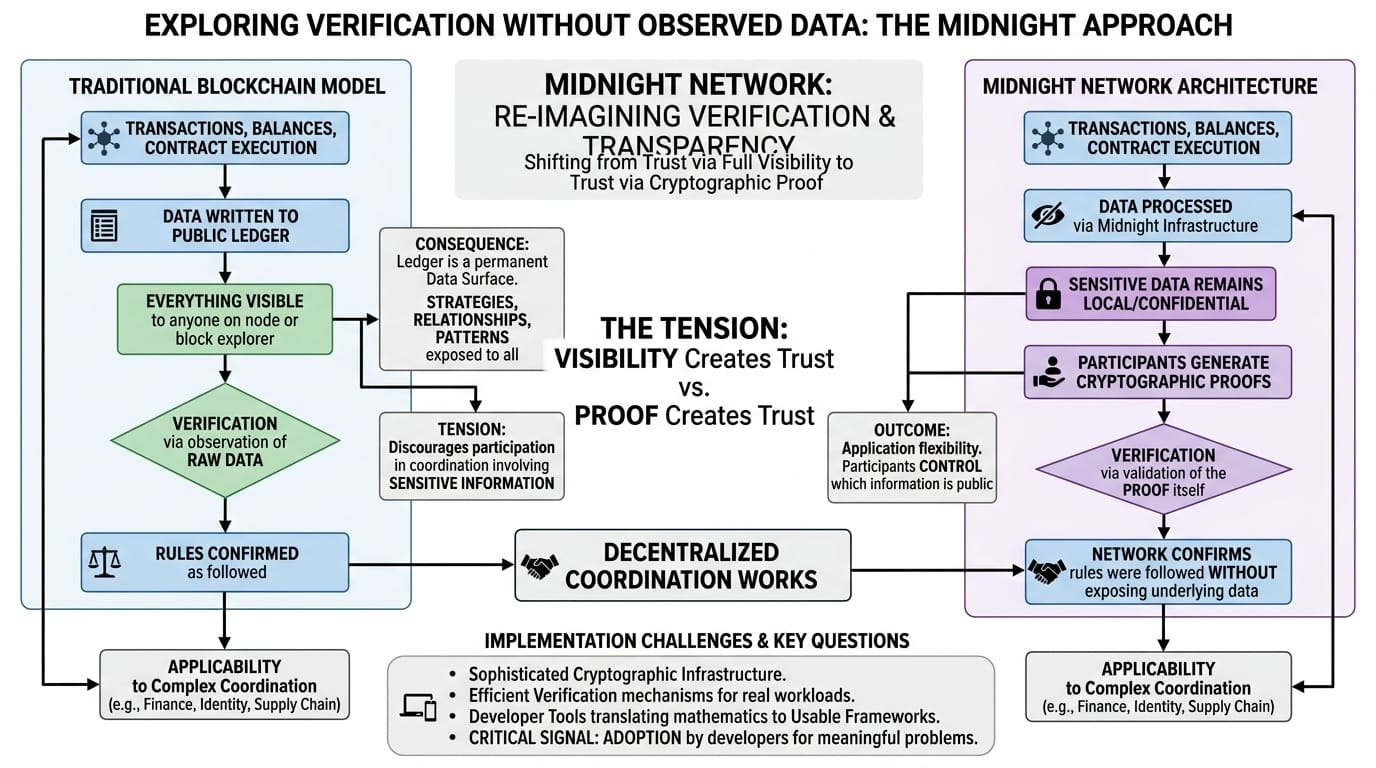

Das Midnight-Netzwerk geht dieses Problem aus einer anderen Richtung an.

Anstatt zu fragen, wie man mehr Daten schützen kann, stellt es eine grundlegendere Frage.

Was wäre, wenn das System diese Daten von Anfang an nicht benötigt hätte?

Hier führen Null-Wissen-Systeme zu einem anderen Modell.

Anstatt Eingaben offenzulegen, um ein Ergebnis zu beweisen, kann das System bestätigen, dass das Ergebnis gültig ist, ohne zu offenbaren, wie es produziert wurde. Der Beweis ersetzt die Daten.

Dies verändert die Struktur, wie Systeme funktionieren können.

In einem traditionellen Modell hängt die Verifizierung vom Zugang ab. Sie müssen die Informationen sehen, um zu bestätigen, dass sie korrekt sind.

Im Modell von Midnight hängt die Verifizierung von Beweisen ab. Sie müssen keinen Zugriff auf die zugrunde liegenden Daten haben, solange das System nachweisen kann, dass die Bedingungen erfüllt sind.

Das schafft einen effizienteren Weg, Informationen zu handhaben.

Systeme müssen nicht mehr unnötige Daten speichern, übertragen oder offenlegen. Sie können nur das verwenden, was erforderlich ist, um Ergebnisse zu validieren.

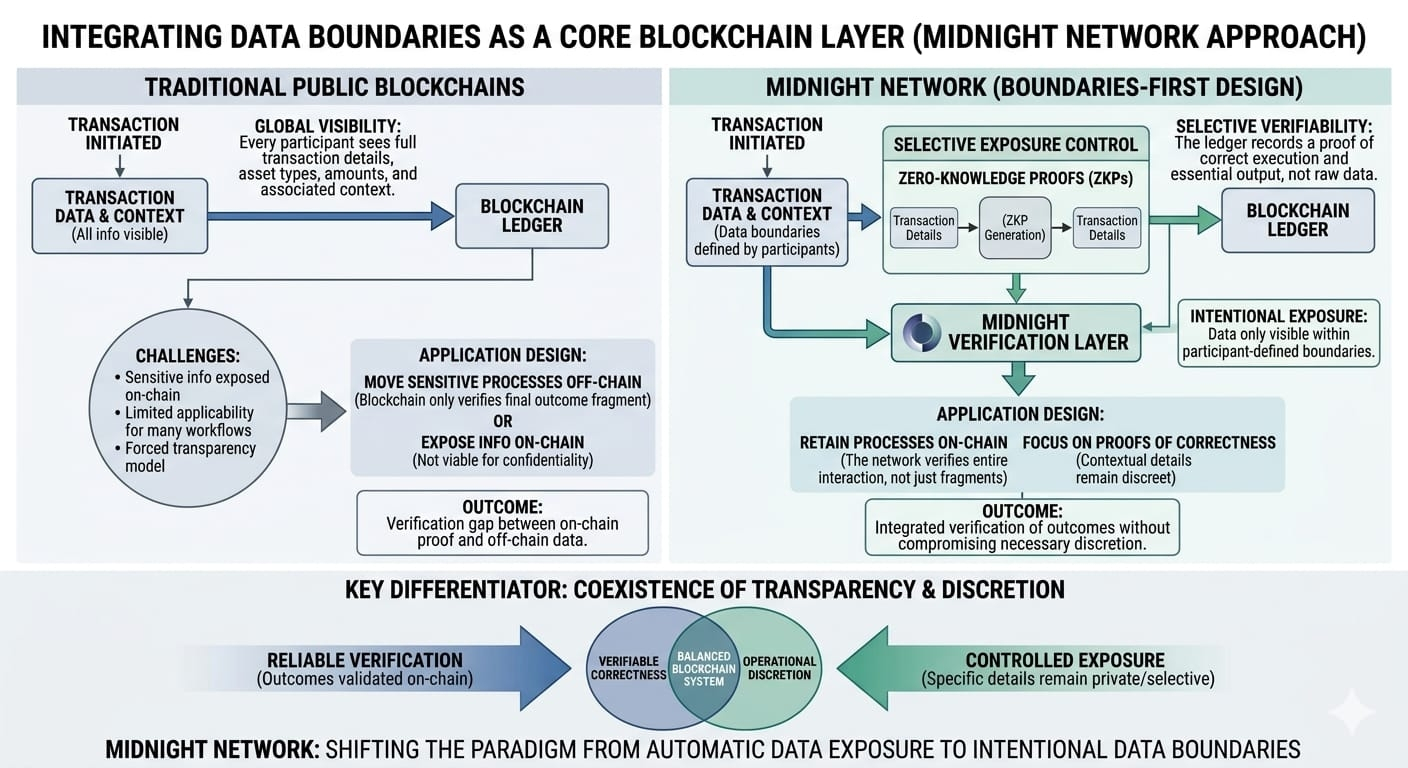

Die Auswirkungen dieses Ansatzes werden in Umgebungen, in denen Datenempfindlichkeit nicht optional ist, klarer.

Ein Benutzer muss möglicherweise die Berechtigung nachweisen, ohne persönliche Details preiszugeben.

Ein Unternehmen muss möglicherweise die Einhaltung bestätigen, ohne interne Prozesse offenzulegen.

Ein System muss möglicherweise ein Ergebnis validieren, ohne die dahinterliegenden Eingaben zu teilen.

In diesen Situationen ist es wertvoller, die Menge an erforderlichen Daten zu reduzieren, als sie nach der Offenlegung zu schützen.

Das Design von Midnight ermöglicht es Systemen, mit weniger Informationen zu arbeiten und gleichzeitig Vertrauen zu wahren.

Das führt zu einer anderen Perspektive auf Privatsphäre.

Privatsphäre wird oft als Abwehrmaßnahme dargestellt. Etwas, das Daten vor unbefugtem Zugriff schützt.

In diesem Modell wird Privatsphäre strukturell.

Das System benötigt einfach keine Daten, um zu funktionieren.

Diese Unterscheidung ist wichtig, da sie verändert, wie Anwendungen aufgebaut werden.

Entwickler müssen nicht mehr um die Annahme herum gestalten, dass Informationen gesammelt und dann geschützt werden müssen. Sie können Systeme entwerfen, die die Datenanforderungen von Anfang an minimieren.

Benutzer müssen nicht mehr darauf vertrauen, dass ihre Informationen sicher bleiben. Sie interagieren mit Systemen, die diese Informationen von Anfang an nicht verlangen.

Aber wie bei allen Infrastrukturveränderungen wird das Konzept erst dann sinnvoll, wenn es angewendet wird.

Die meisten bestehenden Systeme basieren auf datengestützten Modellen, weil sie vertraut und leicht umzusetzen sind. Der Übergang zu einem Modell, das die Datenanforderungen reduziert, erfordert neue Denkweisen über Verifizierung und Systemdesign.

Dieser Übergang benötigt Zeit.

Es entwickelt sich, wenn mehr Anwendungsfälle auftauchen, in denen traditionelle Ansätze ineffizient oder riskant werden.

Midnight ist um diesen Übergang herum positioniert.

Es wird davon ausgegangen, dass zukünftige Systeme die Effizienz bei der Verwendung von Daten priorisieren werden, nicht nur die Sicherheit bei der Speicherung.

Wenn sich diese Annahme als korrekt erweist, könnten Systeme, die auf Beweisen statt auf Offenlegung basieren, relevanter werden.

Wenn die Einführung langsam erfolgt, kann es einige Zeit dauern, bis das Modell allgemein verstanden wird.

Diese Unsicherheit ist für Infrastruktur üblich.

Die Systeme, die definieren, wie Informationen behandelt werden, beginnen oft als Alternativen, bevor sie zu Standards werden.

Midnight untersucht, was passiert, wenn Systeme so gebaut werden, dass sie weniger Daten benötigen, anstatt mehr davon zu schützen.

Dieser Wandel mag subtil erscheinen.

Aber es verändert die Grundlage, wie Vertrauen und Verifizierung funktionieren können.

Nicht indem Informationen versteckt werden.

Aber indem es unnötig gemacht wird.

#night $NIGHT @MidnightNetwork

#Trump's48HourUltimatumNearsEnd #TrumpConsidersEndingIranConflict #BinanceKOLIntroductionProgram $JTO