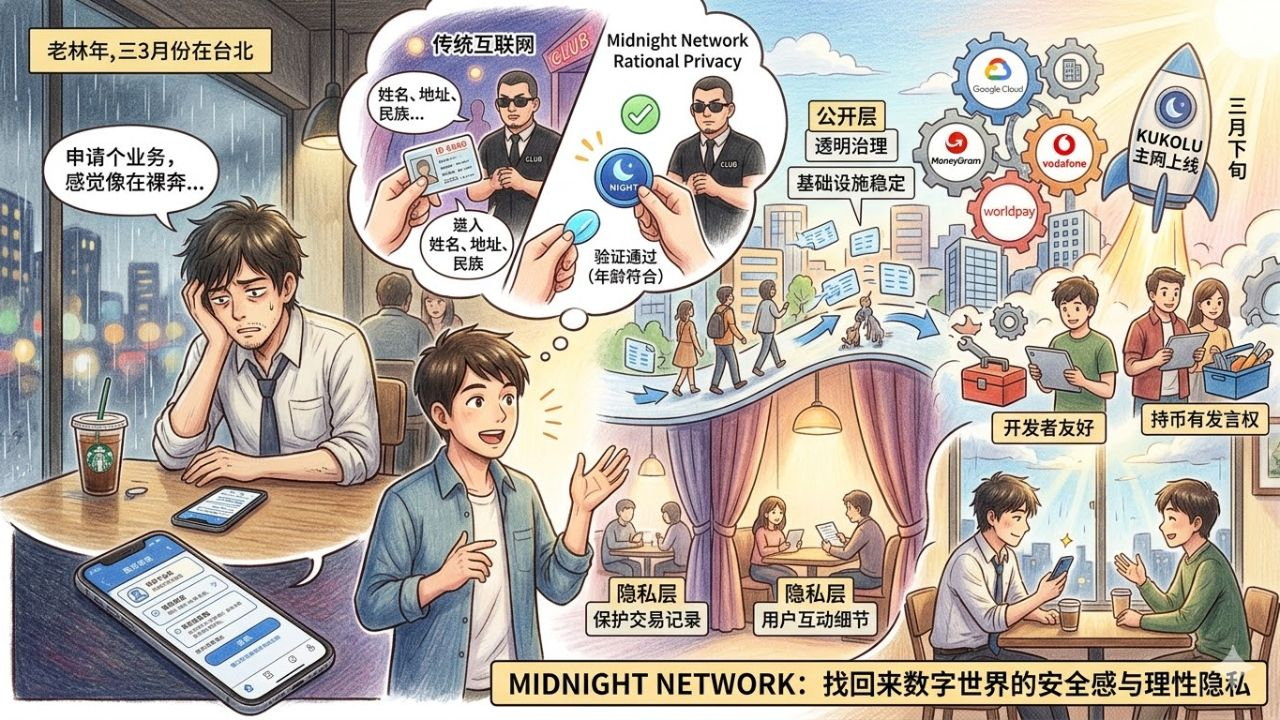

Der Regen im März in Guangdong fällt immer sanft und gleichmäßig, sodass auch die Stimmung der Menschen etwas feucht und schimmelig wird. Lao Lin sitzt mir gegenüber und legt sein Handy genervt mit dem Display nach unten auf den Tisch, was ein dumpfes Geräusch verursacht. Er hat gerade eine halbe Stunde damit verbracht, um einen neuen Zahlungsdienst für sein kleines grenzüberschreitendes E-Commerce-Unternehmen zu beantragen und sich mit der Registrierungsseite auf dem Bildschirm herumzuschlagen. In dieser halben Stunde hat er nicht nur die Vorder- und Rückseite seines Ausweises hochgeladen, sondern auch die verschiedenen Winkel seiner Bankkarte fotografiert und unter dem grellen Licht des Auffülllichts den Mund geöffnet und geblinzelt, um die lebende Gesichtserkennung abzuschließen. Das war noch nicht alles, schließlich erschien auf der letzten Seite ein Dokument mit Dutzenden von Seiten voller Fachbegriffe zu den Datenschutzbestimmungen, das nur durch Ankreuzen der Zustimmung als gültig betrachtet wurde, sodass die vorherige Mühe nicht umsonst war. Lao Lin seufzte, hob den bereits abgekühlten amerikanischen Kaffee an und trank einen großen Schluck, um sich bei mir darüber zu beschweren, dass es heutzutage einfach ist, ein seriöses Geschäft zu machen, als würde man im Internet nackt herumlaufen, selbst die privatesten Grenzen werden von diesen Plattformen durchschaut.

Ich schaute ihn an und fühlte mich in seinem hilflosen Ausdruck wirklich verbunden. Während wir das bequeme digitale Leben genießen, scheinen wir bereits unbewusst eine extrem unausgewogene Transaktion akzeptiert zu haben. Um eine Mahlzeit zu bestellen, müssen wir unseren genauen Standort offenlegen; um einen kleinen Betrag für Notfälle zu leihen, müssen wir das gesamte Adressbuch unseres Handys übergeben; um zu beweisen, dass ich ich bin, müssen wir unsere wichtigsten persönlichen Daten preisgeben. Jedes Mal, wenn wir kurz nach dem Kauf eines Flugtickets eine präzise Werbenachricht erhalten, ist diese Erfahrung für alle nicht fremd. Wir beschweren uns ständig darüber, dass unsere Privatsphäre ausgehöhlt wird, aber vor dem kleinen Zustimmungsbutton haben gewöhnliche Menschen überhaupt keine Möglichkeit zur Gegenwehr. Dieses Gefühl ist schrecklich, als ob du in einem wohlhabenden Viertel wohnst, aber herausfindest, dass dein Haus komplett aus transparentem Glas besteht und jeder Passant klar sehen kann, was du im Wohnzimmer machst, während du nicht einmal das Recht hast, die Vorhänge zuziehen.

Die Laufbahn der virtuellen Welt verläuft jedoch nicht immer nur als absteigende Parabel. Ich sprach mit Old Lin über ein ökologisches Netzwerk, das ich in letzter Zeit intensiv beobachtet habe, es heißt @MidnightNetwork , und das zugehörige Tokensymbol ist $NIGHT . Old Lin ist jemand, der etwas gegen komplexe technische Begriffe hat, also erklärte ich es ihm auf eine andere Art und Weise. Ich sagte ihm, dass mich dieses Projekt wirklich berührt hat, weil es nicht diese extreme anarchistische Sicht auf Privatsphäre verkauft. Viele Technologien, die sich auf Privatsphäre konzentrieren, neigen oft dazu, in das andere Extrem zu geraten, indem sie alles im absoluten Dunkel verstecken, was letztlich zu einem Nährboden für Grauzonen wurde, in dem Regulierung und Vertrauen unmöglich sind. Midnight präsentiert eine Philosophie namens rationale Privatsphäre. Sie erkennt an, dass wir in einer geordneten Gesellschaft unsere Qualifikationen nachweisen müssen, aber sie lehnt entschieden die übermäßigen Anforderungen des Systems ab.

Das ist vergleichbar mit dem Besuch eines Nachtclubs, der nur für Erwachsene zugänglich ist. Der Sicherheitsbeamte hält dich auf und verlangt, dein Alter zu überprüfen. In der realen Welt oder im aktuellen Internet musst du deinen Ausweis vorzeigen, auf dem nicht nur dein Geburtsdatum steht, sondern auch dein echter Name, deine Wohnadresse und sogar ethnische Informationen. Der Sicherheitsbeamte hat nur diese eine Bedingung zu überprüfen, aber hat dadurch alle deine persönlichen Details erfahren. Die grundlegende Logik von Midnight ist, dass es dir eine raffinierte mathematische Nachweismethode bietet. Du musst dem Sicherheitsbeamten nur ein Ergebnis zeigen, das beweist, dass du tatsächlich die Altersanforderung erfüllst, und der Sicherheitsbeamte kann durch das System sicher sein, dass dieses Ergebnis absolut wahr und gültig ist, aber er weiß nichts über deinen Namen oder deine Adresse. Du zeigst nur die erforderlichen Bedingungen, während der Rest der Details sicher in deiner Tasche bleibt.

Als Old Lin das hörte, blitzte ein wenig Licht in seinen Augen auf, und er fragte mich, wie dieses Mechanismus, das sich wie Magie anhört, im großen Netzwerk funktioniert. Ich fuhr fort, ihm das zugrunde liegende Design dieses Netzwerks zu erläutern. Midnight teilt das Netzwerk in zwei klar abgegrenzte Schichten. Die öffentliche Schicht ist wie das Rathaus der Stadt und eine breite Hauptstraße, die für Governance, Konsens und die Stabilität des gesamten Systems verantwortlich ist und sicherstellt, dass alle Infrastrukturen transparent und vertrauenswürdig sind. Die Privatschicht hingegen ist wie private Räume mit schweren Vorhängen, die speziell zum Schutz spezifischer Transaktionsaufzeichnungen, der Ausführung von Smart Contracts und den Details der täglichen Interaktion der Nutzer verwendet werden. Wenn du in der Privatschicht eine Zahlung tätigst oder einen Geschäftsvertrag unterzeichnest, wird in der öffentlichen Schicht nur aufgezeichnet, dass hier eine legale Aktivität stattgefunden hat, aber die spezifischen Beträge, Zeiten und Parteien der Transaktion werden niemals der ganzen Welt bekannt gegeben.

Noch bemerkenswerter ist, dass diese hochentwickelte Schutzmaßnahme kein technisches Utopia ist, das von oben herab betrachtet wird. Oft nutzen wir keine sicheren Produkte, weil die technischen Anforderungen zu hoch sind. Aber #night hat den Entwicklern sehr benutzerfreundliche Programmierwerkzeuge zur Verfügung gestellt, sodass selbst Programmierer, die nicht mit komplexer Kryptographie vertraut sind, schnell Anwendungen zum Schutz der Privatsphäre der Nutzer entwickeln können. Wir können uns vorstellen, dass wir in naher Zukunft, sei es bei alltäglichen Überweisungen, Vermögensnachweisen oder Rückerstattungen beim Online-Shopping, problemlos diese sicherheitsverbesserte Version nutzen können. Wir müssen uns keine Sorgen mehr machen, dass wir durch eine gewöhnliche Online-Shopping-Aktion unsere Konsumgewohnheiten unzähligen Datenhändlern offenbaren.

Darüber hinaus ist die Mechanik, die für gewöhnliche Nutzer oder Teilnehmer des Ökosystems entworfen wurde, sehr benutzerfreundlich. Der Besitz von NIGHT-Token dient nicht nur dazu, auf einem Handelsbildschirm die Zahlen hüpfen zu sehen. In seinem Ökosystem, solange du ihn besitzt, wird das System automatisch eine Art Netzwerkressource für dich generieren, die speziell zur Zahlung der verschiedenen Gebühren verwendet wird, die du für deine Aktivitäten im Netzwerk benötigst. Das bedeutet, dass die Betriebskosten des Systems sanft mit den langfristigen Interessen der Nutzer verbunden sind. Noch wichtiger ist, dass der Besitz bedeutet, dass du ein echtes Mitspracherecht hast. Du kannst durch Abstimmungen entscheiden, in welche Richtung dieses Projekt in Zukunft gehen soll und welche Kernfunktionen aktualisiert werden müssen. In dieser von großen Unternehmen dominierten Internetwelt haben gewöhnliche Menschen endlich eine Stimme, um ihre Anliegen auszudrücken.

Als ich das hörte, strich Old Lin gewohnheitsmäßig über sein Kinn und stellte eine sehr reale Frage. Er sagte, dass diese schöne Vision, die so klingt wie eine Selbstbeweihräucherung in einem kleinen Kreis, ohne Unterstützung durch große Institutionen nicht umsetzbar sei. Ich schüttelte lächelnd den Kopf und sagte ihm, dass dies auch der Grund sei, warum ich hohe Erwartungen daran habe. Erst letzte Woche haben die absoluten Giganten im globalen Zahlungsverkehr, Worldpay, und die bekannte Krypto-Börse Bullish offiziell angekündigt, ihrer Knotenallianz beizutreten. Wenn dir diese beiden Namen nicht viel sagen, wird die folgende Liste sicherlich beeindruckend sein. Vorher sind schon Google Cloud, MoneyGram, eToro, Vodafone Pairpoint und Blockdaemon als führende Akteure der Branche beigetreten. Insgesamt zehn Giganten, die in den Bereichen traditionelle Finanzen, Cloud-Computing und globale Kommunikation eine bedeutende Rolle spielen, bilden gemeinsam die solide Grundlage hinter diesem Netzwerk.

Wenn die Giganten der traditionellen Welt bereit sind, echtes Geld und Serverressourcen in den Schutz eines Privatsphärenetzwerks zu investieren, ist das bereits kein Experiment mehr, das nur auf dem Papier existiert, sondern eine echte Industrie-Revolution, die gerade stattfindet. Nach ihrem soliden und stabilen Fortschritt ist die als Kukolu-Phase bezeichnete Föderations-Hauptnetz bereits für die letzten Tage im März offiziell geplant. Das bedeutet, dass ab dem ersten Tag des Starts des Hauptnetzes diese erfahrenen globalen Knoten Tag und Nacht seinen Betrieb aufrechterhalten, egal ob sie mit plötzlichem Datenverkehr oder potenziellen Angriffen konfrontiert sind, die Stabilität ist von höchster Qualität garantiert. Es wird Schritt für Schritt die Theorie in eine tägliche Anwendung verwandeln, die jeder von uns tatsächlich berühren kann.

Der Regen draußen scheint etwas nachgelassen zu haben, und die Hintergrundmusik im Café wurde auf eine sanfte Jazzmelodie umgestellt. Old Lin schaut auf den Bildschirm seines Handys, auf dem endlich die Genehmigung angezeigt wird, und sein Gesichtsausdruck ist nicht mehr so angespannt und verärgert wie zuvor. Vielleicht müssen wir noch eine Weile die passive und hilflose Situation unter den bestehenden Regeln des Internets ertragen, aber das Erscheinen des Midnight Networks lässt mich fest daran glauben, dass das Datenschutzproblem definitiv kein Dilemma ist, bei dem man zwischen vollständiger Offenlegung und absoluter Anonymität wählen muss. Es sollte vielmehr eine Tür sein, die uns gehört, mit einem Schlüssel, den wir fest in der Hand halten, und wir entscheiden selbst, wie weit wir sie öffnen und wer einen Blick hineinwerfen darf. In der nahen Zukunft, wenn wir im digitalen Raum alltägliche Angelegenheiten erledigen, werden wir letztendlich das lange vermisste Gefühl der Sicherheit zurückgewinnen.