Beim Lesen über @SignOfficial , habe ich nicht das Gefühl, dass es schwer verständlich ist, sondern es ist der Unterschied zu den üblichen Sicherheitsmethoden in der Krypto.

Der Markt hat eine ziemlich vertraute Erzählung: Wenn Sie ein vertrauenswürdiges System aufbauen möchten, müssen Sie die Sicherheit von Anfang bis Ende kontrollieren. Am besten hat man eine eigene Chain, eigene Validatoren und eigene Mechanismen. Kurz gesagt, je „autarker“ die Sicherheit ist, desto besser ist es. Das klingt sehr sinnvoll, insbesondere wenn es um Systeme geht, die der Regierung oder Unternehmen dienen.

Aber irgendwann wird diese Erzählung etwas gezwungen.

Denn wenn jedes System seine eigene Sicherheit aufbauen muss, liegen die Kosten nicht nur in der Implementierung, sondern auch in der Wartung und Sicherstellung, dass es tatsächlich richtig funktioniert. Eine neue Kette ist nicht nur eine Ausführungsumgebung. Es ist ein Versprechen, dass das gesamte Validator-Set, der Konsensmechanismus und die Sicherheitsannahmen dahinter stark genug sind. Und das ist ein sehr teures Versprechen.

Das ist der Moment, in dem ich anfange, eine andere Perspektive zu sehen.

Sign versucht nicht, dieses Problem zu lösen.

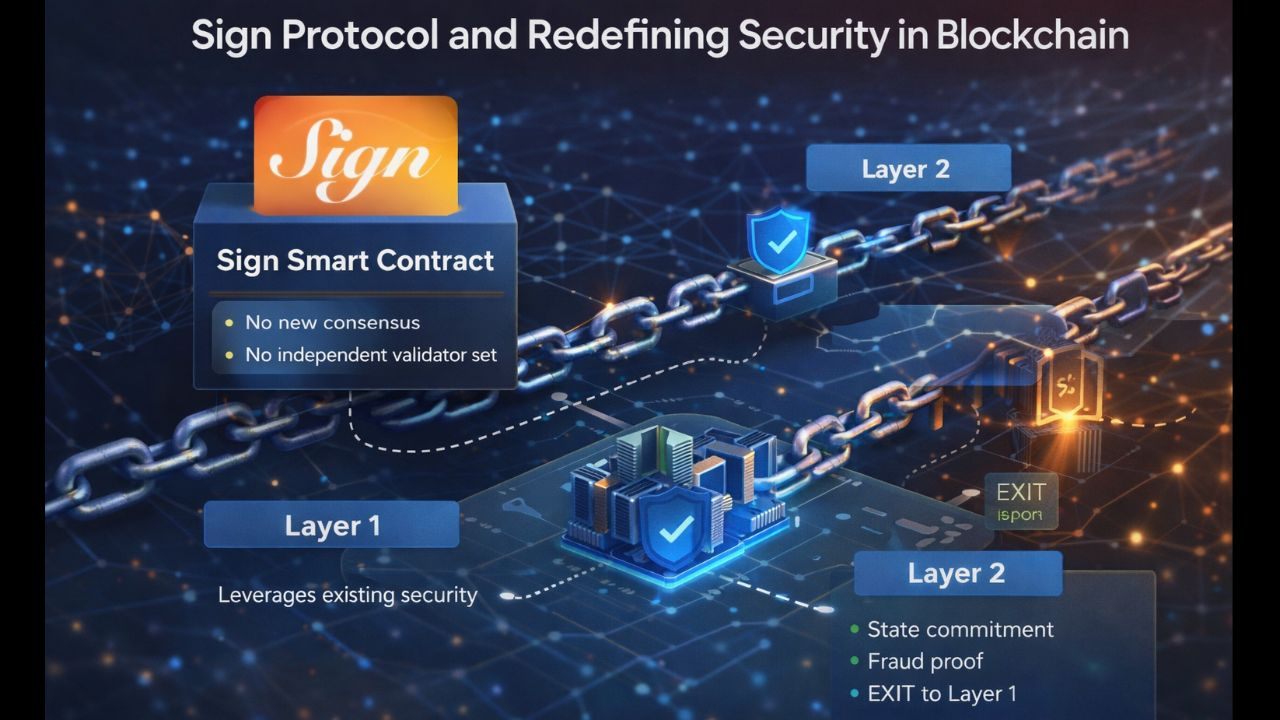

Es schafft keinen neuen Konsens. Es verlangt auch nicht, dass ein System in Bezug auf Sicherheit völlig unabhängig sein muss. Stattdessen folgt es einem Ansatz, der „weniger ehrgeizig“ erscheint: sich auf bereits bestehende Sicherheit zu stützen.

Auf Layer 1 ist dies ziemlich klar. Der Smart Contract von Sign erbt direkt die Sicherheit vom darunter liegenden Netzwerk, also vom Validator-Set und dem bewährten Konsensmechanismus. Es gibt keinen eigenen Konsens. Es gibt keine neue Sicherheitsschicht, die Vertrauen erfordert. Das Risiko ist auf den Vertrag und seine Logik beschränkt, was der Markt bereits viele Erfahrungen mit Audits hat.

Auf Layer 2 ist die Geschichte etwas anders, aber die Logik bleibt ähnlich. Zustände werden regelmäßig auf Layer 1 kommittiert, was es jedem ermöglicht, die Integrität zu verifizieren. Wenn es Abweichungen gibt, ermöglicht der Betrugsnachweis die Entdeckung und Anfechtung. Und wichtiger noch, es gibt immer einen „Ausweg“ zu Layer 1, falls Layer 2 Probleme hat. Mechanismen wie das Zustand-Commitment, Betrugsnachweise oder der Exit zu Layer 1 sind die konkreten Wege, wie dieses „Ausleihen“ von Sicherheit umgesetzt wird, während die Betriebsrechte des Systems auf Anwendungsebene oder bei der Organisation, die es implementiert, erhalten bleiben können.

In diesem Moment wurde mir etwas klar, das ein wenig gegen die ursprüngliche Intuition spricht.

Sicherheit ist nicht etwas, das Sie „vollständig besitzen“ müssen. Es ist etwas, das Sie kontrolliert „ausleihen“ können.

Diese Einsicht zwingt mich, meine Denkweise über die Systemarchitektur zu überdenken.

In der Krypto-Welt betrachten wir oft das Vorhandensein eigener Sicherheit als ein Zeichen von Unabhängigkeit und Stärke. Aber in der Praxis bedeutet dies auch, dass Sie die gesamte Verantwortung für alles übernehmen, was schiefgehen kann. Je mehr Schichten ein System selbst aufbaut, desto mehr Punkte kann es geben, an denen es scheitern kann.

Aus dieser Perspektive ist es nicht mehr nur eine Abkürzung, sich auf ein bereits bewährtes Netzwerk zu stützen. Es wird zu einer absichtlichen Entwurfsentscheidung, um die Risikofläche zu verringern.

Das führt auch zu einem anderen Verständnis von den „Features“, die Sign hat.

Das Fehlen eines eigenen Konsenses oder das Nichtaufbauen eines völlig unabhängigen Sicherheitsmodells mag auf den ersten Blick wie eine Einschränkung erscheinen. Aber je mehr ich darüber nachdenke, desto mehr ähnelt es einer notwendigen Bedingung, wenn das Ziel darin besteht, in einer realen Umgebung zu implementieren, in der Zuverlässigkeit wichtiger ist als Neuheit.

Ein System, das nicht alles von Grund auf neu beweisen muss, kann schneller agieren. Nicht weil es einfacher in der Idee ist, sondern weil es auf das zurückgreift, was bereits bewiesen wurde.

An diesem Punkt beginnt Sign, eher wie eine logische Reaktion als wie eine „bahnbrechende“ Innovation auszusehen.

Wenn das Ziel darin besteht, eine verifizierbare Datenschicht zu erstellen, hilft es erheblich, sie von der zugrunde liegenden Konsens- und Sicherheitsfrage zu trennen, um die Komplexität erheblich zu reduzieren. Sie müssen andere nicht davon überzeugen, einem neuen Netzwerk zu vertrauen. Sie müssen sie nur überzeugen, dass die Daten, die Sie bereitstellen, auf einer Plattform verifiziert werden können, der sie bereits vertrauen.

Aber alles hier erscheint nur theoretisch sinnvoll.

In der Praxis bringt das „Ausleihen“ von Sicherheit auch Einschränkungen mit sich. Layer 2 ist nicht nur auf Layer 1 in Bezug auf Sicherheit angewiesen, sondern auch in Bezug auf Kosten und Geschwindigkeit. Das Commiten von Zuständen, das Ausführen von Betrugsnachweisen oder die Sicherstellung, dass der Exit-Mechanismus reibungslos funktioniert, ist nicht kostenlos. Auf Layer 1 können Smart Contracts in Bezug auf Konsens sicher sein, können aber in der Logik scheitern, wenn das Design nicht ausreichend robust ist.

Und es gibt noch einen weiteren, weniger angesprochenen Faktor.

Wenn Sie Ihre eigene Sicherheit nicht besitzen, haben Sie auch nicht die volle Kontrolle darüber.

Dies mag für viele Anwendungsfälle nicht wichtig sein. Aber für Systeme, die hohe Souveränität benötigen, ist dies kein kleines Trade-off.

Letztendlich komme ich zurück zur ursprünglichen Frage.

Wenn ein System die Sicherheit eines anderen Netzwerks nutzen kann, um das Risiko zu reduzieren und die Implementierung zu beschleunigen, ist das ein vernünftiger Fortschritt. Aber wenn diese Abhängigkeit auch die Art und Weise einschränkt, wie das System funktioniert und skaliert, wo liegt dann die Grenze zwischen „optimal“ und „Trade-off“?

Und wichtiger noch, in einer Welt, in der jede Schicht Sicherheit von der darunter liegenden Schicht „ausleihen“ kann, bauen wir dann unabhängigere Systeme oder stapeln wir nur Vertrauen auf derselben Basis, die wir nicht vollständig verstehen?

$SIGN #SignDigitalSovereignInfra