Es gibt ein leichtes Gefühl von „Unstimmigkeit“, jedes Mal wenn ich über m-26 lese. Nicht weil es zu kompliziert ist, sondern weil es nicht versucht, das Problem auf die Weise zu lösen, die in der Krypto oft als richtig angesehen wird.

In den meisten Diskussionen wird Privacy fast immer in einem sehr klaren Sinne verstanden: Je mehr man verborgen bleibt, desto besser. Ein System, das schwer zu beobachten ist, gilt als „stärker“. Das klingt sehr logisch, wenn man es aus der Perspektive der Krypto betrachtet, wo Anonymität oft als eine Art Standardschutz angesehen wird. Aber wenn man dieselbe Logik in einen realistischeren Kontext bringt, insbesondere im Zusammenhang mit Unternehmen oder Regulierungsbehörden, wird alles ein wenig unangenehm.

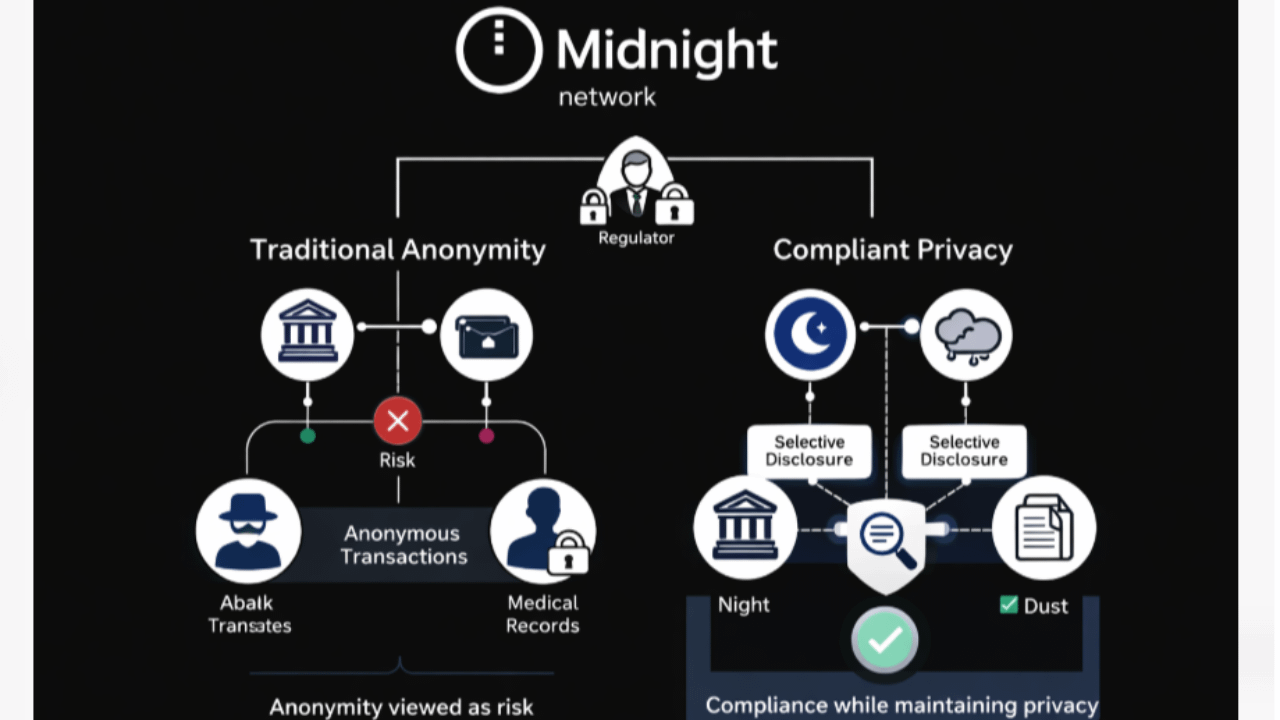

Denn Anonymität ist in ihren Augen kein Feature. Es ist ein Risiko.

Das ist der Moment, in dem ich anfange zu sehen, dass dieses Narrative ein Problem hat. Je schwieriger ein System zu beobachten ist, desto schwieriger ist es zu erklären, desto schwieriger ist es, in Umgebungen akzeptiert zu werden, in denen rechtliche Verantwortung unvermeidlich ist. Nicht weil die Technologie falsch ist, sondern weil die ursprüngliche Annahme möglicherweise fehlerhaft war: Datenschutz schafft keinen Wert, wenn es das System unbrauchbar macht in einer Welt mit Gesetzen.

Und hier beginnt die Einsicht klarer zu werden. Das Problem liegt nicht darin, ob der Datenschutz stark genug ist oder nicht, sondern darin, ob er akzeptiert werden kann oder nicht. Anders gesagt, der Wert des Datenschutzes liegt nicht im Grad der Verschleierung, sondern in der Fähigkeit, alles weiterhin zu beweisen, ohne zu viel offenzulegen.

Aus dieser Perspektive beginnen viele Dinge im Design von Midnight eine andere Bedeutung zu bekommen. Die Trennung von NIGHT und DUST ist nicht nur eine technische Wahl, sondern auch ein Weg, um zu vermeiden, dass Token als ein anonymes Handelsinstrument angesehen wird. Datenschutz liegt nicht im Vermögenswert, sondern in der Art und Weise, wie das System umgesetzt wird. Selektive Offenlegung ist ebenfalls kein „nice to have“-Feature, sondern fast eine Voraussetzung, wenn man sowohl den Datenschutz wahren als auch die Überprüfbarkeit nicht gefährden möchte. Und die gesamte Art und Weise, wie das System aufgebaut ist, scheint sich um ein ziemlich klares Ziel zu drehen: nicht das Gesetz zu umgehen, sondern Wege zu finden, darin zu arbeiten.

Wenn man es so betrachtet, konkurriert Midnight nicht wirklich mit traditionellen Datenschutz-Chain. Es ähnelt einer logischen Reaktion auf eine Realität, die viele vorherige Systeme ignoriert haben: absolute Anonymität mag technisch korrekt sein, ist aber in der Umsetzung nicht praktikabel.

Dennoch sind all diese Dinge nur auf dem Papier sinnvoll. Die Realität wird von einem völlig anderen Test abhängen. Die Organisationen, auf die Midnight abzielt, treffen keine schnellen Entscheidungen und akzeptieren auch kein Risiko auf die Art und Weise, wie es Krypto oft gewohnt ist. Eine Bank oder ein Gesundheitssystem benötigt nicht nur eine funktionierende Technologie, sondern auch ein rechtliches Team, das versteht und akzeptiert, wie es funktioniert. Und jede Schicht im System, von der Datenverarbeitung bis hin zur Nachweisführung der Compliance, muss klar erklärt werden, bevor sie verwendet werden kann.

Dies schafft eine ganz andere Reibung. Nicht eine Reibung über UX oder Transaktionsgebühren, sondern eine Reibung über Vertrauen und Prozesse. Und das ist etwas, das nicht nur durch Design des Systems optimiert werden kann.

In umgekehrter Richtung bedeutet die Wahl dieses Weges auch, dass Midnight möglicherweise niemals die Menschen überzeugen kann, die an absolute Anonymität glauben. Es steht in einer ziemlich unangenehmen Position: nicht genug „verborgen“ für Krypto-Puristen, aber auch nicht unbedingt „sicher“ genug für Regulierungsbehörden. Ein System, das zwischen zwei Erwartungen liegt, muss oft mehr beweisen als beide Seiten.

Daher ist die letzte Frage vielleicht nicht, ob Midnight das Datenschutzproblem richtig löst. Sondern ob es genügend Menschen gibt, die tatsächlich eine Art von „akzeptablem“ Datenschutz benötigen und bereit sind, all diese komplexen Schichten zu durchlaufen, um ihn zu nutzen.