Midnight Network ist ein Blockchain-Protokoll der nächsten Generation, das entwickelt wurde, um eine der drängendsten Herausforderungen in der dezentralen Technologie zu lösen: die Ermöglichung einer leistungsstarken, realen Nutzung, ohne dabei den Datenschutz oder das Eigentum an Daten der Benutzer zu gefährden. Als Sidechain des Cardano-Ökosystems aufgebaut, nutzt Midnight moderne Zero-Knowledge (ZK) Beweis-Kryptographie, um Einzelpersonen und Organisationen zu ermöglichen, Transaktionen durchzuführen, mit Smart Contracts zu interagieren und an dezentralen Anwendungen teilzunehmen – und das alles, während sensible Daten vollständig privat bleiben.

Im Gegensatz zu herkömmlichen Blockchains, bei denen alle Transaktionsdaten auf einem öffentlichen Ledger sichtbar sind, führt Midnight einen Paradigmenwechsel ein: Die rechnerische Integrität wird verifiziert, ohne die zugrunde liegenden Daten offenzulegen. Dies bedeutet, dass ein Benutzer nachweisen kann, dass er für einen Dienst berechtigt ist, mit einer Vorschrift konform ist oder der rechtmäßige Eigentümer eines Vermögenswerts ist — ohne jemals persönliche oder finanzielle Einzelheiten an das Netzwerk offenzulegen.

WICHTIGE ERKENNTNIS Das Midnight-Netzwerk liefert die Vertrauensgarantien einer öffentlichen Blockchain mit den Datenschutzgarantien eines geschlossenen, genehmigten Systems — eine Kombination, die zuvor für unmöglich gehalten wurde.

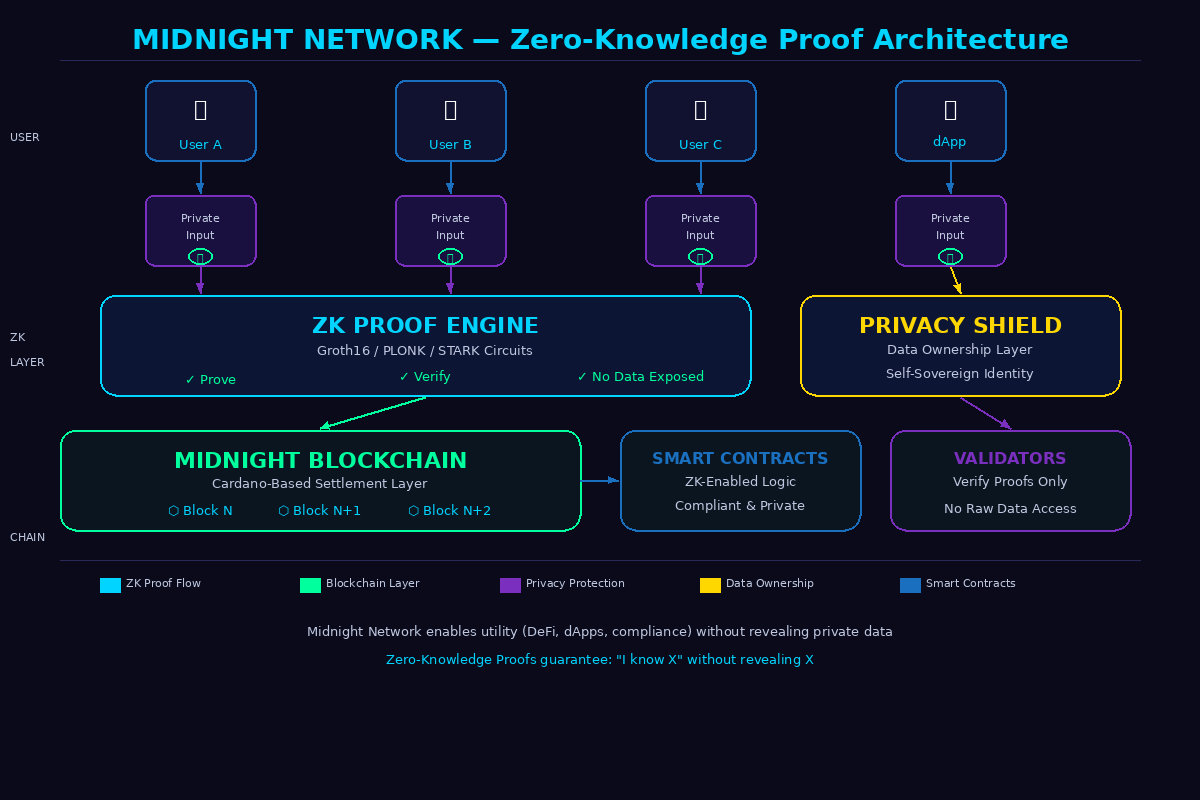

Systemarchitekturdiagramm

Das folgende Diagramm veranschaulicht, wie das Midnight-Netzwerk Transaktionen und Interaktionen mit Smart Contracts durch seine mehrschichtige Zero-Knowledge-Nachweissarchitektur verarbeitet:

Abbildung 1: Midnight-Netzwerk — Zero-Knowledge-Nachweissarchitektur

Hintergrund: Das Datenschutzproblem in der Blockchain

Seit der Einführung von Bitcoin im Jahr 2009 operieren öffentliche Blockchains nach dem Prinzip radikaler Transparenz: Jede Transaktion wird dauerhaft in einem global zugänglichen Ledger aufgezeichnet. Während dieses Design vertrauenslose Dezentralisierung erreicht, schafft es einen grundlegenden Widerspruch für die reale Adoption — die meisten legitimen Anwendungsfälle erfordern ein gewisses Maß an Datenschutz.

Betrachten Sie ein Unternehmen, das eine öffentliche Blockchain zur Verwaltung von Gehältern nutzt. Jeder Zahlungsbetrag, jede Wallet-Adresse und jeder Transaktionszeitstempel wird für Wettbewerber, Regulierungsbehörden und böswillige Akteure sichtbar. Für Finanzinstitute, Gesundheitsdienstleister oder jede Einheit, die mit personenbezogenen Daten (PII) umgeht, ist vollständige Transparenz nicht nur unpraktisch — sie kann unter Rahmenbedingungen wie GDPR, HIPAA und CCPA rechtlich verboten sein.

Der traditionelle Kompromiss

Historisch gesehen standen Blockchain-Architekten vor einem Dilemma zwischen Dezentralisierung, Sicherheit und Datenschutz. Versuche, Datenschutz hinzuzufügen, haben typischerweise Folgendes ergeben:

• Eingeschränkte Funktionalität — Datenschutzmünzen wie Monero opfern die Fähigkeiten von Smart Contracts

• Regulatorisches Risiko — vollständig undurchsichtige Ketten ziehen weltweit die Aufmerksamkeit von Finanzregulierungsbehörden auf sich

• Leistungsabfall — naive Verschlüsselungsansätze erhöhen den Rechenaufwand dramatisch

• Zentralisierungsdruck — vertrauenswürdige Dritte werden oft eingeführt, um private Daten zu verwalten

Das Midnight-Netzwerk löst dieses Dilemma durch die principled Anwendung von Zero-Knowledge-Nachweissystemen, die mathematische Garantien für den Datenschutz bieten, ohne Funktionalität, regulatorische Compliance oder Leistung zu opfern.

Zero-Knowledge-Nachweistechnologie

Ein Zero-Knowledge-Nachweis (ZKP) ist ein kryptografisches Verfahren, bei dem eine Partei (der Beweiser) einer anderen Partei (dem Verifier) demonstrieren kann, dass eine Aussage wahr ist, ohne Informationen über die bloße Tatsache ihrer Wahrheit hinaus zu übermitteln. Diese kontraintuitive Fähigkeit ist der kryptografische Grundstein des Midnight-Netzwerks.

FORMELLE DEFINITION Ein ZK-Nachweis erfüllt drei Eigenschaften: Vollständigkeit (ein ehrlicher Beweiser überzeugt immer einen ehrlichen Verifier), Solidität (ein unehrlicher Beweiser kann den Verifier nicht von einer falschen Aussage überzeugen) und Zero-Knowledge (der Verifier erfährt nichts außer der Wahrheit der Aussage).

ZK-Nachweisvarianten verwendet

Groth16

Groth16 ist ein sehr effizienter nicht-interaktiver ZK-SNARK (Succinct Non-Interactive Argument of Knowledge), der extrem kompakte Nachweise erzeugt. Midnight nutzt Groth16 für Transaktionen, die eine schnelle Überprüfung mit minimalem On-Chain-Fußabdruck erfordern. Der Kompromiss ist eine Zeremonie für einen vertrauenswürdigen Setup, die Midnight durch Multi-Party-Computing adressiert.

PLONK

PLONK (Permutationen über Lagrange-Basen für oekumenische nicht-interaktive Argumente des Wissens) stellt ein flexibleres Nachweissystem dar, das ein universelles vertrauenswürdiges Setup unterstützt, was bedeutet, dass eine einzige Zeremonie alle Schaltungen bedienen kann. Dies reduziert den Koordinationsaufwand für komplexe Smart-Contract-Bereitstellungen auf Midnight.

STARKs

Für Anwendungsfälle, die post-quantum Sicherheit und keinen vertrauenswürdigen Setup erfordern, integriert Midnight STARK (Scalable Transparent Arguments of Knowledge) Technologie. STARKs bieten bedingungslose Solidität und sind resistent gegen Angriffe von Quantencomputern, was sie zur bevorzugten Wahl für langfristige institutionelle Anwendungen macht.

Kernmerkmale und -fähigkeiten

1. Geschützte Transaktionen

Midnight ermöglicht vollständig geschützte Transaktionen, bei denen der Absender, der Empfänger und der Transaktionsbetrag vor öffentlicher Einsicht verborgen sind. Im Gegensatz zu Ethereum, wo alle Transaktionsmetadaten öffentlich sichtbar sind, interagieren Midnight-Teilnehmer mit der Blockchain durch kryptografische Verpflichtungen, die nichts über die zugrunde liegende wirtschaftliche Aktivität offenbaren, während sie dennoch als legitim und nicht duplizierbar verifiziert werden können.

2. Private Smart Contracts

Midnight führt ein neuartiges Programmiermodell für Smart Contracts ein, das öffentlich und privat getrennte Zustände explizit voneinander trennt. Mit der kompakten Programmiersprache — speziell für die Entwicklung von ZK-Verträgen entwickelt — können Entwickler definieren, welche Teile ihrer Vertragslogik und Daten vertraulich bleiben und welche öffentlich zur Überprüfung zugänglich sind. Dies ermöglicht Anwendungsfälle wie private Auktionen, vertrauliche Abstimmungen, versiegelte Gebote bei DeFi und konforme Finanzinstrumente.

3. Selbstbestimmtes Datenbesitz

Ein grundlegendes Prinzip von Midnight ist, dass Benutzer ihre Daten besitzen. Im Gegensatz zu Plattformen, bei denen persönliche Daten auf zentralen Servern gespeichert oder on-chain offengelegt werden, behält Midnight sensible Daten in der eigenen Obhut des Benutzers — auf ihrem Gerät oder in ihrem gewählten sicheren Speicher. Die Blockchain erhält nur ZK-Nachweise, die Eigenschaften dieser Daten belegen, niemals jedoch die Daten selbst.

BEISPIEL Ein Benutzer, der einen DeFi-Kredit beantragt, kann nachweisen, dass sein Kredit-Score einen Schwellenwert überschreitet, seine Identität von einem lizenzierten KYC-Anbieter verifiziert wird und er nicht auf einer Sanktionsliste steht — alles, ohne seinen tatsächlichen Score, persönliche Identität oder finanzielle Geschichte an den Smart Contract oder an einen Teilnehmer des Netzwerks offenzulegen.

4. Regulatorische Compliance durch Design

Midnight ist so konzipiert, dass es Compliance unterstützt, ohne den Datenschutz zu gefährden. Durch selektive Offenlegungsmechanismen können Benutzer ZK-Nachweise erzeugen, die die regulatorischen Anforderungen erfüllen — wie z.B. AML/KYC-Bestätigungen oder Steuerberichterstattungspflichten — und diese nur mit bestimmten autorisierten Parteien teilen. Dies verwandelt Compliance von einer Datenschutzverpflichtung in eine Zero-Knowledge-Anmeldeinformation, die auf Anfrage mitgeführt und präsentiert werden kann.

5. Cardano-Integration

Als Sidechain von Cardano erbt Midnight die robuste Sicherheit, Dezentralisierung und den Ouroboros Proof-of-Stake-Konsens eines der weltweit rigorosesten, peer-reviewed Blockchain-Protokolle. Diese Integration ermöglicht Midnight den sofortigen Zugang zum Validatoren-Netzwerk von Cardano, dem Liquiditätsökosystem und der Entwicklergemeinschaft, während die Sidechain-Architektur sicherstellt, dass die Datenschutzoperationen von Midnight die Leistung des Cardano-Hauptnetzes nicht beeinträchtigen.

Vergleich der Wettbewerbslandschaft

Die folgende Tabelle positioniert das Midnight-Netzwerk gegenüber alternativen Ansätzen zur Blockchain-Datenschutz:

Merkmal Traditionelle Blockchain Datenschutzmünzen Midnight-Netzwerk

Transaktionsdatenschutz ❌ Öffentlich ✅ Versteckt ✅ Versteckt

Smart Contracts ✅ Voll ❌ Eingeschränkt ✅ Voll

ZK-Nachweistechnologie ❌ Keine ⚠️ Teilweise ✅ Nativ

Datenbesitz ❌ On-Chain offengelegt ⚠️ Teilweise ✅ Selbstbestimmt

Regulatorische Compliance ⚠️ Schwierig ❌ Sehr schwer ✅ Integriert

DeFi-Kompatibilität ✅ Voll ⚠️ Eingeschränkt ✅ Voll

Zielanwendungsfälle

Dezentrale Finanzen (DeFi)

Midnight ermöglicht eine neue Generation von DeFi-Protokollen, bei denen Handelsstrategien, Positionsgrößen und Identitäten von Gegenparteien privat bleiben. Institutionelle Teilnehmer — die zuvor durch die Transparenz der öffentlichen DeFi abgeschreckt wurden — können mit dem Vertrauen teilnehmen, dass ihre Handelsaktivitäten nicht vorweggenommen oder Konkurrenten offengelegt werden.

Gesundheitsversorgung und medizinische Aufzeichnungen

Patienten können selektiven Zugriff auf medizinische Daten mithilfe von ZK-Anmeldeinformationen gewähren, wodurch Gesundheitsdienstleister die Berechtigung zur Behandlung, den Versicherungsschutz oder die Qualifikation für klinische Studien überprüfen können, ohne jemals vollständige medizinische Aufzeichnungen einzusehen. Dies schafft eine datenschutzbewahrende Infrastruktur für die Interoperabilität von Gesundheitsdaten, die den HIPAA- und gleichwertigen internationalen Vorschriften entspricht.

Lieferkette und Handelsfinanzierung

Unternehmen können die Herkunft, den Zertifizierungsstatus und die Compliance-Historie von Waren und Lieferanten mithilfe von ZK-Nachweisen überprüfen, ohne kommerziell sensible Preis-, Beschaffungs- oder Logistikdaten offenzulegen. Handelsfinanzierungsinstrumente können tokenisiert und mit privaten Gegenpartei-Bedingungen übertragen werden.

Digitale Identität und Anmeldeinformationen

Midnight bietet die Infrastruktur für datenschutzbewahrende digitale Identitätssysteme, bei denen staatlich ausgestellte Anmeldeinformationen, berufliche Zertifizierungen und institutionelle Mitgliedschaften on-chain überprüft werden können, ohne dass eine Verknüpfung mit einer realen Identität erfolgt. Benutzer sammeln eine souveräne Anmeldeinformationen-Brieftasche, die sie vollständig kontrollieren.

Unternehmensblockchain-Einführung

Die größte Barriere für die Einführung von Unternehmensblockchains war die Unfähigkeit, vertrauliche Geschäftsoperationen auf einem gemeinsamen öffentlichen Ledger durchzuführen. Midnight beseitigt diese Barriere vollständig und öffnet die Tür für interunternehmerische Arbeitsabläufe, Joint Ventures und Branchenkonsortien, die dezentrale Infrastrukturen nutzen können, ohne proprietäre Daten offenzulegen.

Technische Architektur

Die Architektur von Midnight ist in drei primäre Schichten organisiert, die zusammenarbeiten, um datenschutzbewahrende Blockchain-Funktionalität bereitzustellen:

Schicht 1: Benutzer- und Anwendungsschicht

Endbenutzer und dezentrale Anwendungen interagieren mit Midnight über clientseitige Nachweisssoftware. Wenn ein Benutzer eine Transaktion oder Interaktion mit einem Smart Contract initiiert, generiert sein Gerät lokal einen ZK-Nachweis. Der Nachweis belegt die Gültigkeit seiner Eingaben, ohne diese Eingaben jemals an das Netzwerk zu übertragen. Diese clientseitige Nachweisgenerierung wird hardwarebeschleunigt und ist für die Echtzeit-Leistung auf Endgeräten ausgelegt.

Schicht 2: Zero-Knowledge-Nachweisschicht

Die ZK-Nachweisschicht ist das rechnerische Herz von Midnight. Sie besteht aus einem Schaltkreis-Compiler, der kompakten Smart Contract-Code in arithmetische Schaltungen übersetzt, einer Nachweisgenerierungs-Engine, die mehrere ZK-Systeme (Groth16, PLONK, STARK) unterstützt, und einem universellen Überprüfungsvertrag, der Nachweise on-chain validiert. Die Schicht ist so konzipiert, dass sie ZK-systemunabhängig ist, sodass Midnight seine kryptografischen Primitiven aktualisieren kann, ohne bereits bereitgestellte Verträge zu stören.

Schicht 3: Blockchain-Abwicklungsschicht

Die Abwicklungsschicht ist die Midnight-Sidechain selbst, gesichert durch Cardanos Ouroboros Proof-of-Stake-Konsens. Validatoren empfangen und überprüfen ZK-Nachweise, aktualisieren On-Chain-Zustandsverpflichtungen und zeichnen den Konsens im Cardano-Hauptnetz als periodische Anker auf. Validatoren erhalten volle Sicherheit über die Gültigkeit von Transaktionen, während sie nichts über den Transaktionsinhalt erfahren — ein Merkmal, das als rechnerischer Datenschutz bekannt ist.

Das DUST-Token

Das native Dienstprogramm-Token von Midnight, DUST, dient als Gebührwährung für ZK-Nachweisverifizierung, Smart Contract-Ausführung und Teilnahme an der Netzwerkverwaltung. DUST ist mit den folgenden Eigenschaften konzipiert:

• Nachweisgebühren: Benutzer zahlen DUST, um ZK-Nachweise zur Validierung und Abwicklung an das Netzwerk einzureichen.

• Staking: Validatoren setzen DUST als wirtschaftliche Sicherheit gegen böswilliges Verhalten ein

• Governance: Tokeninhaber nehmen an den Entscheidungen über Protokollaktualisierungen durch On-Chain-Abstimmungen teil.

• Datenschutzprämie: Anwendungen können verbesserte Datenschutzfunktionen anbieten, die durch DUST-Schatzmittel finanziert werden.

• Cardano-Brücke: DUST ist auf ADA und das breitere Cardano-DeFi-Ökosystem übertragbar.

Entwicklungs-Roadmap

Phase 1: Fundament (Abgeschlossen)

Entwicklung des Kern-ZK-Nachweissystems, Spezifikation der kompakten Sprache, Entwurf der Cardano-Sidechain-Architektur und erste Testnet-Bereitstellung. Akademische Peer-Review von kryptografischen Primitiven und formale Sicherheitsüberprüfung.

Phase 2: Entwickler-Ökosystem

Öffentliche Entwickler-SDK-Veröffentlichung, kompakte Sprachtoolchain (Compiler, Debugger, Testframework), Entwicklerdokumentationsportal, Förderprogramm für frühe dApp-Builder und Sicherheitsaudit durch unabhängige Dritte.

Phase 3: Hauptnetz und Einführung

Die Einführung des Hauptnetzes mit anfänglichen DeFi- und Identitätsanwendungsfällen, institutionellen Partnerschaften, einem Programm zur regulatorischen Engagement, einer Infrastruktur für Cross-Chain-Brücken und der Bereitstellung eines Wachstumsfonds für das Ökosystem.

Phase 4: Ökosystem-Reife

Erweiterung auf post-quanten ZK-Systeme, Optimierung der mobilen Nachweisgeneration, Integrationsrahmen für Unternehmen und Integration mit globalen Standards für digitale Identitäten (eIDAS 2.0, W3C DID).

Fazit

Das Midnight-Netzwerk stellt den ehrgeizigsten und technisch rigorosesten Versuch dar, die offene, vertrauenslose Architektur öffentlicher Blockchains mit den Anforderungen an Datenschutz, Compliance und Datenbesitz der realen Welt zu versöhnen. Durch die Platzierung der Zero-Knowledge-Nachweistechnologie an der architektonischen Grundlage, anstatt sie nachträglich zu integrieren, erreicht Midnight ein Niveau an Datenschutzintegration, das sowohl tiefer als auch flexibler ist als jeder konkurrierende Ansatz.

Die Implikationen gehen weit über die Blockchain-Industrie hinaus. Das Modell von Midnight — bei dem Nutzen ohne Datenexposition bereitgestellt wird — bietet eine Vorlage dafür, wie digitale Infrastrukturen in einer Ära zunehmender Datenschutzregulierung und wachsender öffentlicher Sensibilisierung für Datenrechte weiterentwickelt werden können. Für Institutionen, Entwickler und Einzelpersonen ist das Midnight-Netzwerk nicht nur eine datenschutzbewahrende Blockchain. Es ist ein neues Modell für vertrauenswürdige digitale Interaktionen.

VISION Eine Welt, in der Sie alles beweisen können, was bewiesen werden muss, und alles verbergen können, was verborgen werden sollte. Das ist das Versprechen des Midnight-Netzwerks.