Ich habe diese Woche tiefer in das Sign-Protokoll eingetaucht und bin mit einer klaren Schlussfolgerung herausgekommen: Die meisten Menschen rahmen dieses Projekt falsch ein.

Der Standardinstinkt ist, es als ein Bestätigungsprotokoll zu bezeichnen. Das ist technisch wahr, aber konzeptionell irreführend. Die Dokumentation ist in diesem Punkt sehr eindeutig: Sign geht nicht nur darum, Ansprüche zu erheben, sondern auch darum, überprüfbare Beweise in die Ausführungsebene realer Systeme einzubetten.

Diese Unterscheidung ist alles.

In jedem souveränen System geschehen kontinuierlich Aktionen. Die Berechtigung wird bewertet. Gelder werden verteilt. Register werden aktualisiert. Berechtigungen werden erteilt oder widerrufen. Diese Aktionen erzeugen bereits Daten, aber diese Daten leben typischerweise in geschlossenen Systemen – Datenbanken, interne Protokolle oder Verwaltungsunterlagen. Sie existieren, aber sie sind nicht unabhängig überprüfbar.

Auditierbarkeit ist in traditionellen Systemen nachgelagert. Man rekonstruiert Ereignisse, nachdem sie geschehen sind, und vertraut dem System, das sie aufgezeichnet hat.

Sign ändert dieses Modell.

Anstatt die Überprüfung als Berichtsschicht zu behandeln, betrachtet es sie als Teil der Ausführung selbst. Jede kritische Aktion erzeugt kryptografische Beweise in dem Moment, in dem sie erfolgt. Nicht später. Nicht zusammengefasst. Nicht interpretiert. An der Quelle erfasst.

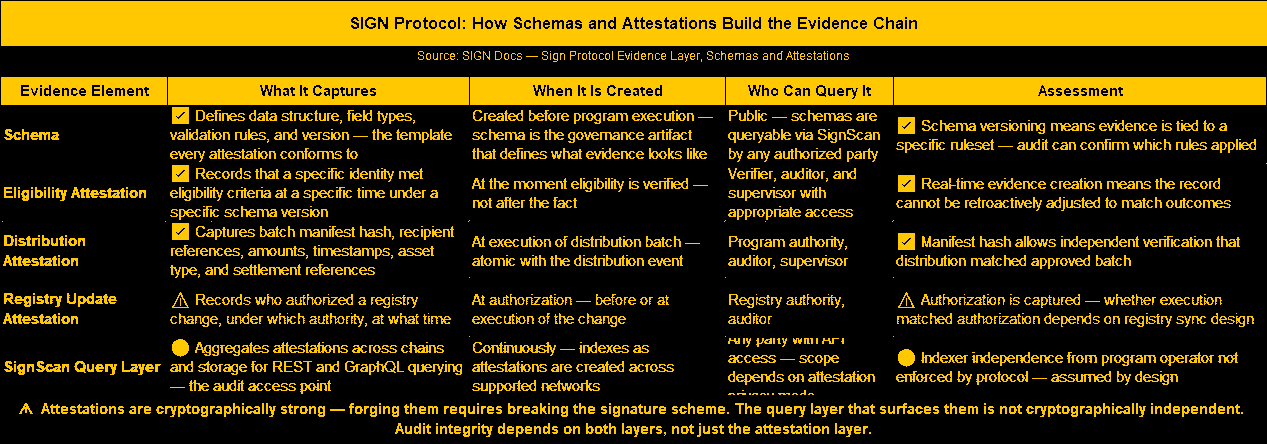

Hier werden Schemata und Bescheinigungen mehr als nur technische Primitiven.

Schemata definieren die Struktur und Regeln eines Datensatzes – welche Felder existieren, wie sie validiert werden, welche Version sie regiert. Bescheinigungen sind die signierten Ausgaben realer Aktionen, die diesen Schemata entsprechen.

Eine Genehmigung zur Berechtigung wird zu einer Bescheinigung.

Eine Verteilungscharge wird zu einer Bescheinigung, die an ihr Regelwerk und ihre Abrechnungsreferenzen gebunden ist.

Ein Update des Registers wird zu einer Bescheinigung mit Autorität, Zeitstempel und Herkunft.

Was entsteht, ist keine Datenbank. Es ist eine Evidenzschicht.

Und das verändert, wie Audits funktionieren.

Anstatt das System zu befragen, das das Programm ausgeführt hat, kann ein Regulierer Ereignisse unabhängig über SignScan rekonstruieren – eine Indexierungsschicht, die Bescheinigungen über Ketten und Speicherumgebungen aggregiert. Mit REST- und GraphQL-Zugriff wird die Prüfoberfläche portabel. Die Evidenz reist mit dem Aufzeichnung, nicht mit dem System, das sie erstellt hat.

Dies ist ein grundlegend anderes Modell der Verantwortlichkeit.

Nicht „vertrauen Sie dem System und überprüfen Sie später“

aber „überprüfen, während das System arbeitet“

Die Architektur wird noch interessanter, wenn man sich die Datenplatzierung ansieht.

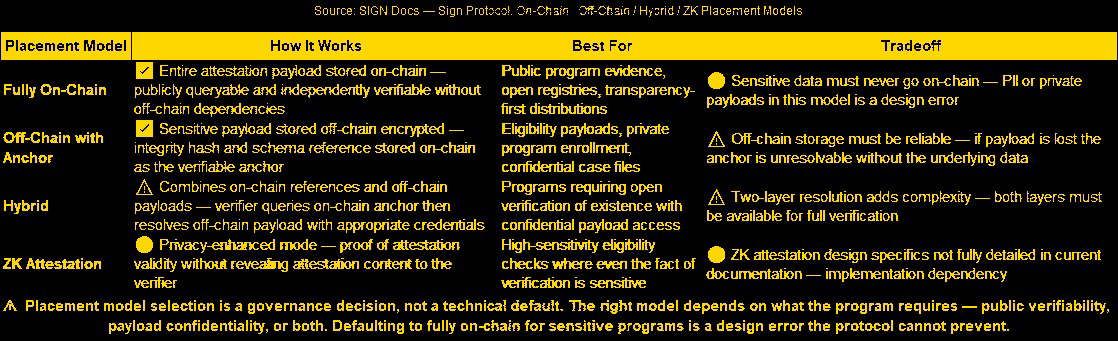

Sign zwingt nicht alles on-chain. Es unterstützt vollständig on-chain Bescheinigungen, off-chain Daten mit on-chain Integritätsankern, hybride Konfigurationen und datenschutzfreundliche Modi, einschließlich Zero-Knowledge-Bescheinigungen.

Diese Flexibilität ist wichtig, da souveräne Systeme nicht einheitlich sind. Einige Daten müssen öffentlich sein. Einige müssen vertraulich bleiben. Einige müssen beweisbar sein, ohne sichtbar zu sein.

Sign behandelt Speicherung als eine Designentscheidung, nicht als Einschränkung.

Aber hier sitzt die ungelöste Spannung.

Die Bescheinigungen selbst sind kryptografisch solide. Ihre Integrität ist nicht der schwache Punkt.

Die Frage ist der Indexierer.

SignScan aggregiert und präsentiert diese Bescheinigungen und fungiert effektiv als die Schnittstelle, durch die Auditoren die Realität rekonstruieren. Und wie jede Indexierungsschicht hat sie Einfluss auf Sichtbarkeit, Reihenfolge und Zugänglichkeit von Daten.

Wenn dasselbe Unternehmen, das das Programm betreibt, auch den Indexierer kontrolliert, wird die Unabhängigkeit der Auditschicht bedingt.

Nicht kaputt. Aber auch nicht vollständig vertrauenslos.

Die eigentliche Frage ist also nicht, ob Sign verifizierbare Aufzeichnungen produzieren kann – das kann es eindeutig.

Die Frage ist, ob das System einen unabhängigen Zugang zu diesen Aufzeichnungen garantiert oder ob diese Unabhängigkeit leise davon abhängt, wer die Abfrageschicht betreibt.

Das ist die Grenze zwischen kryptografischer Wahrheit und operationellem Vertrauen.

Und im Moment sitzt Sign direkt an dieser Grenze.

#SignDigitalSovereignInfra @SignOfficial $SIGN