Von Maheen | Inflectiv

Es gibt ein Problem, über das niemand laut genug spricht.

Jeder AI-Agent, der gerade läuft - auf deinem Rechner, innerhalb des Stacks deines Unternehmens, innerhalb unseres - hat vollen Zugriff auf deine Anmeldedaten. Deine API-Schlüssel. Deine Umgebungsvariablen. Deine AWS-Schlüssel, deine Datenbank-URLs, die Geheimnisse, die deine Systeme mit der Welt verbinden.

Dies ist keine theoretische Schwachstelle. Im Dezember 2025 fanden Forscher über 30 Schwachstellen in AI-Coding-Tools. Agenten, die entführt wurden, um stillschweigend Anmeldedaten zu exfiltrieren. Und das zugrunde liegende Problem war in fast jedem Fall dasselbe: Es gibt keinen Standard, der regelt, wie der Zugriff von Agenten auf Geheimnisse tatsächlich funktioniert. Kein Scoping. Keine Prüfspur. Kein Kill-Switch. Der Agent übernimmt deine gesamte Shell-Umgebung und macht damit, was er will.

Wir sind auf dieses Problem gestoßen.

Was uns 4.600 Agenten gelehrt haben

Inflectiv hat 4.600 aktive Agenten auf unserer Plattform überschritten. Agenten, die in Datensätze schreiben, externe APIs aufrufen, Intelligenz generieren und diese Intelligenz zurück ins System speisen. In diesem Maßstab hört das Problem mit Anmeldedaten auf, theoretisch zu sein.

Wir hatten Agenten, die Zugriff auf Anmeldedaten hatten, die sie nicht benötigten. Keine Möglichkeit zu überprüfen, was abgerufen wurde. Keine konsistente Möglichkeit, Berechtigungen über Agenten hinweg zu steuern, die unterschiedliche Aufgaben ausführen. Kein Mechanismus, um den Zugriff zu entziehen, wenn eine Sitzung endete. Der Prüfpfad waren wir, die manuell überprüften.

Das ist, als wir das gebaut haben, was AVP wurde - das Agent Vault Protocol.

Die erste Version löste unser Problem. Aber je mehr wir daran arbeiteten, desto klarer wurde, dass dies kein spezifisches Problem von Inflectiv war. Jedes Team, das Agenten in einem bedeutenden Maßstab betreibt, stößt auf diese Wand, egal ob sie es bisher benannt haben oder nicht. Claude Code, Cursor, Codex - sie alle erben standardmäßig Ihre gesamte Umgebung. Jede Anmeldedaten, sichtbar und zugänglich, mit null Sichtbarkeit darauf, was berührt wird und wann.

Also haben wir die Spezifikation veröffentlicht.

Was AVP tatsächlich definiert

AVP ist ein offener Standard dafür, wie KI-Agenten Anmeldedaten und Umgebungsvariablen speichern, darauf zugreifen und verwaltet werden. Vier Komponenten, die zusammenarbeiten:

Ein verschlüsselter Tresor. Anmeldedaten leben lokal, verschlüsselt im Ruhezustand mit AES-256-GCM und mit Schlüsseln, die über scrypt abgeleitet werden. Sie verlassen nie die Maschine. Keine Abhängigkeit von der Cloud, kein zentraler Ausfallpunkt.

Profilbasierte Berechtigungen. Sie definieren, was jeder Agent sehen darf. Beschränkt, moderat, großzügig - oder vollständig benutzerdefiniert mit Regeln pro Anmeldedaten. Ein Agent, der eine Marktdatenpipeline betreibt, hat nichts in Ihrer Datenbank zu suchen. AVP macht das durchsetzbar, nicht nur erstrebenswert. Regeln werden in der Reihenfolge ausgewertet, die letzte Übereinstimmung gewinnt, was bedeutet, dass Sie breite Standards festlegen und spezifische Überschreibungen sauber schichten können.

Ein Drei-Zustände-Zugriffsmodell. Jede Anmeldedaten ist entweder erlaubt, abgelehnt oder redigiert. Die Reduzierung ist die wichtige - der Agent erhält einen kryptografischen Token anstelle des echten Wertes. Er kann ohne Unterbrechung ausgeführt werden. Er kann nicht exfiltrieren, was er niemals sehen sollte.

Ein unveränderlicher Prüfpfad. Jede Zugriffsentscheidung wird protokolliert, bevor sie durchgesetzt wird. Jede Anmeldedaten, jeder Agent, jeder Zeitstempel. Sie können danach abfragen. Sie können einzelne Einträge nicht löschen. Wenn etwas schiefgeht - und irgendwann wird etwas schiefgehen - haben Sie einen vollständigen Datensatz.

Und noch eine Sache, die es wert ist, genannt zu werden: ein Kill-Switch. Ein Befehl widerruft sofort alle aktiven Sitzungen. Jeder Agent, alle Zugriffsrechte auf Anmeldedaten, sofort gekappt.

Die Entwurfsprinzipien waren nicht verhandelbar: lokal zuerst, standardmäßig ablehnen, alles prüfen, einfach genug, um in jeder Sprache in unter 50 Zeilen implementiert zu werden.

Drei Befehle. Vollständige Kontrolle.

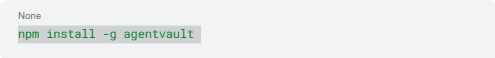

Die Referenzimplementierung wird in Sekunden installiert:

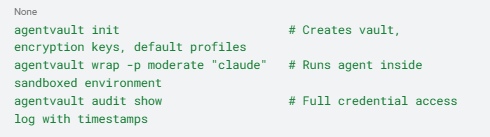

Von dort:

Das ist die gesamte Oberfläche für die meisten Anwendungsfälle. Die Spezifikation geht tiefer - Vertrauensstufen von 1–100, TTL-basierte Sitzungsablauf, Laufzeitmetadateninjektion, damit Agenten ihren eigenen Vertrauenskontext kennen, und eine standardisierte Verzeichnisstruktur, damit jede Implementierung Daten konsistent speichert.

Warum es als offenen Standard veröffentlicht wird

Wir hätten dies proprietär halten können. Wir haben es nicht, aus dem gleichen Grund, warum TCP/IP nicht von einem Unternehmen besessen wurde.

Offene Protokolle schaffen Vertrauen. Vertrauen schafft Akzeptanz. Akzeptanz schafft die Art von Anziehung, die kein Marketing erzeugen kann. Wenn AVP die Art und Weise wird, wie Agenten mit Anmeldedaten umgehen - über Frameworks, Plattformen und Unternehmen hinweg - dann ist Inflectiv nicht nur ein Marktplatz. Wir sind Infrastruktur. Und Infrastruktur gewinnt nicht, indem sie Menschen bindet. Sie gewinnt, indem sie das ist, worauf jeder aufbaut.

Es gibt auch etwas Dringenderes: das Ökosystem braucht dies jetzt. HashiCorp Vault ist mächtig, wurde aber nicht für KI-Agenten entwickelt. Manuelle .env-Dateien bieten nichts. Es gibt keinen speziell entwickelten, agenten-nativen, lokal zuerst Standard für die Verwaltung von Anmeldedaten - bis jetzt.

Wir sind nicht das einzige Team, das diese Spezifikation hätte schreiben können. Aber wir haben sie geschrieben, weil wir mussten, und wir veröffentlichen sie, weil die Lücke zu gefährlich ist, um sie offen zu lassen.

Inflectiv als der erste Anwendungsfall

AVP benötigte eine echte Implementierung, um zu beweisen, dass es im großen Maßstab funktioniert. Unsere ist es.

4.600+ Agenten. Produktionsdatensätze. Wichtige Anmeldedaten. Inflectiv läuft auf AVP, weil wir genau das brauchten, was es spezifiziert - und es in der Produktion zu betreiben, ist, wie wir wissen, dass die Spezifikation ehrlich ist.

Was das für uns freisetzt, ist die Intelligenzschicht. Agenten mit verwalteten, prüfbaren Zugriffsrechten auf Anmeldedaten können etwas Interessanteres tun, als nur sicher zu arbeiten - sie können veröffentlichen, was sie lernen. Strukturierte Wissenspakete, die über unseren Agentic Data-Marktplatz gekauft und verkauft werden, autonom über unseren MCP-Server mit X402 Mikrozahlungen abgewickelt.

Der Tresor schützt Anmeldedaten. Er schützt auch Intelligenz. Und Intelligenz kumuliert auf eine Weise, wie es rohe Anmeldedaten niemals tun werden.

Die Spezifikation ist live

AVP v1.0 ist veröffentlicht. Die Referenzimplementierung ist auf GitHub. MIT-lizenziert. Eine Unternehmensstufe - SSO, Teammanagement, Compliance-Berichterstattung - steht auf der Roadmap.

Wenn Sie Agenten bauen und ein Problem mit Anmeldedaten haben - oder kurz davor stehen - möchten wir von Ihnen hören. Wenn Sie AVP in Ihrem eigenen Framework implementieren möchten, ist die Spezifikation alles, was Sie brauchen. Wenn Sie Lücken finden, eröffnen Sie ein Problem.

Die Agentenwirtschaft kommt, ob die Werkzeuge bereit sind oder nicht. Wir hätten es lieber, wenn es mit einem Sicherheitsstandard ankommt.

Maheen schreibt über Infrastruktur, Daten und die praktische Seite des Aufbaus für die agentische Wirtschaft bei Inflectiv.

Finden Sie die AVP-Spezifikation und die Referenzimplementierung unter agentvault.up.railway.app