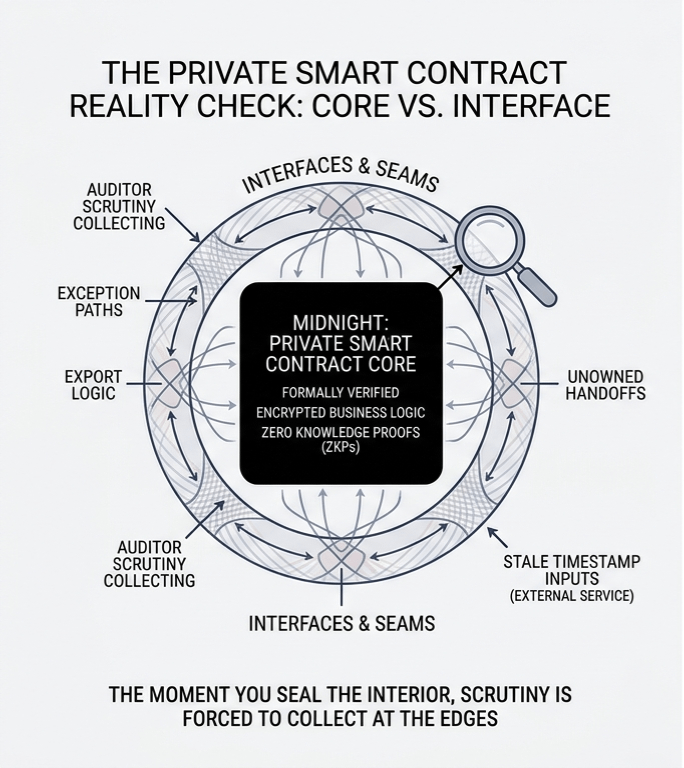

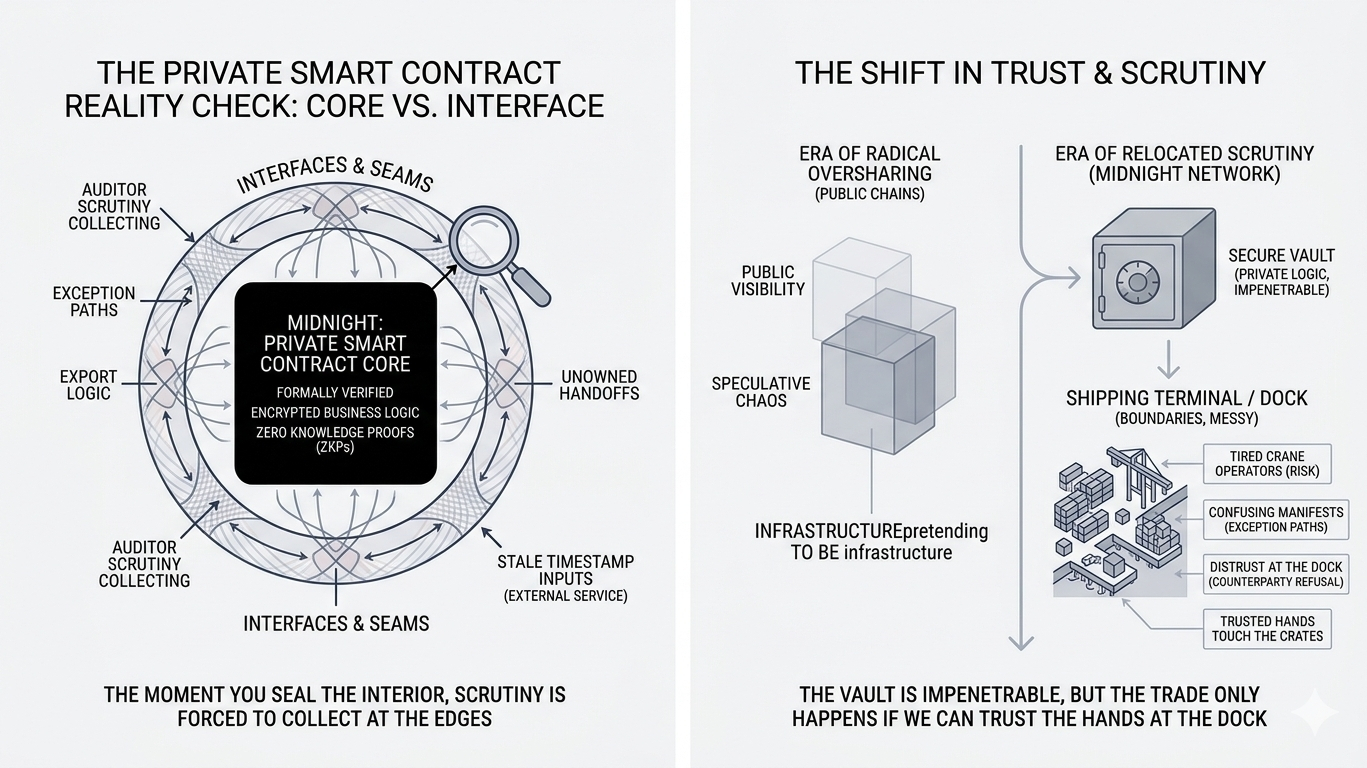

Ich saß vor drei Jahren in einem fensterlosen Konferenzraum und beobachtete eine Gruppe von Prüfern, die den Verstand über einen privaten Treasury-Workflow verloren, und mir wurde klar, dass der Traum von totaler Blockchain-Privatsphäre tatsächlich eine Falle für die Unvorbereiteten ist. Wir reden gerne über Mitternacht als dieses hochgradige Heiligtum, in dem private Smart Contracts die Geschäftslogik versiegelt halten und selektive Offenlegung den Raum ruhig hält, aber das ist nur die glänzende Broschüre-Version der Realität. In den alten Tagen der öffentlichen Chains akzeptierten wir einfach, dass alles ein Durcheinander spekulativen Chaos war, das vorgab, Infrastruktur zu sein, denn zumindest konnte man das Feuer sehen, während es brannte. Jetzt haben wir die Fähigkeit, den Kern zu verbergen, und wir denken, das Problem sei gelöst, aber alles, was wir wirklich getan haben, ist, das Schlachtfeld zu verlagern. In dem Moment, in dem Sie das Innere eines Systems ordnungsgemäß versiegeln, werden Sie die Prüfung nicht los, sondern zwingen sie, sich an den Schnittstellen wie digitales Schlick zu sammeln.

Ich lande immer wieder bei dieser Version des Midnight-Netzwerks, wo der private Kern technisch makellos ist, aber die Prüfer beschlossen haben, einzuziehen und am Rand zu leben. Sie erkennen, dass sie nicht den günstigen Komfort bekommen, der mit einer transparenten Kette einhergeht, also kompensieren sie, indem sie besessen auf den Nähten werden. Sie beginnen, an den Eingaben und Ausgaben sowie den Ausnahmewegen zu kratzen, denn das sind die einzigen Teile der Maschine, die sie noch mit beiden Händen greifen können. Es spielt keine Rolle, wie elegant Ihre versteckte Regel ist, wenn der Trigger, der den Fluss geweckt hat, von einem externen Dienst mit einem veralteten Zeitstempel stammt. Eine schlechte Übergabe und plötzlich kümmert sich niemand mehr um Ihren Zero-Knowledge-Beweis, weil das Vertrauen bereits durch die Rohre entwichen ist.

Ich habe Teams beobachtet, die ihre Kernlogik als verifiziert bezeichnet haben, während die Hälfte des realen Risikos in einer Übergabe lag, die niemand besitzen wollte. Es ist eine klassische Unternehmensillusion zu denken, dass das System sicher ist, nur weil das Zentrum ausgeklügelt ist. Wenn Sie Midnight verwenden, um einen sensiblen Prozess zu verbergen, sagen Sie im Wesentlichen dem Risikoteam, dass die Mitte der Box tabu ist, was sie natürlich paranoid macht, was dort hineingefüttert wird. Sie werden das Eigentum an dem Trigger und der Exportlogik sowie das Verhalten bei Wiederholungen so lange bearbeiten, bis das Produktteam wünscht, das Kernproblem wäre stattdessen das gewesen. Am Ende haben Sie ein wunderschön privates und formal verifiziertes Zentrum, während die Ränder des Körpers immer noch von einem Dutzend unbehandelter Integrationsnarben bluten.

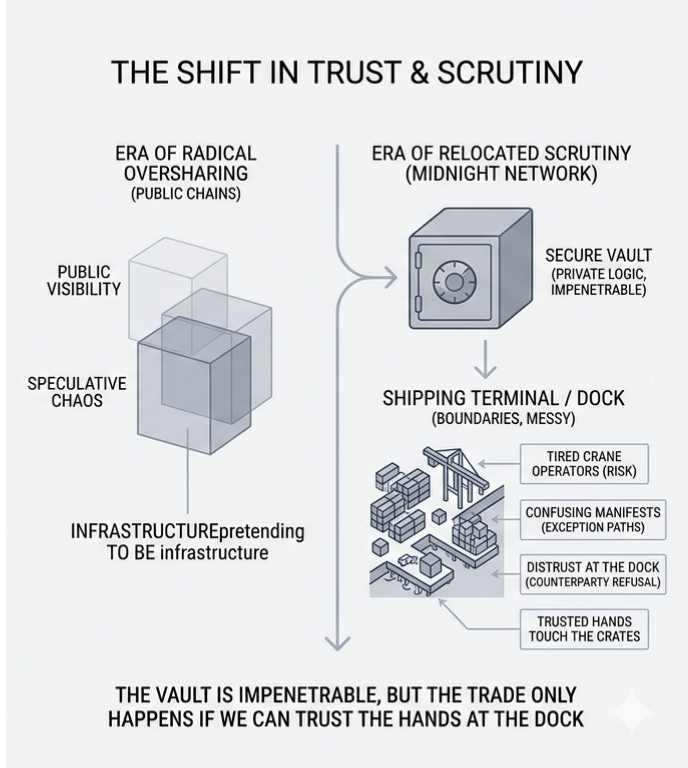

Das harte institutionelle Problem für Midnight besteht nicht nur darin, die private Logik zu beweisen, sondern auch, ob die Grenzen so viel konzentrierter Misstrauen überstehen können. Ein Gegenpartei könnte theoretisch Ihre private Logik akzeptieren, aber sie werden sich immer noch weigern, einen Dollar zu bewegen, wenn die Exportsemantik schwach erscheint oder die Ausnahme-Routing eine Admin-Rolle zu viel hat. Wir bewegen uns von einer Ära des radikalen Überteilens zu einer Ära der verlagerten Überprüfung, und dieser Übergang wird seltsam werden, da Grenzen historisch gesehen der Ort sind, an dem Systeme am chaotischsten sind. Es ist der Unterschied zwischen einem sicheren Tresor und einem Versandterminal, wo der Tresor undurchdringlich ist, aber die Kranfahrer müde sind und die Manifestationen in einer Sprache geschrieben sind, die niemand ganz versteht. Wir können den Tresor so weit versiegeln, wie wir wollen, aber der Handel findet nur statt, wenn wir den Händen vertrauen können, die die Kisten am Dock berühren.