Ich erinnere mich, dass ich spät in der Nacht in einer Binance-Gruppe saß und einen vertrauten Streit beobachtete. Jemand war gerade doxxed worden. Der Ton wechselte sofort von lässigem Geplänkel zu stiller Angst. Die Leute begannen, über Wallets, Identitätslecks und Transaktionsspuren zu sprechen.

Und dann, fast vorhersehbar, sagte jemand: „Wir brauchen bessere Privatsphäre in Krypto.“

Was mich traf, war nicht die Aussage. Es war, wie vorübergehend das Anliegen wirkte. Innerhalb eines oder zwei Tage zog das Gespräch weiter. Gleiche Wallets. Gleiches Verhalten. Gleiche Exposition.

Dieser Moment blieb länger bei mir, als ich erwartet hatte.

Es gibt etwas, das leicht seltsam ist, daran, wie Krypto über Privatsphäre spricht.

An der Oberfläche wird es als grundlegender Wert behandelt, fast ideologisch. Menschen sprechen mit Überzeugung darüber, als ob es nicht verhandelbar wäre. Aber wenn man die tatsächliche Nutzung beobachtet, stimmt das Muster nicht mit der Erzählung überein.

Die meisten Nutzer agieren in vollständig transparenten Umgebungen. Wallets werden wiederverwendet. Aktivitäten sind nachvollziehbar. Soziale Identitäten werden locker mit On-Chain-Verhalten verknüpft, ohne viel Zögern.

Es ist keine Unwissenheit. Es ist Trägheit.

Es stellt sich heraus, dass Privatsphäre etwas ist, dem Menschen zustimmen, nicht etwas, das sie konsequent praktizieren.

Ich begann, diese Lücke klarer zu erkennen, als ich auf @MidnightNetwork stieß.

Zunächst fühlte sich das wie ein weiterer vertrauter Pitch an, Privatsphäre als Merkmal, das als Notwendigkeit dargestellt wird. Krypto hat genug von diesen Zyklen gesehen, um eine Art Skepsis zu entwickeln.

Aber was meine Aufmerksamkeit erregte, war nicht das, was versprochen wurde. Es war, was gemessen wurde.

Nicht die Nachfrage in der Theorie. Sondern die Nutzung in der Praxis.

Was auffiel, war nicht, wie viele Menschen sagten, dass sie Privatsphäre wollten. Es war, wie wenige tatsächlich ihr Verhalten danach strukturierten.

Und da begann #night anders zu wirken.

Anstatt anzunehmen, dass Nachfrage in Adoption übersetzt wird, verschiebt sich der Fokus auf etwas Leiseres: Fortschritt durch Verhalten. Wer nutzt tatsächlich Systeme zur Wahrung der Privatsphäre, und unter welchen Bedingungen? Noch wichtiger – was hält sie dazu, zu bleiben?

Aber bei genauerer Betrachtung ist die Antwort nicht überraschend.

Privatsphäre führt zu Reibung.

Es fordert die Nutzer auf, vorausschauend zu denken, Identitäten sorgfältig zu verwalten und Arbeitsabläufe zu übernehmen, die nicht immer intuitiv sind. In einem Bereich, der bereits mit Komplexität überladen ist, weichen die meisten Menschen auf Bequemlichkeit aus, bis es einen klaren Grund gibt, dies nicht zu tun.

So wird die Nutzung reaktiv.

Menschen priorisieren Privatsphäre nicht, wenn alles gut läuft. Sie wenden sich ihr zu, wenn etwas bricht, wenn die Exposition real wird.

Hier beginnt der Ansatz $NIGHT mehr Bedeutung zu erlangen.

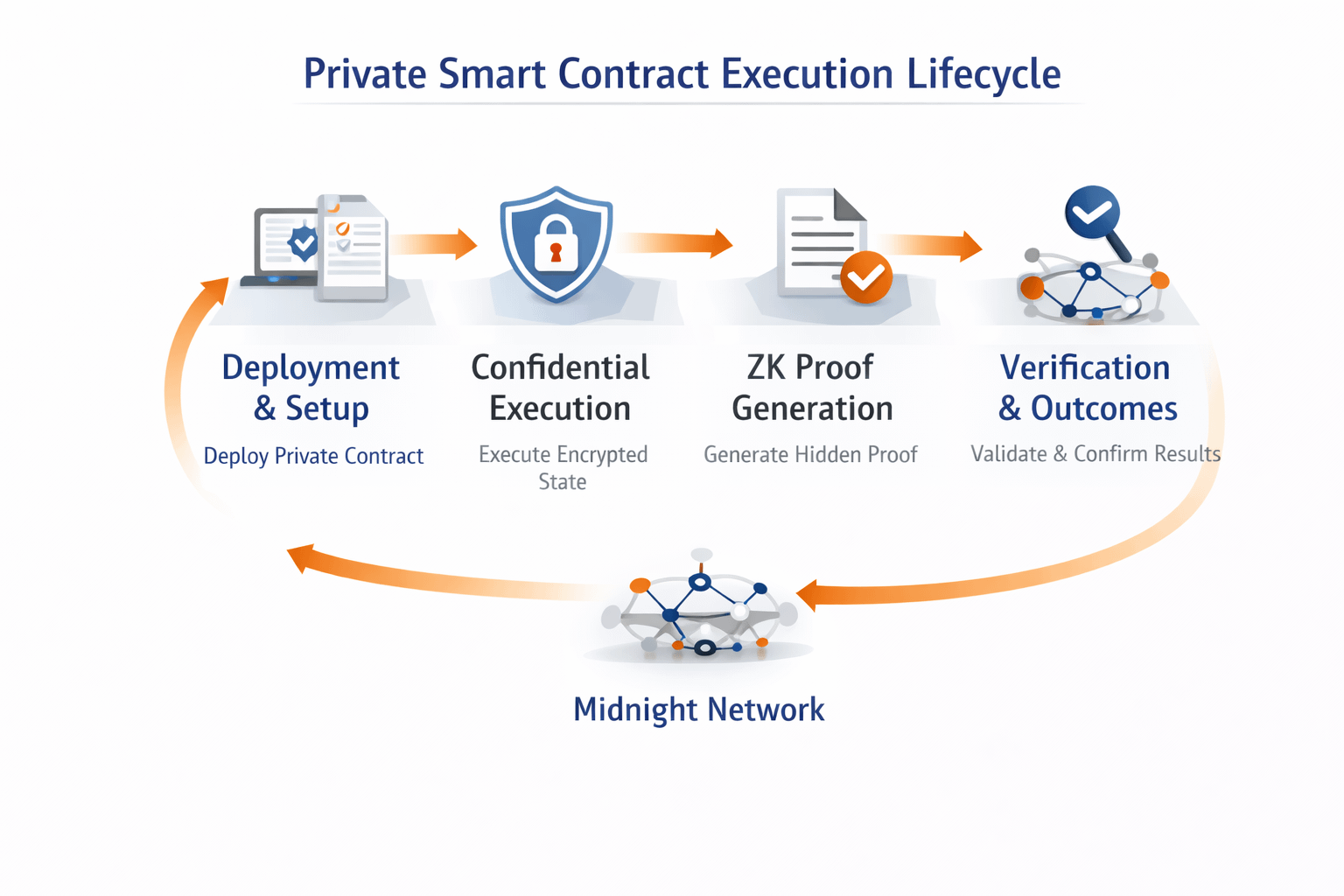

Privatsphäre wird hier nicht als totale Opazität dargestellt. Sie ist strukturiert. Transaktionen und die Ausführung von Smart Contracts können vertraulich bleiben, während sie dennoch für das Netzwerk nachweisbar sind. Die Validierung erfolgt, ohne die zugrunde liegenden Daten offenzulegen.

Dieses Gleichgewicht, private Ausführung mit öffentlicher Verifizierung, verändert die Gleichung.

Denn jetzt muss sich die Privatsphäre nicht mit Vertrauen messen.

Das schafft eine andere Art von Anreizlandschaft.

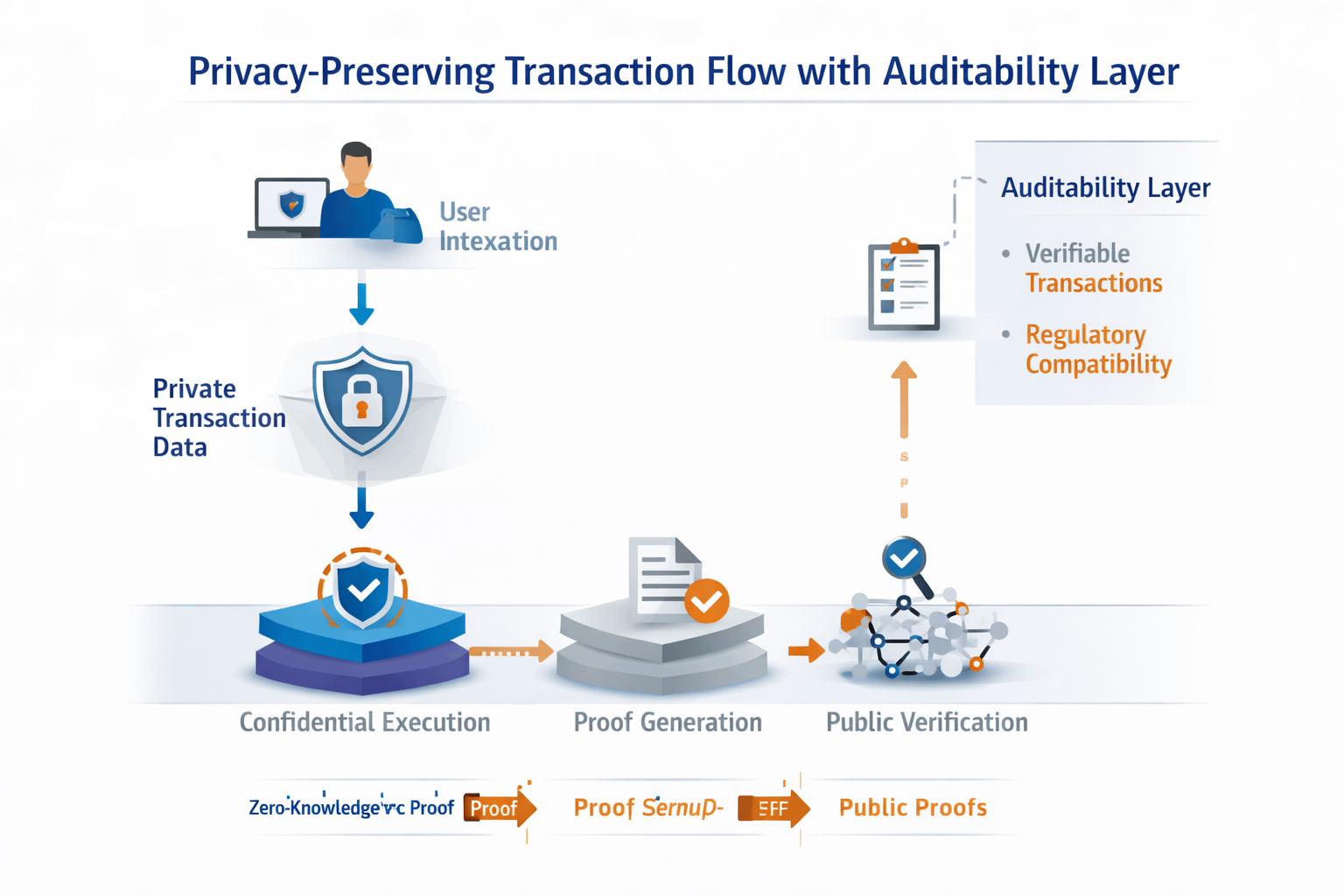

Wenn Privatsphäresysteme die Verifizierbarkeit erhalten, verringern sie den Kompromiss, den Nutzer typischerweise empfinden. Entwickler können Anwendungen gestalten, bei denen sensible Daten geschützt bleiben, die Ergebnisse aber bei Bedarf überprüfbar sind.

Nicht vollständig verborgen. Nicht vollständig exponiert. Nur selektiv offenbart.

Und diese subtile Verschiebung senkt die Verhaltensbarriere.

Es gibt auch eine tiefere psychologische Ebene.

Menschen optimieren nicht natürlich für unsichtbare Risiken. Wir reagieren auf das, was wir sehen können. Transparenz fühlt sich sicher an, weil sie vertraut ist. Privatsphäre fühlt sich komplex an, weil sie Antizipation erfordert.

Systeme, die davon abhängen, dass Nutzer jedes Mal die 'richtige Wahl' treffen, neigen dazu, leise zu scheitern.

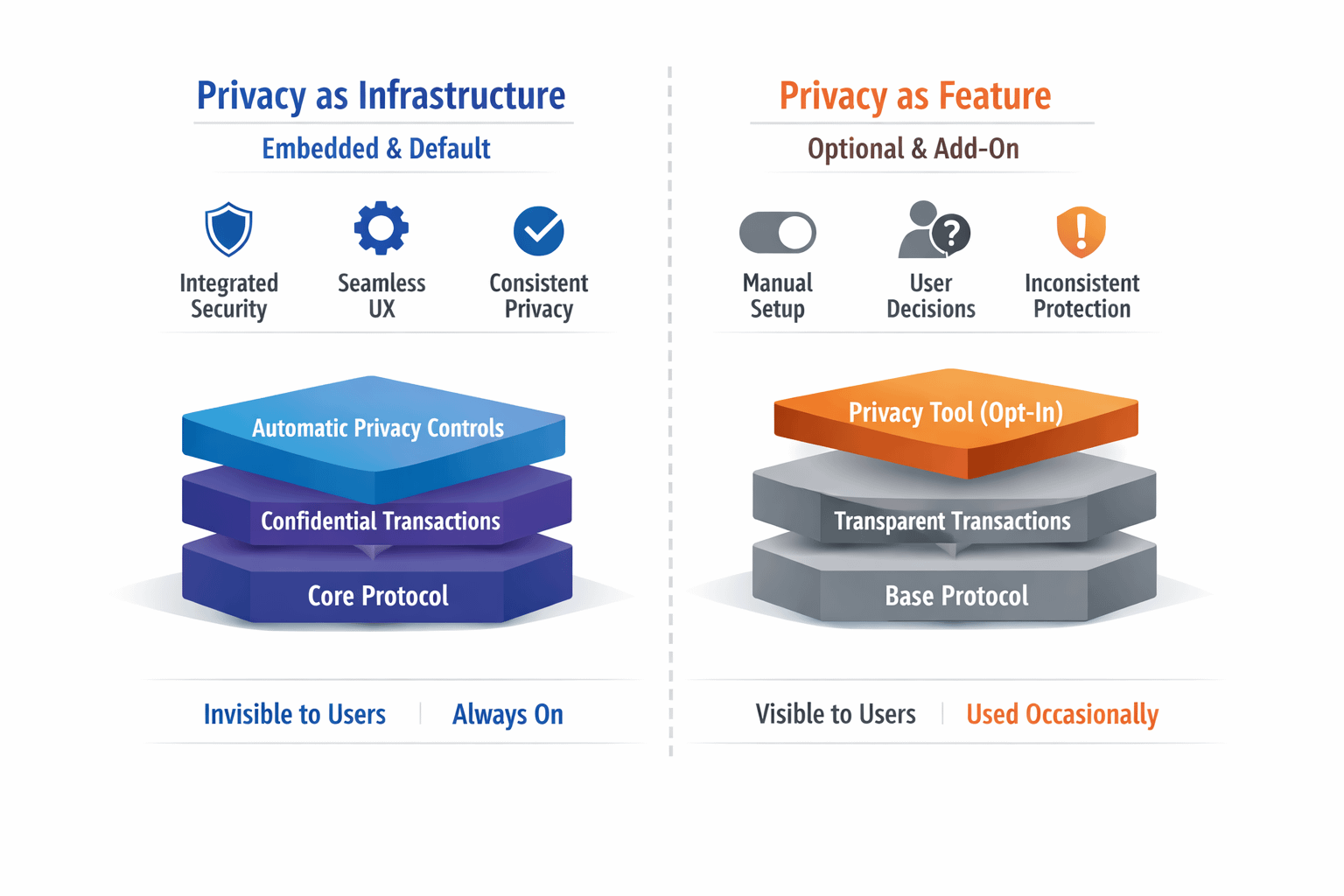

Mitternacht, zumindest im Design, bewegt sich in die entgegengesetzte Richtung – die Privatsphäre in die Struktur selbst einzubetten, anstatt sie als optionale Schicht zu belassen.

Weniger Abhängigkeit von Disziplin. Mehr Abhängigkeit von Architektur.

In der Gesamtbetrachtung passt dies zu einem breiteren Wandel.

Online-Umgebungen werden exponierter. Daten persistieren länger. Historien werden leichter nachzuvollziehen. Die Kosten für Sichtbarkeit steigen, insbesondere in finanziellen Kontexten.

Gleichzeitig steigt der regulatorische Druck. Privatsphäre allein reicht nicht aus, sie muss mit Überprüfbarkeit koexistieren.

Hier beginnen Modelle, die Vertraulichkeit mit selektiver Offenlegung erlauben, Sinn zu machen. Nicht nur für Einzelpersonen, sondern auch für Institutionen.

Wie messen wir hier tatsächlich den Fortschritt?

Nicht danach, wie viele Menschen sagen, dass sie sich um Privatsphäre kümmern.

Sondern wie oft sie es nutzen, ohne gezwungen zu sein, darüber nachzudenken.

Bleiben sie nach dem anfänglichen Auslöserereignis? Machen Anwendungen Privatsphäre zur Norm und nicht zur Ausnahme? Reduzieren Systeme die kognitive Belastung, die erforderlich ist, um geschützt zu bleiben?

Das sind schwierigere Metriken. Aber ehrlichere.

Ich habe begonnen, weniger darauf zu achten, was die Menschen über Privatsphäre sagen, und mehr darauf, wann sie in Verhalten auftaucht.

Das Muster hat sich nicht verändert.

Die Adoption folgt der Exposition. Die Bindung folgt der Benutzerfreundlichkeit. Vertrauen folgt Systemen, die keine Kompromisse zwischen Vertraulichkeit und Verifizierung erzwingen.

Es gibt einen leisen Wandel.

Von Privatsphäre als Ideal zu Privatsphäre als Infrastruktur.

Von etwas Reaktivem zu etwas Eingebettetem.

Und vielleicht ist das die Erkenntnis, die zählt.

Menschen ignorieren die Privatsphäre nicht, weil sie nicht interessiert sind.

Sie ignorieren es, weil das System immer noch zu viel von ihnen verlangt.

Die Netzwerke, die erfolgreich sind, werden nicht die sein, die besseres Verhalten verlangen.

Sie werden die sein, die besseres Verhalten überflüssig machen.