Ich habe etwas bemerkt, das sich zunächst klein anfühlt, aber immer wieder auftaucht, je mehr ich darauf schaue. In vielen wachsenden Märkten, insbesondere im Nahen Osten, verliert man tatsächlich keine Glaubwürdigkeit, wenn man zwischen Systemen wechselt. Man verliert nur die Anerkennung davon.

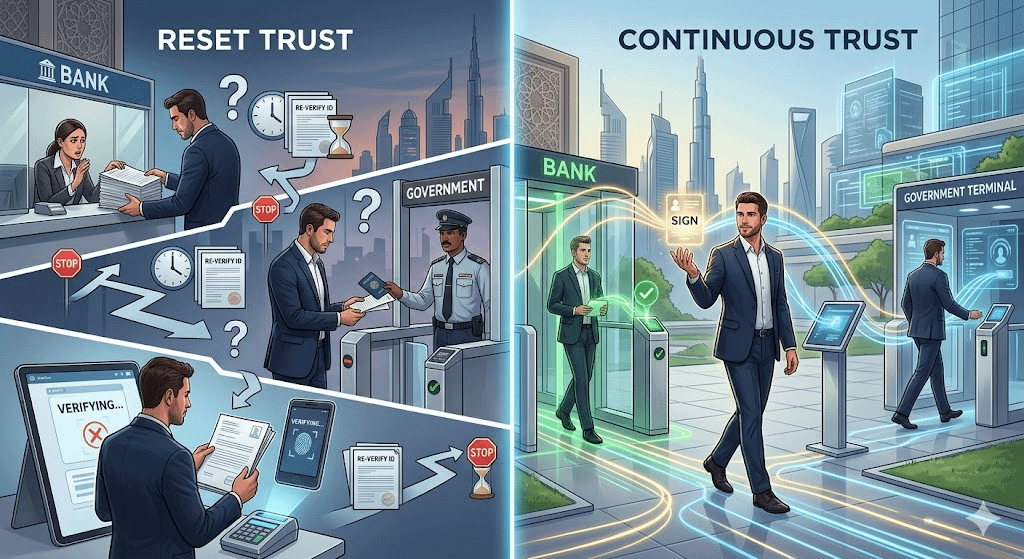

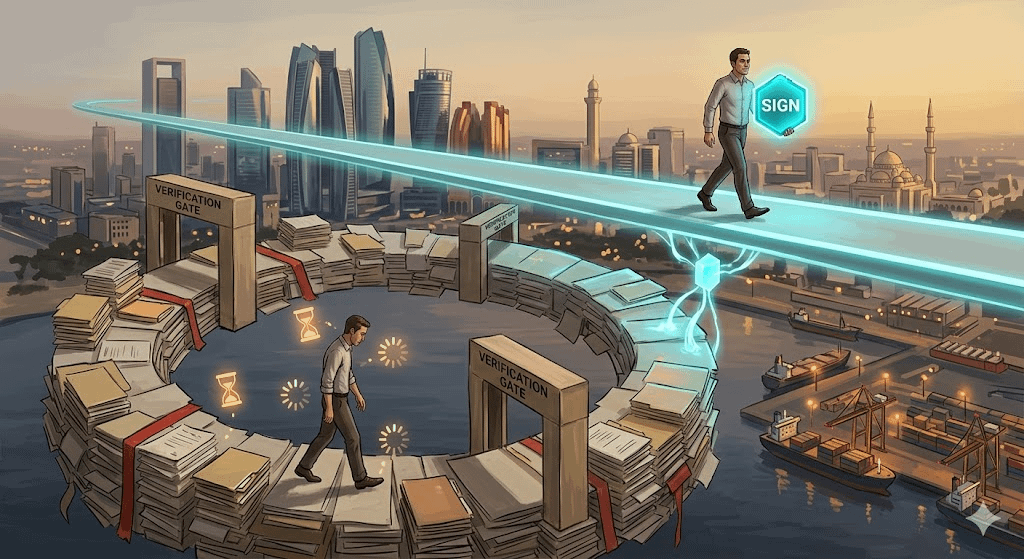

Ein Unternehmen kann vollständig verifiziert, vollständig compliant und aktiv in einer Umgebung tätig sein, doch in dem Moment, in dem es in eine andere Plattform oder Gerichtsbarkeit eintritt, wird es behandelt, als würde es von vorne beginnen. Nicht, weil das Vertrauen nicht vorhanden ist, sondern weil es sich nicht überträgt. Jedes System stellt die gleichen Fragen erneut, führt seine eigenen Prüfungen durch und baut die gleiche Schlussfolgerung von Grund auf neu auf.

Hier sitzt die wirkliche Ineffizienz. Die Verifizierung selbst ist nicht das Problem. Die meisten Systeme sind bereits gut darin, Identität, Berechtigungen und Compliance zu bestätigen. Das Problem ist, dass diese Verifizierung nicht über Grenzen hinweg bestehen bleibt. Sie ist lokal, nicht portabel.

Und wenn das wiederholt geschieht, hört es auf, eine geringe Unannehmlichkeit zu sein. Es wird Struktur.

Das ist die Lücke, die SIGN zu adressieren scheint, aber nicht auf die Art, wie die meisten Identitätslösungen es versuchen. Es positioniert sich nicht als bessere Möglichkeit zur Verifizierung. Stattdessen geht es auf eine subtilere Idee ein: Was wäre, wenn die Verifizierung nicht jedes Mal neu gestartet werden müsste?

Im Kern führt SIGN das Konzept wiederverwendbarer Berechtigungen ein, etwas, das näher an portabler Berechtigung als an statischer Identität ist. Die Idee ist, dass der Status eines Benutzers, Unternehmens oder einer Entität, die unter einem bestimmten Satz von Bedingungen verifiziert wurde, mit ihnen über Systeme hinweg bewegt werden kann, ohne jedes Mal vollständig neu verarbeitet zu werden.

Was heraussticht, ist, dass es nicht versucht, alles in eine starre Definition zu standardisieren. Verschiedene Systeme behalten weiterhin ihre eigenen Kriterien, Prioritäten und Regeln. Aber anstatt externe Verifizierung völlig zu ignorieren, können sie sich darauf beziehen und darauf aufbauen. Dieser Wandel – von isolierter Verifizierung zu geteilter Anerkennung – ist der Ort, an dem der Großteil des Wertes zu liegen scheint.

Denn in der Praxis ist „gültig“ selten universell. Ein System könnte stark auf die Compliance-Historie fokussiert sein, ein anderes auf Verhaltensmuster und ein weiteres auf formale Berechtigungen. Diese Unterschiede sind keine Mängel, sie sind absichtlich. Aber sie schaffen Reibung, wenn es keine Möglichkeit gibt, den Kontext zwischen ihnen zu tragen.

Was stattdessen passiert, ist Wiederholung. Leicht unterschiedliche Prüfungen. Leicht unterschiedliche Anforderungen. Kleine Verzögerungen, die für sich genommen nicht signifikant erscheinen, aber über Plattformen und Regionen hinweg zu kumulieren beginnen.

Im Laufe der Zeit wird diese Wiederholung zu einer Art unsichtbarer Steuer auf die Teilnahme.

Und da fühlt sich das Design von SIGN eher wie Infrastruktur als wie ein Feature an. Es funktioniert als Koordinationsschicht, etwas, das zwischen Systemen sitzt, anstatt sie zu ersetzen. Es ermöglicht, dass Berechtigungen in einer Form existieren, die wiederverwendet, referenziert und validiert werden kann, ohne ständig neu aufgebaut zu werden.

Das Token-Modell fügt sich funktional in dieses ein. Statt rein als Vermögenswert zu existieren, scheint es an den Prozess der Aufrechterhaltung und Überprüfung dieser Berechtigungen im Netzwerk gebunden zu sein. Theoretisch schafft das einen Anreizrahmen, um Vertrauen aufrechtzuerhalten, anstatt es immer wieder neu zu konstruieren. Ob dieses Gleichgewicht in der Praxis hält, ist etwas, das ich genau beobachten würde.

Was dies im Nahen Osten besonders relevant macht, ist die Vielfalt der beteiligten Systeme. Verschiedene Jurisdiktionen, regulatorische Ansätze und digitale Plattformen arbeiten alle parallel. Damit das wirtschaftliche Wachstum reibungslos skaliert, muss die Teilnahme ohne Reibung über diese Schichten hinweg erfolgen, ohne sie ständig zurückzusetzen.

Das ist nicht nur ein technisches Problem, es ist ein strukturelles.

Deshalb komme ich immer wieder zu ein paar einfachen Fragen, wenn ich an SIGN denke.

Reduziert es tatsächlich, wie oft Vertrauen neu hergestellt werden muss?

Erlaubt es, dass die Teilnahme kontinuierlich statt bedingt erscheint?

Und können verschiedene Systeme sinnvoll auf gemeinsame Signale vertrauen, ohne ihre Standards vollständig abzustimmen?

Wenn die Antwort eher ja tendiert, dann $SIGN optimiert nicht nur einen Prozess, sondern gestaltet leise, wie Zugang funktioniert. Es verwandelt Vertrauen von etwas Temporärem in etwas, das weitergetragen wird.

Wenn nicht, dann besteht das Risiko, ein weiterer Kontrollpunkt im gleichen Loop zu werden. Immer noch nützlich, aber nicht grundlegend anders.

Und vielleicht ist das die echte Trennlinie hier zwischen der Verbesserung der Verifizierung und dem endgültigen Überlassen, dass sie bestehen bleibt.

@SignOfficial $SIGN #SignDigitalSovereignInfra