Das verborgene Chaos beginnt, nachdem die Attestierung bereits auf der anderen Seite existiert.

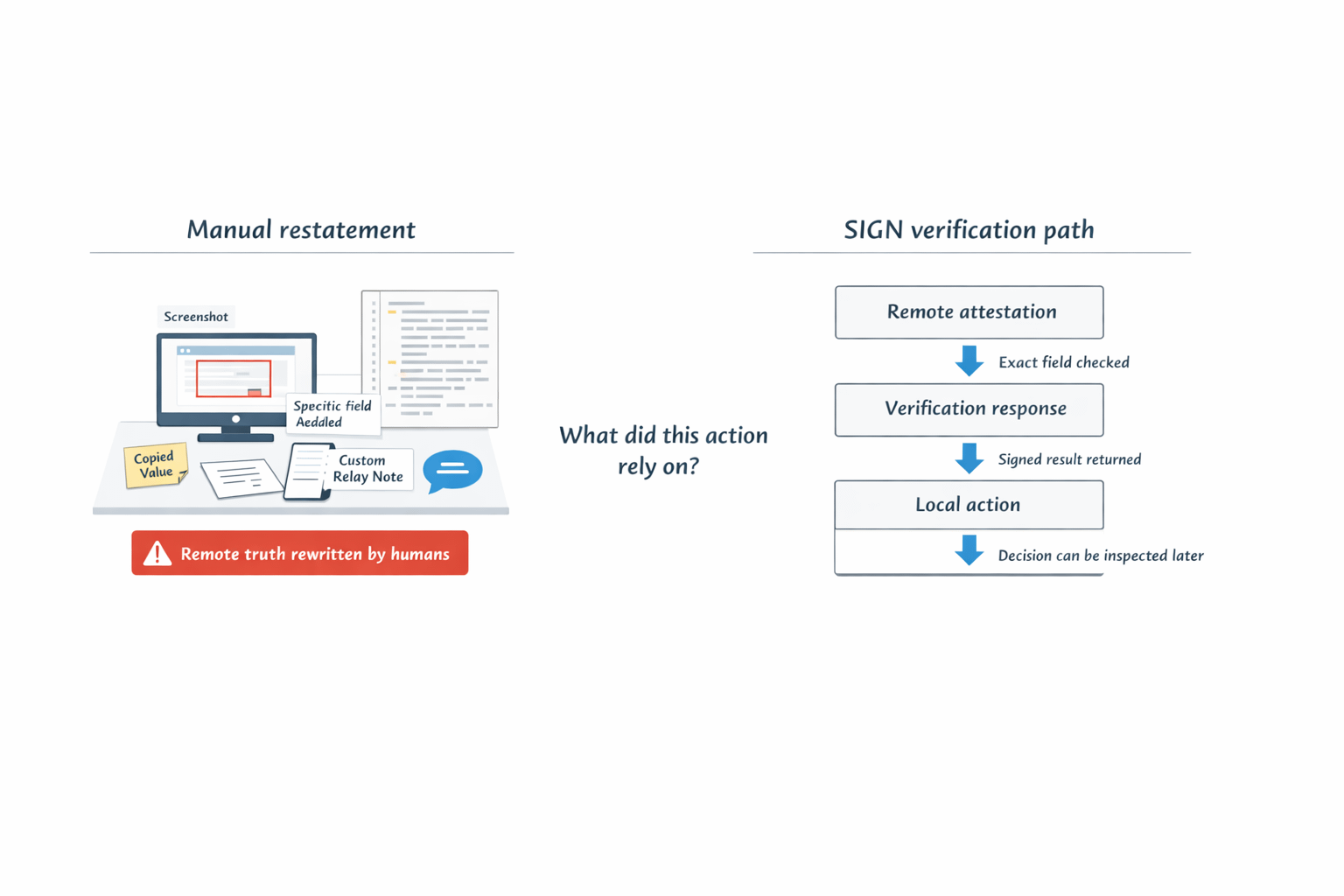

Ein Datensatz ist bereits auf einer anderen Kette aktiv. Die Nummer, um die es Ihnen geht, ist bereits dort. Das Statuszeichen ist bereits vorhanden. Und das Team, das es nutzen muss, endet immer noch damit, Werte in einen lokalen Workflow zu kopieren, einen benutzerdefinierten Relay zu schreiben oder jemanden zu bitten, einem Screenshot zu vertrauen. Das ist kein Beweissystem. Das ist Fernarbeit.

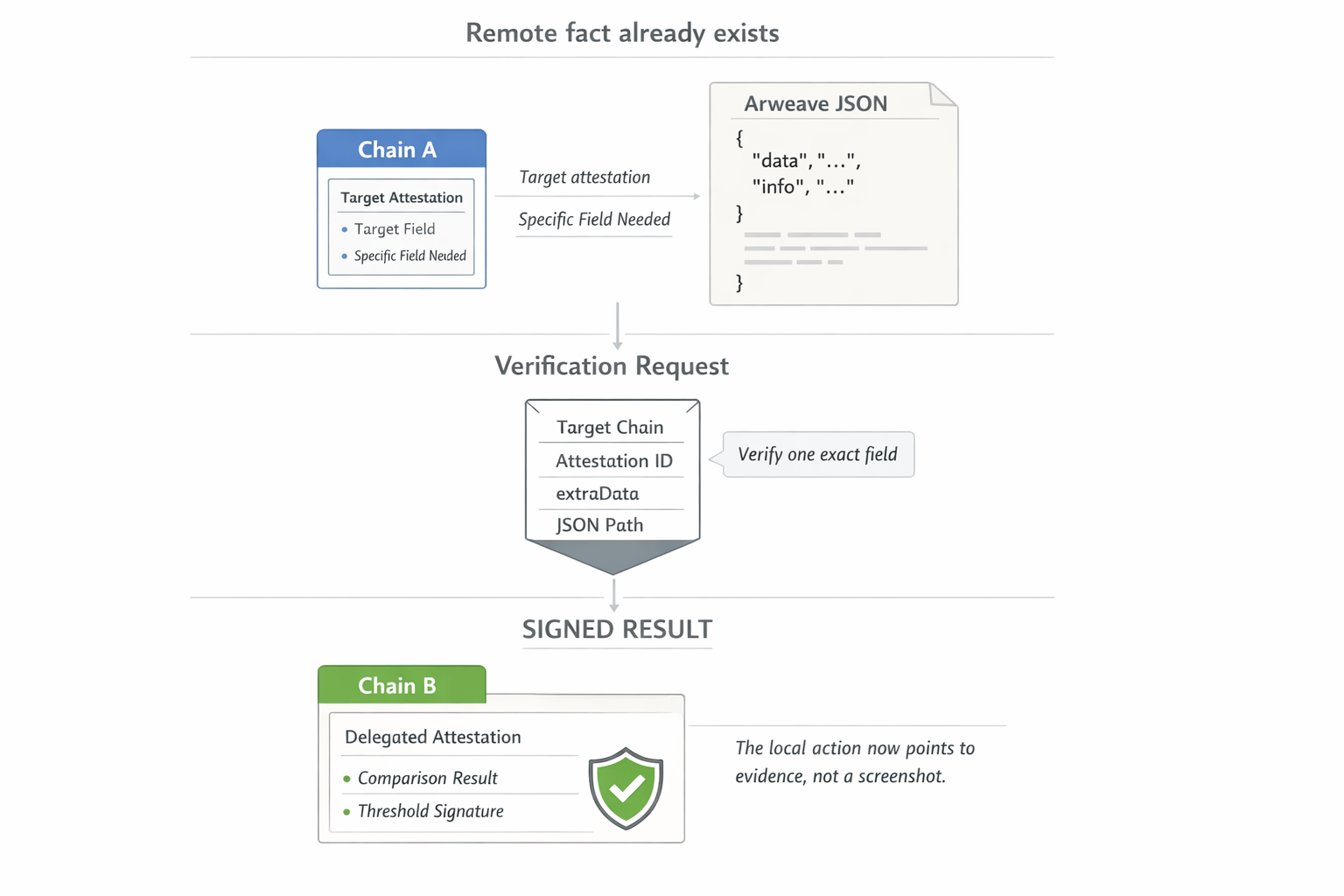

Was mich hier zu SIGN gezogen hat, ist, dass es Beweise über mehrere Ketten nicht wie eine Brückengeschichte behandelt. Es behandelt es wie einen Verifizierungsjob. Der Ablauf ist um ein Cross-Chain-Schema aufgebaut, eine Anfrage, die die Zielkette, die Zielattestierung und die genauen Daten zur Überprüfung in extraData enthält, und dann ein Verifizierungsergebnis, das als delegierte Attestierung zurückkommt, anstatt als informelle Nachricht.

Dieses Detail ist wichtig, weil der hässliche Teil normalerweise nicht das Bewegen von Informationen zwischen Ketten ist. Es ist der Nachweis, dass die lokale Entscheidung das richtige entfernte Faktum genutzt hat. SIGN unterstützt sogar die JSON-Pfadnavigation, sodass ein Prüfer ein Feld innerhalb eines großen Arweave-JSON-Payloads anvisieren kann, anstatt das gesamte Dokument in den Entscheidungsweg zu ziehen. extraData wird an den Hook ausgegeben, anstatt gespeichert zu werden, was das Projekt sagt, macht die Anfrage etwa 95 Prozent günstiger.

Der Teil, den ich immer wieder bemerkte, ist, wer die harte Arbeit leistet. Lit-Knoten holen das Ereignis ab, decodieren die Anfrage, ziehen die Zielbestätigung aus der Zielkette, vergleichen sie mit den angeforderten Daten und geben dann eine signierte Antwort zurück. SIGN beschreibt diese Antwort als eine delegierte Bestätigung, die von mindestens zwei Dritteln des Lit-Netzwerks durch Schwellenkryptografie signiert wurde. Daher ist die Ausgabe nicht nur "wir haben es überprüft." Es wird zu einem weiteren signierten Beweisstück, das innerhalb des Workflows, der davon abhing, sitzen kann.

Das hat eine sehr sichtbare Konsequenz für einen Betreiber zur Folge.

Der Betreiber muss die entfernte Wahrheit nicht mehr jedes Mal von Hand wiederherstellen, wenn ein Programm von einem Fakt abhängt, der anderswo lebt. Der echte Gewinn ist nicht die Bequemlichkeit. Es ist, dass die lokale Handlung auf ein strukturiertes Verifizierungsergebnis verweisen kann, anstatt auf eine manuelle Neuformulierung. In einem System, das bereits Wert auf Schemata, Bestätigungen und abfragbare Beweise über Ketten und Speicher legt, ist das ein viel sauberer Weg, Verantwortung zu tragen.

Ich denke, das ist eher nativen SIGN als das übliche Cross-Chain-Gespräch, weil das Projekt immer wieder zu einer Frage zurückkommt: Welcher Beweis unterstützt die gerade geschehene Handlung, unter welcher Autorität und in welcher Form kann jemand es später überprüfen? Die Cross-Chain-Verifizierung passt genau unter diesen Druck. Eine entfernte Bestätigung ist nur nützlich, wenn das abhängige System sie konsumieren kann, ohne die Entscheidung in eine private Übersetzungsschicht zu verwandeln, die von dem betrieben wird, der die Integration besitzt.

Deshalb hat mir das so sehr zugesetzt. Der interessante Teil ist nicht, dass SIGN über Ketten hinweg schauen kann. Der interessante Teil ist, dass es versucht, diesen Lookup in Beweise zu verwandeln, die man vorantragen kann. Wenn mehr Multi-Chain-Systeme weiterhin um offchain Payloads, Arweave-Referenzen und ketten spezifische Logik wachsen, dann ist der echte Test einfach. Werden Teams auf signierte Cross-Chain-Verifizierung als Live-Eingabe vertrauen, oder werden sie weiterhin die entfernte Wahrheit als etwas behandeln, das noch eine menschliche Neuformulierung benötigt, bevor jemand wagt, darauf zu handeln?

#SignDigitalSovereignInfra $SIGN @SignOfficial