Die digitale Welt läuft auf einem stillen Widerspruch.

Je mehr Anwendungen von besseren Erfahrungen sprechen, desto mehr Daten werden von den Nutzern verlangt. Was Bequemlichkeit genannt wird, kommt oft mit einem alten Preis, die Kontrolle wandert aus den Händen des Nutzers.

Dieses Paradoxon existiert nicht nur in Web2. Sogar in Krypto wird Daten weiterhin in 2 Extreme gedrängt. Entweder wird es geöffnet, um die Überprüfung zu erleichtern, oder es wird fest verschlossen, um die Privatsphäre zu schützen. Beide Richtungen machen Sinn, aber beide lassen dennoch ein Gefühl von etwas Fehlendem zurück.

zu viel Transparenz, und der Benutzer ist exponiert.

zu viel Undurchsichtigkeit, und die Anwendung wird starr.

der schwierige Teil besteht darin, einen Weg zu finden, damit Daten für die Anwendung nützlich bleiben, ohne als Rohmaterial behandelt zu werden, das automatisch vom System absorbiert wird. hier hat mich das Midnight Network zum Nachdenken gebracht.

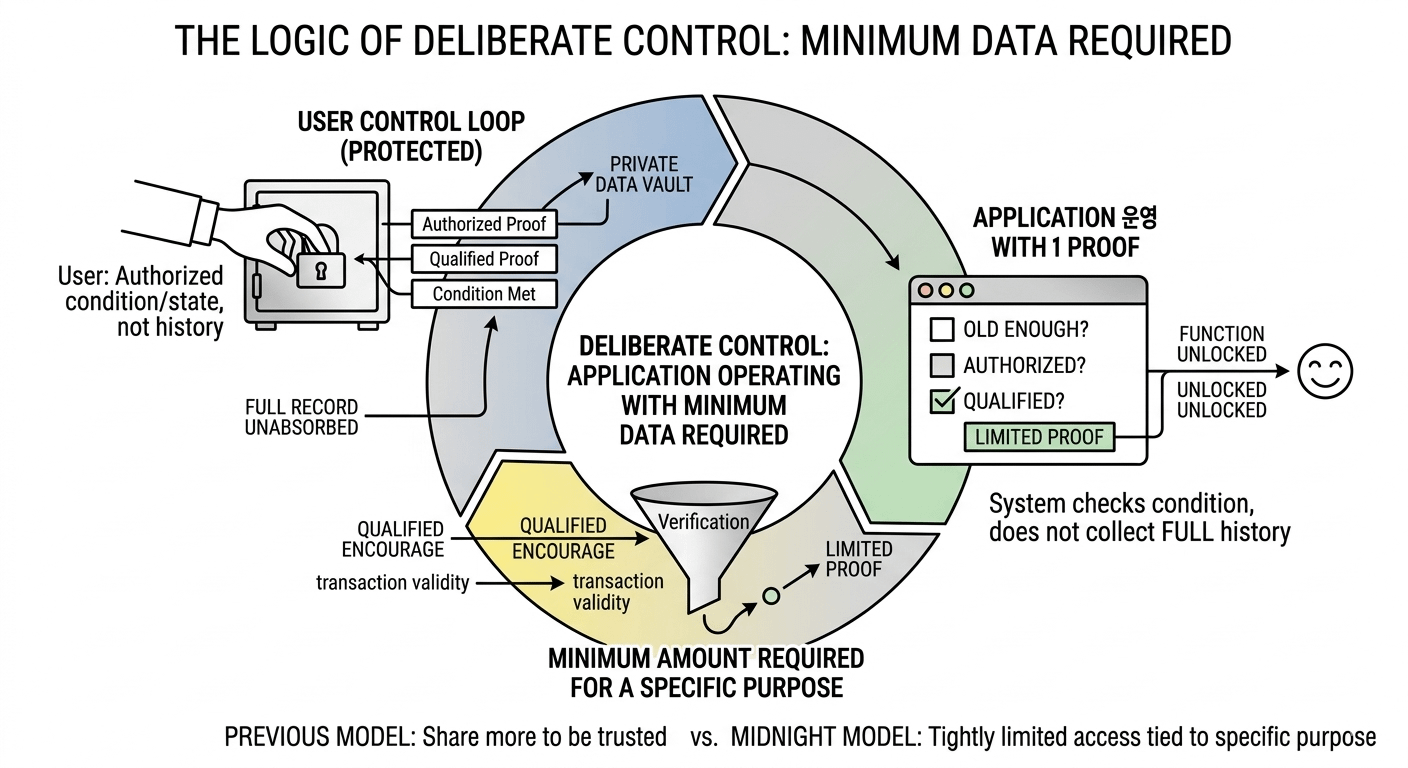

vereinfacht gesagt, muss eine Anwendung nicht immer die vollständigen ursprünglichen Daten sehen, um zu funktionieren. in vielen Fällen benötigt sie nur 1 Nachweis, der ausreicht, um eine Bedingung zu bestätigen. alt genug. autorisiert genug. qualifiziert genug. Transaktion gültig.

wenn ein System nur wissen muss, dass eine Bedingung erfüllt ist, muss es nicht den gesamten Datensatz aufbewahren. wenn eine Anwendung nur einen Zustand verifizieren muss, muss sie nicht die gesamte Historie sammeln. das Midnight Network wird interessant, weil es diese Logik zur Grundlage seiner Architektur macht.

der Grund, warum dies wichtig ist, liegt darin, dass das Internet immer noch auf einem rauen Standard läuft. wenn Sie einen besseren Service wünschen, teilen Sie mehr. wenn Sie vertrauenswürdig sein möchten, offenbaren Sie mehr. das Midnight Network schlägt einen anderen Standard vor, bei dem der Zugang zu Daten enger begrenzt und an einen bestimmten Zweck gebunden ist.

für mich ist das, was dieses Projekt von vielen Systemen trennt, die einfach das Label Datenschutz tragen. Datenschutz allein reicht nicht aus. wenn ein System sich nur darauf konzentriert, zu verbergen, wird es schwierig, Anwendungen zu koordinieren. aber wenn es sich nur auf Inspektion optimiert, rutscht es leicht in ein Modell, in dem alles gesehen werden kann.

stellen Sie sich eine Anwendung vor, die früher 10 Datenfelder anforderte, nur um 1 grundlegende Funktion freizuschalten. wenn eine neue Architektur es ermöglicht, nur die Bedingung zu überprüfen, die wichtig ist, dann muss alles andere nicht mehr aus den Händen des Benutzers gelangen. dieser Unterschied ist nicht nur Effizienz. es ist ein Wandel im Machtverhältnis zwischen dem Benutzer und der Anwendung.

der Nutzen des Midnight Networks, zumindest für mich, besteht nicht darin, mehr Funktionen hinzuzufügen. sein Nutzen besteht darin, Anwendungen zu ermöglichen, mit der minimalen Menge an benötigten Daten zu arbeiten. diese Zurückhaltung könnte sich in einer Umgebung als haltbarer erweisen, die zunehmend empfindlich auf die Frage nach Daten reagiert.

wenn Daten selektiver genutzt werden können, ändert sich auch die Wiederverwendbarkeit. anstatt dass jede Plattform dieselbe Art von Informationen sammelt und ihr eigenes Silo aufbaut, können wir uns ein Modell vorstellen, in dem ein Nachweis in 3 verschiedenen Kontexten überprüft werden kann, ohne den gesamten ursprünglichen Datensatz zu kopieren.

von der Seite des Benutzers könnte der Wert darin liegen, nicht mehr gezwungen zu sein, zwischen Bequemlichkeit und Datenschutz zu wählen. die meisten Benutzer interessieren sich nicht sehr für Architektur. sie erinnern sich einfach daran, dass sie jedes Mal, wenn sie bestätigen, einen weiteren kleinen Teil der Kontrolle verlieren.

aber hier sollte das Tempo langsamer werden.

ich denke nicht, dass diese Richtung einfach ist. damit ein Modell wie dieses akzeptiert wird, erfordert es eine neue Art von Vertrauen. Entwickler müssen glauben, dass sie nicht alles sehen müssen, um ein gutes Produkt zu entwickeln. Unternehmen müssen glauben, dass Kontrolle nicht automatisch maximale Bindung bedeutet. auch die Benutzer müssen glauben, dass ein begrenzter Nachweis trotzdem vertrauenswürdig genug sein kann.

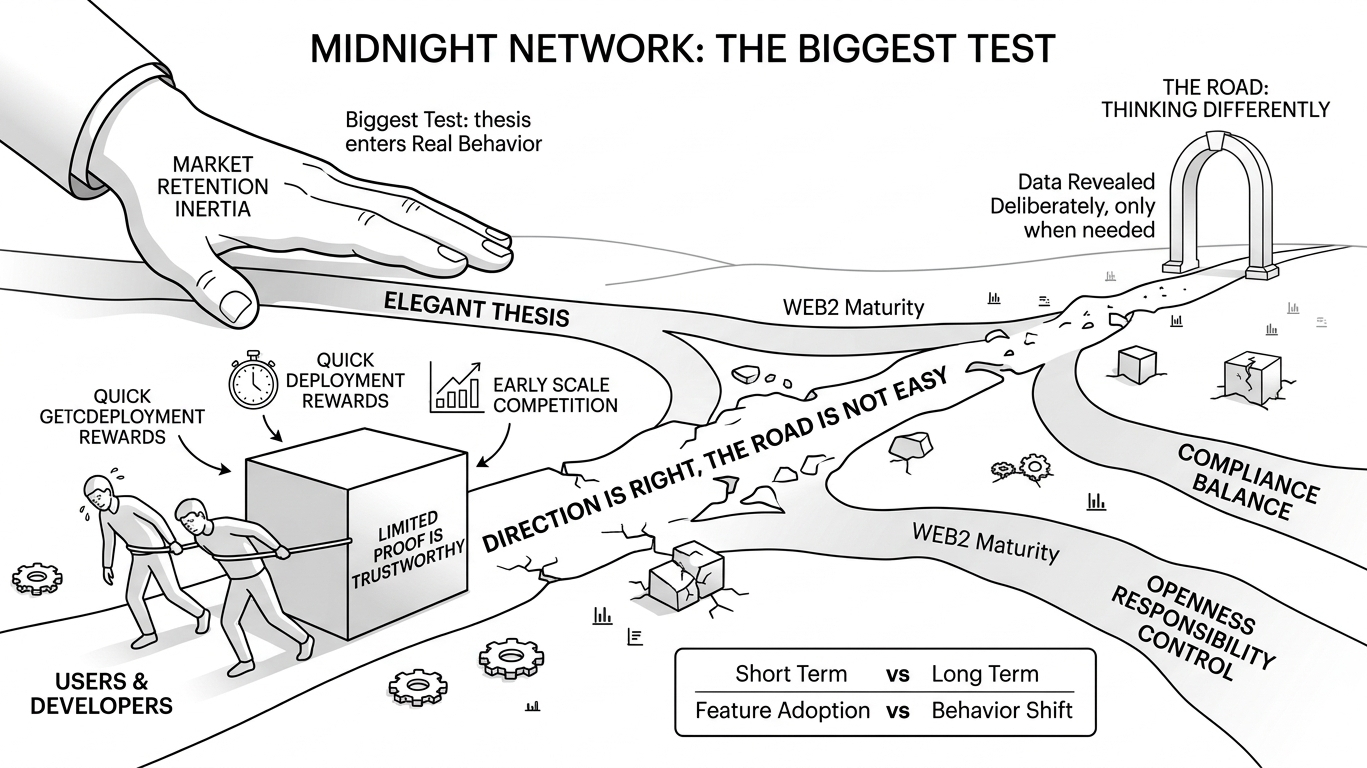

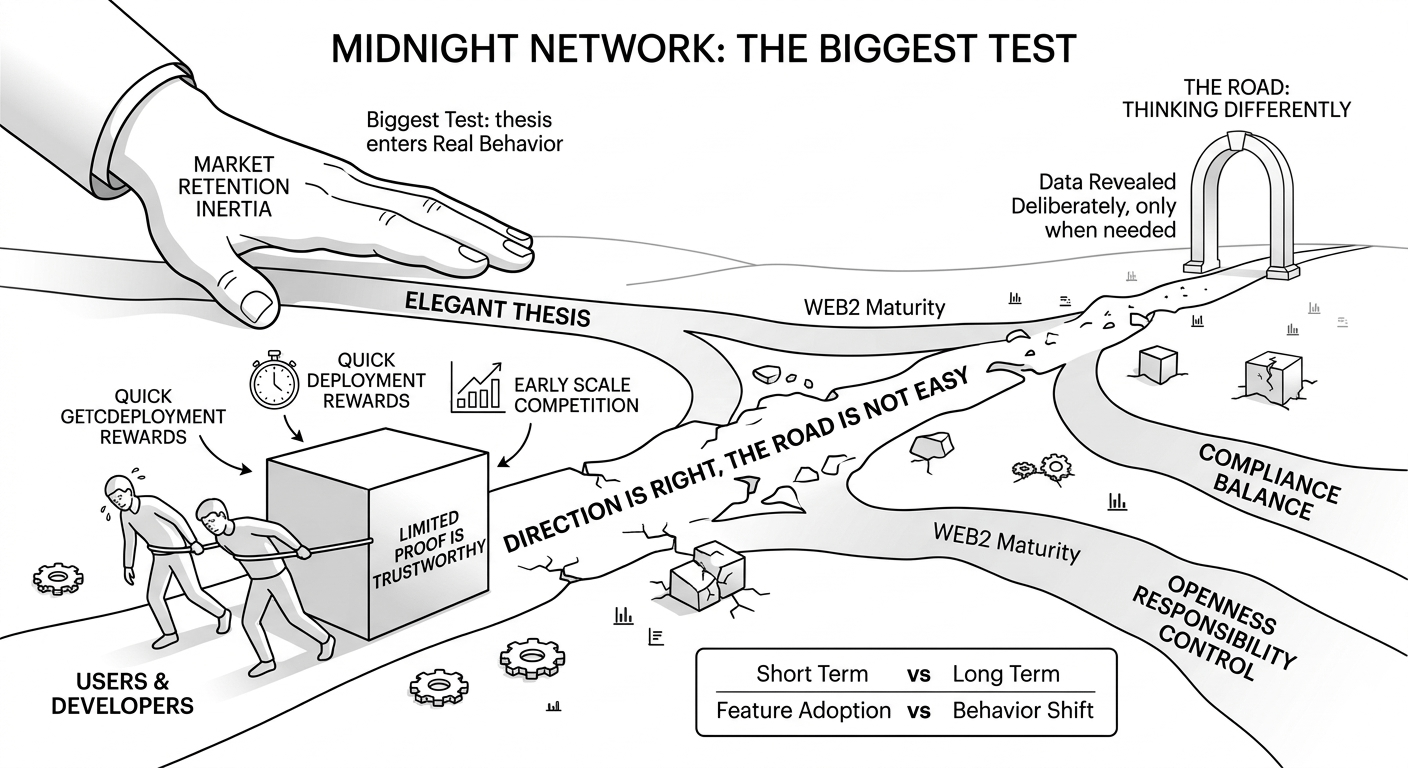

das Midnight Network könnte in die richtige Richtung gehen, aber richtig in die Richtung zu sein, bedeutet nicht, dass der Weg einfach ist. Märkte belohnen in der Regel, was schnell implementiert, leicht zu lernen und früh zu skalieren ist. das ist die wahre Kosten jeder Architektur, die von den Menschen verlangt, anders zu denken.

für mich ist das der größte Test. nicht ob das Midnight Network eine elegante These hat, sondern ob diese These tatsächlich in reales Verhalten einfließen kann.

breiter betrachtet ist dies nicht nur eine Krypto-Geschichte. es verbindet sich damit, wie das Internet nach einer langen Wachstumsphase, die durch Sammlung geprägt ist, reift. es verbindet sich damit, wie Unternehmen Compliance und Benutzererfahrung in Einklang bringen. es verbindet sich damit, wie Märkte das Verhältnis zwischen Offenheit, Verantwortung und Kontrolle neu überdenken.

ich sehe das Midnight Network nicht als endgültige Antwort. es gibt immer noch viel zu testen, von der Reibungslosigkeit der Erfahrung bis hin zur Bereitschaft der Entwickler, es in großem Maßstab zu übernehmen. aber ich denke, das Projekt berührt eine sehr reale Bruchstelle.

denn vielleicht folgt eine reifere Phase des Internets nicht der Logik der standardmäßigen Offenheit, noch der Logik der absoluten Schließung. es könnte der Logik der absichtlichen Kontrolle folgen, bei der Daten nur in dem Teil offengelegt werden, der offengelegt werden muss, für den richtigen Zweck, zur richtigen Zeit. wenn das Midnight Network zu diesem Wandel beiträgt, selbst wenn es nur 60 Prozent beträgt, ist dieser Beitrag bereits bedeutungsvoll.

@MidnightNetwork #night $NIGHT

$SIREN $BULLA #TrumpConsidersEndingIranConflict #BinanceKOLIntroductionProgram #OpenAIPlansDesktopSuperapp