Was mich bei SIGN am meisten störte, war nicht die polierte Online-Version der Verifizierung. Es war der hässlichere Moment an der Kontrollstelle, an dem ein Credential vertrauenswürdig sein muss, bevor das Netzwerk, die API oder der Aussteller bereit ist zu antworten. Ein QR-Code wird gescannt. Ein Badge wird präsentiert. Ein Tor muss entscheiden. Und die eigentliche Frage ist nicht mehr, ob das Credential gültig aussieht. Es ist, ob der Verifier den Unterschied zwischen etwas erkennen kann, das offline sauber präsentiert wird, und etwas, das gerade jetzt immer noch gültig ist. Das fühlte sich für mich wie die echte Belastung an. Vertrauen wird schwerer, je schwächer die Verbindung ist, je langsamer die Statusprüfungen sind und die Schlange sich trotzdem bewegen muss.

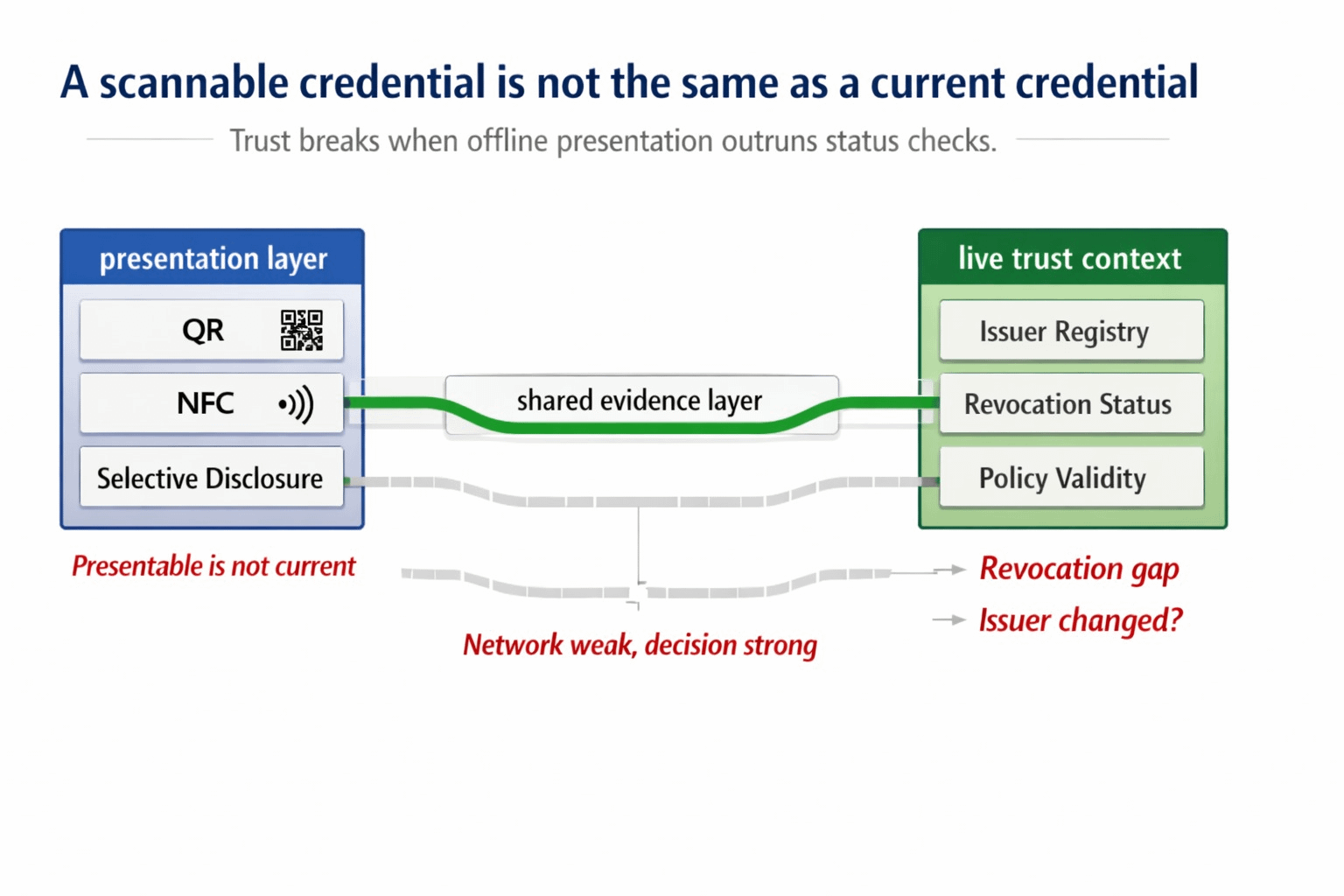

Deshalb denke ich nicht, dass Portabilität für sich genommen der wirkliche Gewinn ist. Der schwierige Teil besteht darin, ein Credential portabel zu machen, ohne es stillschweigend veraltet zu machen. Ein Beweis kann als QR- oder NFC-Präsentation reisen. Dieser Teil ist leicht bewunderbar. Der schwierigere Teil kommt einen Schlag später, wenn der Widerrufsstatus, der Status des Ausstellers oder die aktuelle Gültigkeit von einem Kontext abhängt, der möglicherweise spät oder gar nicht ankommt. Der Betreiber will Geschwindigkeit. Der Inhaber möchte Kontinuität. Das System benötigt frische Wahrheit. Diese Druckbedingungen stimmen nicht natürlich überein, und schwache Umgebungen legen die Kluft sofort offen.

Die Arbeitsablaufszene, die bei mir geblieben ist, ist einfach. Jemand präsentiert ein Credential, bei dem eine bequeme Live-Rückmeldung nicht angenommen werden kann. Vielleicht ist das Netzwerk schwach. Vielleicht ist die Umgebung absichtlich offline. Vielleicht soll der Verifier nur eine begrenzte Präsentation erhalten. Das Credential wird trotzdem gescannt. Selektive Offenlegung funktioniert weiterhin. Aber die schwierige Frage kommt direkt danach: Ist dieses Credential nur gut strukturiert oder ist es immer noch live, immer noch akkreditiert, immer noch nicht widerrufen und immer noch unter den aktuellen Richtlinien akzeptabel? Das ist der Punkt, an dem schwächere Systeme anfangen zu schummeln. Sie behandeln Präsentierbares als nah genug am Aktuellen. Sie lassen einen sauberen Offline-Beweis für eine frische Statusantwort stehen. Und das ist der Punkt, an dem veraltetes Vertrauen durch den Arbeitsablauf zu rutschen beginnt.

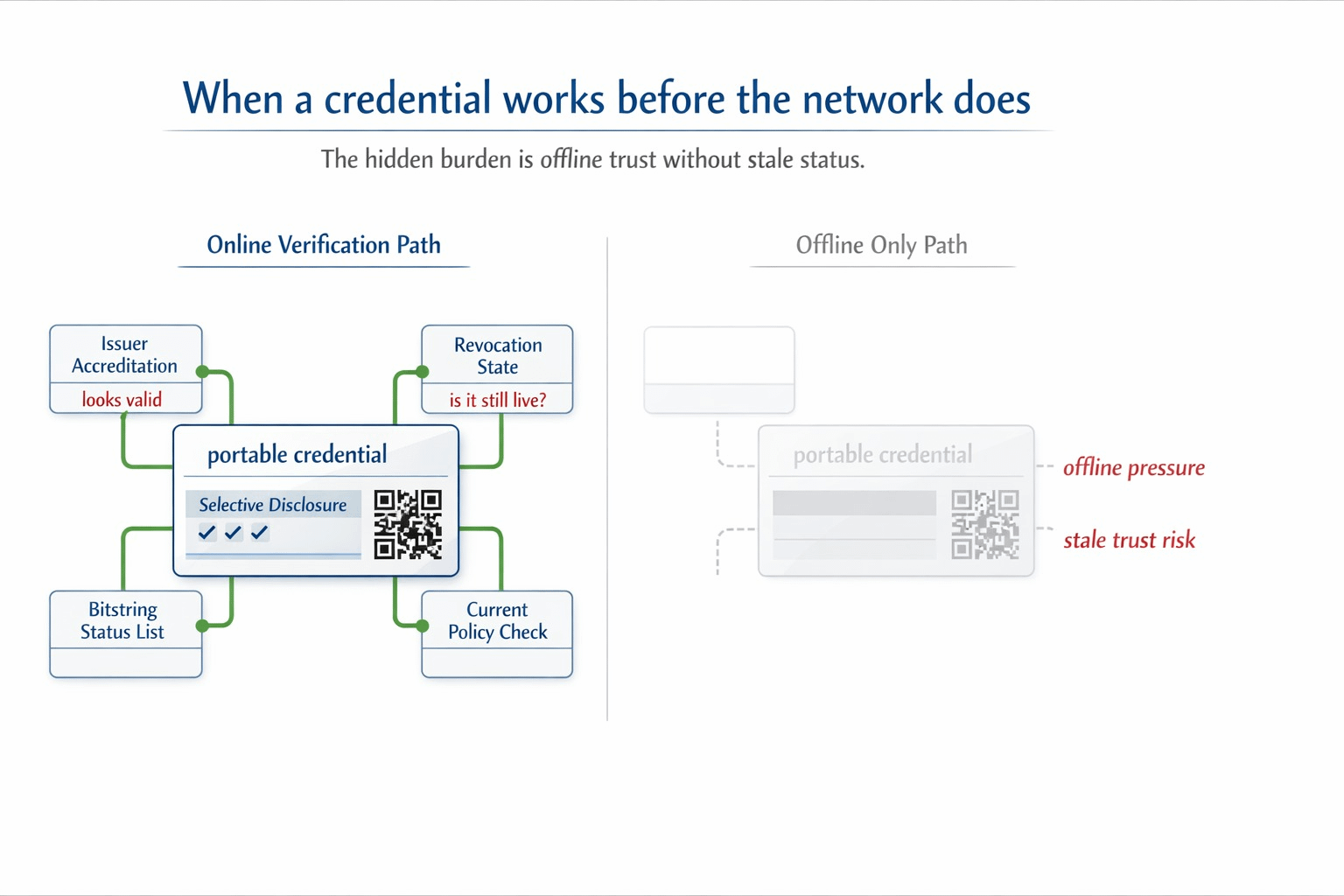

Das ist der Teil von SIGN, der meine Sichtweise verändert hat. Was mir aufgefallen ist, war nicht nur die Unterstützung der Offline-Präsentation für sich allein. Es war die Tatsache, dass die Offline-Präsentation neben der Akkreditierung des Ausstellers, den Widerruf- und Statusprüfungen und der Disziplin der Bitstring-Statusliste in derselben Vertrauensoberfläche sitzt. Diese Kombination ist wichtig, weil sie zeigt, dass das Team Portabilität nicht als Ziel betrachtet. Sie betrachten Portabilität als eine Risikooberfläche, die an den aktuellen Status gebunden bleiben muss. Das ist ein viel ernsthafteres Problem.

Die New ID-Seite macht diesen Druck sichtbar. W3C VCs und DIDs helfen dem Credential, sich zu bewegen. Selektive Offenlegung hilft ihm, sich mit Zurückhaltung zu bewegen. Aber die schwierigere Anforderung besteht darin, die Autorität des Ausstellers und die Realität der Widerrufung lesbar zu halten, wenn der vollständige Netzwerk-Kontext verzögert ist. Ohne diese Disziplin kann ein offline-freundliches Credential zu einem sehr effizienten Weg werden, alte Wahrheit wiederzuverwenden. Das Credential kann immer noch sauber aussehen. Der Inhaber kann es weiterhin korrekt präsentieren. Der Verifier möchte möglicherweise die Linie weiterhin bewegen. Aber Vertrauen erweicht sich in dem Moment, in dem das System nicht zwischen tragbarem Beweis und aktuellem Beweis unterscheiden kann.

Das war der Wendepunkt für mich. Ich hörte auf, SIGN als ein Projekt zu betrachten, das dabei hilft, Credentials zu bewegen, und begann, es als Infrastruktur für einen unangenehmeren Grenzfall zu sehen: den Moment, in dem ein Beweis weiterhin funktionieren muss, bevor das gesamte Netzwerk bereit ist, dafür zu sprechen. Viele Systeme können ein Credential ausreichend gut verpacken, um eine Grenze zu überschreiten. Viel weniger können offline Präsentation, selektive Offenlegung, Vertrauen des Ausstellers und die Realität der Widerrufung unter Druck davon abhalten, auseinanderzutreiben. Das ist das schwierigere System.

Das ist auch die erste Linse, bei der $SIGN sich auf rein operationale Weise natürlich anfühlt. Wenn die Präsentation schneller voranschreitet als der Zugriff auf den Live-Status, sind die Rahmenbedingungen wichtig, weil die Verifizierungsbelastung, die Statusdisziplin und die spätere Korrekturbelastung alle zusammen steigen.

Mein Drucktest ist einfach. Wenn das Netzwerk schwach ist und die Linie sich bewegt, bewahrt das System dann weiterhin frische Wahrheit, oder begnügt es sich stillschweigend mit gut verpackter alter Wahrheit?

Weil ein Credential nicht beeindruckend ist, wenn es nur offline funktioniert.

Das schwierigere System ist das, das offline reisen kann, ohne veraltetes Vertrauen mit sich zu bringen.