Wenn wir darüber nachdenken, wie wir online beweisen, wer wir sind, ist es einfach anzunehmen, dass das Problem gelöst ist. Jeden Tag melden wir uns an, verifizieren unsere Identität oder klicken durch Verifizierungsaufforderungen. Doch unter diesen routinemäßigen Aktionen liegt ein fragmentiertes System. Nutzer kämpfen mit mehreren Konten, Organisationen sehen sich Ineffizienzen bei der Bestätigung von Berechtigungen gegenüber, und sensible Daten bleiben gefährdet. Die Reibung ist leise, aber hartnäckig, und sie wirft eine Frage auf: Warum ist ein wirklich sicheres, tragbares und benutzerkontrolliertes Verifizierungssystem noch nicht entstanden?

Traditionelle Verifizierungssysteme waren auf zentralisierte Autoritäten angewiesen. Banken, Regierungen und große Unternehmen hielten die Schlüssel zur Bestätigung der Identität. Während sie technisch effektiv waren, konzentrierten diese Systeme das Risiko. Ein einziger Datenbruch konnte Tausende von Benutzern exponieren, und Einzelpersonen hatten wenig Kontrolle darüber, wie ihre persönlichen Informationen gespeichert oder geteilt wurden. Das Versprechen einer sicheren Identität existierte nur für die Institution, nicht für den Benutzer.

Bemühungen, den Komfort zu verbessern, wie digitale Identitätskarten oder Single-Sign-On-Lösungen, boten teilweise Erleichterung. Benutzer konnten mit einer Berechtigung auf mehrere Dienste zugreifen, aber die Abhängigkeit nahm zu. Wenn ein Anbieter versagte oder Daten unsachgemäß behandelte, konnte der Zugang über Plattformen hinweg zusammenbrechen. Echte Portabilität und Benutzerkontrolle – die Fähigkeit, verifizierte Berechtigungen sicher von einer Plattform zur anderen zu tragen – blieben elusive.

Die Token-Verteilung sah sich eigenen Herausforderungen gegenüber. Organisationen, die digitale Vermögenswerte oder Berechtigungen verteilten, benötigten eine Verifizierung, um Fehler und Betrug zu verhindern. Manuelle Verifizierung war langsam und ressourcenintensiv, während automatisierte Prozesse anfällig für Fehler waren. Effizienz und Sicherheit stimmten selten überein. Das Ergebnis war eine anhaltende Spannung zwischen Geschwindigkeit, Genauigkeit und Vertrauenswürdigkeit.

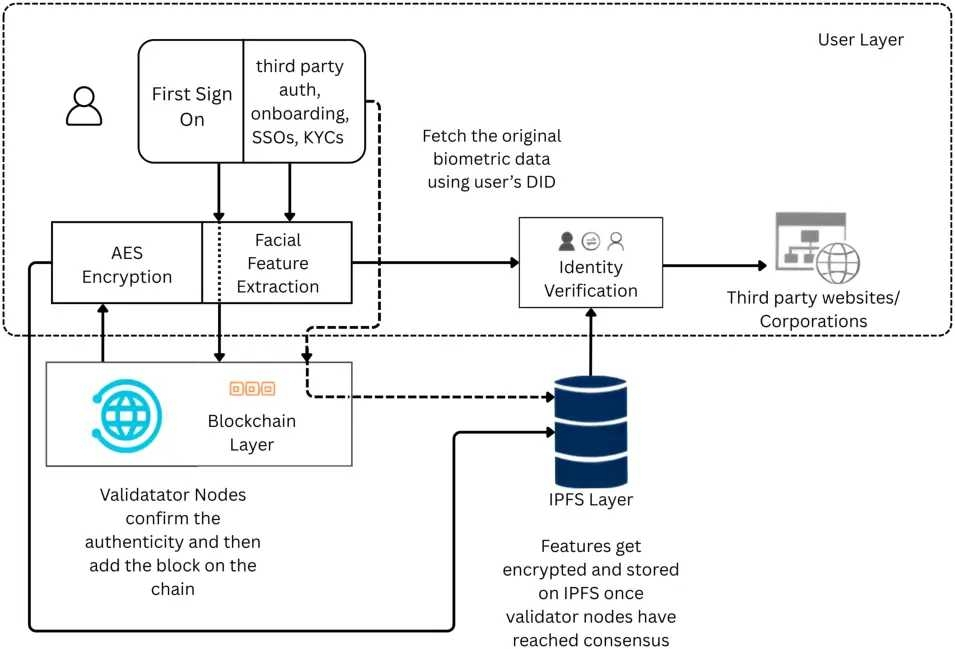

Das Projekt im Zentrum dieser Diskussion versucht, beide Probleme gleichzeitig anzugehen. Seine Prämisse ist einfach, aber ehrgeizig: die Verifizierung von Berechtigungen und die Verteilung von Token auf einer blockchain-basierten Infrastruktur zu vereinheitlichen. Das Ziel ist es, die Berechtigung oder Identität zu bestätigen, ohne sensible Daten offenzulegen, und diese Berechtigungen direkt mit der Token-Verteilung zu verknüpfen. Dieser Ansatz ist nicht perfekt, aber er versucht, etwas zu erreichen, was frühere Systeme nicht taten.

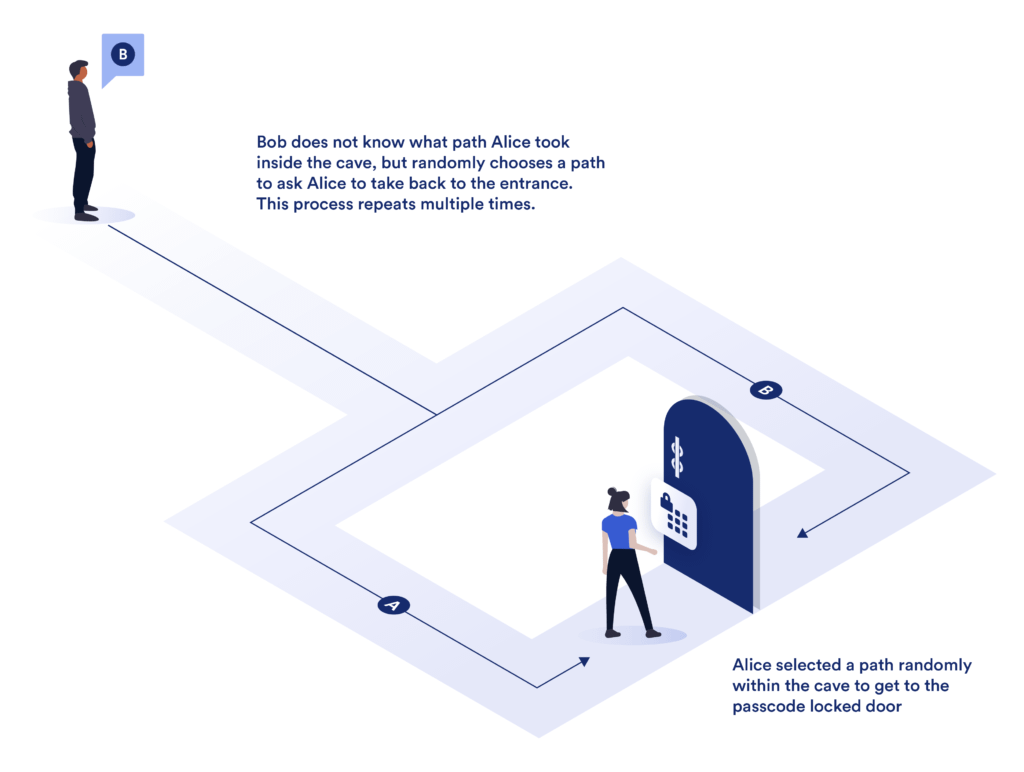

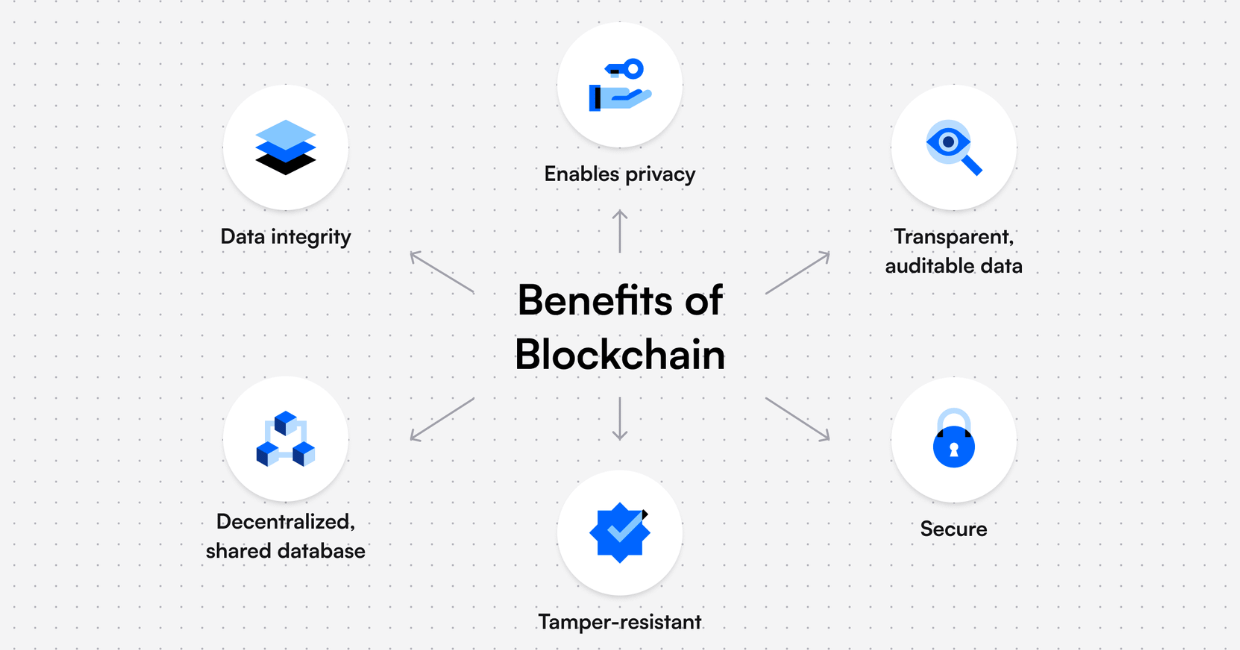

Designentscheidungen spiegeln einen sorgfältigen Balanceakt wider. Null-Wissen-Beweise ermöglichen die Verifizierung, ohne private Informationen offenzulegen. Berechtigungen werden von vertrauenswürdigen Parteien ausgestellt, aber so gespeichert, dass sie überprüfbar und manipulationssicher sind. Die Token-Verteilung ist automatisiert und hängt von überprüfbaren Berechtigungen ab, mit dem Ziel, Betrug zu reduzieren und gleichzeitig die Effizienz zu steigern. Privatsphäre und Verifizierbarkeit werden als komplementär und nicht als gegensätzliche Kräfte behandelt.

Dennoch bleiben Abwägungen bestehen. Dezentralisierung bringt Komplexität mit sich. Das System hängt davon ab, dass die Teilnehmer ehrlich handeln, und während Kryptographie hilft, kann sie menschliche Fehler, Fehlmanagement oder böswillige Akteure nicht verhindern. Sicherheit ist geschichtet, aber nicht absolut.

Zugänglichkeit ist ein Anliegen. Nicht alle Benutzer haben die technische Kompetenz, Geräte oder Internetverbindung, um vollständig teilzunehmen. Durch die Schaffung eines Systems, das bestimmte Werkzeuge und Kenntnisse erfordert, riskiert das Projekt, Menschen auszuschließen, die am meisten von sicherer, tragbarer Verifizierung profitieren könnten.

Interoperabilität stellt eine weitere Herausforderung dar. Mehrere Berechtigungsgeber und Token-Verteiler müssen gemeinsame Standards übernehmen. Die Angleichung von Organisationen über Branchen hinweg ist langsam, und ohne breite Akzeptanz könnten die Vorteile des Systems theoretisch bleiben. Einige Benutzer könnten außerhalb des Netzwerkeffekts zurückgelassen werden.

Governance ist ebenfalls entscheidend. Wer entscheidet, welche Berechtigungsgeber vertrauenswürdig sind? Wie werden Streitigkeiten behandelt, wenn Berechtigungen angefochten oder Token fehlzugewiesen werden? Das Protokoll allein kann diese Fragen nicht beantworten. Aufsichtstrukturen und menschliches Urteilsvermögen bleiben unerlässlich.

Die Vorteile sind für einige greifbar. Organisationen erhalten sichere und effiziente Möglichkeiten, Token zu verteilen. Benutzer können überprüfbare Berechtigungen halten, ohne sensible Daten offenzulegen. Aber die Vorteile sind ungleich verteilt und begünstigen diejenigen mit Zugang, technischem Wissen und Ressourcen. Gerechtigkeit bleibt eine offene Frage.

Die Sicherheit ist auf Protokollebene zwar robust, aber nicht absolut. Endpunkte wie Wallets, Geräte und Client-Anwendungen sind weiterhin anfällig für Phishing, Fehler und Fehlmanagement. Selbst bei starker Kryptographie bleiben operationale Risiken bestehen.

Dieses Projekt stellt auch Annahmen über Vertrauen in Frage. Traditionelle Systeme konzentrierten das Vertrauen in zentralisierte Autoritäten. Hier ist das Vertrauen verteilt und kryptografisch abgesichert. Doch Vertrauen ist nicht nur technisch. Soziale, organisatorische und regulatorische Faktoren prägen weiterhin die Ergebnisse. Ohne Berücksichtigung dieser menschlichen Dimensionen können selbst die elegantesten Systeme scheitern.

In vielerlei Hinsicht ist dieses Projekt ein Experiment. Es testet, wie Identitätsverifizierung und Token-Verteilung koexistieren können, ohne Privatsphäre, Effizienz und Zuverlässigkeit zu gefährden. Es ist weder perfekt noch vollständig, aber es zwingt dazu, alte Annahmen zu überdenken: dass Identität zentralisiert sein muss, dass die Token-Verteilung langsam sein muss und dass Privatsphäre und Verifizierung sich gegenseitig ausschließen.

Für diejenigen, die mit dem System interagieren, kommt Ermächtigung mit Verantwortung. Benutzer erhalten Kontrolle über ihre Berechtigungen, aber diese Kontrolle erfordert Verständnis. Das Design hebt die Spannung zwischen Möglichkeit und Praktikabilität, Versprechen und Einschränkung hervor.

Letztendlich geht die breitere Frage nicht nur um Technologie. Können wir Systeme schaffen, die Privatsphäre, Sicherheit, Zugänglichkeit und Vertrauen in einer Welt ausbalancieren, in der digitale Identität zunehmend essenziell ist? Oder wird jede Innovation neue Formen der Exklusion neben ihren Versprechungen mit sich bringen?