Als ich zum ersten Mal in @MidnightNetwork Ökosystem eintauchte, fühlte es sich nicht wie ein weiteres Verkaufsargument für Datenschutz an. Dieser Teil verblasst jetzt fast in den Hintergrund. Was mir geblieben ist, ist, wie viel von der schweren Arbeit sie selbst übernehmen, insbesondere die Art, die Entwickler normalerweise aufhält, bevor ein Produkt überhaupt in die Gänge kommt.

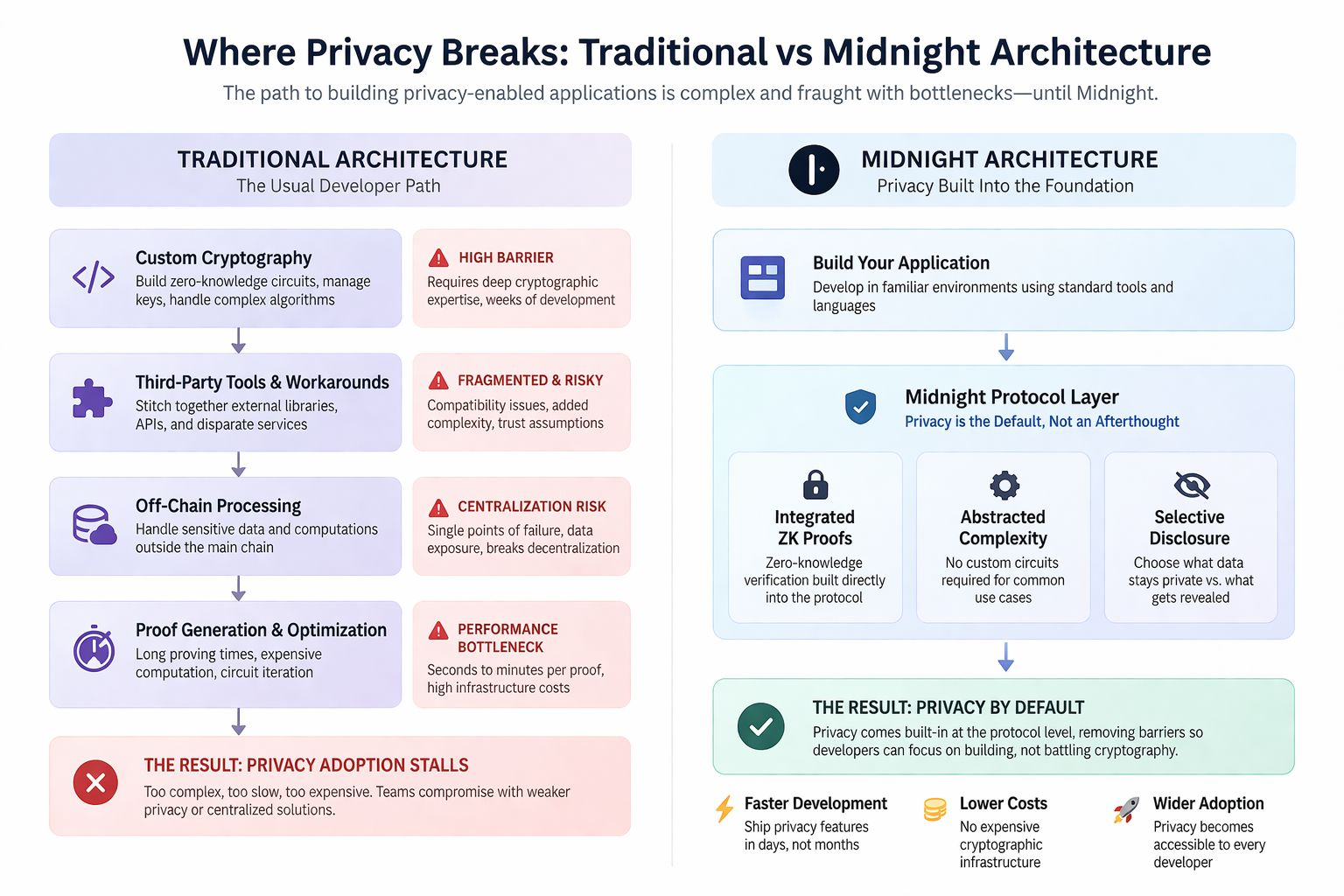

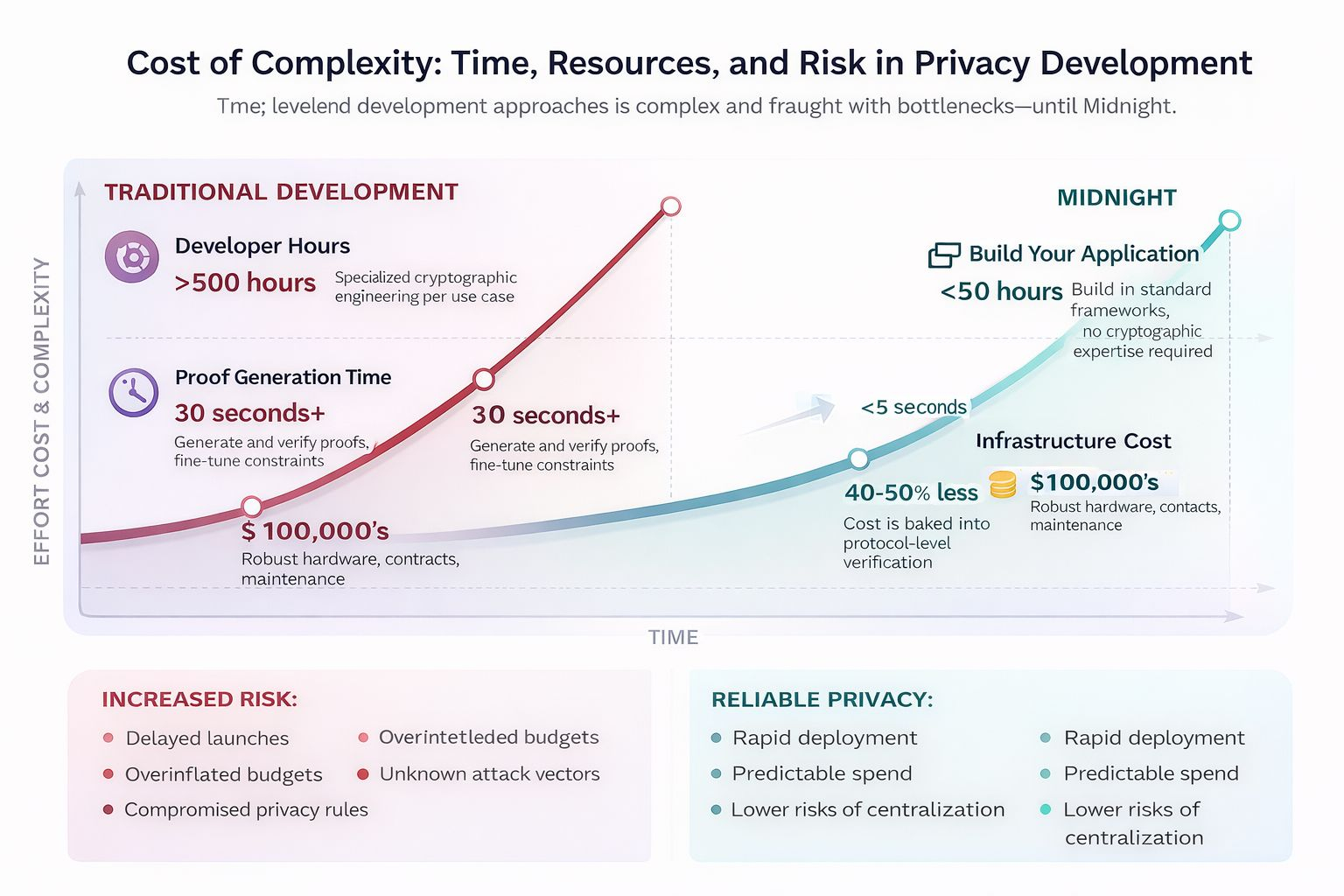

Denn wenn Sie jemals versucht haben, etwas mit datenschutzfördernder Technologie zu bauen, wissen Sie, wo die Dinge normalerweise scheitern. Nicht in der Theorie, sondern in der Praxis. Zero-Knowledge-Beweise klingen elegant, bis Sie derjenige sind, der sie in ein Live-System integriert, die Nachweiszeiten verwaltet, die sich auf Sekunden oder Minuten ausdehnen können, und mit Schaltungen umgeht, die Wochen sorgfältiger Planung erfordern. Selbst jetzt kann die Generierung eines einzigen komplexen Beweises je nach Netzwerk zwischen ein paar Cent und mehreren Dollar kosten, was nicht nach viel klingt, bis man es über Tausende von Transaktionen multipliziert.

Diese Reibung prägt das Verhalten. Deshalb ziehen so viele Teams ruhig die Reißleine von voller Privatsphäre und entscheiden sich für teilweise Lösungen. Zentralisierte Verwahrung hier, Off-Chain-Prozesse dort. Man tauscht Reinheit gegen Benutzerfreundlichkeit.

Midnight versucht, genau an diesem Druckpunkt zu sitzen.

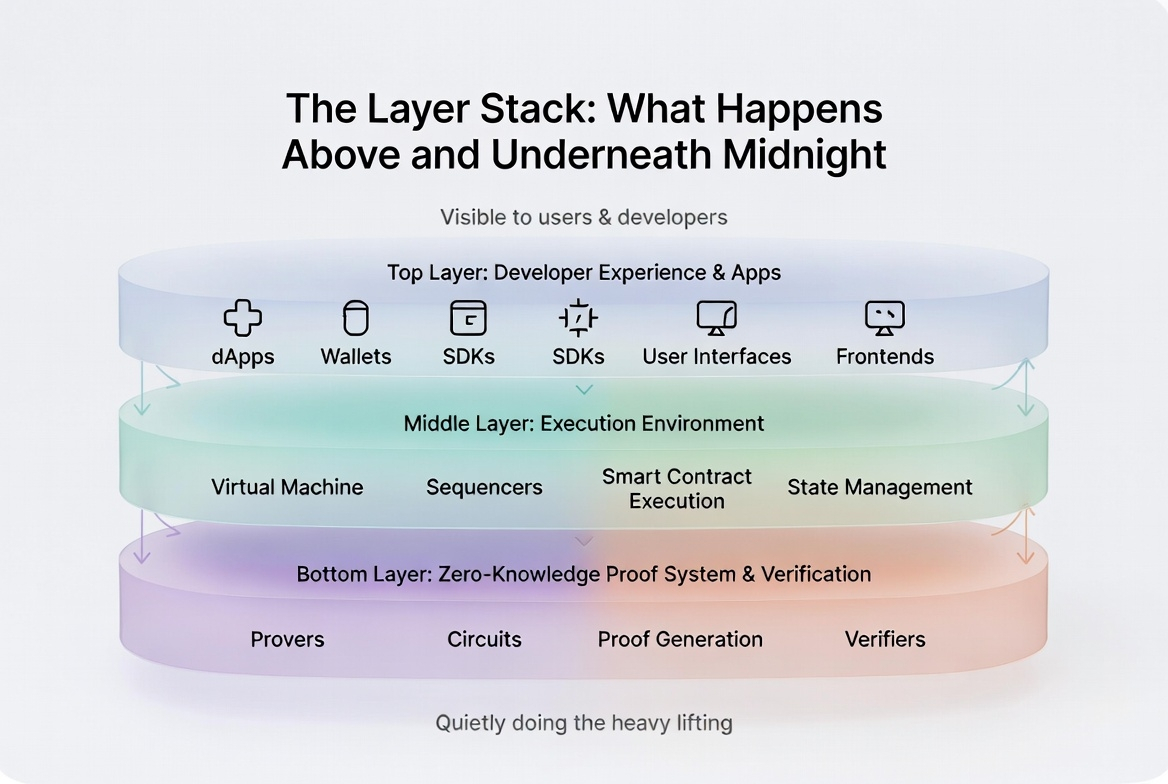

Auf den ersten Blick sieht es aus wie eine weitere datenschutzorientierte Blockchain. Darunter geht es eher um Werkzeuge als um Ideologie. Die Idee ist einfach, aber schwerwiegend in den Auswirkungen. Anstatt jeden Entwickler zu zwingen, ein Kryptograf zu werden, gibt man ihnen eine Grundlage, in der Privatsphäre bereits eingebettet ist. Sie schreiben Anwendungen in vertrauten Mustern, und das System kümmert sich um die Komplexität darunter.

Diese Schichtung ist wichtig. Denn was darunter passiert, ist nicht trivial. Midnight integriert Zero-Knowledge-Beweise direkt in seine Ausführungsumgebung, was bedeutet, dass die Überprüfung privater Daten als Teil des Protokolls selbst erfolgt. Nicht angefügt. Nicht optional. Das reduziert in vielen Fällen die Notwendigkeit für kundenspezifische Schaltkreise, wo die meisten Teams stecken bleiben.

Und das verändert, was gebaut wird.

Wir sehen bereits Signale im breiteren Markt. Datenschutzorientierte Transaktionen machen immer noch weniger als 5 Prozent der gesamten On-Chain-Aktivität in den wichtigsten Ökosystemen aus, was darauf hinweist, dass die Akzeptanz mehr durch die Benutzerfreundlichkeit als durch die Nachfrage eingeschränkt ist. Inzwischen wird der regulatorische Druck immer größer, insbesondere nach der Welle von Durchsetzungsmaßnahmen im Jahr 2024 gegen Mixing-Services und Datenschutzschichten. Entwickler stehen dazwischen. Nutzer wollen Privatsphäre, Regulierungsbehörden wollen Transparenz, und Ingenieure versuchen, beides in Einklang zu bringen.

Diese Spannung schafft Raum für etwas wie Midnight.

Denn wenn Privatsphäre Teil der Infrastruktur wird, anstatt eine Entscheidung auf Anwendungsebene zu sein, verschiebt sich die Standardvorgabe. Statt zu fragen, ob man Privatsphäre hinzufügen soll, beginnen Entwickler damit und entscheiden, was sie offenbaren wollen. Das ist eine subtile, aber wichtige Umkehrung.

Natürlich gibt es Kompromisse. Abstraktion hat immer ihren Preis. Wenn man Komplexität verbirgt, schränkt man auch die Flexibilität ein. Entwickler, die eine feinkörnige Kontrolle über kryptografische Primitive wünschen, könnten das System als einschränkend empfinden. Und da ist die Frage der Leistung. Selbst mit Optimierungen haben Zero-Knowledge-Systeme immer noch Overhead. Wenn die Nutzung schnell wächst, muss das Netzwerk beweisen, dass es die tatsächliche Durchsatzrate ohne Beeinträchtigung der Benutzererfahrung bewältigen kann.

Dann gibt es noch das Vertrauen. Nicht im traditionellen Sinne, sondern in die Annahmen, die in das System eingebettet sind. Wenn Entwickler auf die Abstraktionen von Midnight vertrauen, vertrauen sie implizit darauf, dass diese zugrunde liegenden Implementierungen solide, sicher und anpassbar sind. Das ist eine andere Art von Abhängigkeit als das Schreiben eigener Kryptografie, aber es ist dennoch eine Abhängigkeit.

Dennoch fühlt sich die Richtung konsistent mit dem an, wohin sich die Dinge entwickeln. Wir haben dieses Muster schon einmal gesehen. Die frühe Internetinfrastruktur war chaotisch, fragmentiert und erforderte tiefes Fachwissen. Im Laufe der Zeit bildeten sich Schichten. Komplexität verschwand nicht, sie wanderte einfach nach unten im Stack. Was früher ein Team von Spezialisten benötigte, wurde etwas, das ein einzelner Entwickler an einem Nachmittag bereitstellen konnte.

Wenn dieses Muster hier gilt, wird Privatsphäre kein Merkmal mehr sein. Es wird Teil der Struktur, wie Anwendungen gebaut werden.

Und vielleicht ist das der wirkliche Wandel. Nicht lautere Versprechen über Anonymität, sondern eine ruhigere Veränderung darüber, wer überhaupt in der Lage ist, damit zu bauen.