Midnight Network ist ein datenschutzfreundliches Blockchain-Protokoll, das als Partner-Chain von Cardano entwickelt wurde. Seine zentrale architektonische These ist, dass die Nützlichkeit der Blockchain — Smart Contracts, dezentrale Finanzen, Identitätsverifizierung, regulatorische Compliance — vollständig erreicht werden sollte, ohne dass die zugrunde liegenden privaten Daten, die diese Interaktionen antreiben, offengelegt werden müssen.

Dieses Dokument bietet eine umfassende technische Untersuchung darüber, wie Midnight diese These erreicht: von den mathematischen Grundlagen seiner Zero-Knowledge-Beweissysteme über das Design seiner kompakten Smart-Contract-Sprache bis hin zu den Mechaniken seines Dual-Ledger-Zustandsmodells, der Konsensintegration und der Entwickler-Toolchain.

2. Kryptografische Grundlagen

2.1 Zero-Knowledge-Beweise: Formales Modell

Ein Zero-Knowledge-Beweissystem ist ein Tupel (P, V), wobei P ein probabilistischer polynomialzeitlicher Beweiser und V ein probabilistischer polynomialzeitlicher Prüfer ist. Für eine Sprache L und eine NP-Beziehung R, so dass L = {x | ∃w: R(x,w) = 1}, erfüllt ein ZK-Beweissystem:

• Vollständigkeit: Für alle (x, w) ∈ R gilt, Pr[V(x, π) = 1 | π ← P(x, w)] = 1

• Klangfähigkeit: Für alle x ∉ L und alle betrügerischen Beweiser P*, Pr[V(x, π) = 1 | π ← P*(x)] ≤ ε (vernachlässigbar)

• Zero-Knowledge: ∃ ein Simulator S, so dass für alle (x, w) ∈ R die Ausgabe von S(x) rechnerisch nicht unterscheidbar ist von der Ausgabe von V, die mit P(x, w) interagiert

Midnight implementiert nicht-interaktive ZK-Beweissysteme (NIZKs), bei denen die Interaktion in einen einzigen Beweis-String π unter Verwendung der Fiat-Shamir-Heuristik im Random Oracle Model oder strukturierte Referenzzeichenfolgen (SRS) im Common Reference String-Modell zusammengefasst wird.

2.2 Arithmetische Schaltkreise und R1CS

Alle Berechnungen in Midnight-Smart Contracts werden in Rang-1-Beschränkungs-Systeme (R1CS) kompiliert. Eine R1CS-Instanz besteht aus drei Matrizen (A, B, C) über einem endlichen Feld F_p und einem Zeugenvector w, so dass:

(A · w) ○ (B · w) = C · w (Hadamard-Produkt über F_p)

Der Zeuge w kodiert sowohl öffentliche Eingaben x als auch private Zeugenwerte. Der Beweiser zeigt Wissen über ein erfüllendes w, ohne die privaten Komponenten offenzulegen. Diese algebraische Darstellung ist die Brücke zwischen hochrangigem Compact-Vertragscode und der ZK-Beweis-Maschine.

Für einen Midnight-Vertrag mit n privaten Eingaben und m Einschränkungsgates hat das R1CS die Dimensionen O(m) × O(n + m). Die Schaltkreis-Kompilierung von Compact-Quelldateien zu R1CS erfolgt durch die Midnight-Compiler-Pipeline, die die Minimierung von Einschränkungen, die Eliminierung gemeinsamer Unterausdrücke und feldspezifische Optimierungen anwendet.

2.3 Das Groth16-Beweissystem

Für die Mehrheit der Transaktionsbeweise von Midnight verwendet das Protokoll den Groth16 zk-SNARK — den derzeit effizientesten SNARK in Bezug auf die Beweisgröße, der im großen Maßstab eingesetzt wird. Gegeben eine R1CS-Instanz produziert Groth16 einen Beweis π = (A, B, C) ∈ G1 × G2 × G1 (auf der BLS12-381-Kurve) in konstanter Größe: genau 192 Bytes unabhängig von der Schaltkreis-Komplexität.

Die Verifizierung reduziert sich auf drei Paarungsprüfungen auf BLS12-381:

e(A, B) = e(α, β) · e(Σ aᵢ·uᵢ(τ), γ) · e(C, δ)

Wo (α, β, γ, δ, τ) Elemente der während der vertrauenswürdigen Setup-Zeremonie erzeugten strukturierten Referenzzeichenfolge sind. Das Setup von Midnight verwendet eine Powers-of-Tau-Multi-Party-Berechnung (MPC)-Zeremonie, an der Hunderte unabhängiger Mitwirkender beteiligt sind, um sicherzustellen, dass der giftige Abfall τ zerstört wird, solange mindestens ein Teilnehmer ehrlich ist.

SICHERHEITSANMERKUNG Groth16 ist schaltspezifisch: Ein separates SRS ist pro Schaltkreis erforderlich. Das bedeutet, dass jeder Typ von Midnight-Smart Contract sein eigenes vertrauenswürdiges Setup benötigt. Das Protokoll mildert dies durch ein universelles Setup, gefolgt von einer schaltspezifischen Spezialisierung mit dem Groth16-Unterzeremonie-Protokoll.

2.4 PLONK und universelles Setup

Für Smart Contracts, die mehr Flexibilität erfordern oder bei denen ein schaltspezifisches Setup unpraktisch ist, unterstützt Midnight das PLONK-Beweissystem. PLONK verwendet ein universelles und aktualisierbares SRS: ein einzelnes vertrauenswürdiges Setup unterstützt Schaltungen beliebiger Größe bis zu einem maximalen Grad, wodurch das Bedürfnis nach pro-Schaltkreis-Zeremonien entfällt.

PLONK kodiert die Berechnung als eine Reihe von polynomialen Identitäten über einer multiplikativen Untergruppe H ⊂ F_p* der Ordnung n (Anzahl der Tore). Die Schlüsselbeschränkungs-Gleichung ist:

q_L(X)·a(X) + q_R(X)·b(X) + q_O(X)·c(X) + q_M(X)·a(X)·b(X) + q_C(X) = 0 mod Z_H(X)

Wo q_L, q_R, q_O, q_M, q_C Selektor-Polynome sind, die die Gate-Typen kodieren, und a, b, c Drahtpolynome sind, die den Zeugen kodieren. Der Prüfer überprüft diese Identität mit einem einzigen Gruppen-Elementen-Commitment und einem polynomiellen Öffnungsbeweis, wobei die Verifizierungskosten sub-linear bleiben.

2.5 STARKs für Post-Quantum-Bereitschaft

Midnight's Roadmap umfasst die native Unterstützung von zk-STARKs (Scalable Transparent ARguments of Knowledge) für Anwendungsfälle, die post-quantum Sicherheit erfordern. Im Gegensatz zu SNARKs basieren STARKs nur auf kollisionsresistenten Hash-Funktionen — insbesondere FRI (Fast Reed-Solomon Interactive Oracle Proof of Proximity) — und erfordern kein vertrauenswürdiges Setup. Der Nachteil sind größere Beweisgrößen (von mehreren zehn bis hunderten Kilobytes im Vergleich zu 192 Bytes für Groth16), was Midnight durch rekursive Beweiszusammensetzung und Beweissaggregation adressiert.

3. Das Dual-Ledger-Zustandsmodell

3.1 Architekturübersicht

Das architektonisch markanteste Merkmal von Midnight ist das duale Hauptbuch-Design, das den Blockchain-Zustand ausdrücklich in zwei orthogonale Komponenten unterteilt:

Komponente Beschreibung

Öffentliches Hauptbuch Speichert ZK-Beweisverpflichtungen, Nullifier, verschlüsselte Noten-Kryptotexte und verifizierte Beweisquittungen. Vollständig sichtbar für alle Netzwerkteilnehmer.

Privates Hauptbuch Existiert nur im Besitz einzelner Benutzer. Enthält Klartext-Transaktionsdaten, privaten Vertragszustand und Zeugenmaterial. Wird niemals an das Netzwerk übertragen.

Verpflichtungsschema Pedersen-Verpflichtungen Com(v, r) = v·G + r·H binden private Werte an öffentliche Verpflichtungen, ohne v offenzulegen.

Nullifier-Set Ein öffentliches Set von ausgegebenen Noten-Nullifiers verhindert das doppelte Ausgeben, ohne eine Verbindung zur ursprünglichen Note oder ihrem Eigentümer herzustellen.

Notenverschlüsselung Transaktionsausgaben werden unter Verwendung des öffentlichen Schlüssels des Empfängers (Diffie-Hellman über die Jubjub-Kurve) verschlüsselt, sodass der Empfänger ohne Klartext on-chain entdeckt werden kann.

3.2 UTXO-Noten und der geschützte Pool

Private Vermögenswerte in Midnight werden als Noten dargestellt — Datenstrukturen, die UTXOs in Bitcoin oder Cardano ähnlich sind, aber verschlüsselt und als Verpflichtungen in einem Merkle-Baum gespeichert werden. Eine Note N kodiert:

N = (asset_type, value, owner_pk, rho, rcm)

Wo rho ein einzigartiger Zufallswert ist (verhindert Verknüpfungen), rcm die Zufälligkeit für das Pedersen-Commitment ist und owner_pk der öffentliche Schlüssel des Empfängers ist. Das Noten-Commitment cm = Com(N) wird beim Erstellen in den globalen Verpflichtungsbaum eingefügt. Um eine Note auszugeben, erzeugt der Eigentümer einen ZK-Beweis, der das Wissen über eine Note N zeigt, so dass:

• cm = Com(N) existiert im Verpflichtungsbaum (Mitgliedschaftsnachweis)

• Der Beweiser kennt den privaten Schlüssel, der dem owner_pk entspricht

• Der Nullifier nf = PRF(spending_key, rho) ist zuvor nicht im Nullifier-Set erschienen

• Die Ausgabeverpflichtungen sind korrekt im Verhältnis zu den Eingabewerten ausbalanciert

3.3 Vertragszustand und ZK-Übergänge

Midnight-Smart Contracts bewahren den Zustand als Kombination aus öffentlichem On-Chain-Zustand (ein kompaktes Hash/Commitment) und privatem Off-Chain-Zustand (von Vertragsbeteiligten gehalten). Ein Übergang des Vertragszustands ist gültig, wenn und nur wenn ein gültiger ZK-Beweis zeigt, dass:

1. Das neue öffentliche Zustand-Commitment wird korrekt aus dem alten Zustand und den privaten Übergangseingaben abgeleitet

2. Alle privaten Eingaben erfüllen die Invarianten und Geschäftslogik des Vertrags

3. Der Übergang respektiert alle Gesetze zur Erhaltung von Vermögenswerten

4. Der Anrufer ist autorisiert, den Übergang durchzuführen (Eigentum / Fähigkeitsnachweis)

Dieses Design bedeutet, dass der On-Chain-Footprint selbst eines komplexen Multi-Party-Vertrags minimal ist: ein Zustands-Commitment, ein ZK-Beweis und ein Nullifier. Die Komplexität der Vertragslogik hat keinen Einfluss auf die On-Chain-Speicherkosten.

4. Die Compact Smart Contract-Sprache

4.1 Sprachdesignziele

Compact ist eine speziell entwickelte Programmiersprache zum Schreiben von ZK-aktivierten Smart Contracts auf Midnight. Ihr Design wird von drei Imperativen geleitet: Ausdruckskraft, die für Anwendungen in der realen Welt ausreichend ist, ein Typsystem, das eine Privatsphäre-Disziplinsicherung zur Kompilierungszeit durchsetzt, und deterministische Kompilierung in gut optimierte R1CS-Schaltkreise.

4.2 Privatsphäre-Kontexte

Die bedeutendste sprachliche Innovation in Compact ist das erstklassige Konzept der Privatsphäre-Kontexte. Jeder Wert und jeder Ausdruck in einem Compact-Programm existiert in einem von zwei Kontexten:

• public { ... } — Werte, die in diesem Kontext berechnet werden, werden on-chain offengelegt und sind für alle Teilnehmer und Validatoren sichtbar

• private { ... } — Werte, die in diesem Kontext berechnet werden, bleiben in der lokalen Umgebung des Benutzers und werden niemals übertragen; sie dienen als Zeugen in ZK-Beweisen

Das Compact-Typsystem erzwingt statisch, dass private Werte niemals in öffentliche Kontexte gelangen, ohne eine explizite ZK-Übergangsgrenze. Der Versuch, einen privaten Wert in einem öffentlichen Kontext zu verwenden, ist ein Kompilierungsfehler, der starke Garantien bietet, dass Privatsphäre-Invarianten von Vertragsautoren nicht versehentlich verletzt werden können.

BEISPIEL In einem privaten Auktionsvertrag lebt der Gebotsbetrag jedes Bieters im privaten Kontext. Der Vertrag kann (im öffentlichen Kontext) beweisen, dass ein gewinnendes Gebot existiert und den Mindestpreis übersteigt, ohne einzelne Gebotswerte oder die Identitäten der verlierenden Bieter offenzulegen.

4.3 Kompilierungs-Pipeline

Der Compact-Quellcode durchläuft die folgenden Kompilierungsphasen vor der Bereitstellung:

5. Parsing & Typprüfung — Syntaxvalidierung und Durchsetzung des Privatsphäre-Kontexts

6. HIR (High-level IR) — Entzuckerung von Sprachkonstrukten in Kernformen

7. MIR (Mid-level IR) — Normalisierung des Kontrollflusses, Inlining und Optimierung

8. Schaltkreis-IR — Übersetzung in boolesche/arithmetic Schaltkreisdarstellung

9. R1CS-Generierung — Extraktion des Einschränkungssystems mit Zeugenabbildung

10. PLONK/Groth16-Kompilierung — Beweis- und Verifizierungsschlüssel-Generierung

11. Vertrags-Paket — ABI, Verifizierungsschlüssel, WASM-Prover, On-Chain-Verifizierer

Das resultierende Vertrags-Paket enthält alles, was für die Bereitstellung benötigt wird: den On-Chain-Verifizierungsvertrag (klein), den WASM-kompilierten Client-Seiten-Beweiser (verwendet von den Wallets der Benutzer) und die Vertrags-ABI für die SDK-Integration.

5. Konsens und Cardano-Integration

5.1 Partnerkette-Architektur

Midnight operiert als Partnerkette von Cardano und verwendet Cardanos Ouroboros Praos Proof-of-Stake-Konsens für die Endgültigkeit. Die Beziehung ist asymmetrisch: Midnight produziert Blöcke unabhängig zu seiner eigenen Slot-Rate, verpflichtet aber periodisch Midnight-Block-Hashes als Transaktionsmetadaten im Cardano-Hauptnetz und erbt Cardanos Widerstand gegen Langstreckenangriffe und wirtschaftliche Sicherheit.

5.2 Validator-Rolle und ZK-Verifizierung

Die Validatoren von Midnight spielen eine grundlegend andere Rolle als Validatoren auf transparenten Blockchains. Anstatt die Transaktionslogik erneut auszuführen (was Zugriff auf private Eingaben erfordern würde), überprüfen die Validatoren von Midnight ausschließlich ZK-Beweise. Für jede Transaktion überprüft der Validator:

• Der ZK-Beweis π verifiziert gegen die öffentlichen Eingaben und den Verifizierungsschlüssel des Vertrags

• Die durch die Transaktion eingeführten Nullifiers sind nicht bereits im Nullifier-Set

• Die Notenverpflichtungen sind korrekt strukturiert und in den Verpflichtungsbaum eingefügt

• Die Transaktionsgebühr ist korrekt spezifiziert und in DUST denominiert

Dieser Verifizierungsprozess ist O(1) in der Beweisgröße, unabhängig von der Schaltkreis-Komplexität — jeder Groth16-Beweis erfordert genau drei Paarungsoperationen auf BLS12-381, die auf moderner Hardware ungefähr 3 ms in Anspruch nehmen. Der Durchsatz von Midnight wird daher durch die Netzwerkverbreitung und die Größe des Validator-Sets begrenzt, nicht durch die rechnerische Komplexität einzelner Transaktionen.

5.3 Das DUST-Gebührentoken

Alle Netzwerkgebühren von Midnight werden in DUST, dem nativen Token des Protokolls, bezahlt. DUST dient als Anti-Spam-Mechanismus: Die Einreichung eines ZK-Beweises zur Validierung erfordert eine DUST-Gebühr, die proportional zu den Verifizierungskosten im Gas ist. Im Gegensatz zum Gasmodell von Ethereum — bei dem die rechnerische Komplexität die Gebühr bestimmt — basiert das Gebührensystem von Midnight auf dem Beweistyp (Groth16 vs. PLONK vs. STARK) und der Anzahl der Noten, wodurch vorhersehbare und flache Gebührensysteme entstehen, die unabhängig von der Komplexität der Vertragslogik sind.

6. Sicherheitsmodell und Bedrohungsanalyse

6.1 Gegnerisches Modell

Das Sicherheitsmodell von Midnight geht von einem rechnerisch begrenzten Angreifer (PPT) aus, der bis zu einen Schwellenwertanteil des Validator-Sets kontrollieren kann und volle Sichtbarkeit in den öffentlichen Blockchain-Zustand hat. Das Protokoll muss Folgendes bieten:

• Vermögenssicherheit: Kein Gegner kann Noten aus dem Nichts erstellen oder Noten ausgeben, die er nicht besitzt

• Privatsphäre: Ein Angreifer mit vollem Zugriff auf das öffentliche Hauptbuch erfährt nichts über Transaktionsbeträge, Absenderidentitäten oder Empfängeridentitäten über das, was ausdrücklich offengelegt wird

• Klangfähigkeit: Kein Gegner kann einen gültigen ZK-Beweis für einen ungültigen Zustandsübergang erzeugen

• Lebensfähigkeit: Ehrliche Parteien können immer transagieren, wenn eine ausreichende Gebühr bezahlt wird

6.2 Vertrauenswürdiges Setup Sicherheit

Das vertrauenswürdige Setup von Groth16 ist die primäre Vertrauensannahme im kryptografischen Modell von Midnight. Das Setup erzeugt eine strukturierte Referenzzeichenfolge, die ehrlich generiert werden muss: Wenn der giftige Abfall τ einer Partei bekannt ist, kann diese falsche Beweise für beliebige Aussagen erzeugen. Die Entschärfungsstrategie von Midnight ist eine groß angelegte MPC-Zeremonie (modifiziert nach Zcash's Powers of Tau), bei der Hunderte unabhängiger Mitwirkender jeweils Zufälligkeit beitragen. Die Zeremonie ist sicher, solange mindestens ein Teilnehmer seine Zufälligkeit zerstört — eine hoch glaubwürdige Annahme im großen Maßstab.

6.3 Seitenkanal- und Metadatenprivatsphäre

ZK-Beweise schützen die rechnerische Privatsphäre — den Inhalt von Transaktionen — schützen jedoch nicht inhärent die Verkehrsdaten. Ein Beobachter, der Netzwerkverbindungen überwacht, könnte die Transaktionszeit und die IP-Adressen der Teilnehmer ableiten. Midnight adressiert dies durch die Integration mit datenschutzorientierten Lösungen auf Netzwerkebene (Onion-Routing / Mix-Netzwerke) in seiner Referenz-Client-Implementierung und empfiehlt leichtgewichtige Client-Architekturen, die die Einreichung von Beweisen über datenschutzfreundliche Relay-Netzwerke leiten.

7. Entwickler-Toolchain und SDK

7.1 Midnight SDK-Komponenten

Das Midnight-Entwickler-SDK stellt die folgenden Komponenten für die Entwicklung von dApps bereit:

Komponente Beschreibung

compact-compiler CLI-Tool zum Kompilieren von .compact-Quelldateien in Schaltkreis-Pakete, Verifizierungsschlüssel und WASM-Prover

midnight-js TypeScript SDK für Wallet-Integration, Transaktionskonstruktion, Beweisgenerierung (über WASM) und Knoteninteraktion

contract-deployer Tool zum Bereitstellen von kompilierten Vertrags-Paketen im Midnight-Testnetz/Hauptnetz und zum Registrieren von Verifizierungsschlüsseln

proof-server Optionaler Off-Device-Beweisgenerierungsserver für ressourcenbeschränkte Clients; kommuniziert über verschlüsselte Kanäle

midnight-indexer GraphQL-Indexer zum Abfragen des öffentlichen Hauptbuchzustands, der Verpflichtungsbäume und der Nullifiersätze mit effizienten Merkle-Beweisen

wallet-sdk Referenz-Wallet-Implementierung zur Unterstützung der Notenverwaltung, Schlüsselerzeugung (BIP-32 über Jubjub) und private Zustands-Synchronisation

7.2 Lokaler Entwicklungs-Workflow

Ein typischer Entwicklungsworkflow für Midnight verläuft wie folgt:

12. Vertragslogik in Compact schreiben, öffentliche und private Staatsgrenzen definieren

13. Kompilieren Sie mit compact-compiler, um das Schaltkreis-Paket zu generieren und die Einschränkungsanzahl zu überprüfen

14. Schreiben Sie Integrationstests mit midnight-js gegen einen lokalen Devnet-Knoten

15. Führen Sie den Benchmark zur Beweisgenerierung aus, um die Beweiszeit auf der Client-Seite zu schätzen

16. Bereitstellen im Midnight-Testnetz und Durchführung von End-to-End-Tests mit echten Wallets

17. Einreichen zur Prüfung und anschließend Bereitstellen im Hauptnetz über contract-deployer

7.3 Beweisgenerierungsleistung

Die Beweisgenerierung auf der Client-Seite ist das primäre UX-Anliegen für Midnight dApps. Die Beweiszeiten hängen von der Schaltkreisgröße (Anzahl der R1CS-Beschränkungen) ab. Typische Benchmarks auf einem modernen Laptop (Apple M2 / Intel i7) sind:

Schaltkreis-Komplexität Beweiszeit (ca.)

Einfache Übertragung (< 10K Einschränkungen) ~0,3 Sekunden

Token-Tausch mit Compliance-Prüfung (< 50K Einschränkungen) ~1,2 Sekunden

Komplexe DeFi-Position (< 200K Einschränkungen) ~4,5 Sekunden

Identitätsnachweisverifizierung (< 500K Einschränkungen) ~11 Sekunden

Serverseitige Beweise (GPU-beschleunigt) 10–50x Geschwindigkeitssteigerung gegenüber CPU

Das Midnight-Team entwickelt aktiv Hardware-Beschleunigungsbibliotheken für den Beweis auf mobilen Geräten (unter Verwendung von GPU-Computing-Shadern über WebGPU) und untersucht die rekursive Beweiszusammensetzung, um komplexe Beweise in parallelisierbare Unter-Schaltkreise aufzuteilen.

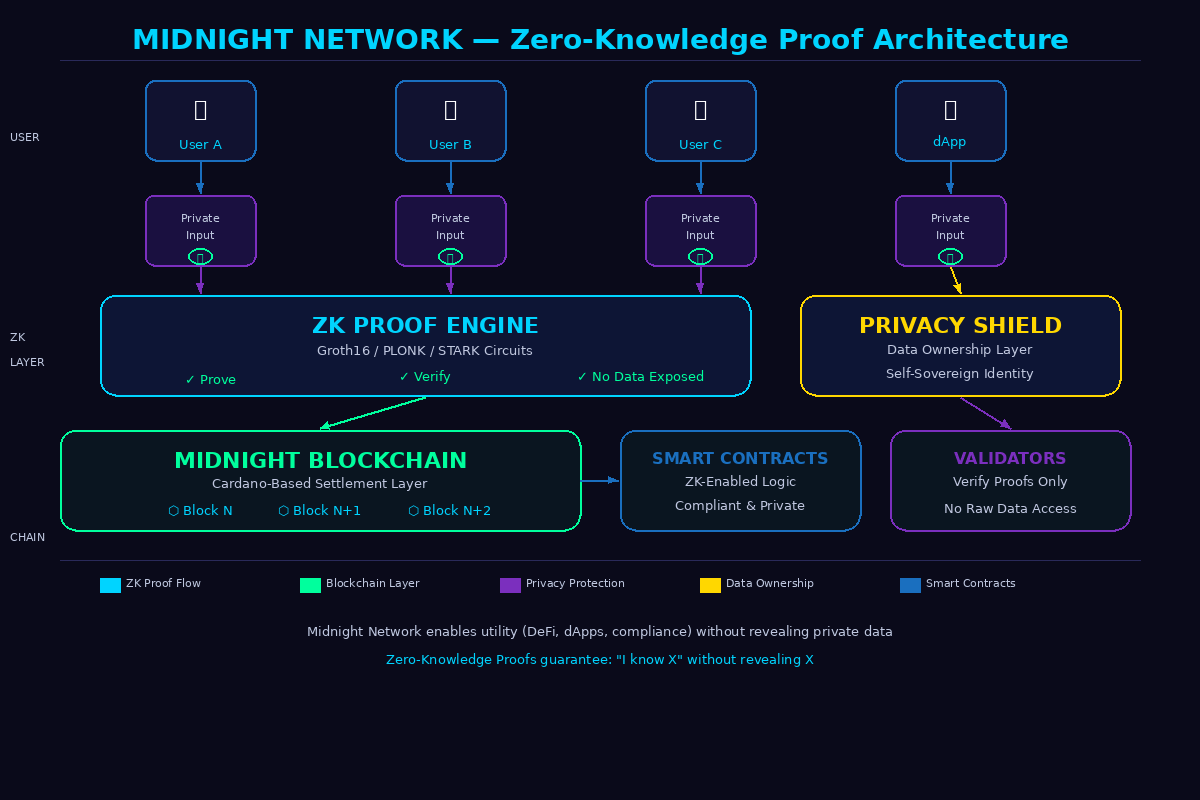

8. Systemarchitektur-Referenz

Das folgende Diagramm fasst den End-to-End-Fluss einer Midnight-Transaktion von privaten Benutzereingaben über die ZK-Beweisgenerierung bis zur On-Chain-Abwicklung zusammen:

Abbildung 1: Midnight Network — Vollständiger ZK-Transaktionsfluss

9. Vergleich mit verwandten Protokollen

Midnight ist nicht das erste Protokoll, das die ZK-basierte Blockchain-Privatsphäre erkundet. Die folgende Tabelle bietet einen technischen Vergleich mit den zwei nächstgelegenen vorherigen Systemen:

Zcash (Sapling) Aztec Network Midnight Network

ZK-System Groth16 PLONK (UltraPlonk) Groth16 + PLONK + STARK

Smart Contracts Nein Ja (Noir-Sprache) Ja (Compact-Sprache)

Vertrauenswürdiges Setup Pro-Schaltkreis MPC Universelles SRS Pro-Schaltkreis + Universell

Privatsphäre-Modell Geschützte Sammlung Verschlüsselter Zustand Dual-Ledger + ZK

Basis-Schicht Eigene PoW-Kette Ethereum L2 Cardano-Partnerkette

Datenbesitz Begrenzt Teilweise Selbstbestimmt

Regulatory Tools Viewing keys only Partial Selective disclosure ZK

10. Fazit

Das Midnight Network repräsentiert den neuesten Stand der Technik in der datenschutzfreundlichen programmierbaren Blockchain-Technologie. Indem jede Designentscheidung auf rigoroser Kryptographie beruht — R1CS-Schaltkreise, Groth16- und PLONK-Beweise, Pedersen-Verpflichtungen und Jubjub-Kurven-Schlüsselverwaltung — und indem diese Primitiven durch eine entwicklerfreundliche Sprache (Compact) mit Durchsetzung der Privatsphäre zur Kompilierungszeit ausgedrückt werden, macht Midnight ZK-basierte Privatsphäre zugänglich, ohne die Korrektheit oder Sicherheit zu opfern.

Die duale Hauptbucharchitektur, kombiniert mit der Partnerkettenbeziehung zu Cardano, positioniert Midnight als eine Plattform, die sowohl Einzelhandelsbenutzer, die finanzielle Privatsphäre verlangen, als auch Institutionen, die Compliance-Grad-Selektive Offenlegung benötigen, bedienen kann. Der Fahrplan zur Beweisleistungsoptimierung — GPU-Beschleunigung, rekursive Zusammensetzung, mobiles WebGPU — deutet auf einen Weg zur Mainstream-Eignung innerhalb des kurzfristigen Entwicklungszeitrahmens hin.

Für Protokollingenieure und Kryptographen, die die nächste Generation von Datenschutzinfrastrukturen bewerten, bietet das Midnight Network eine einzigartig vollständige und prinzipiengeleitete Lösung für das Datenschutztrilemma, das die öffentliche Blockchain-Akzeptanz seit ihrer Entstehung eingeschränkt hat.