Das Null-Wissen-Rennen wurde größtenteils in Bezug auf die Leistung gerahmt. Schnellere Beweise. Niedrigere Gebühren. Höhere Durchsatz. Aber während immer mehr Projekte Produktionsumgebungen ansteuern, verschiebt sich der echte Stresstest von der Geschwindigkeit hin zur Governance.

Mitternacht sitzt an dieser Schnittstelle.

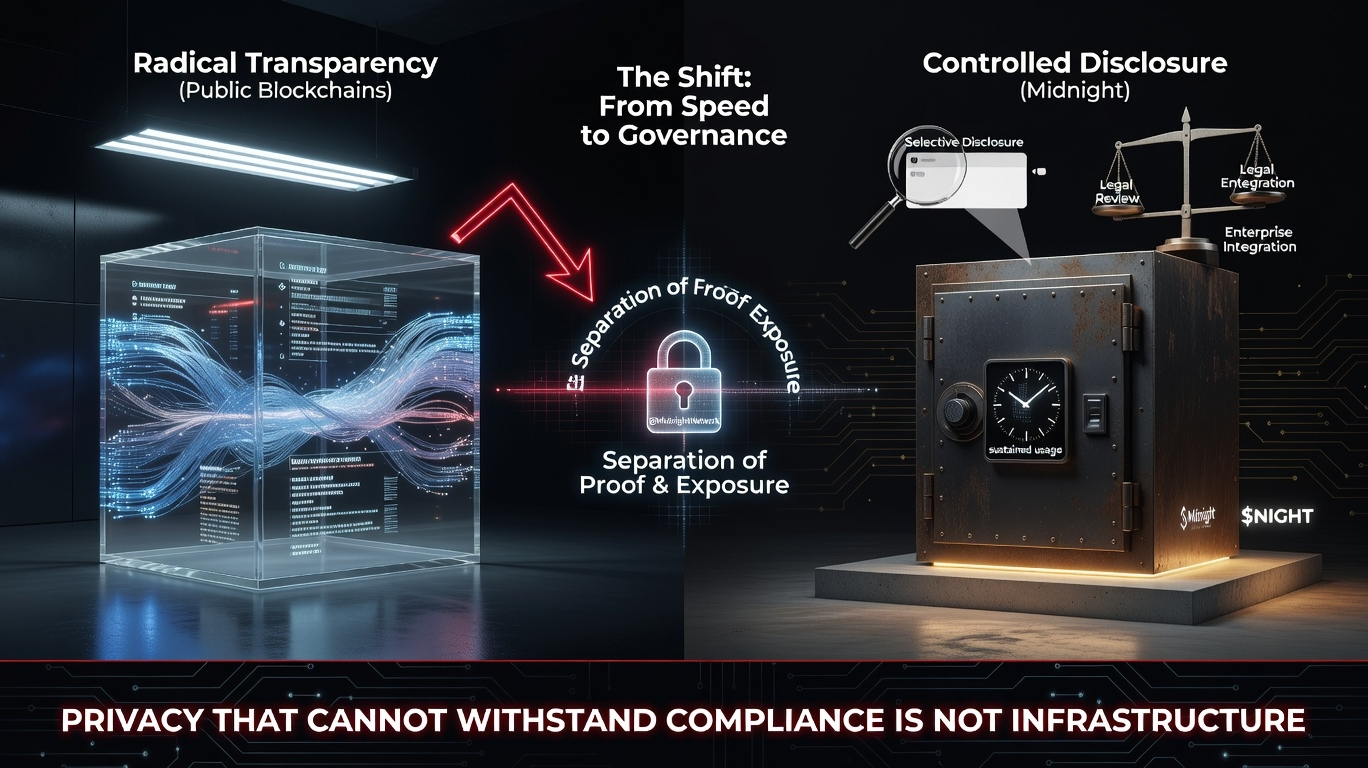

Die meisten öffentlichen Blockchains wurden um radikale Transparenz herum entworfen. Jede Interaktion sichtbar. Jeder Kontostand nachverfolgbar. Für offene Finanzen funktioniert dieses Modell. Für regulierte Umgebungen schafft es oft Reibung, die Teams leise versuchen, später zu umgehen.

@MidnightNetwork scheint einen anderen Weg einzuschlagen. Anstatt Datenschutz als Zusatz zu behandeln, baut es um die Trennung von Nachweis und Offenlegung herum. Ein Anspruch kann verifiziert werden, ohne den vollständigen Datensatz dahinter offenzulegen. Auf dem Papier klingt das sauber. In der Produktion wird es kompliziert.

Denn Datenschutz wird erst dann bedeutsam, wenn der Druck zur Einhaltung ins Spiel kommt.

Selektive Offenlegung muss die rechtliche Überprüfung, die Unternehmensintegration und reale operationale Arbeitsabläufe überstehen. Es muss funktionieren, wenn Entwickler es in Onboarding-Systeme, Reporting-Pipelines und plattformübergreifende Verifizierungslogik einfügen. Dort beginnen viele elegante kryptographische Modelle, Reibung zu zeigen.

Was Mitternacht interessant macht, ist nicht nur das Design selbst, sondern die Disziplin, wie es positioniert wird. Es wirkt nicht hastig. Es wirkt nicht theatralisch. Wenn überhaupt, fühlt es sich gemessen an. Diese Gelassenheit kann Vertrauen signalisieren – oder sorgfältige Inszenierung. Der Unterschied wird erst klar, wenn die nachhaltige Nutzung beginnt.

Hier wird $NIGHT die Rolle entscheidend.

Als natives und Governance-Asset hängt seine langfristige Relevanz davon ab, ob Anwendungen wiederholt auf das kontrollierte Offenlegungsmodell von Mitternacht angewiesen sind. Wenn verifizierbare Vertraulichkeit in alltägliche Prozesse eingebettet wird, stimmt die Nachfrage nach dem Netzwerk mit dem Nutzen der Infrastruktur überein. Wenn die Nutzung episodisch oder narrativ getrieben bleibt, besteht das Risiko, dass das Token über seiner beabsichtigten Funktion schwebt.

Es gibt eine einfache Linie, die wahrscheinlich diese Phase definieren wird:

Datenschutz, der der Einhaltung nicht standhält, ist keine Infrastruktur.

Der Wettbewerbsvorteil von Mitternacht wird nicht bestimmt durch die Fortschrittlichkeit seiner Zero-Knowledge-Proofs. Er wird bestimmt durch die Frage, ob seine Governance- und Datenkontrollarchitektur unter regulatorischer Aufsicht funktionieren kann, ohne die Benutzerfreundlichkeit zu beeinträchtigen.

In überfüllten ZK-Märkten zieht Geschwindigkeit Aufmerksamkeit an. Governance behält sie.

Mitternacht nähert sich der Phase, in der selektive Offenlegung nicht mehr ein architektonisches Versprechen ist und sich der operationellen Realität stellen muss. Ob $NIGHT Teil eines dauerhaften Datenschutzstandards wird oder ein interessantes Experiment bleibt, hängt weniger von der Stärke der Erzählung und mehr von der wiederholten, messbaren Annahme ab.

Dieser Wandel – vom eleganten Design zur nachhaltigen Nutzung – ist der Punkt, an dem Infrastruktur entweder bewährt oder offengelegt wird.