Früher dachte ich, der schwierigste Teil beim Bauen in der Krypto sei es, die Idee richtig zu haben.

Wenn das Konzept Sinn machte, dezentrale Identität, überprüfbare Berechtigungen, On-Chain-Reputation, nahm ich an, dass die Akzeptanz natürlich folgen würde. Es fühlte sich logisch an. Wenn etwas nützlich war, würde der Markt es anerkennen. Entwickler würden es integrieren. Nutzer würden sich anpassen.

Aber im Laufe der Zeit begann dieser Glaube unvollständig zu erscheinen.

Ich sah ständig gut gestaltete Systeme, die nie über Diskussionen hinausgingen. Die Architekturen waren solide. Die Narrative waren überzeugend. Doch die Nutzung blieb dünn. Integrationen erschienen einmal und verschwanden dann. Identität fühlte sich insbesondere wie etwas an, worauf sich alle einig waren, dass es wichtig war, aber nur wenige tatsächlich darauf angewiesen waren.

Diese Diskrepanz zwischen konzeptioneller Bedeutung und wiederholtem Verhalten trat immer deutlicher hervor.

Bei genauerem Hinsehen stellte ich fest, dass das Problem nicht die Innovation war, sondern die Übersetzung.

Viele Identitätssysteme wurden als Funktionen und nicht als Infrastruktur konzipiert. Sie erforderten die aktive Beteiligung der Nutzer, um Anmeldeinformationen auszustellen, zu verwalten und vorzulegen. Theoretisch ist das sinnvoll. In der Praxis führt es jedoch zu Problemen.

Gleichzeitig gab es ein weniger offensichtliches Problem.

Die Verifizierung beruhte oft auf Vertrauensebenen, die nicht unmittelbar sichtbar waren. Aussteller konnten zentralisiert sein. Daten konnten selektiv präsentiert werden. Atteste existierten zwar, ihre Wiederverwendung in verschiedenen Anwendungen war jedoch begrenzt.

Die Ideen klangen wichtig, aber sie spiegelten sich nicht im Verhalten wider.

Und ohne Beharrlichkeit wird nichts zur Infrastruktur.

Diese Erkenntnis hat meine Art, Systeme zu bewerten, verändert.

Ich hörte auf zu fragen, ob etwas konzeptionell korrekt sei, und begann zu fragen, ob es ohne ständige Aufmerksamkeit funktionieren könne. Könnte es sich unauffällig in Arbeitsabläufe integrieren? Könnte es in verschiedenen Anwendungen wiederverwendet werden, ohne jedes Mal neu erstellt werden zu müssen?

Anders ausgedrückt: Könnte es als Hintergrundsystem fungieren?

Denn die Systeme, die sich bewähren, sind selten diejenigen, an die die Nutzer denken.

Es sind diejenigen, auf die sich die Nutzer verlassen, ohne es zu merken.

Hier begann sich meine Sichtweise auf @SignOfficial zu verändern.

Zunächst wirkte es wie ein weiteres Attestierungsprotokoll, ein weiterer Versuch, die Identität in der Blockchain zu formalisieren. Doch bei näherer Betrachtung warf es eine fundiertere Frage auf.

Was, wenn die Bescheinigungen nicht das Produkt sind?

Was, wenn sie nur das Rohmaterial sind?

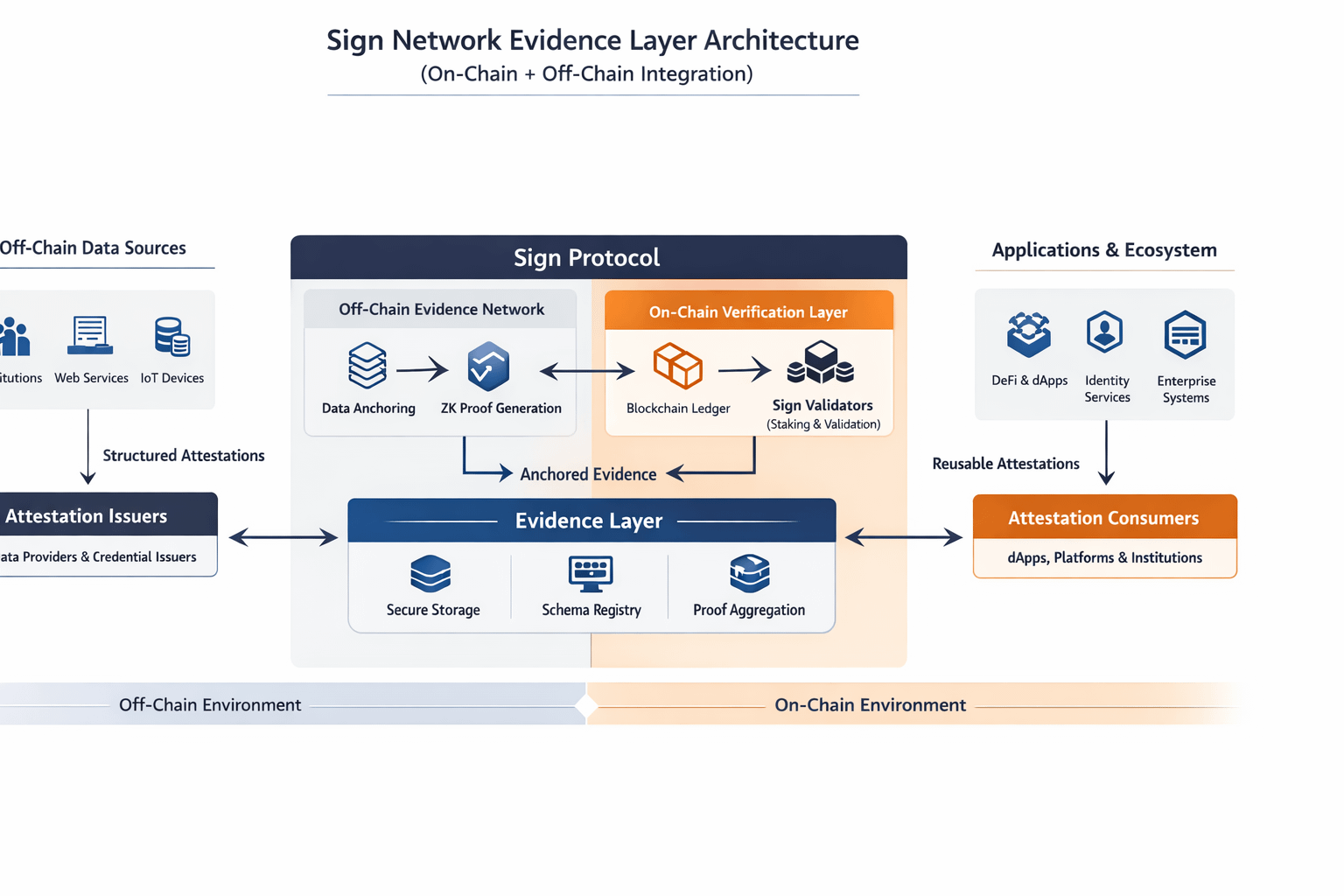

Je mehr ich mich damit beschäftigte, desto mehr ähnelte Sign Network etwas, das eher einer Beweisschicht ähnelte.

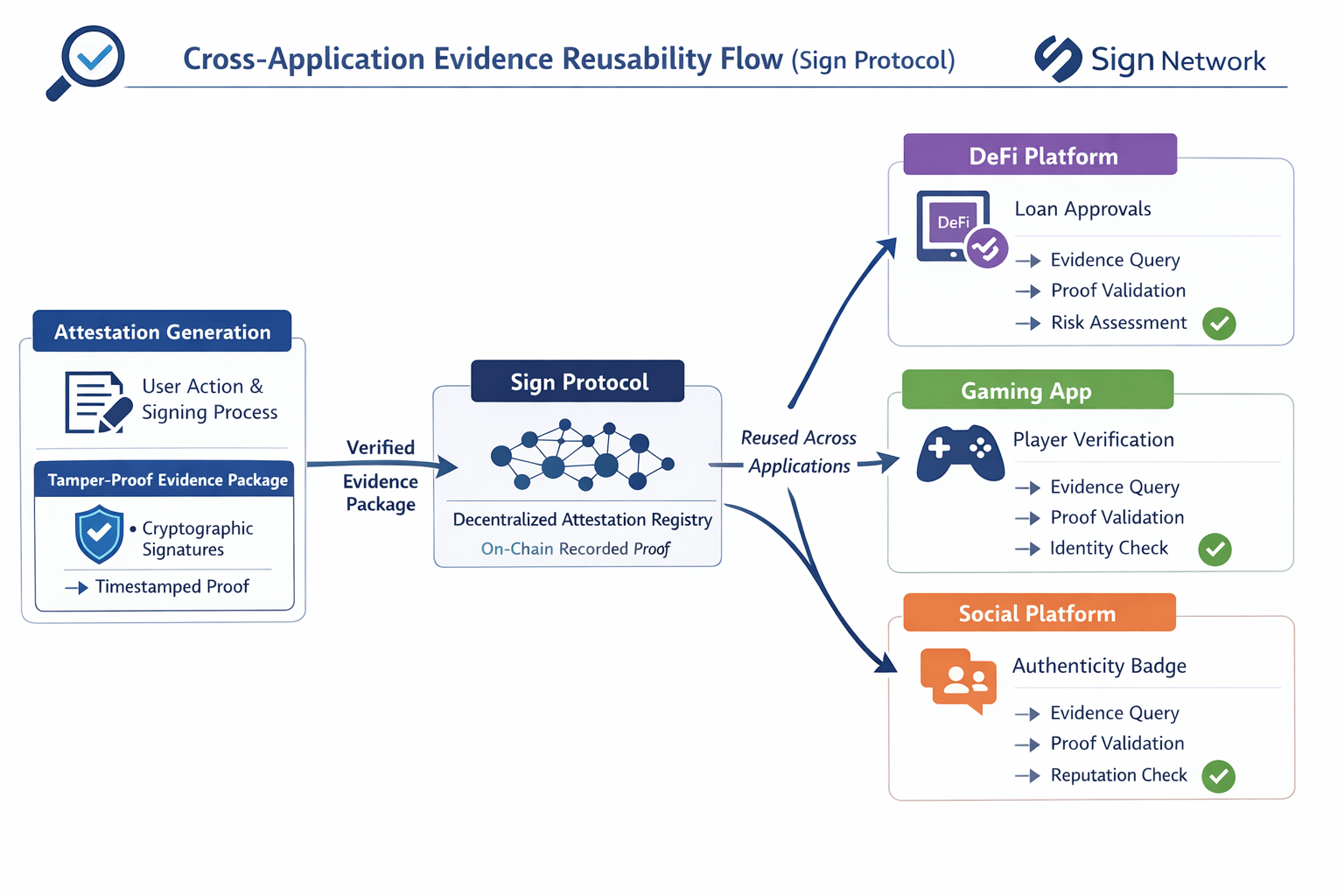

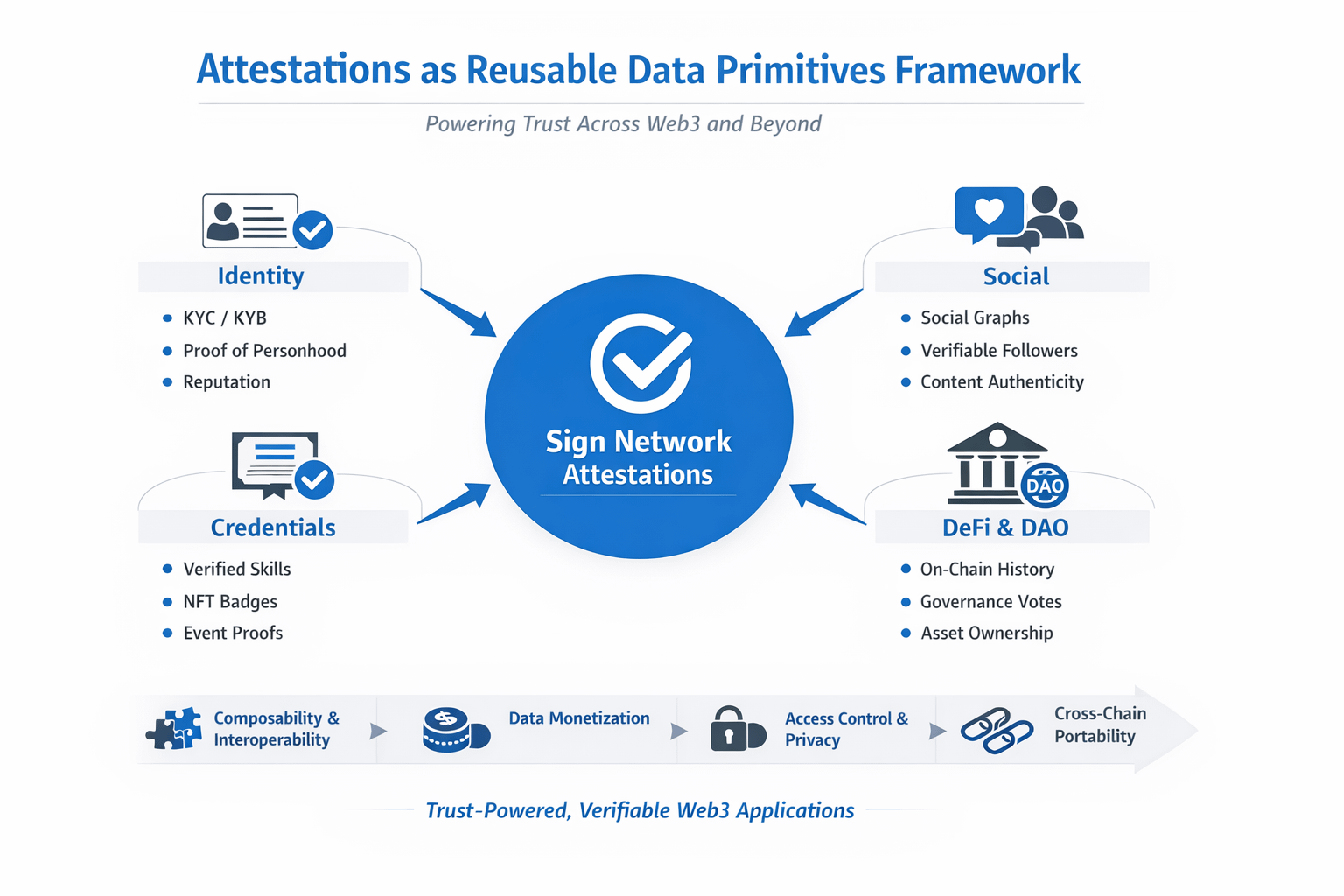

Es geht nicht nur um die Ausstellung von Bestätigungen, sondern auch um deren Strukturierung mithilfe standardisierter Schemata, sodass sie konsistent, interpretierbar und anwendungsübergreifend wiederverwendbar sind. Es geht nicht nur um die Speicherung von Daten, sondern auch um deren Verankerung in On-Chain- und Off-Chain-Umgebungen, sodass sie referenziert werden können, ohne neu erstellt werden zu müssen.

Attestierungen hören auf, Endpunkte zu sein. Sie werden zu wiederverwendbaren Eingaben in verschiedenen Systemen.

Diese Veränderung ist subtil, aber sie verändert das Verhalten von Systemen.

Die Kernfrage wird praktischer.

Kann Verifizierung zu einer Infrastruktur werden, anstatt eine wiederholte Aktion zu sein? Können Systeme sowohl verifizierbar als auch in großem Umfang nutzbar sein, ohne dass Benutzer gezwungen sind, ihre eigenen Nachweise zu verwalten?

Was besonders auffiel, war nicht die technische Neuheit.

Es ging um die Verhaltensimplikation.

Wenn das funktioniert, interagieren die Nutzer weniger, nicht mehr.

In der Praxis ähnelt das System allmählich etwas Vertrautem.

Zahlungsnetzwerke verlangen von Nutzern nicht bei jeder Transaktion eine erneute Identitätsprüfung. Die Verifizierung ist integriert. Regeln werden im Hintergrund durchgesetzt. Vertrauen entsteht durch das System, nicht durch wiederholte Bemühungen des Nutzers.

#SignDigitalSovereignInfra scheint sich in eine ähnliche Richtung zu bewegen.

Strukturierte Attestierungen dienen als standardisierte Datenprimitive. Validierungs- und Verifizierungsebenen gewährleisten die Datenintegrität. Anwendungen nutzen diese Attestierungen als Eingaben, sodass Benutzer dieselben Informationen nicht wiederholt nachweisen müssen.

Das Sign-Token ist in diesem Kontext nicht nur symbolisch. Es koordiniert Anreize zwischen den Validatoren, sichert den Verifizierungsprozess und gewährleistet Konsistenz bei der Interpretation und Durchsetzung von Nachweisen.

Nicht nur die Architektur ändert sich.

Es ist der Arbeitsablauf.

Dies gewinnt an Bedeutung, wenn man es über native Krypto-Umgebungen hinaus betrachtet.

In Regionen, in denen sich die digitale Infrastruktur noch im Aufbau befindet, wie etwa in Teilen des Nahen Ostens, Südasiens und Afrikas, wird die Fähigkeit, Informationen zu überprüfen, ohne auf fragmentierte oder zentralisierte Systeme angewiesen zu sein, von entscheidender Bedeutung.

Diese Umgebungen bringen aber auch Einschränkungen mit sich.

Nutzer werden zusätzliche Schritte nicht tolerieren. Institutionen werden keine Systeme einführen, die bestehende Prozesse stören. Entwickler werden keine Funktionen integrieren, die keine wiederholte Nutzung ermöglichen.

Damit Sign Network funktioniert, muss es sich in bestehende Arbeitsabläufe integrieren lassen.

Nicht als zusätzliche Schicht.

Als eine notwendige.

Es findet auch ein umfassenderer Strukturwandel statt.

Online-Vertrauen lässt sich immer schwerer einschätzen. Signale sind leichter zu manipulieren. Der Ruf entfernt sich zunehmend von der überprüfbaren Realität.

In diesem Umfeld wird eine Nachweisebene weniger zu einer Innovation und mehr zu einer Notwendigkeit.

Nicht etwa, weil es neue Fähigkeiten einführt, sondern weil es die Übereinstimmung zwischen Behauptung und Beweisbarkeit sicherstellt.

Doch die Märkte erkennen das nicht immer sofort.

Sie neigen dazu, Aufmerksamkeit, Aktivität, Erzählungen und kurzfristiges Engagement zu bewerten. Der Nutzen auf Infrastrukturebene entwickelt sich langsamer.

Man sieht es nicht in den Ankündigungen.

Man sieht es an der Wiederholung.

Hier beginnt die eigentliche Bewährungsprobe.

Denn die meisten Systeme scheitern nicht an einem Mangel an Ideen, sondern an mangelnder Integration.

Für $SIGN Netzwerke liegt die Herausforderung nicht darin, ob Attestierungen erstellt werden können, sondern ob sie wiederverwendet werden. Ob Entwickler Systeme erstellen, die auf ihnen basieren. Ob Anwendungen sie als Teil ihrer Kernlogik benötigen.

Dies ist das Problem der Nutzungsschwelle.

Sind Attestierungen optional, bleiben sie ungenutzt. Werden sie nicht in Arbeitsabläufe integriert, geraten sie in Vergessenheit. Erkennen Entwickler keine unmittelbaren Vorteile hinsichtlich der Kompositionsfähigkeit, verlangsamt sich die Integration.

Und ohne wiederholte Nutzung baut sich das Netzwerk nie auf.

Hier besteht auch eine tiefere Spannung.

Je robuster ein Verifizierungssystem wird, desto unauffälliger sollte es sein. Doch je unauffälliger es ist, desto schwieriger wird es für die Nutzer zu verstehen, warum es wichtig ist.

Das System muss also etwas Schwieriges leisten.

Es muss das Bedürfnis nach Vertrauen beseitigen, ohne dass die Benutzer verstehen müssen, wie diese Beseitigung funktioniert.

Genau darauf achte ich jetzt.

Keine Ankündigungen. Keine Partnerschaften. Keine oberflächlichen Aktivitäten.

Aber leisere Signale.

Anwendungen, die im Rahmen ihrer Ausführung Bestätigungen erfordern. Wiederholte Interaktionen, bei denen sich Nutzer intuitiv auf die Verifizierung verlassen. Validatoren, die regelmäßig teilnehmen, da eine anhaltende Nachfrage nach Verifizierung besteht.

Dies sind die Anzeichen dafür, dass etwas zu einer Infrastruktur wird.

Ich bin nach wie vor der Meinung, dass Identität und Verifizierung wichtig sind.

Ich gehe aber nicht mehr davon aus, dass Wichtigkeit automatisch zur Akzeptanz führt.

Entscheidend ist, ob Systeme sich von interessant zu notwendig entwickeln.

Und genau da wird der Übergang sinnvoll.

Nicht in dem, was es behauptet, sondern in dem, was es ermöglicht.

Wenn es gelingt, über die Ausstellung von Bestätigungen hinauszugehen und Beweise zu strukturieren, auf die Systeme angewiesen sind, durch wiederverwendbare Schemata, anwendungsübergreifende Komposition und konsistente Validierung, dann überschreitet es eine Schwelle, die die meisten Systeme nie erreichen.

Dieses Ergebnis ist jedoch nicht garantiert.

Es hängt von Integration, Wiederholung und Zeit ab.

Mir ist Folgendes klar geworden:

Der Unterschied zwischen etwas, das sich notwendig anhört, und etwas, das tatsächlich notwendig wird, liegt nicht im Glauben.

Es ist eine Einschränkung.

Und Einschränkungen spielen nur dann eine Rolle, wenn sie sich unauffällig und wiederholt im tatsächlichen Verhalten von Systemen zeigen.