Jedes Mal, wenn wir uns für einen neuen Dienst anmelden, passiert das Gleiche: Wir übergeben unsere Daten an eine unbekannte Organisation, stimmen Bedingungen zu, die nur wenige Menschen lesen, und verlieren die Kontrolle darüber, was mit unseren Informationen geschieht.

📋 Name, Geburtsdatum, E-Mail-Adresse, Telefonnummer, manchmal Dokumente – all dies landet auf Servern, die gehackt, an Unternehmen verkauft oder einfach nachlässig von Menschen verwaltet werden, die sich nicht um unsere Privatsphäre kümmern. Es wird geschätzt, dass der durchschnittliche Internetnutzer seine Daten auf Hunderten von Plattformen hinterlassen hat, und die Wiedererlangung der Kontrolle darüber ist praktisch unmöglich.

Blockchain wurde zunächst als die Antwort auf diese Situation gesehen, und in gewissem Sinne ist es das auch – Transaktionen ohne Vermittler, Vermögenswerte ohne Banken, Code ohne Unternehmen. 🌐 Aber wenn es um die Benutzeridentifikation geht, wird das Bild komplizierter. Eine öffentliche Blockchain ermöglicht es Ihnen, Ihre kryptografischen Schlüssel selbst zu verwalten, aber jede Interaktion mit dem Protokoll hinterlässt eine öffentliche Spur, die leicht mit einer bestimmten Person durch die Analyse von Aktivitätsmustern verknüpft werden kann. Dies wird als Deanonymisierung durch Transaktionsgraphanalyse bezeichnet, und es ist eine gut erforschte Technik, die sowohl von kommerziellen Analyseunternehmen als auch von Regierungsbehörden verwendet wird.

@MidnightNetwork geht dieses Problem durch ein Konzept an, das das Projektteam selektive Datenoffenlegung nennt. 🎛️ Die Idee ist, dass der Benutzer nicht ein einzelnes Profil erstellt, das entweder vollständig öffentlich oder vollständig privat ist, sondern ein flexibles System von überprüfbaren Behauptungen über sich selbst. Jede Behauptung kann mathematisch durch ein ZK-basiertes Schema, das in einem kompakten Smart Contract eingebettet ist, bewiesen werden, ohne die zugrunde liegenden Daten offenlegen zu müssen. 🧮

Stellen Sie sich vor, wie das in der Praxis aus der Perspektive eines gewöhnlichen Benutzers funktioniert. 👤 Sie möchten auf einen Finanzdienst zugreifen, der einen Nachweis über Ihr Alter und Ihren Wohnsitz in einer bestimmten Jurisdiktion erfordert. In einem traditionellen System laden Sie Ihren Reisepass, gescannte Dokumente hoch und unterziehen sich möglicherweise einer Videoüberprüfung – all diese Informationen bleiben für immer beim Dienst. Im Midnight Network-Ökosystem erhält ein Smart Contract nur mathematische Nachweise über zwei Fakten: Alter über einem bestimmten Schwellenwert und Zugehörigkeit zur erforderlichen Jurisdiktion. Keine Dokumente, keine Kopien, keine Datenbanken mit persönlichen Benutzerdateien auf der Seite des Dienstes. 🔐

Dies verändert grundlegend die Architektur der Beziehung zwischen dem Benutzer und dem Dienst. 🤝 Der Dienst erhält eine Antwort auf seine Frage, ob der Benutzer die Zugangsbedingungen erfüllt. Der Benutzer erhält Zugang zum Dienst. Keine der Parteien wird zum Verwalter der persönlichen Daten der anderen. Das Risiko von Datenlecks in diesem Modell ist grundlegend anders: Es gibt einfach nichts zu leaken, da die Daten niemals in den Speicher des Dienstes übertragen wurden.

Entwickler, die Anwendungen auf der Midnight-Plattform erstellen, erhalten fertige Werkzeuge zur Implementierung genau dieses Interaktionsmodells. 💻 Die Compact-Sprache ermöglicht die Beschreibung der Benutzerverifizierungslogik innerhalb eines Smart Contracts, ohne auf manuelle Implementierungen kryptografischer Schemen zurückgreifen zu müssen. Die @MidnightNetwork Gruppe hat die Sprache so entwickelt, dass Entwickler mit traditioneller Programmiererfahrung das neue Paradigma beherrschen können, ohne sich in die akademische Mathematik der ZK-Systeme vertiefen zu müssen. 🛠️

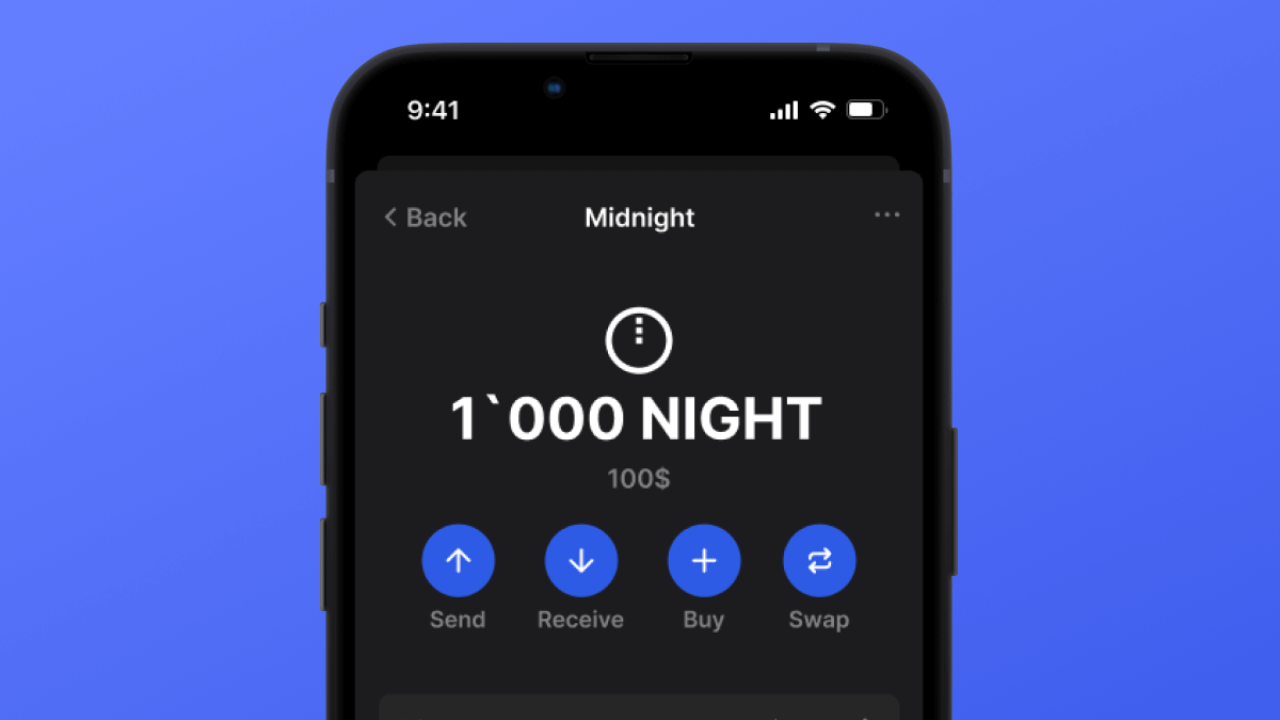

Es ist wichtig zu verstehen, dass dezentrale Identität kein abstraktes Ideal für die ferne Zukunft ist. 🌍 Der regulatorische Druck auf die Erhebung und Speicherung persönlicher Daten wächst in vielen Jurisdiktionen, und Unternehmen suchen zunehmend nach Möglichkeiten, die Datenschutzgesetze einzuhalten, ohne die Benutzerfreundlichkeit zu opfern. Das Modell, das vom Midnight Network implementiert wurde, ermöglicht sowohl die Einhaltung der regulatorischen Anforderungen an die Benutzerverifizierung als auch die Minimierung der tatsächlich auf der Dienstseite gespeicherten Daten. Das ist der Punkt, an dem technologisches Ideal und praktische Notwendigkeit zusammenfallen. Die $NIGHT Token treibt diese gesamte Infrastruktur auf der Ebene der Netzwerkwirtschaft an. 💡 Jede Verifizierungsoperation, jeder ZK-Nachweis, jede Interaktion mit einem Identitätsvertrag erfordert Netzwerk-Computing-Ressourcen, die durch den nativen Token bezahlt werden. Wenn dezentrale Identitätsanwendungen beginnen, echten Benutzern zu dienen, wird der interne Umlauf von NIGHT zu einem direkten Spiegelbild der Aktivitäten dieser neuen digitalen Infrastruktur.

Ich verfolge, wie @MidnightNetwork konsequent die technologische Grundlage für eine Welt aufbaut, in der digitale Identität dem Einzelnen gehört, nicht den Plattformen, die er nutzt. 🌙 #night