Ich komme immer wieder zu derselben Frage zurück: Warum erfordert der Nachweis der Legitimität im Finanzwesen immer noch, dass Menschen mehr offenlegen, als die Situation eigentlich verlangen sollte?

Dieses Problem fühlt sich älter an als die Technologie, die darum herum besteht.

Eine Person versucht, die Berechtigung, Konformität, Eigentum, Akkreditierung oder Identität nachzuweisen, und das System antwortet immer noch oft mit der Aufforderung, die vollständige Datei vorzulegen.

Nicht das unbedingt erforderliche Fakt.

Kein enger Nachweis.

Das gesamte Paket.

Was folgt, ist normalerweise ein vertrauter Haufen wiederholter Offenlegungen, fragmentierter Aufzeichnungen, duplizierter Überprüfungen und einer langen Spur sensibler Daten, die an Orten kopiert wurden, an denen sie nicht wirklich hingehören.

Das ist nicht nur ineffizient.

Es ist auch ein schlechtes Betriebsmodell für Vertrauen.

Ein großer Teil der modernen Compliance basiert immer noch auf der Annahme, dass Vertrauen aus Überkollektion entsteht.

Institutionen fordern erneut Dokumente an, die bereits irgendwo anders geprüft wurden.

Teams vergleichen manuell Aufzeichnungen über Portale und Tabellenkalkulationen.

Überprüfungsketten ziehen sich in die Länge, weil ein System nicht leicht auf Beweise angewiesen sein kann, die von einem anderen ausgestellt wurden.

Und selbst wenn die Verifizierung gültig ist, bleibt der Nachweis dieser Verifizierung oft in dem Workflow gefangen, der ihn produziert hat.

Das Vertrauen existiert also, aber es ist nicht tragbar.

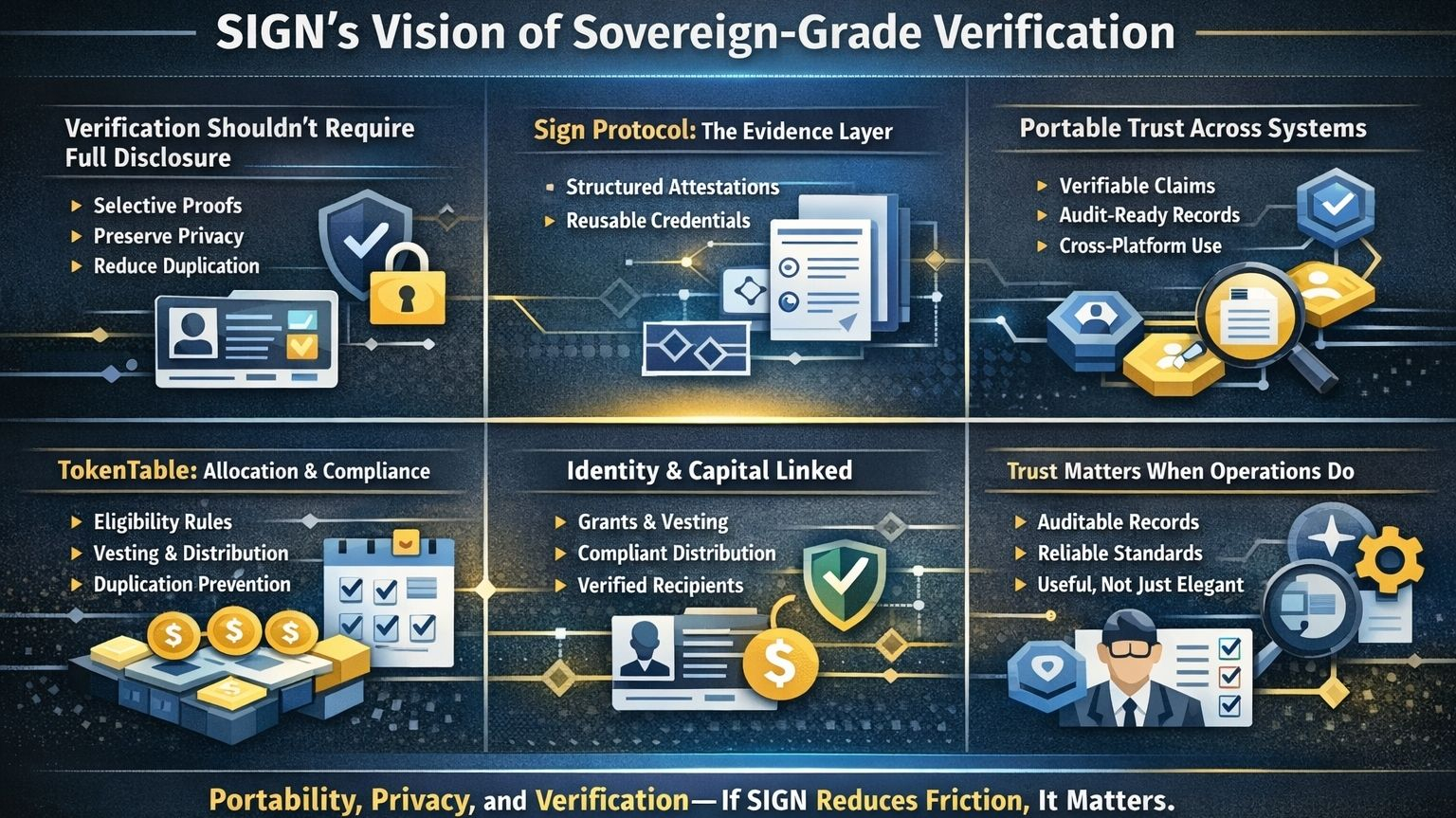

Das ist der Reibungspunkt, der SIGN für mich interessant macht.

Nicht, weil es eine andere Token-Erzählung präsentiert, sondern weil es versucht, Überprüfung als Infrastruktur zu behandeln.

Das ist ein ernsthafteres Ziel.

Die Frage ist nicht, ob eine andere Plattform Aufzeichnungen speichern kann.

Die schwierigere Frage ist, ob digitale Systeme Nachweise auf eine Weise tragen können, die strukturiert, wiederverwendbar, überprüfbar und in verschiedenen Kontexten operational ist.

Von diesem Standpunkt aus betrachtet, sieht SIGN weniger nach einer Produktgeschichte aus und mehr nach einem Versuch, zu standardisieren, wie Legitimität funktioniert.

Was in SIGNs Materialien hervorsteht, ist die Rolle des Sign Protocol als Evidenzschicht.

Ich denke, dass die Rahmung wichtig ist.

Es deutet darauf hin, dass das Ziel nicht nur darin besteht, Ansprüche on-chain zu stellen oder Berechtigungen isoliert auszustellen.

Das Ziel ist es, Bestätigungen als dauerhafte Nachweismittel zu nutzen, die in Systemen erstellt, abgerufen und verifiziert werden können.

Das ist eine andere Designphilosophie, als einfach Dokumente zu sammeln und sie irgendwo moderner zu speichern.

Es ist näher daran, eine gemeinsame Verifizierungssprache zu entwickeln.

Das ist der Punkt, an dem strukturierte Bestätigungen wichtig werden.

Eine Behauptung ist nützlicher, wenn sie nicht nur sichtbar ist, sondern maschinenlesbar, durch ein Schema begrenzt, mit einem Aussteller verbunden und in der Lage ist, später überprüft zu werden, ohne den gesamten Vertrauensprozess von Anfang an neu zu starten.

In praktischen Begriffen könnte das viel bedeuten.

Das bedeutet, dass die Überprüfung etwas Stabileres werden kann als eine einmalige Genehmigung, die in einem internen System verborgen ist.

Es kann zu einem wiederverwendbaren operativen Aufzeichnung werden.

Ich denke auch, dass SIGN überzeugender wird, wenn Datenschutz ins Spiel kommt.

Ein reifes Verifizierungssystem sollte nicht davon ausgehen, dass jeder Nachweis vollständige Offenlegung erfordert.

Manchmal muss ein System nur bestätigen, dass eine Bedingung erfüllt ist.

Nicht die Rohdaten dahinter.

Nicht jedes verlinkte Detail.

Nur die relevante Antwort.

Deshalb sind selektive Offenlegung und datenschutzfreundliche Verifizierung in dieser Art von Design keine Nebenmerkmale.

Sie sind Teil dessen, was Verifizierung nachhaltig in großem Maßstab macht.

Ohne sie verwandelt sich die Vertrauensinfrastruktur schließlich in eine Überwachungsinfrastruktur.

Und das ist kein Kompromiss, den ich überzeugend finde.

Die Identitätsschicht macht dies noch klarer.

Wenn SIGN von verifizierbaren Berechtigungen, Vertrauensregistern, Widerrufslogik und wiederverwendbaren Identitätsaufzeichnungen spricht, lese ich das nicht als abstrakte Architektur.

Ich lese es als Antwort auf eine echte institutionelle Schwäche.

Heute hängen zu viele Identitäts- und Compliance-Systeme noch von isolierten Abfragen und wiederholten Prüfungen ab.

Eine Person beweist immer wieder dasselbe, weil der Nachweis nicht gut reist.

Ein wiederverwendbares Berechtigungsmodell ändert das.

Es gibt der Verifizierung eine bessere Chance, über die erste Transaktion, den ersten Login oder die erste Compliance-Prüfung hinaus zu bestehen.

TokenTable ist der Punkt, an dem das Bild noch operativer wird.

Dieser Teil ist wichtig, weil Verifizierung allein die Verteilung nicht löst.

In dem Moment, in dem Kapital involviert ist, werden die Regeln schärfer.

Wer ist berechtigt.

Wer ist ausgeschlossen.

Wer bereits eine Zuteilung erhalten hat.

Wer unter Vesting, Sperrfristen, Zuschüssen oder Verteilungsbedingungen steht.

Da ist der Punkt, an dem der Nachweis mit der Ausführung verbunden werden muss.

Was ich an TokenTable praktisch finde, ist, dass es Identität, Compliance und Kapitalbewegung verbindet, ohne vorzugeben, dass dies separate Verwaltungsebenen sind.

In Wirklichkeit sind sie eng miteinander verbunden.

Ein Token-Zuteilungsprogramm, ein Zuschusssystem, ein Vesting-Zeitplan oder ein konformer Verteilungsprozess hängen alle von verifizierten Empfängern, Duplikationsprävention, Regelüberwachung und Aufzeichnungen ab, die später überprüft werden können.

Das ist keine glamouröse Arbeit, aber genau dort wird Infrastruktur nützlich oder nutzlos.

Und hier denke ich, ist Vorsicht notwendig.

Verifizierungssysteme scheitern nicht nur aufgrund schwacher Kryptografie.

Sie scheitern auch aufgrund schlechter Governance, schlechter Schema-Designs, unzuverlässiger Aussteller, veralteter Widerrufsdaten und Institutionen, die sich weiterhin weigern, gemeinsamen Standards zu vertrauen.

Deshalb sehe ich SIGN nicht als automatisch wichtig an, nur weil die Architektur sauber klingt.

Es wird nur wichtig, wenn die Aufzeichnungen glaubwürdig sind, die Bestätigungen sinnvoll sind, die Standards angenommen werden und die Workflows tatsächlich Reibung reduzieren, anstatt eine weitere Schicht von Komplexität hinzuzufügen.

Wenn ich also auf SIGN schaue, denke ich nicht hauptsächlich an Spekulation.

Ich denke an Betreiber.

Compliance-Teams.

Öffentliche Programmverwalter.

Berechtigungsanbieter.

Bauer, die an Onboarding, Verteilung und regelbasiertem Zugriff arbeiten.

Prüfer, die Aufzeichnungen benötigen, die prüfbereit sind, ohne überexponiert zu sein.

Das sind die Personen, die entscheiden würden, ob diese Art von Infrastruktur wichtig ist.

Wenn SIGN hilft, Vertrauen tragbar, verifizierbar und operational zu machen, ist sein Wert leicht zu verstehen.

Wenn es nicht in der Lage ist, die alltägliche Belastung fragmentierter Verifizierung zu reduzieren, läuft es Gefahr, hauptsächlich in der Theorie elegant zu bleiben.

Das ist für mich der echte Test.