Das Maß an purer Aufregung über all die verrückten Krypto-Nachrichten ist außerordentlich. Es gibt einen ständigen Strom neuer Projekte, die behaupten, Vertrauen durch Zero-Knowledge-Proofs und dezentrale Identitäten neu zu erfinden. Während ich mir sicher bin, dass die beteiligten Risikokapitalgeber und Wachstumshacker begeistert sind, übertönt der Lärm für diejenigen von uns, die echte Anwendungen auf diesem komplizierten Durcheinander aufbauen, oft das Signal.

Diese Branche hat mich gelehrt, breite visionäre Aussagen zu ignorieren und mich darauf zu konzentrieren, die Reibungspunkte (die fehlerhaften Prozesse und Lösungen mit Klebeband) zu beseitigen, die verhindern, dass ein System funktioniert. Meine erste Bewertung von $SIGN Coin berücksichtigte keine hohen Governance-Theorien der Zukunft. Was meine Aufmerksamkeit erregte, war die Tatsache, dass sie sich auf ein sehr reales, spezifisches und schmerzhaftes Problem konzentrierten: die Überprüfung von Ansprüchen über On-Chain-Ereignisse.

Derzeit gibt es keinen einfachen Weg, um zu beweisen, dass etwas auf einer Blockchain passiert ist und diesen Nachweis als Eingabe für andere Aktionen zu verwenden. Wenn eine dApp bestätigen möchte, dass jemand ein NFT besitzt, mit einem Governance-Vertrag interagiert hat oder nicht als verdächtig eingestuft wurde, kann sie sich nicht einfach auf die Behauptung der Wallet verlassen. In der vertrauenslosen Umgebung, die wir etabliert haben, werden Einzelpersonen als unehrlich angesehen, bis sie das Gegenteil beweisen.

Wie wird das derzeit gelöst? Es ist eine Kombination aus unhandlichen, komplexen Systemen und manueller Anstrengung. Entwickler schreiben Einmal-Skripte, Organisationen pflegen umständliche, manuell aktualisierte Tabellen für Whitelists, und Protokolle verwenden instabile Off-Chain-Schnappschüsse für die Governance. Es ist eine Architektur, die auf nichts als Hoffnung und zu vielen beweglichen Komponenten basiert, viel Reibung und sehr wenig Automatisierung.

Verifizierbare Behauptungen

Aufgrund seiner Einfachheit funktioniert das System von Sign Coin mehr auf Attribution als auf komplexer Verschlüsselung. Es versucht nicht, ein globales Identitätssystem zu schaffen, sondern sucht nach praktischen Mitteln, um einen sicheren, kryptografischen Nachweis einer Behauptung zu erstellen, dass eine Verifizierung abgeschlossen wurde.

Im Wesentlichen ist es ein Nachweissystem.

Lass uns aufschlüsseln, wie es funktioniert, ohne den Marketing-Hype.

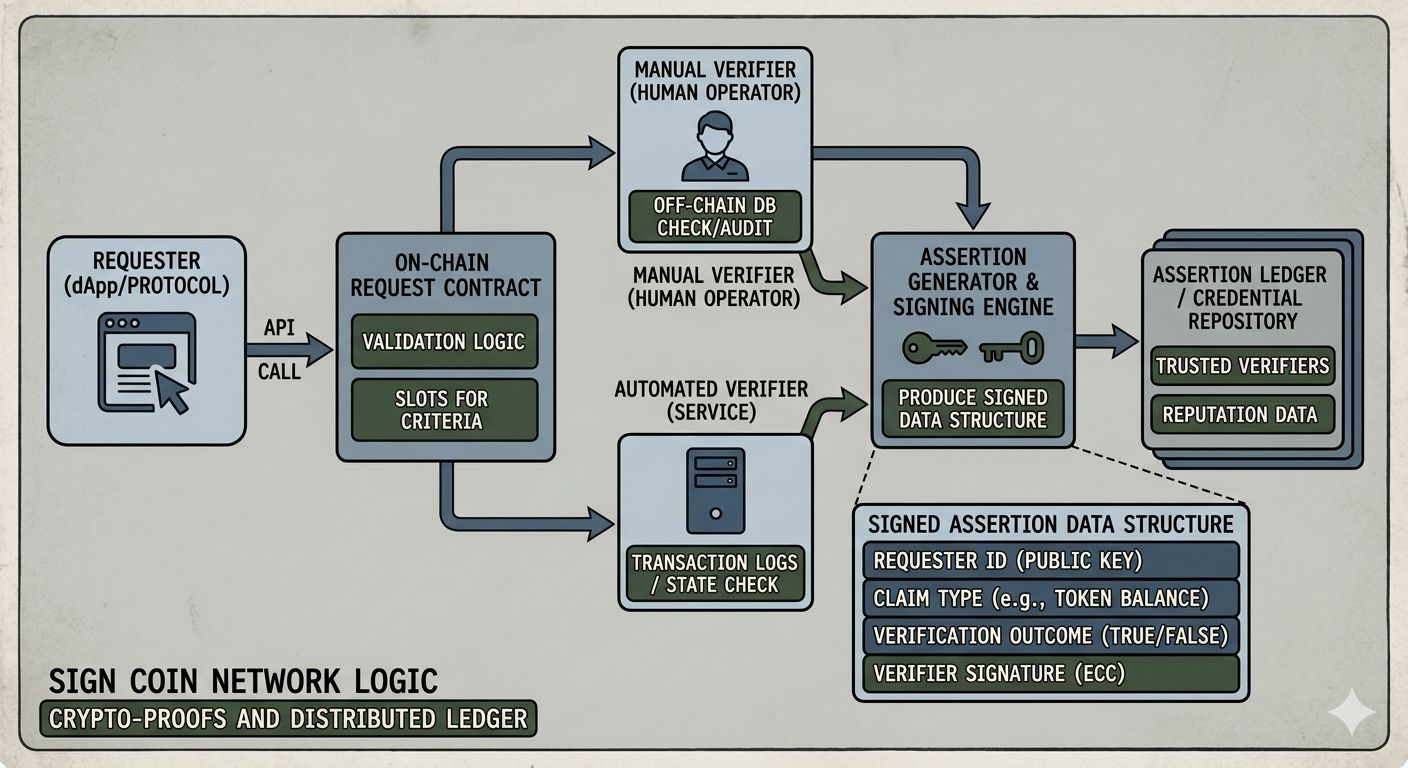

Dies ist eine architektur, die auf Smart Contracts basiert, bei der ein Anforderer eine formelle Verifizierungsanfrage an den von ihm gewählten Verifizierer stellt. Zum Beispiel möchte ein Protokoll möglicherweise überprüfen, ob ein Benutzer einen bestimmten KYC/AML-Screen bestanden hat, der von einer vertrauenswürdigen dritten Partei durchgeführt wurde. Die Anfrage wird dann vom Verifizierer (der ein automatisiertes System oder ein Mensch sein kann) aufgegriffen und bearbeitet.

Nachdem ein Datenpunkt oder eine Transaktionshistorie validiert wurde, erstellt der Verifizierer seine Behauptung. Wichtig ist, dass eine Behauptung nicht einfach angibt, ob eine Behauptung wahr oder falsch ist. Es ist eine signierte Datenstruktur, die vier Komponenten kombiniert:

Der spezifische öffentliche Schlüssel oder die Adresse, die verifiziert wird

Die Art der getätigten Behauptung (z.B. hält Token x)

Das Ergebnis (erfolgreich oder nicht erfolgreich)

Die kryptografische Signatur des Validierers

Sobald die Behauptung verifiziert ist, kann sie wieder on-chain verankert oder als signierte Berechtigung ausgegeben werden, wodurch ein tragbares, wiederverwendbares Asset entsteht. Anwendungen müssen nicht mehr auf die angebliche Identität des Benutzers vertrauen, sie müssen nur auf die Gültigkeit der signierten Behauptung und die Sicherheit des Validierers vertrauen, der sie ausgestellt hat.

Die Verwendung von Off-Chain-Daten durch diese Integration ist wertvoll, da sie diese Daten in einen strukturierten, verifizierbaren Zustand zwingt. Wenn Sie den Validierern vertrauen, automatisiert die Logik den Rest Ihrer Arbeitslast, dort liegt der tatsächliche Wert (und das Risiko).

Zeit, ein wenig zynisch zu sein

Obwohl wir Vertrauen in die technische Architektur haben können, können wir nicht garantieren, dass das Produkt erfolgreich sein wird. Es gibt zahlreiche Beispiele für großartige Produkte im Krypto-Bereich, die aufgrund schlechten Benutzerverhaltens oder ungünstiger Anreizstrukturen gescheitert sind.

Mit Sign Coin hängt die Qualität der Entscheidungen eines Validierers von ihrem Token-Verhalten ab. Wenn ein Validator hauptsächlich durch den Verkauf des nativen Tokens motiviert ist, anstatt einen Ruf aufzubauen, wird die Qualität der Entscheidungsfindung abnehmen, was das System der Kollusion, Nachlässigkeit und Sybil-Angriffen aussetzt.

In jedem Fall ist es unmöglich, eine sichere digitale Währung zu schaffen, indem man einfach mehr kryptografische Beweise aufhäuft, ohne die zugrunde liegenden Probleme des menschlichen Verhaltens anzugehen.

Die nächste Annahme in dem Papier ist, dass klarere Regeln zu besserer Compliance führen. Allerdings ist das Gegenteil oft der Fall, klarere Regeln geben den Menschen einfach die Möglichkeit, kreativer Wege zu finden, um sie zu brechen. Damit eine Verifizierungsschicht funktioniert, muss ein umfassendes Ökosystem entwickelt werden, das schlechte Akteure bestraft und ehrliche, gewissenhafte Verifizierung belohnt. Das ist nicht nur ein technisches Problem, sondern ein teures, chaotisches und fortlaufendes Problem der sozialen Koordination.

Aus diesem Grund bin ich nicht begeistert von den Perspektiven für Sign Coin, da Begeisterung impliziert, dass ich glaube, dass alle Probleme der Menschheit durch Technologie magisch gelöst werden. Ich lobe jedoch das Projekt, weil es offen über das, was es zu erreichen versucht, kommuniziert und kein digitales Utopia verspricht.

Vielmehr hat sie sich entschieden, ihre Energie auf ein herausforderndes, unsexy Problem zu konzentrieren, das darin besteht, einen Weg zu finden, um Reputation innerhalb eines unzuverlässigen Netzwerks zu beweisen. Pragmatismus wie dieser ist in diesem Bereich selten, und er stellt einen der einzigen glaubwürdigen Ansätze dar, die letztendlich zu einer erfolgreichen Infrastruktur führen können.