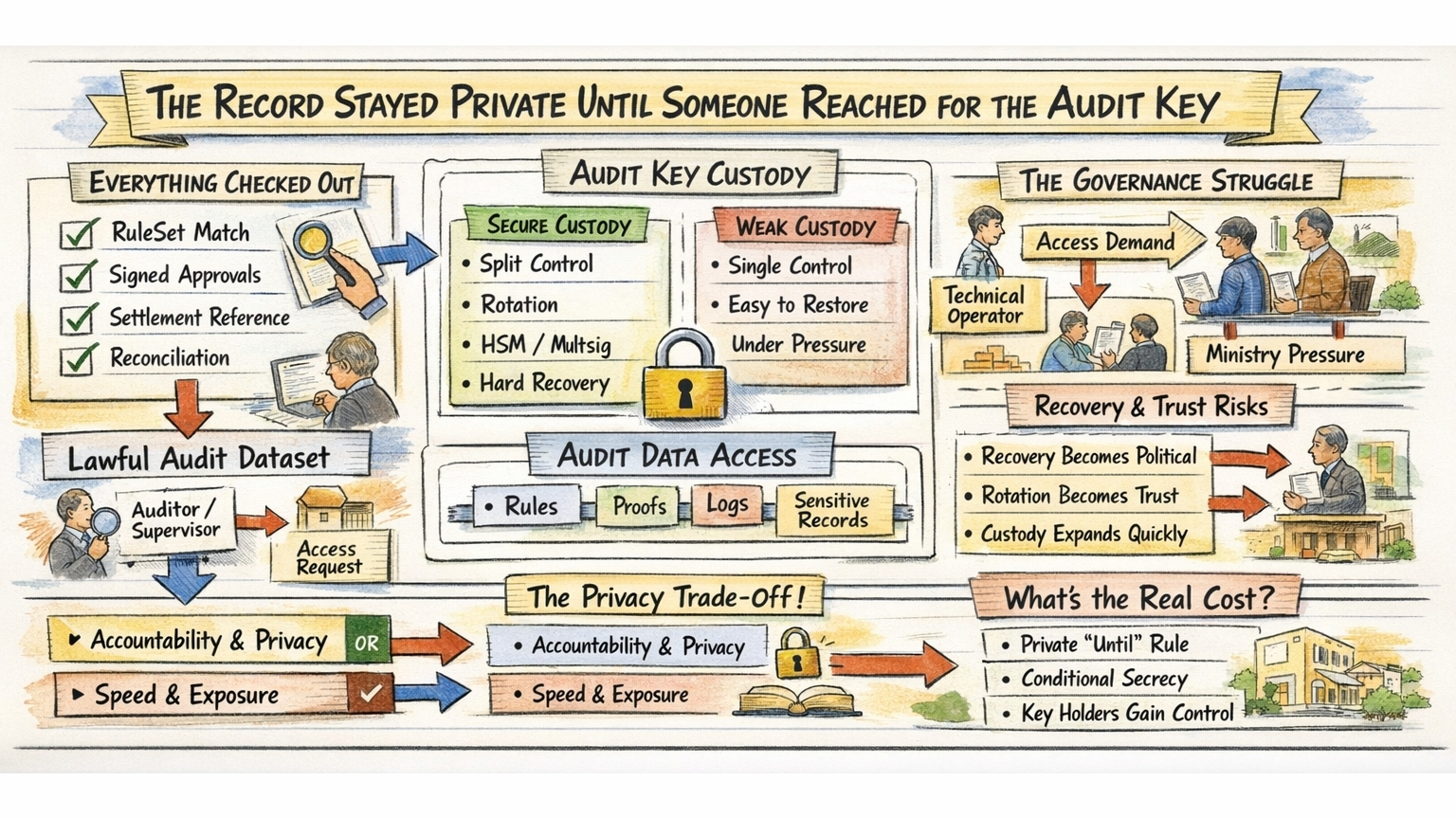

Nichts wurde an die öffentliche Schiene weitergegeben. Die Version des Regelwerks stimmte überein. Die unterschriebenen Genehmigungen waren vorhanden. Die Vergleichsreferenzen der Einigung wurden abgestimmt. Auf dem Papier hatte S.I.G.N. genau das getan, was ein souveränes System tun sollte. Dann benötigte ein Prüfer / Aufseher den rechtmäßigen Prüfdatensatz, und die ganze Datenschutzfrage änderte sich. Es ging nicht mehr darum, was die Öffentlichkeit sehen konnte. Es ging darum, wer den Datensatz öffnen konnte, unter welcher Autorität, mit welchem Schlüssel und wie dieser Zugang wiederhergestellt werden würde, falls der Aufbewahrungspfad unterbrochen wurde.

Das ist der Teil von Sign, der sich für mich gerade am ernsthaftesten anfühlt.

Die Dokumente behandeln den Prüfungszugang nicht wie eine beiläufige Unterstützungsfunktion. Sie definieren ausdrücklich Prüfungs-Schlüssel zum Entschlüsseln oder Zugreifen auf rechtmäßige Prüfungsdatensätze. Sie legen auch fest, was Prüfer typischerweise benötigen, um ein System ordnungsgemäß zu inspizieren: Regeldefinitionen und -versionen, Identitäts- und Berechtigungsnachweisreferenzen, Widerrufs- oder Statusprotokolle, Verteilungsmanifest, Abrechnungsreferenzen, Abstimmungsberichte sowie empfohlene Prüfungs-Exporte mit RuleSet-Hash/version, unterschriebenen Genehmigungen und Ausnahmenprotokollen. Das ist kein nebensächliches Papier. Es ist eine echte Kontrolloberfläche im System.

Und es ändert, wie ich das Versprechen der Privatsphäre von Sign lese.

Viele Menschen werden von der äußeren Schicht nach innen lesen. Öffentliche Bahn versus privater Modus. Selektive Offenlegung versus sichtbare Berichte. In Ordnung. Aber S.I.G.N. wird nicht wie ein Nischen-Privatsphäreprodukt dokumentiert. Es wird dokumentiert wie souveräne Infrastruktur, die regierbar, inspizierbar und rechtlich überprüfbar bleiben muss, während sie gleichzeitig sensible Informationen schützt. In einem solchen System wird die Privatsphäre nicht nur durch das bestimmt, was die Öffentlichkeit nicht sehen kann. Die Privatsphäre wird auch durch das bestimmt, was offizielle Akteure später sehen können, wie eng dieser Zugang gehalten wird und wie schwer es ist, ihn unter Druck zu erweitern.

Deshalb ist der Prüfungs-Schlüssel so viel wichtiger, als es klingt.

Sobald ein System einen rechtmäßigen Entsiegelungsweg definiert, verschiebt sich die Privatsphärengrenze vom Speichendesign in das Verwahrungsdesign. Das Problem ist nicht mehr nur, ob ein Bericht vor breiter Sicht verborgen war. Das Problem ist, ob rechtmäßige Sichtbarkeit außergewöhnlich genug bleibt, um Vertrauen zu verdienen. Wenn die Verwahrung der Prüfungs-Schlüssel eng, richtig aufgeteilt, geschützt, rotiert und schwer casual wiederherzustellen ist, wird die Privatsphäre von Sign stärker. Wenn die Verwahrung vage, konzentriert oder zu leicht unter Druck wiederherzustellen ist, wird die Privatsphäre zu etwas Schwächerem. Nicht öffentliche Transparenz. Etwas Rutschiges. Standardmäßig privat, durch Macht öffnbar.

Das ist der Flaschenhals, der für mich sitzt.

Die Dokumente deuten bereits auf die richtige Disziplin hin. Governance-Schlüssel sollen Multisig- und/oder HSM-Muster verwenden. Die Rotation wird planmäßig und nach Vorfällen erwartet. Wiederherstellungsverfahren müssen dokumentiert und getestet werden. Gut. Aber die zweiten Prüfungs-Schlüssel leben in derselben operativen Welt, die Wiederherstellung hört auf, eine langweilige technische Vorsichtsmaßnahme zu sein. Die Wiederherstellung wird zu einem politischen Ereignis. Rotation wird zu einem Vertrauensereignis. Notfallrechtmäßiger Zugang wird zu einem Hierarchieereignis. Das System kann kryptographisch schön gestaltet bleiben und dennoch Glaubwürdigkeit verlieren, wenn der Verwahrungsweg, der private Berichte öffnet, breiter aussieht, als die öffentliche Geschichte zugibt.

Das ist nicht abstrakt. Stellen Sie sich eine umstrittene Verteilung von Vorteilen oder ein politisch sensibles Kapitalprogramm vor. Der öffentliche Bericht enthüllt nicht die privaten Details. Die Beweise verifizieren. Das Programm sagt, die Regeln wurden befolgt. Dann trifft eine Herausforderung ein. Ein Prüfer / Aufseher verlangt rechtmäßigen Zugang zu dem tieferliegenden Datensatz. Ein technischer Betreiber sagt, der Zugangsweg ist durch etablierte Verwahr- und Wiederherstellungsmaßnahmen verfügbar. Ein Ministerium möchte den Fall schnell gelöst haben, da eine Verzögerung jetzt wie ein institutionelles Versagen aussieht. Das ist der Moment, in dem die Privatsphäre nicht mehr durch Architekturdiagramme getestet wird. Es wird getestet, wer rechtmäßige Sichtbarkeit autorisieren kann, wie viele Hände beteiligt sind und ob die Wiederherstellungsdisziplin stark genug ist, um Bequemlichkeit zu widerstehen.

Das ist der Kompromiss, dem Sign nicht entkommen kann.

Ein souveränes System, das nicht rechtmäßig inspiziert werden kann, wird eine ernsthafte Bereitstellung nicht überstehen. Ministerien, Schatzbetrieber, Aufseher und regulierte Programme benötigen einen Weg, um umstrittene Fälle, verdächtige Ströme und hochriskante Ausnahmen zu untersuchen. Daher ist ein rechtmäßiger Prüfungszugang notwendig. Es gibt keine ernsthafte Version dieses Systems ohne ihn. Aber je stärker und schneller dieser Zugang wird, desto gefährlicher wird nachlässige Verwahrung. Ein enger rechtmäßiger Weg kann sowohl Verantwortung als auch Privatsphäre schützen. Ein loser lehrt jeden Betreiber im System die gleiche Lektion: Der private Bericht ist nur privat, bis das richtige Büro Geschwindigkeit will.

Diese Lektion verbreitet sich schnell.

Sobald Menschen im System anfangen anzunehmen, dass rechtmäßige Sichtbarkeit ein normales Managementwerkzeug und keine außergewöhnliche geregelte Handlung ist, ändert sich das Versprechen der Privatsphäre, auch wenn die Architektur es nicht tut. Betreiber beginnen, mit geplanter Inspektion im Hinterkopf zu entwerfen. Ministerien beginnen, leisere Fragen zu stellen, wer tatsächlich die Offenlegung kontrolliert. Prüfer gewinnen mehr praktische Macht, als ihre formale Rolle vermuten lässt. Benutzer lesen die Governance-Dokumente möglicherweise nie, aber sie spüren letztendlich das Ergebnis. Das System wird nicht mehr als ein Ort erlebt, an dem die Privatsphäre strukturell begrenzt ist. Es wird als ein Ort erlebt, an dem die Privatsphäre davon abhängt, wer das Öffnungsverfahren kontrolliert.

Das ist teuer für Sign, da das Projekt auf Geld, Identität und Kapitalanlagen in souveräner Qualität abzielt. In diesem Umfeld ist eine Schwäche in der Verwahrung kein Nebenschaden. Es wird zu einem Klassifizierungsproblem. Was wie selektive Offenlegung aussah, beginnt wie bedingte Geheimhaltung auszusehen. Was wie begrenzte Sichtbarkeit aussah, beginnt wie offizielles Übergreifen auszusehen, das auf einen rechtmäßigen Vorwand wartet. An diesem Punkt können die Beweise weiterhin verifiziert werden, die Exporte können weiterhin abgeglichen werden, und die Protokolle können weiterhin sauber aussehen. Das Vertrauensmodell hat sich bereits verschoben.

Wenn ich also auf S.I.G.N. schaue, frage ich nicht nur, ob sensible Berichte von der öffentlichen Bahn ferngehalten werden. Ich frage, wer sie rechtmäßig öffnen kann, wie diese Autorität aufgeteilt ist, wie die Wiederherstellung eingeschränkt ist und ob der Prüfungsweg außergewöhnlich genug ist, um glaubwürdig zu bleiben. Das ist der Punkt, an dem der Anspruch auf Privatsphäre teuer wird.

Wenn Sign diese Linie gut hält, bietet es etwas viel Stärkeres als versteckte Berichte mit Prüfungsunterstützung. Es bietet ein souveränes System, in dem die rechtmäßige Sichtbarkeit eng genug bleibt, damit die Privatsphäre der offiziellen Kontrolle standhält. Wenn es dort versagt, wird der Bruch nicht wie ein öffentlicher Datenleck aussehen. Es wird leiser und schlimmer aussehen. Zwei Institutionen werden beide sagen, das System schützt private Berichte, und jeder innerhalb des Stapels wird wissen, dass einer von ihnen wirklich über Architektur spricht, während der andere über denjenigen spricht, der den Schlüssel hält.

@SignOfficial $SIGN #SignDigitalSovereignInfra