Um die Konzepte des Midnight Networks und dessen Ansatz zur digitalen Privatsphäre visuell darzustellen, habe ich eine Reihe von Bildern erstellt, die die Funktion des Netzwerks, seine Architektur und seine Anwendungen in der realen Welt konzeptualisieren.

Um die Konzepte des Midnight Networks und dessen Ansatz zur digitalen Privatsphäre visuell darzustellen, habe ich eine Reihe von Bildern erstellt, die die Funktion des Netzwerks, seine Architektur und seine Anwendungen in der realen Welt konzeptualisieren.

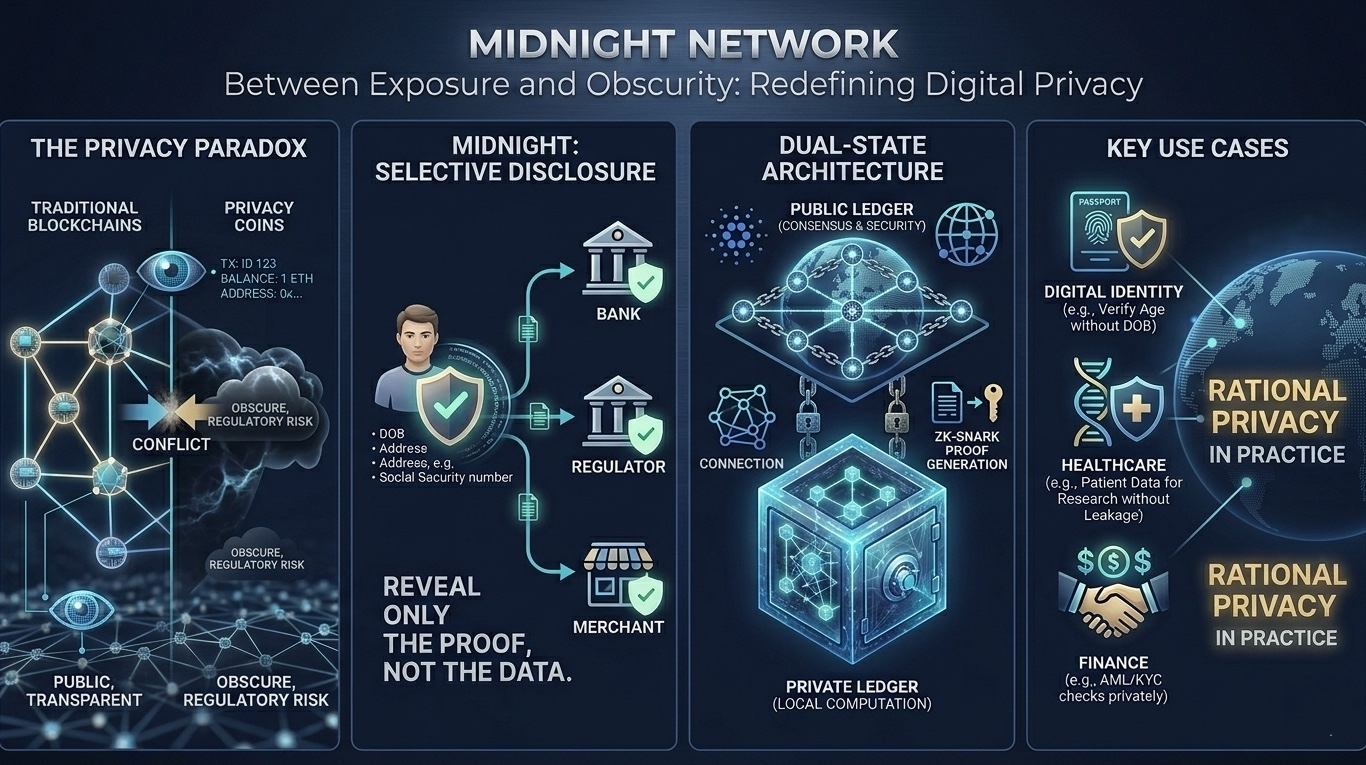

1. Konzeptualisierung der selektiven Offenlegung und des Dual-Token-Systems

Die erste Visualisierung ist eine detaillierte Infografik, die die Beziehung zwischen den beiden Token des Midnight Networks und dem Ansatz der "Zero-Knowledge"-Privatsphäre darstellt.

Dieses Bild repräsentiert:

• Selektive Offenlegung: In der oberen rechten Ecke sehen Sie eine Metapher für die Benutzeridentität, bei der ein Benutzer spezifische, verifizierte Attribute (wie "über 18" oder "gültige Berechtigung") teilen kann, ohne seine vollständigen zugrunde liegenden persönlichen Daten (Geburtsdatum, vollständiger Name) preiszugeben. Dies ist das Kernstück des Ansatzes der "rationalen Privatsphäre".

• Die Dualen Tokens (NIGHT und DUST): Das Diagramm beschreibt, wie die beiden Tokens interagieren.

• NIGHT ist das grundlegende Asset, das zur Sicherung und Validierung des Netzwerks verwendet wird (dargestellt durch den Globus und das Schild).

• DUST wird durch das Halten von NIGHT generiert und dient als Utility-Token (dargestellt durch die Energiepartikel und die Lupe), um spezifische datenschutzfreundliche Operationen auszuführen, wie das Generieren von Zero-Knowledge-Beweisen.

{image_0}

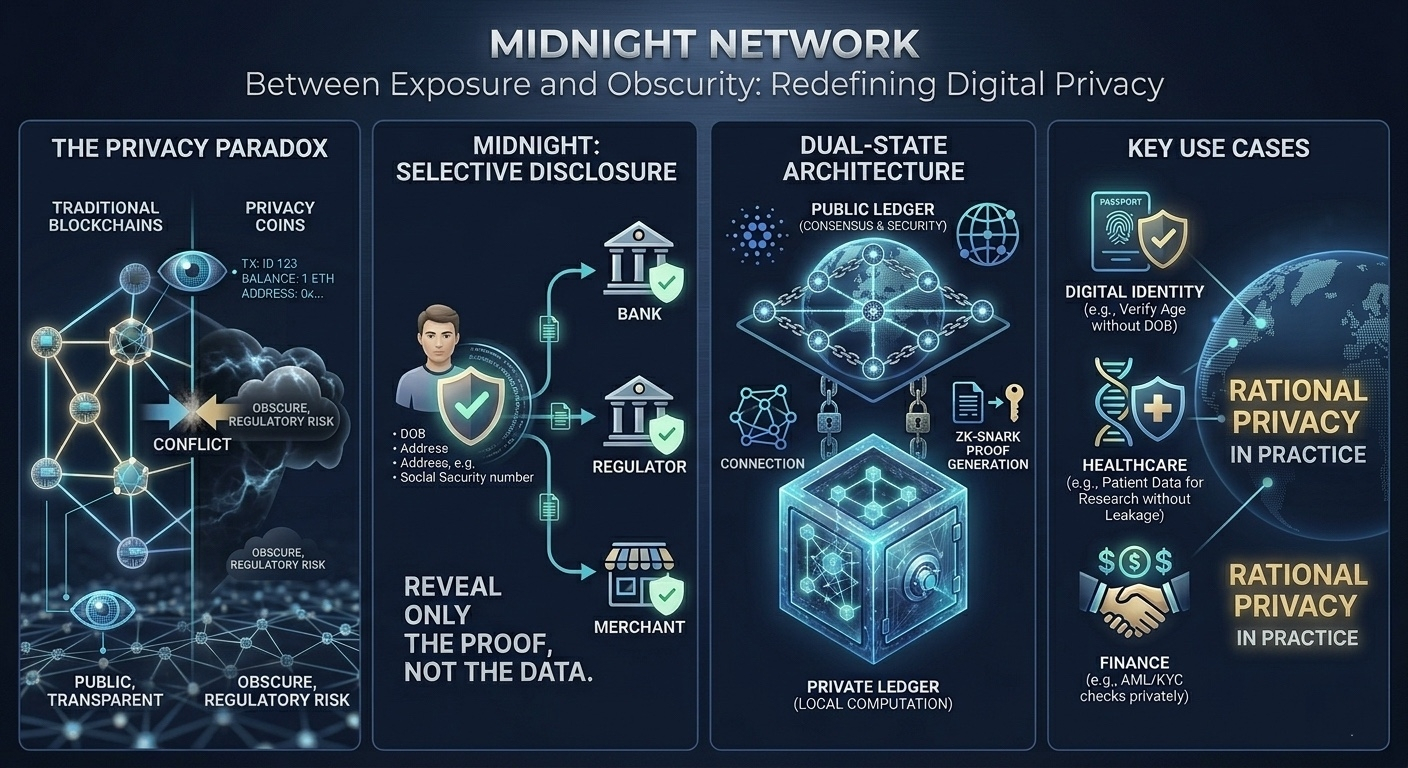

2. Visualisierung der Dual-State-Architektur

Die nächste Visualisierung konzentriert sich auf die technische Struktur, die Midnight's "Compliance-Ready" Datenschutz möglich macht. Dieses Diagramm veranschaulicht, wie Midnight Operationen in private und öffentliche Zustände aufteilt.

In diesem Bild:

• Benutzerseite (Private Berechnung): Ein Benutzer führt einen "Privaten Smart Contract" auf seinem lokalen Gerät (wie einem Laptop oder Mobiltelefon) aus. Dadurch bleiben alle tatsächlichen persönlichen Daten lokal und vor dem öffentlichen Blick verborgen.

• Der Nachweisprozess: Statt Daten an die Kette zu senden, generiert das lokale Gerät eine spezifische, verschlüsselte Datei, die als "ZK-Proof" (Zero-Knowledge Proof) bekannt ist.

• Das Midnight-Netzwerk (Validierung): Dieser kleine Beweis wird an das Netzwerk gesendet. Die Knoten des Netzwerks validieren den Beweis, ohne jemals den Inhalt zu lesen.

• Die Cardano-Abwicklung (Öffentliche Schicht): Schließlich wird ein minimierter, nicht-privater Hash der bestätigten Transaktion auf der öffentlichen Cardano-Blockchain abgewickelt (sichtbar als die "Cardano Mainnet" Schicht oben), die Sicherheit verankert, während die Einzelheiten unklar bleiben.

{image_1}

Zusammen zeigen diese Visualisierungen, wie Midnight über die alten, binären Entscheidungen von Blockchain-Transparenz versus totale Anonymität hinweggeht und einen Mittelweg bietet, der die Handhabung sensibler Daten innerhalb regulierter Systeme ermöglicht. #Midnigght #Midnigghtnetwork