Der hässlichste SIGN-Workflow für mich ist kein fehlgeschlagener Anspruch. Es ist eine Zeile, die sich bewegte, gültig aussah und erst verdächtig wurde, nachdem sie bereits auf dem Weg zur Regelung war.

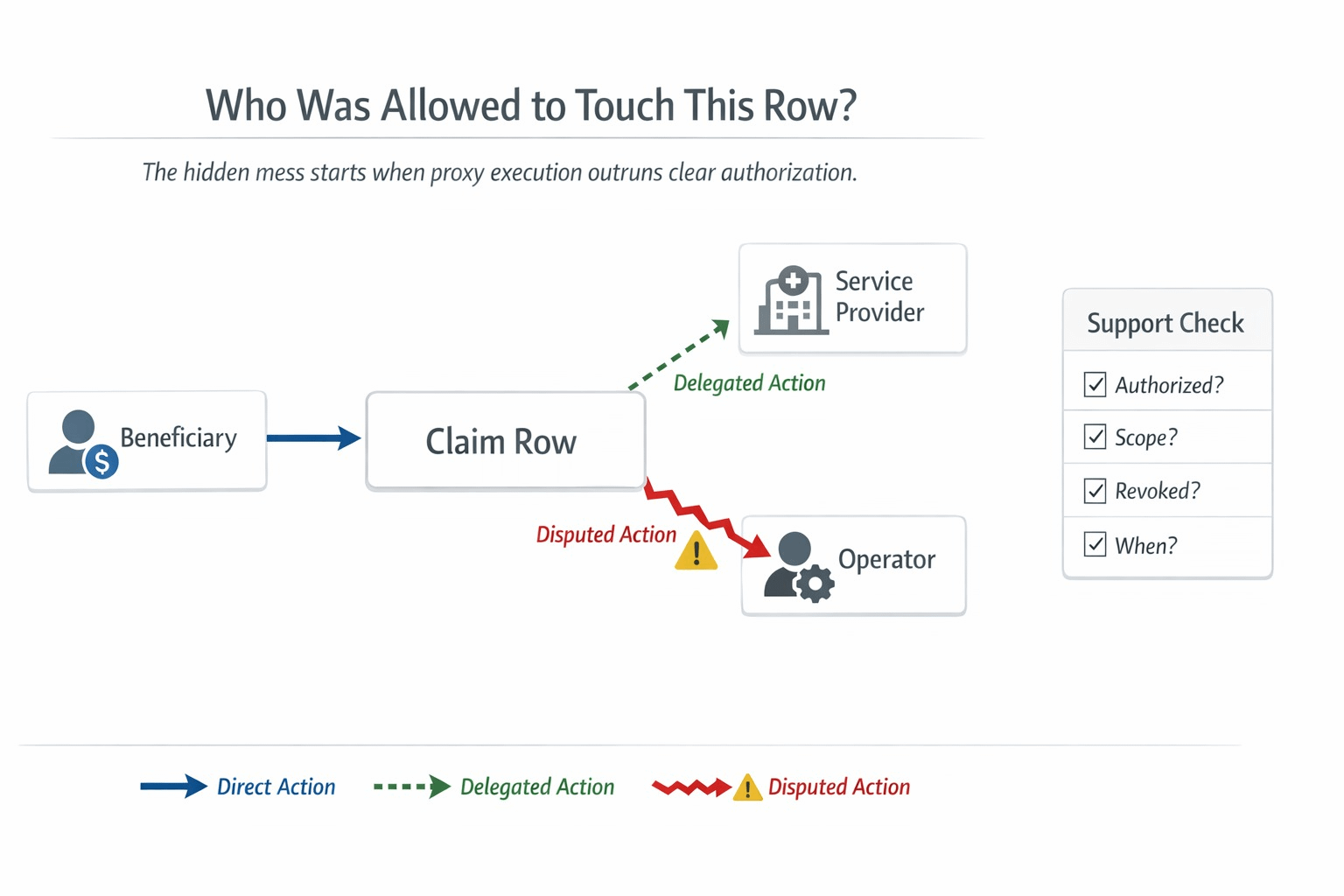

Das ist die ganze Szene. Ein Begünstigter erhebt keinen direkten Anspruch. Ein beauftragter Dienstleister handelt in deren Namen. Die Zeile bewegt sich. Nichts sieht kaputt aus. Dann kommt der Zweifel spät. Die Unterstützung sagt, der Begünstigte hatte nicht erwartet, dass dieser Betreiber handelt. Die Operationen sagen, die Handlung kam über den normalen Weg. Die Prüfung stellt eine engere Frage als beide: Hatte dieser Akteur tatsächlich den richtigen Umfang für diese Zeile zu diesem Zeitpunkt, oder hat eine sauber aussehende Handlung eine Berechtigungsgrenze überschritten, die niemand genau genug überprüft hat?

Deshalb wird diese Art von Zeile teuer. Das Problem ist nicht mehr die Berechtigung. Das Problem ist die Autorisierung unter Druck. Und sobald das passiert, zählen nur drei Dinge.

Zuerst, Umfang. Wer hatte die delegierte Autorität, und was genau deckte diese Autorität für diese Zeile ab? Nicht vager Plattformzugang. Nicht breiter interner Vertrauen. Die echte Grenze. Könnte dieser Akteur Anspruch erheben? Könnte er die Zeile nur unter bestimmten Bedingungen verschieben? Hielt dieser Umfang noch, als die Aktion stattfand, oder hatte der Druck zur Widerrufung, eine Änderung der Brieftasche oder ein Update der Richtlinien bereits eingegrenzt, was ihnen erlaubt war, zu tun?

Zweitens, Spur. Was ist mit dieser Zeile passiert, in welcher Reihenfolge und unter wessen Hand? Nicht nur, ob ein Datensatz existiert. Eine umstrittene Zeile wird hässlich, wenn das System zeigen kann, dass etwas passiert ist, aber die Sequenz nicht ausreichend lesbar macht, um das Argument zu klären. Der Support liest die Bewegung auf eine Weise. Der Betrieb liest sie anders. Die Prüfung will die genaue Kette. Wer handelte zuerst, welche Genehmigung gab es damals, und bewegte sich die Zeile vor oder nach dieser Berechtigungsdarstellung?

Drittens, wiederholbare Beweise. Wenn Zweifel nach der Aktion auftreten, die bereits in der Durchführung ist, kann das Team den Fall nur aus Systembeweisen rekonstruieren? Oder beginnt die Antwort in Screenshots, Chatverläufen, Erinnerungen und wer auch immer die klarere Geschichte im Vorfallanruf erzählt, zu leakern?

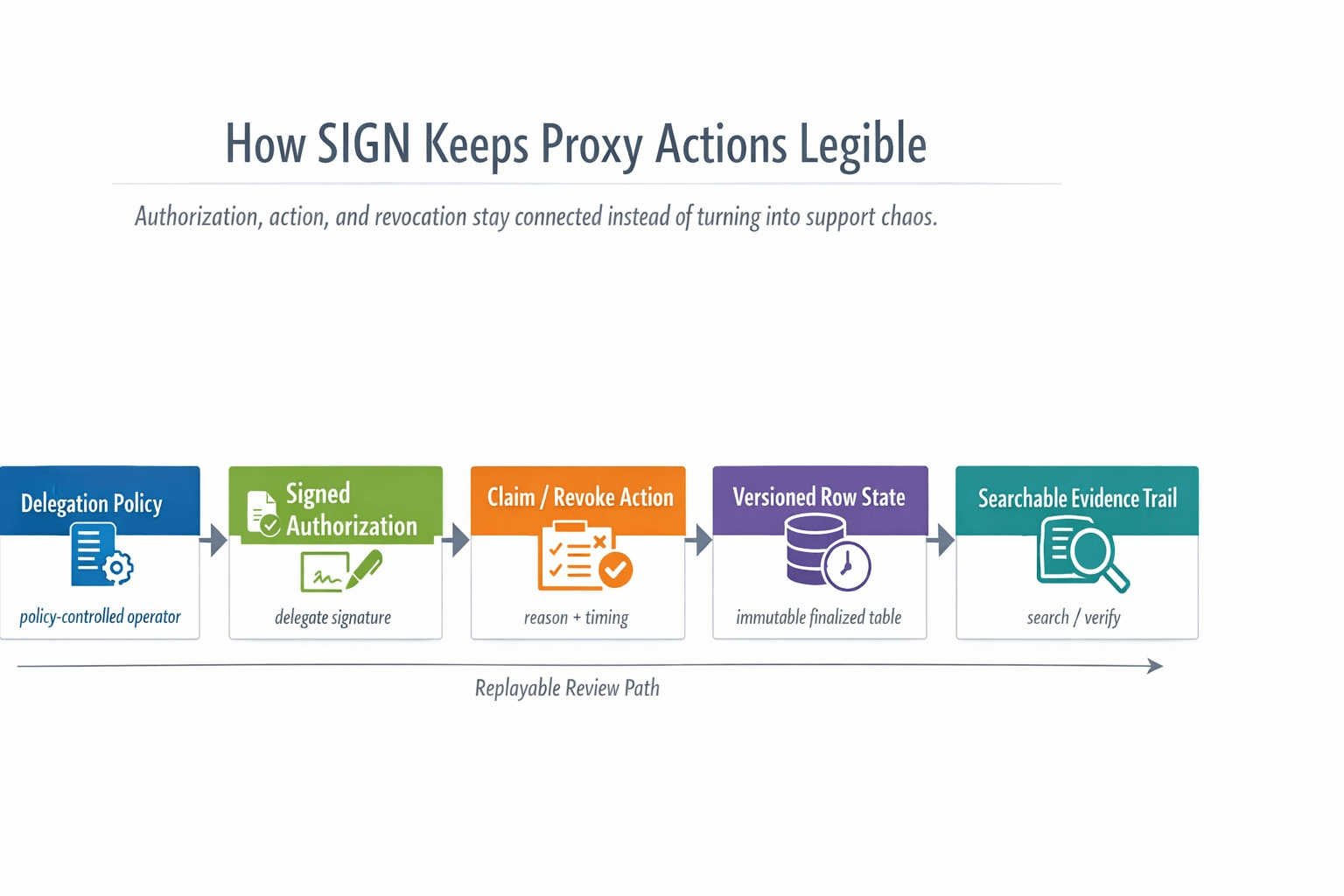

Das ist der spezifische Ort, an dem SIGN für mich wichtig wurde. TokenTable ist hier nützlich, weil die Zeile nicht in einer Fantasiewelt mit einem direkten Anspruchsteller und einem klaren Freigabepfad lebt. Sie muss die delegierten Ansprüche, von Operateuren kontrollierte Aktionen, Widerrufslogik, Einfrierungen und Abwicklungsflüsse überstehen, die alle relevant werden können, wenn die gleiche Zeile später in Frage gestellt wird. Versionierte und unveränderliche Zuweisungstabellen sind wichtig, denn sobald eine Zeile bestritten wird, müssen die Teams den ursprünglichen Zustand sichtbar halten. Leise umgeschriebene Geschichte ist genau das, was Berechtigungsstreitigkeiten verschärft.

Die gleiche Logik zieht sich in die Beweisschicht. Im Sign Protocol können Schemata widerrufbar sein, Gültigkeitsfenster durch validUntil tragen, auf Hooks vertrauen, die die Erstellung und Widerrufslogik steuern, und Bestätigungen unterstützen die delegierte Erstellung und delegierten Widerruf. Das interessiert mich nicht als Funktionalität. Es ist interessant, weil eine umstrittene Zeile schnell eine hässliche Frage beantworten muss: Wer handelte, nach welcher Regel, und war diese Autorität noch gültig, als sich die Zeile bewegte? SignScan ist aus demselben Grund wichtig. Irgendjemand muss schließlich den Fall abrufen, die Aufzeichnungen filtern und die Sequenz überprüfen, bevor die Abwicklung das Durcheinander in etwas verwandelt, das teurer zu lösen ist.

Die schärfste Konsequenz ist nicht technisch. Sie ist organisatorisch. Der Support sieht eine Beschwerde eines Begünstigten. Der Betrieb sieht eine Zeile, die durch das erwartete System gegangen ist. Die Prüfung sieht eine Berechtigungsfrage, die vor der Ausführung hätte geklärt werden sollen. Alle drei schauen auf dieselbe Zeile, aber sie streiten sich nicht mehr darüber, ob sie existiert. Sie streiten darüber, ob der Akteur dahinter vor der Abwicklung autorisiert war, was die Situation näher an das Finale rückt.

Das ist der einzige Token-Winkel, der sich für mich ehrlich anfühlt. $SIGN ist wichtig, wenn umstrittene delegierte Aktionen weiterhin echte Arbeitslast rund um Umfangsprüfungen, Aktionsspur-Überprüfungen und wiederholbare Beweise unter Zeitdruck erzeugen. Wenn das System nicht wiederholt an dem genauen Punkt verwendet wird, an dem die Teams beweisen müssen, wer die Zeile berührt hat und ob sie dazu berechtigt waren, dann wird die Token-Geschichte sehr schnell dünn.

Die gefährliche Zeile ist nicht die gebrochene. Es ist die sauber aussehende Zeile, die unter umstrittenen Händen bewegt wurde, während Support, Betrieb und Prüfung immer noch versuchen, die Grenze zu beweisen, bevor die Abwicklung einen Berechtigungsfehler in ein Aufräumproblem verwandelt.

#SignDigitalSovereignInfra $SIGN @SignOfficial