Was meine Aufmerksamkeit in Midnight erregte, war kein öffentlicher Leak. Es war eine wiederholte private Antwort, die vertraut zu werden begann.

Ein Vertrag kann den offensichtlichen Datenschutzteil korrekt ausführen. Der Rohwert berührt niemals das Hauptbuch. Der Beweis wird weiterhin verifiziert. Die Kette sieht niemals die Stimme, das passwortähnliche Geheimnis oder das kleine versteckte Statusfeld selbst. Und der Benutzer kann trotzdem seine Privatsphäre verlieren, da die Verpflichtungsebene beginnt, eine erkennbare Form zu hinterlassen.

Das ist der Teil von Midnight, der mir ernst erschien. Es reicht nicht aus, dass ein Wert unlesbar bleibt. Die schwierigere Frage ist, ob dieser Wert noch aus einem kleinen Menü erraten werden kann, oder ob wiederholte Nutzung über Aktionen hinweg weiterhin verknüpft werden kann.

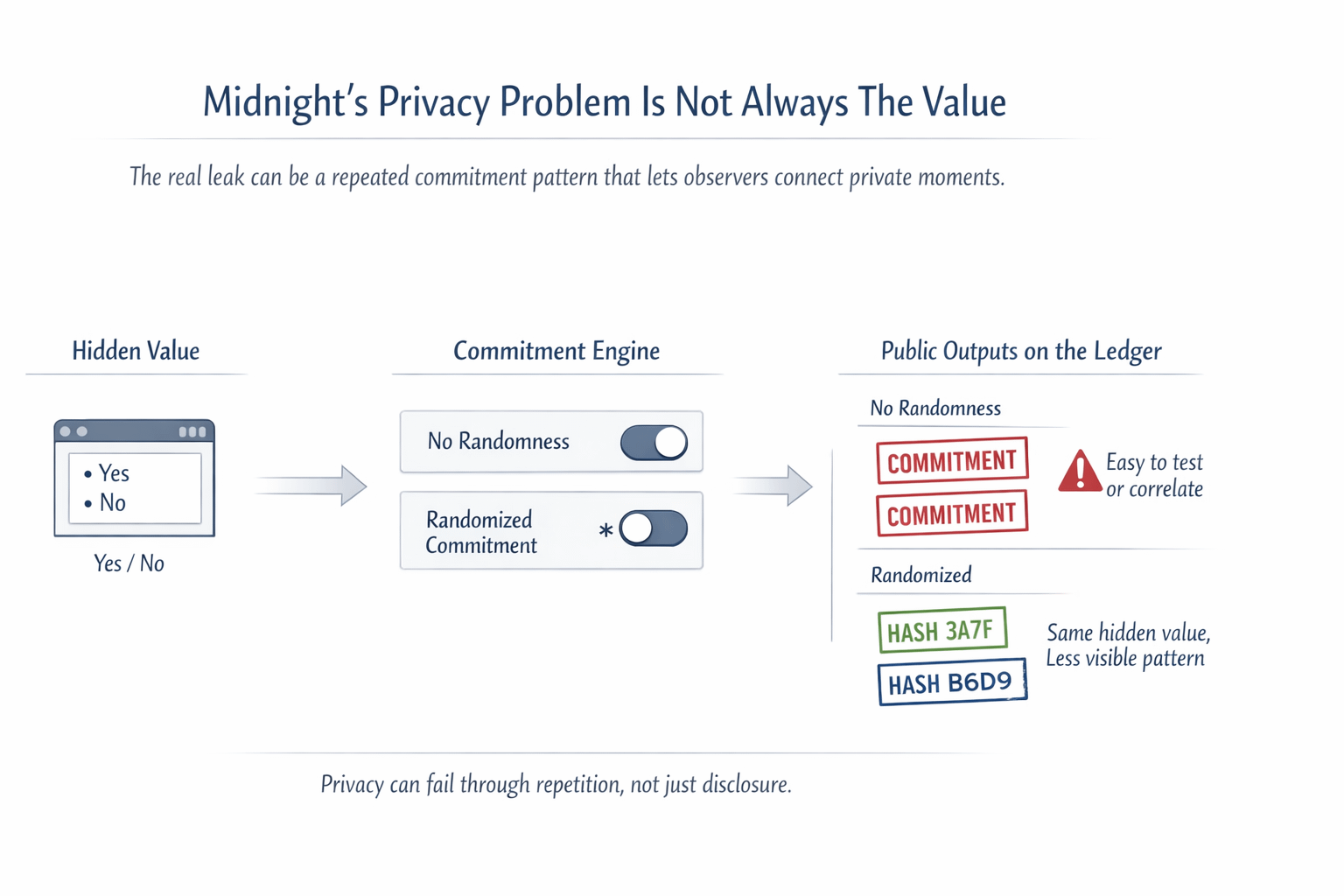

Der klarste Hinweis ist die Trennung zwischen persistentHash und persistentCommit. Midnight behandelt sie nicht als austauschbar. persistentHash gibt Ihnen eine stabile Ausgabe für die gleichen Daten. Das ist nützlich, wenn Determinismus der Punkt ist, wenn Gleichheit sichtbar bleiben soll oder wenn der gespeicherte Wert keine kleine private Antwort ist, die die Leute realistisch erraten können. Aber dieselbe Stabilität wird gefährlich, sobald das verborgene Feld aus einem kleinen Antwortsatz stammt oder der gleiche verborgene Wert später wieder auftauchen kann. persistentCommit ist für diesen schwierigeren Fall gebaut. Es mischt die Daten mit einem Bytes<32> zufälligen Wert, sodass die sichtbare Ausgabe nicht mehr wie eine wiederverwendbare Signatur wirkt.

Diese Unterscheidung ist wichtig, weil "verborgen" auf zwei verschiedene Arten scheitern kann.

Der erste Fehler ist die Erratbarkeit. Wenn eine Abstimmung nur einige mögliche Antworten hat oder ein privates Statusfeld nur einige realistische Werte hat, gibt ein stabiler Hash den Beobachtern etwas, das sie testen können. Sie benötigen die Kette nicht, um die Antwort zu veröffentlichen. Sie benötigen nur eine kurze Liste wahrscheinlicher Eingaben und einen passenden Hash. Midnight warnt im Grunde, dass das Leck nicht immer eine Exposition ist. Manchmal ist das Leck, dass die verborgene Antwort aus einem kleinen Menü stammt und das Design des Engagements es überprüfbar gemacht hat.

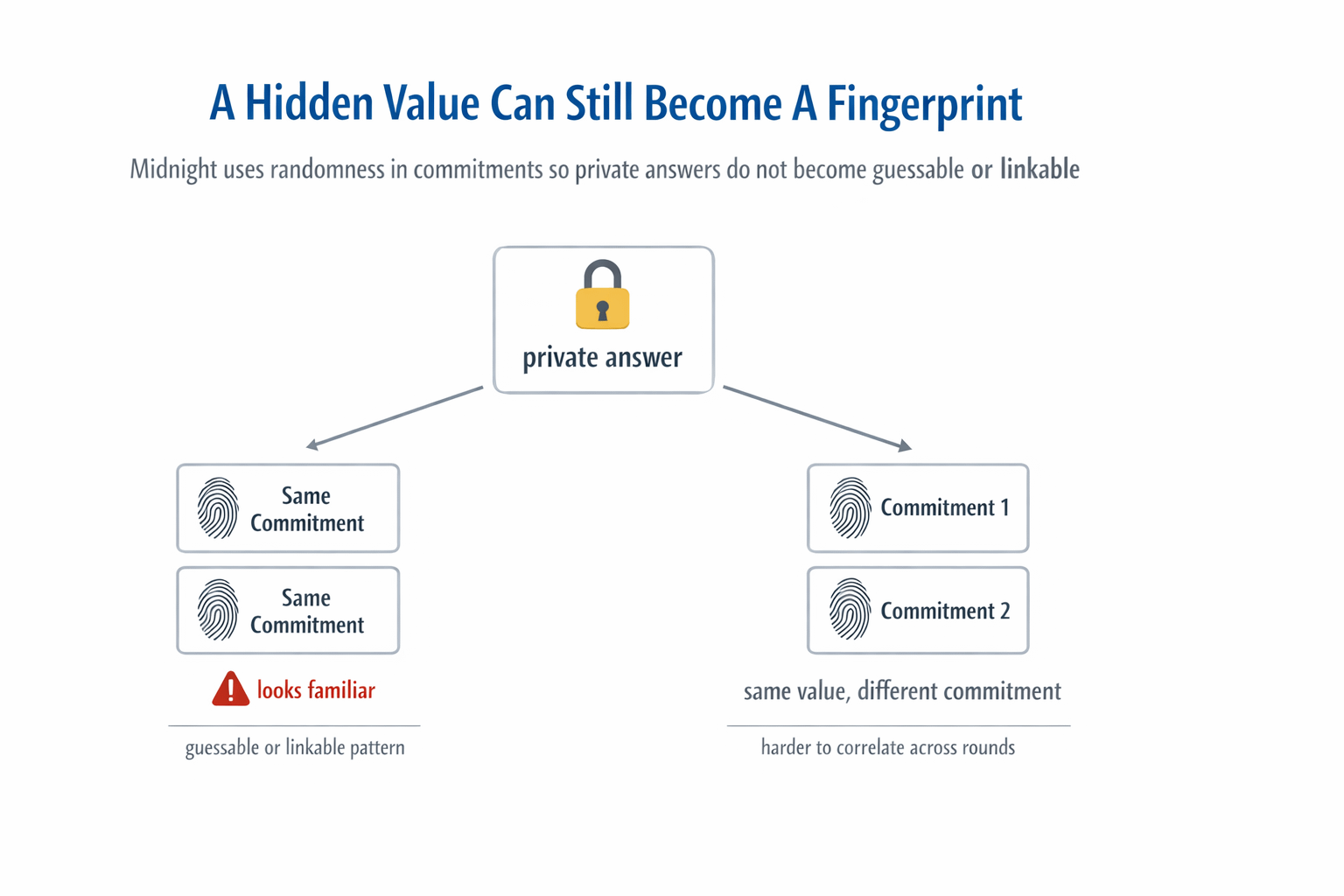

Der zweite Fehler ist die Verlinkbarkeit, und dieser fühlt sich noch hässlicher an, weil es geschehen kann, ohne dass jemand das Geheimnis selbst erfährt. Midnight macht auch klar, dass Zufälligkeit verhindert, dass gleiche Werte korreliert werden. Selbst wenn niemand die Antwort wiederherstellen kann, kann die gleiche sichtbare Form, die zweimal erscheint, immer noch offenbaren, dass dasselbe wieder passiert ist. Die Tatsache bleibt verborgen. Das Muster tut dies nicht.

Die Szenario des Scheiterns ist leicht vorstellbar. Ich benutze eine private App, um in einer Runde abzustimmen. Später komme ich zurück und stimme erneut ab, oder ich bestätige denselben verborgenen Status in einem späteren Schritt. Die App kann mir ehrlich sagen, dass mein Rohinput die Kette nie berührt hat. Aber wenn sie sich auf einen stabilen Hash verlässt, wo frische Engagement-Zufälligkeit benötigt wird, können Beobachter immer noch bemerken, dass dasselbe sichtbare Muster zurückgekehrt ist. Sie kennen die Antwort selbst vielleicht nicht, aber sie können immer noch sagen, dass zwei angeblich private Momente zusammengehören. Nichts wurde veröffentlicht, dennoch wurde mein Verhalten gerade einfacher zu verfolgen.

Deshalb ist Midnight's Hinweis zu Runden so wichtig. Er besagt nicht nur, dass frische Zufälligkeit theoretisch vorzuziehen ist. Er beschreibt sogar ein kontrolliertes Wiederverwendungsmuster in Beispielanwendungen, in denen ein geheimer Schlüssel als Zufallsgenerator zusammen mit einem Rundenzähler wiederverwendet wird, sodass verschiedene Runden nicht verknüpfbar bleiben. Derselbe Benutzer, dieselbe zugrunde liegende Wahrheitsquelle, unterschiedliche sichtbare Engagementformen. Das ist kein kosmetisches Detail. Das ist der Unterschied zwischen wiederholter privater Interaktion, die privat bleibt, und wiederholter privater Interaktion, die sich langsam zu einem Fingerabdruck entwickelt.

Hier ist $NIGHT auch mechanisch relevant für mich. Der Wert eines Datenschutznetzwerks besteht nicht darin, einmal eine verborgene Aktion zu beweisen. Es unterstützt wiederholte geschützte Aktivitäten, ohne es Beobachtern zu ermöglichen, wahrscheinliche Antworten zu testen oder separate Aktionen zu einem Verhaltenspfad zu verbinden. Wenn Midnight möchte, dass die Nutzung, die durch $NIGHT unterstützt wird, sich unter realen Bedingungen geschützt anfühlt, dann muss das Design des Engagements Wiederholungen überstehen. Andernfalls verbirgt das System den Wert einmal, aber leckt das Muster im Laufe der Zeit.

Deshalb ist der Teil, den ich in Midnight weiter beobachte, nicht, ob ein Geheimnis einmal offchain bleiben kann. Das ist Grundvoraussetzung. Der schwierigere Test ist, ob wiederholte Interaktion schwer zu erraten und schwer zu verbinden bleibt, wenn echte Benutzer zurückkommen, sich wiederholen und Geschichte hinterlassen. Dort wird Privatsphäre real. Sie scheitert nicht nur, wenn ein Geheimnis sichtbar wird. Sie scheitert auch, wenn eine verborgene Antwort vertraut aussieht. #night $NIGHT @MidnightNetwork