Ich habe eine Weile über diese gesamte Aussteller-Design-Idee nachgedacht, und ein Gedanke beschäftigt mich ständig: dieselbe Berechtigung, unterschiedliche Aussteller.

Auf dem Papier klingt es perfekt in Ordnung, aber irgendetwas daran stimmt nicht.

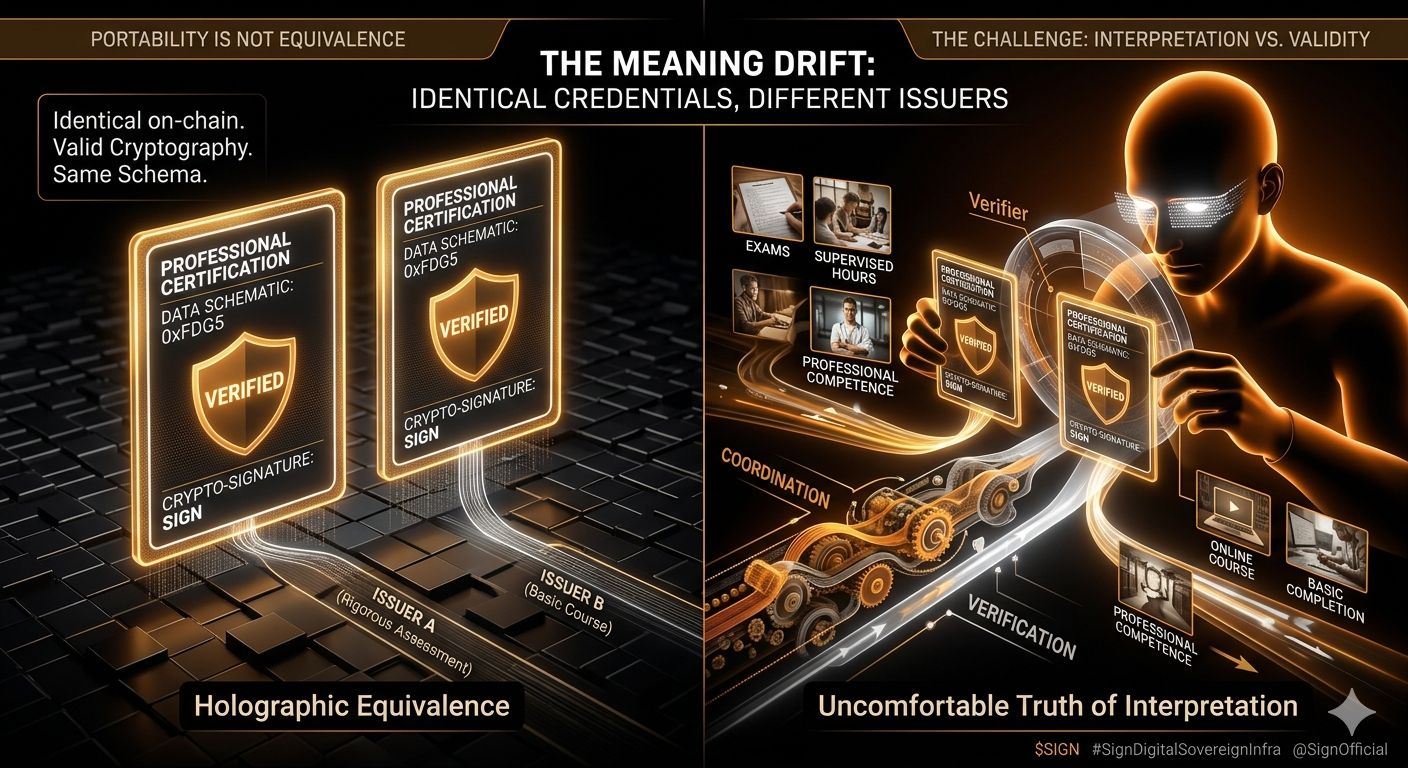

Systeme wie SIGN behandeln Berechtigungen wie strukturierte Wahrheit. Ein Aussteller erstellt ein Schema, signiert die Berechtigung, und jeder mit den richtigen Schlüsseln kann sie überprüfen. Einfach. Sauber. Maschinenlesbar.

Theoretisch sollten zwei Berechtigungen, die die gleiche Struktur haben, dasselbe darstellen.

Das ist die Annahme.

Aber in der Realität funktioniert das nur, wenn jeder Aussteller die gleichen Standards und Denkweisen verfolgt. Und das tun sie nicht. Nicht einmal annähernd.

Nimm etwas Einfaches wie eine berufliche Zertifizierung. Es klingt unkompliziert.

Aber ein Aussteller könnte Prüfungen, betreute Stunden und Erneuerungen alle paar Jahre verlangen. Echte Anstrengung, echte Verifizierung.

Ein anderer Aussteller könnte ein ähnliches Zertifikat nach einem kurzen Kurs oder einer internen Bewertung ausstellen.

Hier ist der seltsame Teil: Beide Berechtigungen könnten on-chain identisch aussehen.

Die gleichen Felder. Die gleiche Struktur. Die gleiche kryptografische Gültigkeit. Alles stimmt.

Aber sie bedeuten überhaupt nicht dasselbe.

Und das System wird das nicht erkennen, denn aus einer Verifizierungsperspektive sind beide gültig. Unterschrieben. Verifiziert. Fertig.

Der wahre Unterschied liegt nicht in der Kryptografie. Es liegt in den Entscheidungen, die der Aussteller vor der Ausstellung der Berechtigung getroffen hat.

Da fangen die Dinge an kompliziert zu werden.

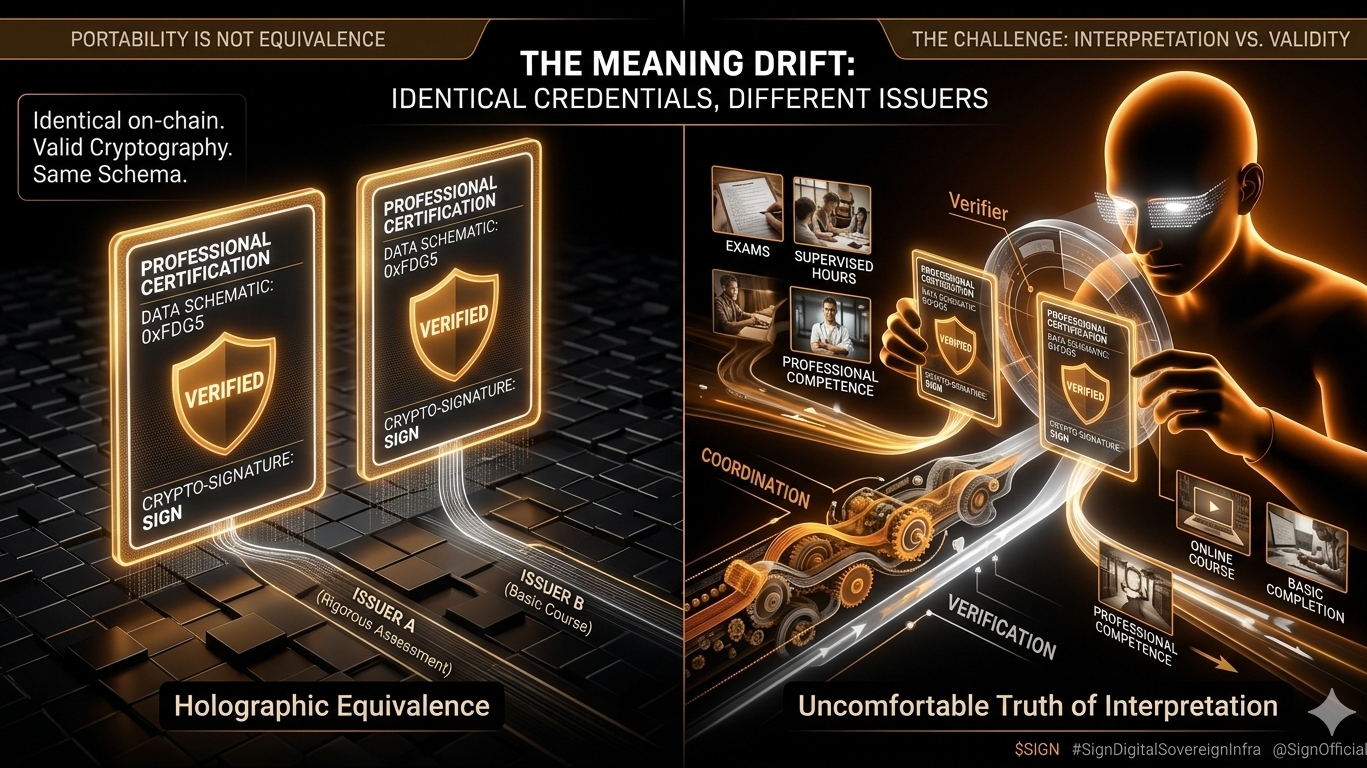

Jetzt muss der Verifier über die bloße Gültigkeit hinausdenken.

Es geht nicht mehr nur um „Ist diese Berechtigung echt?“

Es wird zu „Was bedeutet diese Berechtigung tatsächlich, wenn sie von diesem Aussteller kommt?“

Das ist ein völlig anderes Problem, und nicht viele Menschen sprechen darüber.

Denn an diesem Punkt hast du eine weitere Schicht über die Verifizierung hinzugefügt: Interpretation.

Und die Interpretation ist subjektiv.

Stell dir das jetzt über Länder, Branchen und Plattformen hinweg vor.

Arbeitgeber, Regierungen und Online-Plattformen werden alle Berechtigungen sehen, die austauschbar aussehen, es aber tatsächlich nicht sind.

Was passiert dann?

Entweder stimmen alle über gemeinsame Standards der Aussteller überein (was sehr schwierig ist), oder du baust Reputationssysteme für Aussteller, oder das Problem wird einfach auf den Verifier geschoben.

Und im großen Maßstab ist das kein kleines Problem.

Denn dann kommt die Konsistenz nicht mehr von der Technologie.

Es kommt von Koordination. Und Koordination ist langsam, politisch und chaotisch.

Das ist der Teil, über den ich immer wieder nachdenke:

SIGN und ähnliche Systeme können Berechtigungen portabel, verifizierbar und einfach zu teilen machen.

Aber Portabilität ist nicht dasselbe wie Äquivalenz. Nicht einmal annähernd.

Es bedeutet nur, dass du überprüfen kannst, ob etwas existiert.

Es bedeutet nicht, dass dieses Ding überall das gleiche Gewicht hat.

Und da wird das ganze Identitäts- und Berechtigungssystem wirklich interessant und ein wenig unangenehm.

Die große Frage ist also:

Können Identitätssysteme konsistent bleiben, wenn verschiedene Aussteller dieselbe Berechtigung auf völlig unterschiedliche Weise definieren?

Oder landen wir in einer Welt, in der alles perfekt verifiziert wird?

aber die Bedeutung driftet im Laufe der Zeit langsam?

Ich glaube nicht, dass wir das bislang vollständig beantwortet haben.

#SignDigitalSovereignInfra @SignOfficial $SIGN