Der schwierige Teil beginnt, nachdem der Scan sauber aussieht.

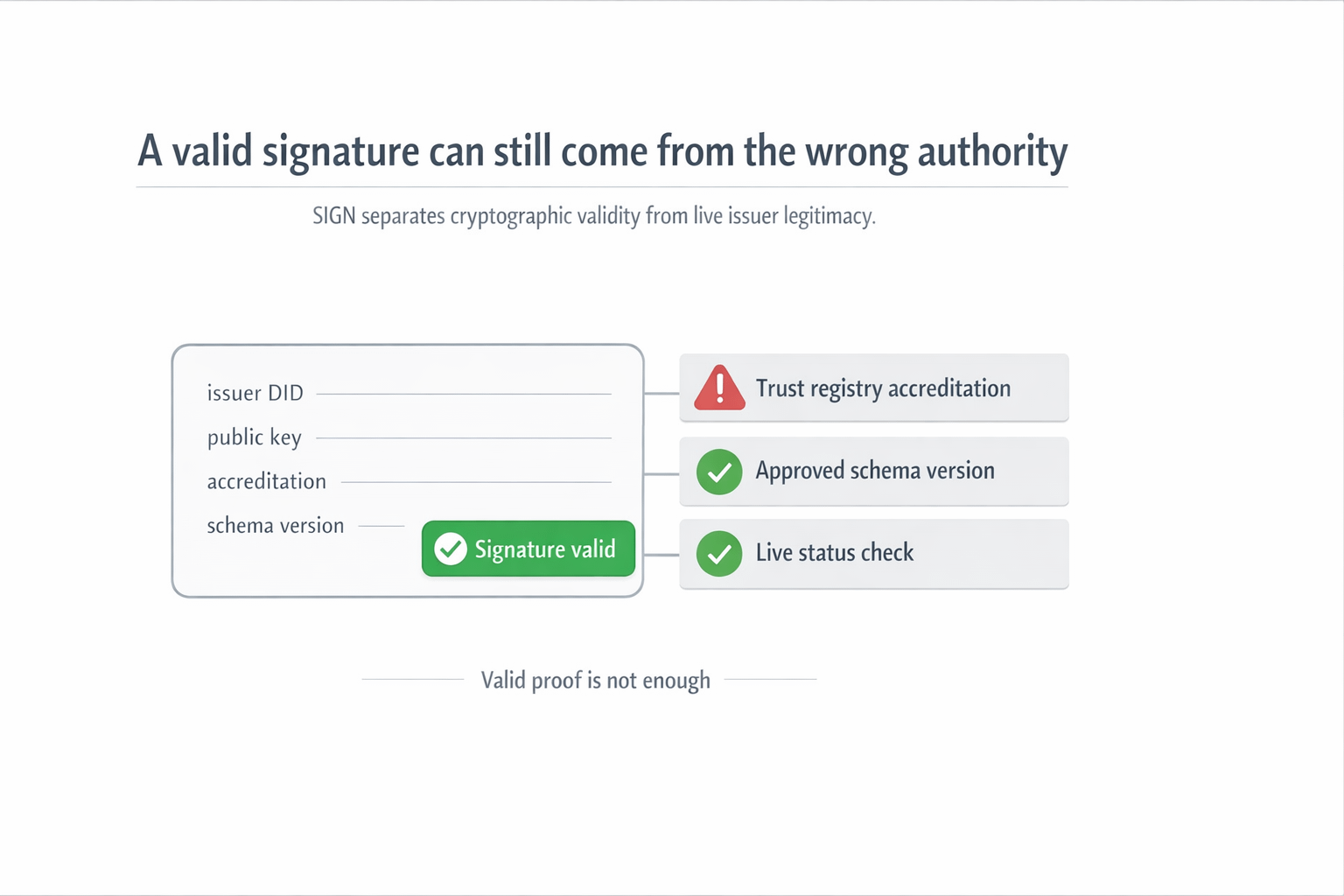

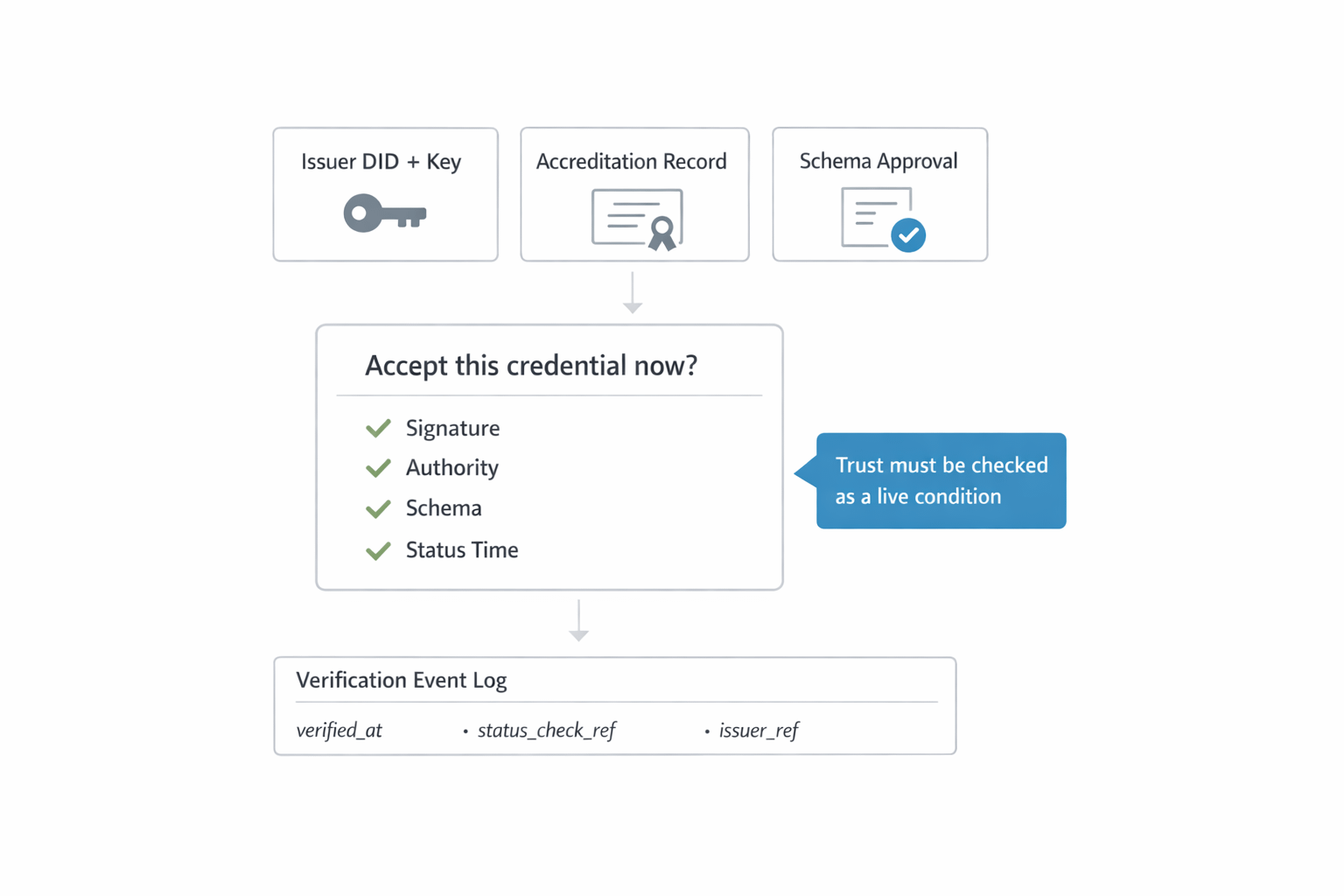

Ein Prüfer erhält ein Zertifikat. Der QR-Code wird aufgelöst. Die Unterschrift wird überprüft. Das Dokument entspricht dem erwarteten Format. Nichts auf dem Bildschirm deutet auf ein Problem hin. In den meisten Systemen würde sich das wie die Ziellinie anfühlen. In diesem Fall ist es der Moment, in dem die eigentliche Entscheidung beginnt. Bevor dieses Zertifikat für irgendetwas zählen kann, muss der Prüfer noch drei Live-Fragen beantworten. Ist der Aussteller gerade jetzt noch akkreditiert? Ist dies noch die genehmigte Schema-Version? Hat die Live-Statusüberprüfung zum Zeitpunkt der Verifizierung bestanden.

Das ist die genaue Fehlerszene, an die ich ständig denke. Keine gefälschte Berechtigung. Keine beschädigte Signatur. Eine saubere Berechtigung von einer Behörde, die früher vertrauenswürdig war.

Der Aussteller war möglicherweise vollständig gültig, als die Berechtigung erstellt wurde. Später änderte sich die Akkreditierung, der genehmigte Autoritätsweg verschob sich oder der Arbeitsablauf wechselte zu einer neueren Schema-Version. Aber die präsentierte Berechtigung sieht immer noch korrekt aus. Der Schlüssel überprüft weiterhin die Signatur. Der QR-Code funktioniert weiterhin. Wenn der Prüfer also bei der Gültigkeit der Signatur stoppt, kann das System etwas genehmigen, das authentisch und dennoch falsch für die Entscheidung ist, die jetzt getroffen wird.

Deshalb fühlt sich dieser Teil von SIGN für mich wichtig an. Sein Verifizierungsmodell fragt nicht nur, ob ein Unterzeichner signiert hat. Es zwingt den Prüfer zu entscheiden, ob dieser Unterzeichner immer noch innerhalb der aktuellen Vertrauensgrenze zum genauen Zeitpunkt der Verwendung der Berechtigung gehört. Und diese Entscheidung basiert nur auf drei Dingen, die hier wichtig sind. Aktuelle Akkreditierung des Ausstellers. Genehmigte Schema-Version. Aktueller Status zum Zeitpunkt der Überprüfung.

Diese drei Prüfungen haben unterschiedliche Aufgaben, und alle drei müssen gelten. Die aktuelle Akkreditierung des Ausstellers beantwortet die Frage, ob der Unterzeichner noch innerhalb des Systems steht. Die genehmigte Schema-Version beantwortet die Frage, ob die Berechtigung noch den aktiven Regeln für diesen Arbeitsablauf entspricht. Der aktuelle Status zum Zeitpunkt der Überprüfung beantwortet die Frage, ob die Berechtigung jetzt noch verwendbar ist, und nicht nur, ob sie beim ersten Ausstellen in Ordnung aussah. Sobald ich das Problem so betrachte, wird die wirkliche Gefahr offensichtlich. Authentizität kann überleben, während die Autorität bereits gewechselt hat.

Deshalb ist mir das Vertrauensregister wichtiger als eine einfache Ausstellerliste. Es trägt die sich bewegende Grenze, gegen die der Prüfer überprüfen muss. Aussteller DIDs und Schlüssel. Akkreditierungsstatus. Genehmigte Schemata und Versionen. Status- und Widerrufendpunkte. Governance rund um Onboarding und Offboarding. Das bedeutet, dass der Prüfer nicht aufgefordert wird, eine Signatur isoliert zu vertrauen. Der Prüfer wird gefragt, ob diese Signatur immer noch von einem Aussteller stammt, der berechtigt ist, innerhalb der aktuellen Regeln zu sprechen.

Der nachgelagerte Fehler ist nicht abstrakt. Ein Prüfer kann eine perfekt signierte Berechtigung von einem Aussteller akzeptieren, der nicht mehr innerhalb des genehmigten Autoritätswegs gehört, diese Entscheidung in einen echten Arbeitsablauf überführen und erst später feststellen, dass die Akzeptanz bereits zum Zeitpunkt ihres Eintreffens veraltet war. Der Nachweis bleibt echt. Der Datensatz sieht immer noch sauber aus. Aber die Entscheidung ist nicht mehr verteidigbar, weil der Arbeitsablauf die Gültigkeit der Signatur mit der gegenwärtigen Autorität verwechselt hat.

Das ist der Punkt, an dem SIGN für mich ernster wirkt als generische Infrastruktur für Berechtigungen. Es geht nicht nur darum, zu beweisen, dass eine Berechtigung signiert wurde. Es geht darum, den Prüfer zu zwingen, zu beweisen, warum die Akzeptanz zu diesem genauen Zeitpunkt sinnvoll war. Aktuelle Akkreditierung des Ausstellers. Genehmigte Schema-Version. Aktueller Status zum Zeitpunkt der Überprüfung. Das sind keine zusätzlichen Kontrollen am Rand. Sie sind der Unterschied zwischen einem sauberen Verifizierungsevent und einer falschen Akzeptanz, die nur sicher aussieht, weil der Bildschirm gültig angezeigt hat.

Ich denke, das wird der Druckpunkt, der am wichtigsten ist, während sich digitale Identität tiefer in regulierte Arbeitsabläufe bewegt. Der schwierigste Fehler ist es, eine gefälschte Berechtigung nicht zu akzeptieren. Es ist die Genehmigung einer echten, nachdem die Autoritätsgrenze bereits geändert wurde.

#SignDigitalSovereignInfra $SIGN @SignOfficial