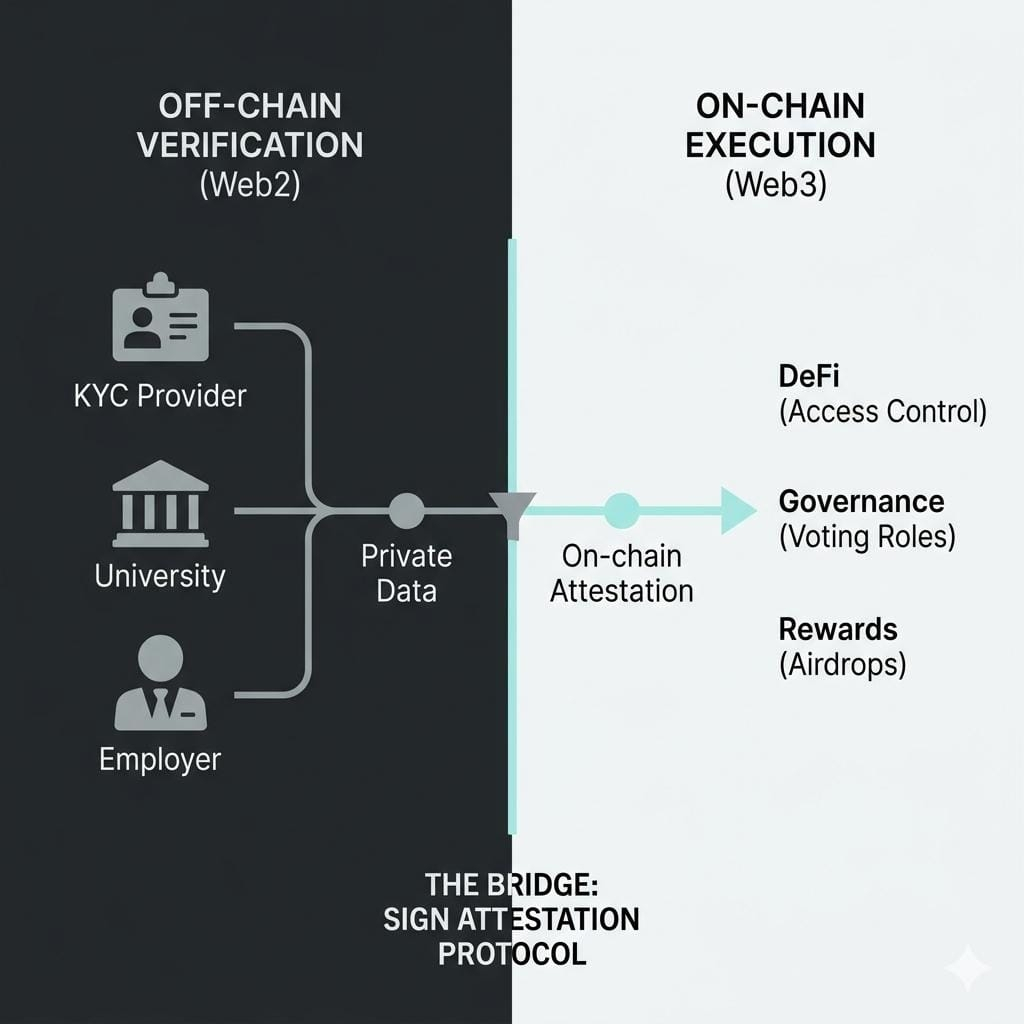

Was ich an SIGN interessant finde, ist, dass es nicht versucht, die Web2-Verifizierung zu ersetzen. Es lehnt sich daran an. Die meisten Systeme in der Krypto-Welt möchten die Identität von Grund auf neu aufbauen, aber SIGN geht stillschweigend davon aus, dass die Verifizierung bereits irgendwo anders existiert. Das eigentliche Problem ist die Ausführung. Wie nimmt man etwas, das off-chain verifiziert wurde, und macht es nutzbar on-chain, ohne einem Mittelsmann zu vertrauen?

Da beginnt SIGN für mich praktisch zu werden. Statt Identität zu speichern, speichert es Bestätigungen. Jemand, dem man vertraut, verifiziert etwas über dich und gibt dann ein Zertifikat on-chain aus. Es ist nicht deine vollständige Identität. Es ist eine Behauptung, die überprüft und verwendet werden kann. Diese kleine Verschiebung verändert, wie das System funktioniert.

Denken Sie an KYC. Normalerweise reichen Sie Dokumente bei einer zentralisierten Plattform ein, und diese speichern die Daten. Mit SIGN kann die Verifizierung weiterhin Off-Chain erfolgen, aber das Ergebnis wird zu einer On-Chain-Bestätigung. Der Prüfer bestätigt, dass Sie KYC bestanden haben, aber Ihre persönlichen Daten sind nicht offengelegt. Was zählt, ist, dass eine vertrauenswürdige Entität Ihnen zugestimmt hat.

Aber das wirft auch eine Frage auf, zu der ich immer wieder zurückkomme. Wer entscheidet, welche Prüfer vertrauenswürdig sind? SIGN entfernt nicht das Vertrauen. Es verteilt es neu. Wenn ein schwacher oder voreingenommener Prüfer Berechtigungen ausstellt, erbt das gesamte System downstream dieses Risiko.

Bildungszertifikate sind ein weiterer Fall, in dem dieses Design natürlich erscheint. Eine Universität kann eine Bestätigung ausstellen, dass Sie Ihren Abschluss gemacht haben. Diese Berechtigung lebt On-Chain und kann sofort verifiziert werden. Keine Notwendigkeit, Aufzeichnungen per E-Mail zu versenden oder sich auf manuelle Überprüfungen zu verlassen. Die Logik ist einfach, aber die Auswirkungen sind real, wenn Sie es mit der Ausführung verbinden.

Was SIGN anders macht, ist, dass diese Bestätigungen nicht passiv sind. Sie stecken direkt in Aktionen. Ein Protokoll kann Ihre Berechtigung überprüfen und entscheiden, ob Sie sich für etwas qualifizieren. Zugang, Belohnungen, Rollen. Alles fließt aus diesem einzelnen verifizierten Anspruch.

Ich habe gesehen, dass dies mit dem Nachweis von Mitwirkenden interessanter wird. Anstelle von vager Reputation erhalten Sie spezifische Bestätigungen. Sie haben zu einem Projekt beigetragen. Sie haben eine Aufgabe abgeschlossen. Sie haben an der Governance teilgenommen. Jede Bestätigung wird von einem Prüfer ausgestellt, der diese Handlung beobachtet oder verifiziert hat. Im Laufe der Zeit entsteht dadurch eine geschichtete Identität, die sich solider anfühlt als eine Wallet-Historie.

Aber erneut gibt es eine subtile Schwäche. Der Beitrag ist subjektiv. Wenn Prüfer Anreize haben, übermäßig Berechtigungen auszustellen, kann das System Vertrauen künstlich aufblähen. SIGN gibt Ihnen die Werkzeuge, aber es löst nicht vollständig den menschlichen Bias.

Die Teilnahme an Veranstaltungen ist der Punkt, an dem die Dinge sehr greifbar werden. Besuchen Sie eine Konferenz, nehmen Sie an einer Kampagne teil, schließen Sie ein Programm ab. Anstelle eines QR-Codes oder einer E-Mail-Bestätigung, die verschwindet, erhalten Sie eine On-Chain-Bestätigung. Dieser Nachweis kann später den Zugang oder Belohnungen freischalten. Es verwandelt Momente in wiederverwendbare Signale.

Dies hängt direkt mit der Tokenverteilung zusammen, die ich für einen der stärksten Anwendungsfälle von SIGN halte. Airdrops und Belohnungen haben oft Schwierigkeiten mit Sybil-Angriffen. Fake-Accounts, duplizierte Teilnahme, manipulierte Aktivitäten. Mit SIGN kann die Berechtigung von verifizierten Berechtigungen abhängen, anstatt von rohem Wallet-Verhalten. Es beseitigt das Sybil-Risiko nicht vollständig, macht es aber schwieriger, bedeutende Teilnahme vorzutäuschen.

Dennoch denke ich nicht, dass dies ein perfektes System ist. Wenn Angreifer Wege finden, Prüfer auszutricksen oder qualitativ minderwertige Verifizierungsschleifen zu schaffen, wird der Schutz schwächer. Die Stärke von SIGN hängt stark davon ab, wie streng und ehrlich die Berechtigungsgeber sind.

Was ich mag, ist, wie alles wieder zu Vertrauen zwischen Prüfern und Nutzern zurückverbindet. Nutzer müssen nicht alles offenlegen. Prüfer kontrollieren die Ausführung nicht. Und Protokolle müssen nicht raten, wer echt ist. Die Bestätigung wird zur Brücke.

In diesem Sinne versucht SIGN nicht, die Identität vollständig zu dezentralisieren. Es versucht, verifizierte Ansprüche in einer dezentralen Umgebung nutzbar zu machen. Das fühlt sich wie ein realistischer Schritt nach vorne an.

\u003cc-48/\u003e \u003ct-50/\u003e \u003cm-52/\u003e