Je mehr ich die Materialien von S.I.G.N. durchlese, desto weniger sehe ich es als eine typische Blockchain-Erzählung und desto mehr sehe ich es als einen Versuch, eine sehr praktische Frage auf staatlicher Ebene zu beantworten: Wie digitalisiert man Geld, Identität und Kapital, ohne die Kontrolle über das System zu verlieren, sobald es groß, beschäftigt und politisch wichtig wird?

@SignOfficial #SignDigitalSovereignInfra $SIGN

Das ist der Teil, den ich hier am ernstesten finde. S.I.G.N. wird nicht als einzelne App oder eine einzelne Kette präsentiert. Es wird als souveräne Infrastruktur für nationale Systeme dargestellt, die governable, auditable und operable bleiben müssen, unter dem, was die Dokumente nationale Konnektivität nennen.

Was mir auffällt, ist, dass S.I.G.N. Governance nicht als dekorative Schicht behandelt, die hinzugefügt wird, nachdem die Technologie funktioniert.

Es betrachtet Governance als Teil der Architektur selbst. In den offiziellen Dokumenten wird der Stack als Kombination aus Ausführung, Identität und Beweiserbringung beschrieben, mit strikter operativer Kontrolle, gesetzlicher Prüfbarkeit und überwachbarer Sichtbarkeit, die in die Designziele integriert sind.

Das ist wichtig, weil nationale Systeme nicht nur brechen, wenn Software ausfällt. Sie brechen auch, wenn niemand klar beantworten kann, wer eine Änderung genehmigt hat, wer Autorität hatte, welche Regeln aktiv waren oder wie eine Ausnahme behandelt wurde. S.I.G.N. scheint um diese genaue institutionelle Angst herum entworfen worden zu sein.

Die einfachste Art, wie ich es beschreiben kann, ist dies: S.I.G.N. liest sich weniger wie ein Produkt für digitale Währungen und mehr wie ein Kontrollraum für die sensibelsten Register eines Landes.

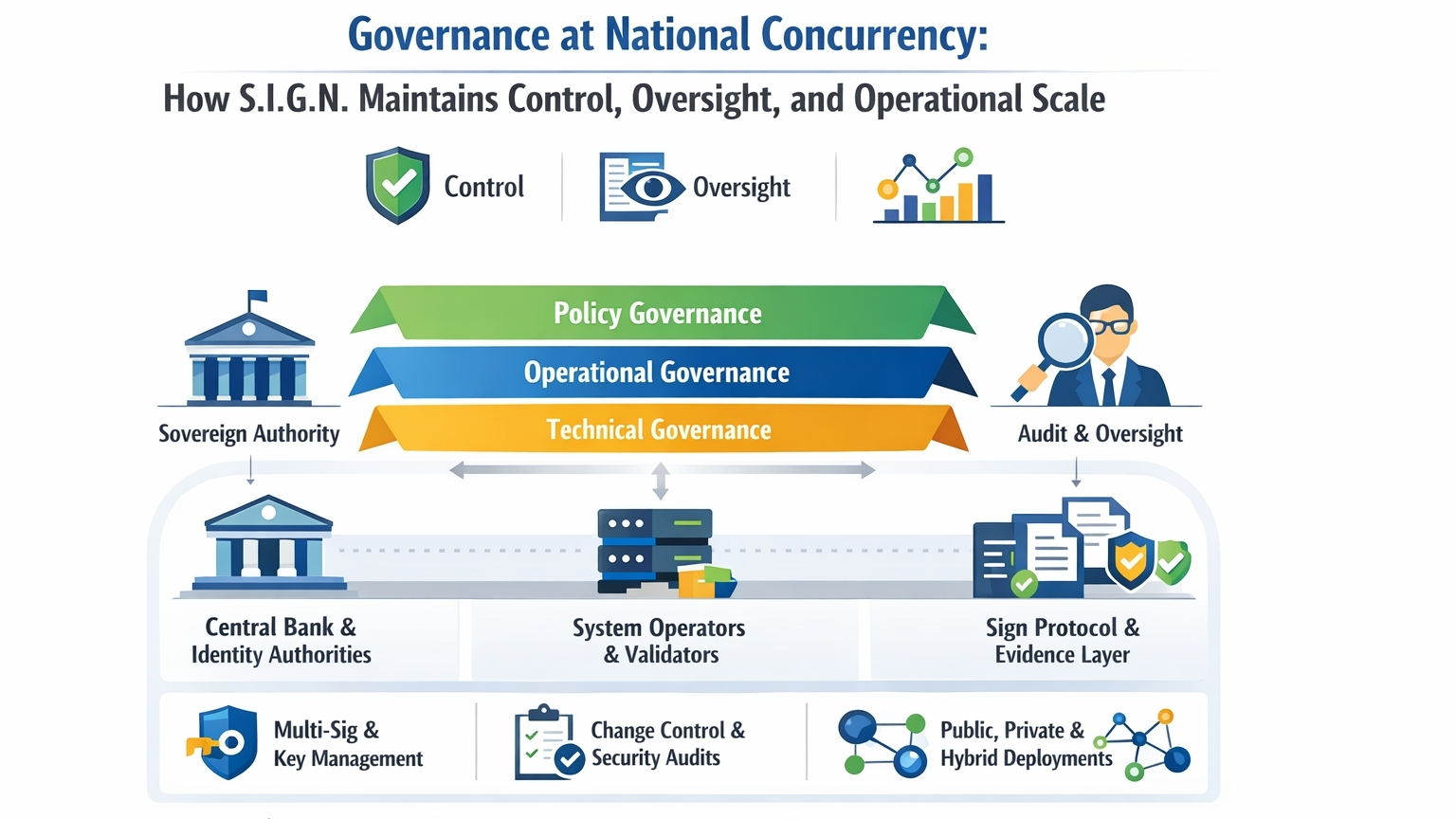

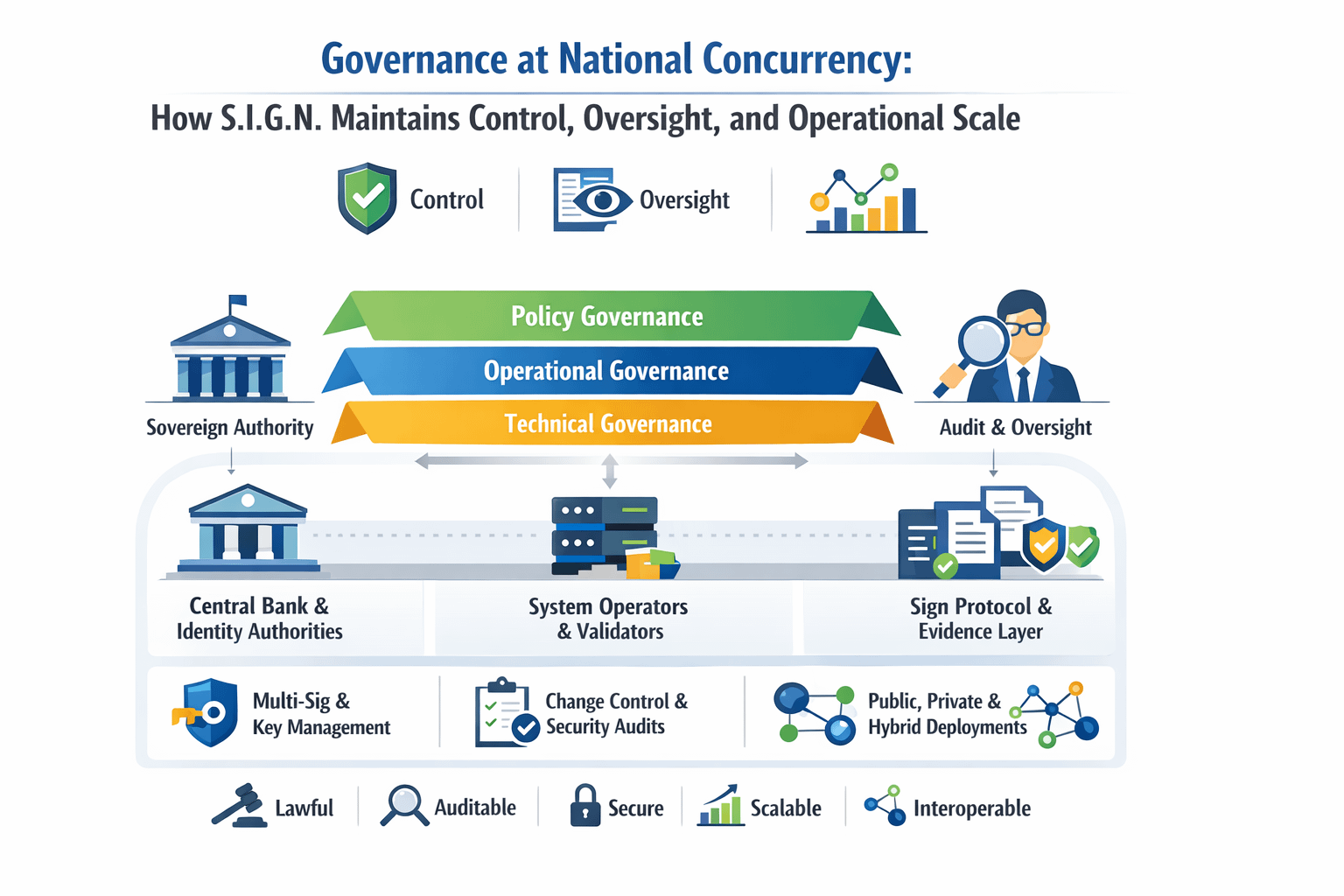

Ich denke, der stärkste Teil des Modells ist die Trennung der Governance in Schichten. Die Dokumentation zur Governance und den Betrieb unterteilt dies in politische Governance, operationale Governance und technische Governance.

Die politische Governance entscheidet, welche Programme existieren, welche Regeln gelten, welches Datenschutzniveau ein Programm benötigt und welche Entitäten autorisiert sind.

Die operationale Governance definiert, wer Systeme täglich betreibt, welche Dienstleistungslevels erreicht werden müssen, wie Vorfälle behandelt werden und wie Prüfungsberichte erstellt werden. Technische Governance umfasst Upgrades, Notfallkontrollen, Schlüsselverwahrung und Genehmigungsworkflows für Änderungen.

Für mich ist dies eines der reifsten Signale in der gesamten Architektur, da es anerkennt, dass nationale Infrastruktur nicht sicher betrieben werden kann, wenn Recht, Betrieb und Technik alle in ein Entscheidungszentrum zusammengefasst werden.

Das geschichtete Modell wird überzeugender, wenn man sich die zugewiesenen Rollen ansieht. Die souveräne Autorität sitzt an der Wurzel mit hochrangigen politischen und Aufsichtsbefugnissen, einschließlich Genehmigung von Upgrades, Notfallmaßnahmen und Änderungen der Brückenparameter.

Dann kümmern sich verschiedene systemspezifische Behörden um verschiedene Bereiche: Zentralbank- oder Schatzamtsbetreiber für die Geldschiene, Identitätsbehörden für Herausgeberakkreditierung und Widerrufsrichtlinien sowie Programmbehörden für Berechtigungslogik, Verteilungen, Budgets und Abrechnungen.

Technische Betreiber betreiben Knoten, APIs, Indexer, Monitoring und genehmigte Änderungen, während Prüfer und Aufsichtspersonen Beweise überprüfen und Streitigkeiten untersuchen. Das Prinzip, das explizit in den Dokumenten festgelegt ist, ist die Trennung der Pflichten, und ich denke, das ist genau richtig.

Ein nationales System wird vertrauenswürdiger, wenn die Partei, die die Infrastruktur betreibt, nicht die gleiche Partei ist, die einseitig Berechtigungen ausstellt oder alles andere genehmigt.

Ein weiterer Grund, warum ich das Design ernst nehme, ist, dass Kontrolle nicht in vagen Begriffen beschrieben wird.

Das Whitepaper und die Dokumente werden spezifisch. Regierungen können Validator-Kriterien in Layer-2-ähnlichen Bereitstellungen definieren, Multisig oder Governance-Mechanismen für Protokolländerungen verwenden, Parameter anpassen, Upgrades genehmigen und Notfallkontrollen bei Vorfällen einsetzen.

Im Governance-Referenzmodell wird selbst das minimale Schlüsselmodell in Governance-Schlüssel, Herausgeber-Schlüssel, Betreiber-Schlüssel und Prüf-Schlüssel unterteilt. Grundlegende Erwartungen umfassen Multisig und HSM-unterstützte Verwahrung, wo angemessen, geplante Rotation und getestete Wiederherstellungsverfahren.

Das mag prozedural klingen, aber dies ist genau das Material, das bestimmt, ob ein System in der realen Welt verwaltbar bleibt. Ausgefallene Architekturschemata schützen ein souveränes System nicht, wenn das Schlüsselmodell nachlässig ist oder der Notfallweg improvisiert ist.

Ich mag auch, dass S.I.G.N. Änderungen als geregelte Ereignisse behandelt, anstatt als routinemäßige Softwarebereitstellung. Die Dokumente sagen wörtlich, eine Änderung sollte nicht „zusammengeführt und bereitgestellt werden. Sie sollte geregelt werden.

Diese Zeile sagt dir viel über die Denkweise. Änderungen werden in doc-only, config-only, Software-Upgrades und Notfallmaßnahmen kategorisiert, und jede wird erwartet, Artefakte wie eine Begründung, eine Auswirkungenbewertung in Bezug auf Sicherheit, Verfügbarkeit und Datenschutz, einen Rückrollplan, Genehmigungsunterschriften und ein Bereitstellungsprotokoll zu tragen.

In den meisten Krypto-Systemen driftet die Governance-Diskussion oft in ein Abstimmungstheater ab. Hier sieht Governance mehr wie disziplinierte institutionelle Änderungsmanagement aus, was wahrscheinlich viel näher an dem ist, was eine nationale Bereitstellung tatsächlich erfordern würde.

Aufsicht, meiner Meinung nach, ist der Punkt, an dem das Sign-Protokoll leise unerlässlich wird. S.I.G.N. beschreibt das Sign-Protokoll wiederholt als die Beweis-Schicht des Stacks.

Es standardisiert Schemata, bindet Aufzeichnungen kryptografisch an Herausgeber und Subjekte, unterstützt öffentliche, private und hybride Bestätigungen und bietet abfragbare Prüfungsreferenzen über Systeme hinweg. Das bedeutet, dass Governance nicht nur darum geht, Aktionen zu stoppen oder zu genehmigen.

Es geht auch darum, Beweise zu hinterlassen, die ein späterer Prüfer inspizieren kann: welche Regelversion verwendet wurde, welche Genehmigung existierte, ob Identität oder Berechtigung gültig waren, ob eine Verteilung der autorisierten Logik folgte und welche Abrechnungsreferenzen den Nachweis erbringen, dass die Aktion tatsächlich stattfand. Mit anderen Worten, Aufsicht ist kein Treffen; es ist ein Protokoll.

Der nationale Konkurenzwinkel ist auch wichtig. S.I.G.N. ist für öffentliche, private und hybride Modi konzipiert, und jeder Modus drückt Governance unterschiedlich aus.

Öffentliche Bereitstellungen können sich auf Kettenparameter oder Vertragsgovernance stützen. Private Bereitstellungen verlassen sich stärker auf Berechtigungen, Mitgliedschaftskontrollen und Prüfzugriffsrichtlinien.

Hybride Bereitstellungen kombinieren öffentliche Verifizierung mit privater Ausführung, aber die Dokumente warnen, dass Interoperabilität selbst als kritische Infrastruktur mit expliziten Vertrauensannahmen behandelt werden muss.

Ich denke, das ist eine der realistischeren Positionen im Material. Auf nationaler Ebene besteht das Problem nicht darin, eine Ideologie auszuwählen. Das Problem besteht darin, mehrere Umgebungen zu koordinieren, ohne die Verantwortung an den Nahtstellen zu verlieren.

Was den stärksten Eindruck bei mir hinterlässt, ist, dass S.I.G.N. anscheinend eine einfache Wahrheit versteht, die viele Projekte der digitalen Infrastruktur ignorieren: Kontrolle ist nicht der Feind der Skalierung, wenn das System souverän ist. Unkontrolliertes Wachstum ist es.

Wenn eine nationale Zahlungsinfrastruktur, eine Identitätsschicht oder ein Kapitalverteilungssystem echte Institutionen bedienen soll, dann können Betriebszeiten, Rückrollpläne, Vorfallsschwere, Prüfungsberichte, Abrechnungen und gesetzlicher Zugriff keine nachträglichen Überlegungen sein.

Das Modell zur Governance und den Betrieb liest sich wie der Versuch, diese Verpflichtungen in das System zu integrieren, anstatt später hinzugefügt zu werden. Das garantiert natürlich keinen Erfolg. Ausführung ist immer der endgültige Test. Aber als architektonische Haltung,

Ich denke, S.I.G.N. stellt die richtige Frage: nicht nur, wie kritische Systeme digitalisiert werden können, sondern wie sie regierbar bleiben, wenn sie wichtig genug werden, dass ein Scheitern nicht mehr theoretisch ist.

\u003cm-41/\u003e\u003cc-42/\u003e\u003ct-43/\u003e