Ich habe heute verstanden, dass mich die Frage der Verifizierung und Identifizierung beschäftigt, insbesondere ihre Sicherheit und der endgültige Zweck. Von der Verifizierung auf staatlicher Ebene, dem Banking bis hin zum primitiven Herunterladen von Apps auf das Telefon.

In jedem Land gibt es bereits ein Identifikationssystem. Die Frage ist nur, ob es ganzheitlich ist.

In den meisten strategischen Dokumenten begegnet man dieser Illusion, wenn das Land einen "digitalen Identifikator" erstellt. Angeblich beginnt die Identifizierung von Null. Angeblich gibt es keine Geschichte, keine Institutionen, und die erste Datenbank wird alle Probleme lösen.

Die Realität ist strenger und interessanter.

Die meisten Länder haben bereits ein Mosaik, das ist:

Standesamtsregister;

nationale Identitätskarte;

Datenbanken von Agenturen;

Login-Anbieter;

Sozialleistungssysteme;

KYC-Bankenakten;

Grenzsysteme;

und viele manuelle Arbeiten, die verhindern, dass all dies zusammenbricht.

Digitale Identifizierung wird dies nicht über Nacht ersetzen. Es verbindet dies.

Also... das grundlegende Problem ist die Architektur. Und das ist es.

Und Architektur ist Politik, die in Systeme geschrieben wird.

In der Praxis vereinen sich die meisten nationalen Ansätze in drei Gruppen.

Jeder von ihnen kann funktionieren.

Jeder von ihnen kann fehlschlagen.

Niemand gewinnt alleine.

Lass uns sie der Reihe nach Schritt für Schritt betrachten.

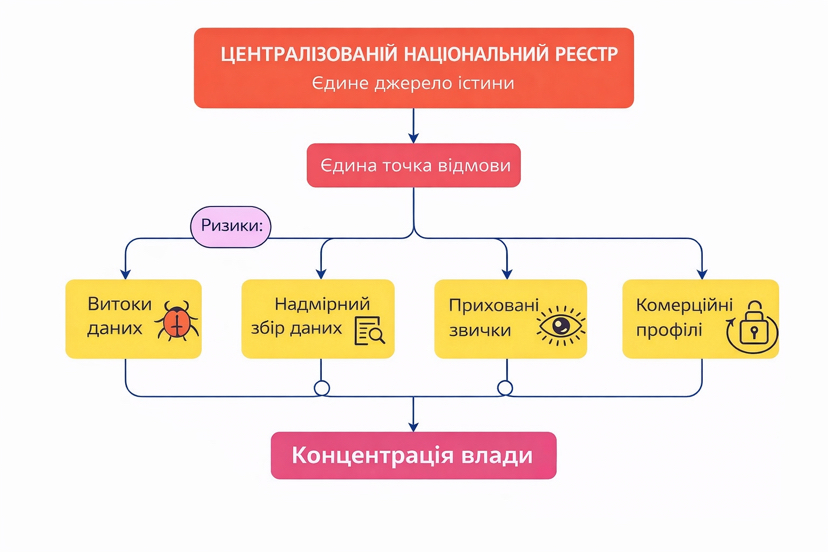

Lass uns über das ZENTRALISIERTE REGISTRIEREN sprechen

Dies ist die einfachste Option.

Ein nationales System wird zur Quelle der Wahrheit. Parteien, die sich darauf verlassen, integrieren sich einmal.

Überprüfungen erfolgen über den zentralen Kanal.

Warum entscheiden sich Regierungen dafür? Weil. Es ist leicht zu erklären. Es ist leicht umzusetzen. Es ermöglicht, schnell einen hohen Abdeckungsgrad zu erreichen. Doch wird es auch als Kontrolle wahrgenommen, obwohl es manchmal politisches Ziel ist.

Aus operativer Sicht kann dies Folgendes bieten:

Eindeutiger Identifikator;

standardisiertes Anschlussverfahren;

aufeinanderfolgende Ebenen von Garantien;

einfache Berichterstattung.

Aber was kostet all dieses Gute?

Der Preis ist die Konzentration!

Zentralisiertes Identifizierungssystem wird:

der einzige Ausfallpunkt;

Die einzige Fläche für Brüche;

der einzige Ort zur Sammlung von Protokollen;

der einzige Engpass, der von Bürokratie, Anbietern oder Politik betroffen sein kann.

Es fördert auch die Bildung einer versteckten Gewohnheit, bei der jeder Prüfer mehr verlangt, als er benötigt, da das System dies erleichtert.

Betrachten wir ein alltägliches Beispiel, wenn Sie ein Konto für eine neue App registrieren, die Sie gerade heruntergeladen haben, egal welche.

Das Unternehmen muss das KYC-Verfahren durchführen. Eine normale Sache.

Gemäß dem Gesetz muss sie bestätigen:

Ihre Identität.

Ihr Alter.

Ihre Adresse.

Es ist eine Anforderung zur Einhaltung der Vorschriften.

In der zentralisierten Architektur der Identifizierung wird die Anwendung mit der nationalen Identitätsdatenbank für "verifizierte Registrierung" integriert.

Eine Bestätigung. Das System bestätigt, dass Sie eine echte Person sind.

Aber die Integration liefert keine eingeschränkte Bestätigung.

Es gibt ein vollständiges Identitätsprofil zurück, das mit diesem Identifikator verbunden ist.

Vollständiger offizieller Name.

Geburtsdatum.

Nummer des nationalen Personalausweises.

Geschichte der Adressen.

Haushaltszusammensetzung.

Verbundene Identifikatoren.

Vielleicht Berufe oder demografische Klassifikationen.

Und jetzt lass uns innehalten. Und das noch einmal überdenken. Stell dir nur vor. Oh mein Gott.

Das Unternehmen ist gesetzlich verpflichtet, das KYC-Verfahren durchzuführen. Aus kommerzieller Sicht ist es für sie vorteilhaft, ihre Benutzer zu verstehen. Und die Grenzkosten für das Sammeln zusätzlicher Daten nähern sich Null.

Was passiert also wirklich?

Das Unternehmen strebt an, so viele Daten wie möglich über seine Kunden für mögliche Werbung und eigene Monetarisierungsziele zu sammeln. Daher wird ein breiter Kanal genutzt. Nicht nur zur Einhaltung von Anforderungen. Sondern auch zur Risikobewertung. Für Cross-Selling. Für zielgerichtete Werbung. Für Datenanreicherung. Für den Wiederverkauf an analytische Partner, wo dies erlaubt ist.

Die Logik ist einfach: Wenn Unternehmen Zugang zu einem vollständigen Profil haben, sind sie... klar, interessiert, ein vollständiges Profil zu erhalten.

Die Einhaltung von Anforderungen wird zur Rechtfertigung.

Monetarisierung wird zum Motiv.

Die Architektur macht es einfach.

Aus der Sicht des Bürgers wird die Kontoeröffnung zu einem Moment, in dem seine gesamte Bürgeridentität in einer privaten Datenbank widergespiegelt werden kann.

Nicht, weil jemand die Regeln verletzt hat. Sondern weil das System einen Überfluss anstatt die minimal erforderlichen Beweise bereitgestellt hat.

So fördert ein zentralisiertes Identifizierungssystem heimlich die Erstellung kommerzieller Profile.

Nicht wegen Missbrauch.

Und durch Anreize.

Und so stirbt die Privatsphäre. Nicht aus Bosheit. Sondern aus Bequemlichkeit.

Vorhersehbares Ausfallverhalten.

Dieses System ist auch anfällig für Ausfälle, wie Datenlecks.

Wenn alles an einem Ort vorbeigeht, zieht dieser Ort an:

Betrüger;

Insider;

und die Erweiterung der Grenzen der Mission.

Also, obwohl das System effektiv sein kann, wird es anfällig und sogar schädlich für die Bürger.

Die Architektur muss die Politik berücksichtigen und nicht umgehen. Ein zentralisiertes Register kann existieren. Branchensysteme können existieren. Private Betreiber können existieren. Aber das Vertrauensniveau muss garantieren, dass Beweise übermittelt werden und nützliche Daten nicht, und dass die Verfügbarkeit von Informationen zielgerichtet und nicht zufällig ist.

Digitale Identifizierung wird niemals bei Null beginnen.

Die Frage ist, ob es sich in Richtung Konzentration oder in Richtung strukturierter, rechenschaftspflichtiger Vertrauenswürdigkeit entwickeln wird.

Und je mehr ich die wahre souveräne Essenz des Konzepts @SignOfficial schätze, desto klarer verstehe ich, dass das Projekt eine unabhängige Infrastruktur für die Erstellung, Speicherung und Überprüfung beliebiger digitaler Beweise #SignDigitalSovereignInfra 👏$SIGN ✨ aufbaut.