Wenn ich mir ansehe, wie das Sign Protocol Identität angeht, beginne ich nicht mit der Technologie. Ich beginne mit einer einfacheren Frage:

Wenn jedes Land bereits ein Identitätssystem hat, was versucht Sign dann tatsächlich zu "bauen"?

Die meisten Strategien für digitale IDs gehen oft davon aus, dass man von vorne anfangen kann. Eine neue Datenbank, ein neues System, eine Integration und fertig.

Aber die Realität funktioniert nicht so.

Jedes Land hat bereits ein patchworkartiges "Identitätsnetzwerk": Bevölkerungsregister, nationale ID, KYC-Banking, Wohlfahrtssysteme, Grenzdaten. Diese Dinge verschwinden nicht mit der Digitalisierung. Sie bestehen weiterhin und müssen verbunden werden.

Das Problem ist also nicht, eine bessere Datenbank zu bauen.

Es geht darum, eine Architektur zu entwerfen, damit diese Vertrauensquellen interagieren können, ohne sich gegenseitig zu stören.

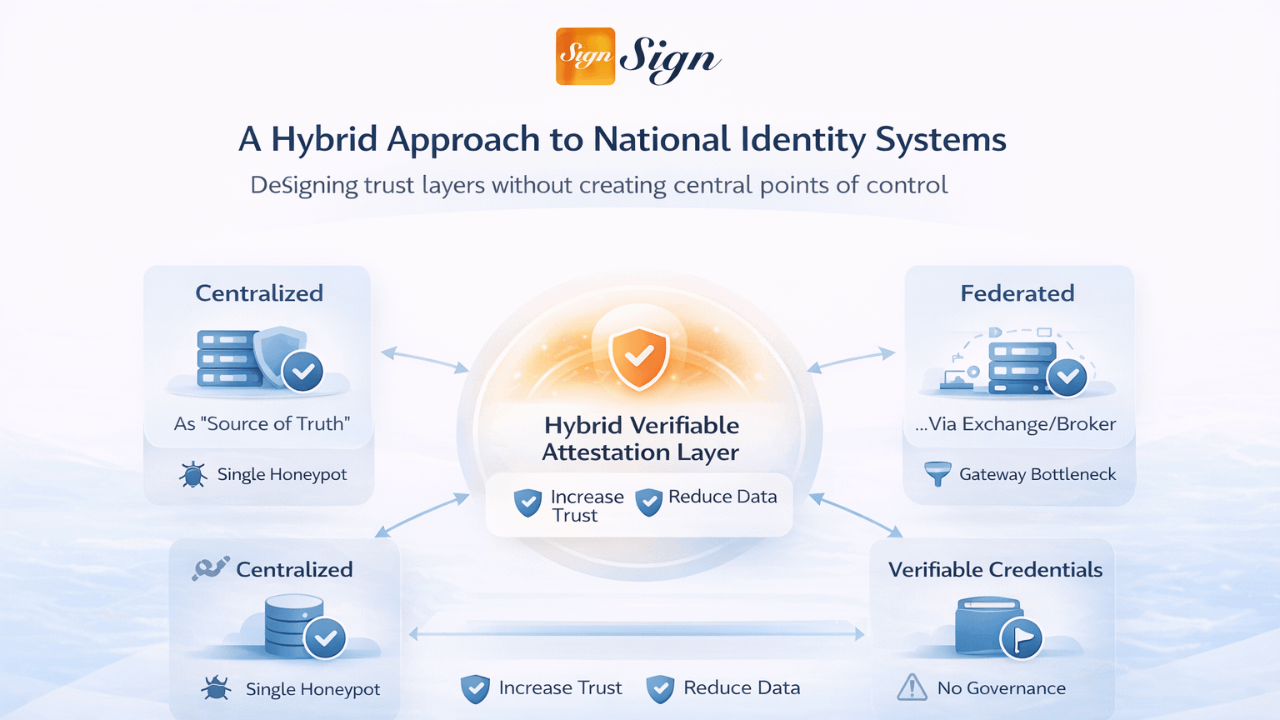

Ich sehe, dass Länder oft in drei Ansätze fallen.

Der erste Weg ist die Zentralisierung. Ein System wird zur "Wahrheitsquelle", alle Verifizierungen laufen über einen einzigen Kanal.

Es ist einfach zu implementieren, leicht zu skalieren und einfach zu kontrollieren.

Aber der Preis ist die Konzentration. Ein einziger Fehlerpunkt. Eine einzige Angriffsfläche. Und wichtiger noch, ein Ort, an dem alle Protokolle und Verhaltensweisen der Überprüfung angesammelt werden.

Der Fehlermodus dieses Modells ist nahezu vorhersehbar: ein "Honeypot" auf nationaler Ebene.

Der zweite Weg ist die Interoperabilität. Systeme halten separate Daten, sind aber über eine Austausch- oder Broker-Schicht verbunden.

Es spiegelt die Realität besser wider. Die Behörden müssen Daten nicht konsolidieren. Sie müssen nur miteinander kommunizieren.

Aber die Macht verschwindet nicht. Sie verschiebt sich.

Diese Zwischenebene muss nicht alle Daten speichern, sieht aber den gesamten Verifizierungsfluss.

Der Fehlermodus hier ist, dass ein Gateway langsam zum Engpass wird.

Sign geht in die dritte Richtung.

Beginnt nicht mit einer Datenbank.

Es beginnt mit beweisbaren, unabhängig überprüfbaren Beweisen.

Genauer gesagt funktioniert Sign als eine auf Schema basierende Attestation-Schicht, in der jedes Credential eine signierte Erklärung ist, die klar strukturiert und überprüfbar ist, ohne auf das ursprüngliche System zugreifen zu müssen.

Issuer signiert die Attestation.

Benutzer halten in der Wallet.

Der Verifier überprüft die Signatur und den Status (Widerruf/Status) direkt über die gemeinsame Infrastruktur, ohne den Issuer kontaktieren zu müssen.

Überprüfung ist nicht mehr die Handlung des "Datenabziehens".

Es wird zur Handlung, die Gültigkeit des Beweises zu überprüfen.

Jetzt sehe ich klar, dass die wirkliche Frage nicht ist, welches Modell besser ist.

Es geht darum, warum kein Modell allein ausreichend ist.

Ein nationaler System benötigt eine Schicht zur Verwaltung und Einrichtung von Vertrauen.

Es braucht eine Schicht, damit die Behörden in der Praxis zusammenarbeiten können.

Und es braucht eine Schicht, damit die Benutzer ihre eigenen Daten kontrollieren können.

Diese drei Bedürfnisse überschneiden sich nicht. Und sie können auch nicht durch eine einzige Architektur gelöst werden.

Hybrid ist kein Kompromiss.

Es ist unvermeidlich.

Aber das Credential-Modell hat auch eigene Fehlermodi.

Ohne klare Issuer-Governance, ohne dass der Verifier in der Datenanforderung eingeschränkt ist oder ohne ein System zur Nachweisführung und Auditierung, wird es schnell chaotisch.

Ein System spricht über Privatsphäre, hat aber keine operationale Infrastruktur.

Und dann werden die Systeme wieder zu alten Methoden zurückkehren: Datenbank aufrufen.

Das ist der Moment, in dem die Rolle von Sign klarer wird.

Diese drei Modelle sollten nicht ersetzt werden.

Es geht darum, eine Schicht zu bauen, die zwischen ihnen liegt: eine verifiable attestation layer.

Dort:

Die ursprüngliche Vertrauensquelle bleibt unverändert.

Credentials werden gemäß Schema und klaren Befugnissen ausgestellt.

Benutzer behalten und präsentieren Beweise, wenn nötig.

Der Verifier ist geschichtet und erhält nur die notwendigen Daten.

Der Status und die Widerrufbarkeit sind verteilt, was Prüfungen ermöglicht, ohne von einem zentralen Punkt abhängig zu sein.

Audit wird in Form von Beweisen erstellt, anstatt alle Rohdaten zu sammeln.

Der wichtige Punkt ist:

Beweise können wandern, aber Daten müssen nicht.

Im Rückblick sehe ich, dass die ursprüngliche Frage möglicherweise neu formuliert werden muss.

Es geht nicht darum, welches Modell man wählen sollte.

Es geht darum:

Kann ein Identitätssystem sowohl skalieren als auch die Daten minimieren und unabhängig überprüfbar sein, ohne zusätzliche zentrale Kontrollpunkte zu schaffen?

Die Antwort liegt wahrscheinlich nicht in einer einzigen Architektur.

Es geht darum, wie wir die Vertrauensschicht zwischen ihnen gestalten.

Und das könnte der Ort sein, an dem alles wirklich beginnt.

@SignOfficial $SIGN #SignDigitalSovereignInfra