Ich habe eine Weile um diese Idee herumgedreht, die Vorstellung, dass wir im Krypto-Bereich unglaublich ausgeklügelte Systeme für den Werttransfer aufgebaut haben, aber wir kämpfen immer noch mit etwas viel Grundlegendem: zu wissen, mit wem oder was wir interagieren. Als ich zum ersten Mal auf SIGN stieß, beschrieben als „Die globale Infrastruktur für die Überprüfung von Berechtigungen und die Verteilung von Token“, war ich sowohl interessiert als auch ein wenig vorsichtig. Nicht weil die Idee neu ist, sondern weil ich Variationen davon so oft zuvor gehört habe.

Dennoch gab es etwas an der Rahmung, das mich innehalten ließ. Die Verifizierung von Berechtigungen ist kein besonders glamouröses Problem im Krypto-Bereich, aber es könnte eines der notwendigsten sein.

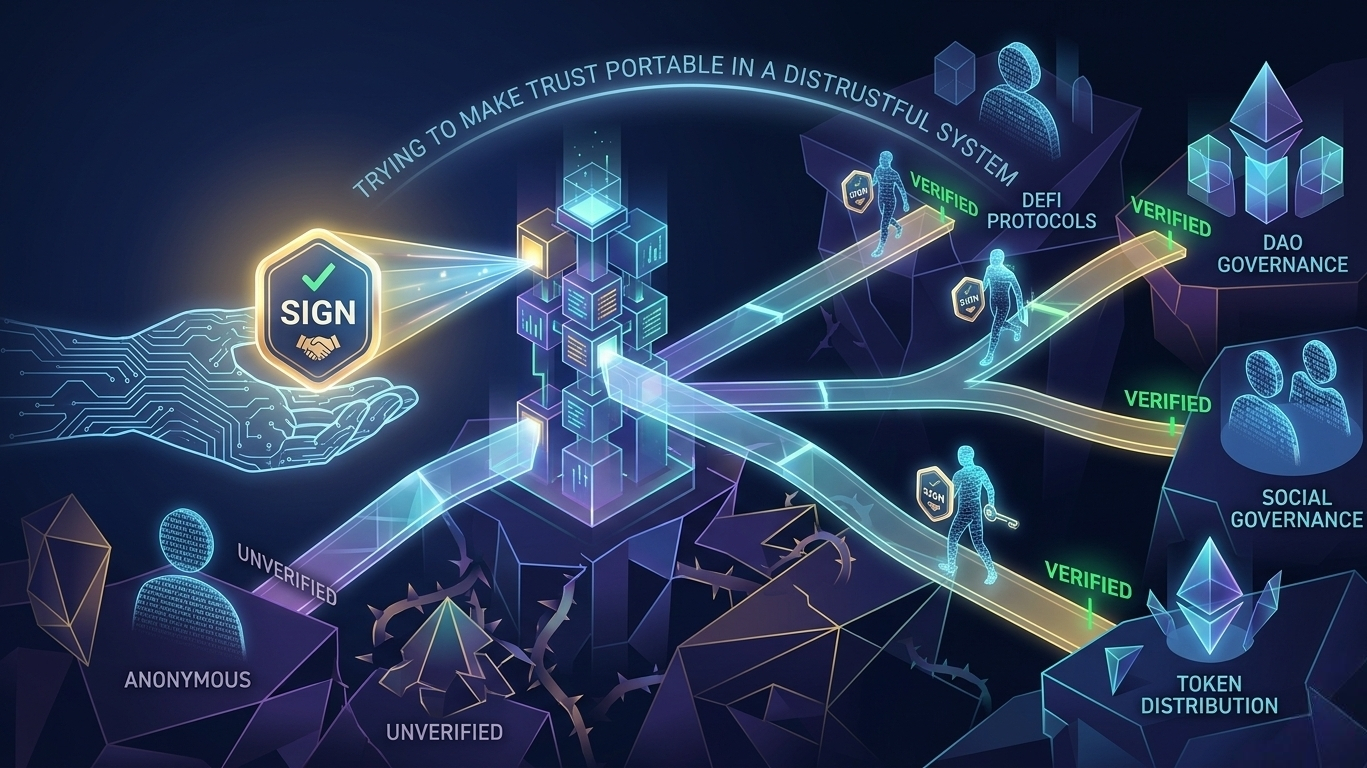

Im Kern scheint SIGN ein einfaches, aber hartnäckiges Problem anzugehen: Wie beweisen Sie etwas über sich selbst – oder über jede Entität – on-chain, auf eine Weise, die sowohl verifizierbar als auch nutzbar ist? Nicht nur Identität im engen Sinne, sondern umfassendere Berechtigungen: Zugehörigkeiten, Erfolge, Mitgliedschaften, Ruf. Dinge, die in der realen Welt oder in Off-Chain-Kontexten existieren, aber die Krypto-Systeme zunehmend integrieren möchten.

Wenn Sie herauszoomen, ist dies eine ziemlich grundlegende Lücke. Krypto-Systeme sind per Design vertrauensminimiert. Sie nehmen nichts über die Teilnehmer an. Das ist mächtig, schafft aber auch Reibung. Jede Interaktion beginnt bei null. Es gibt keine eingebaute Vorstellung von Glaubwürdigkeit oder Geschichte, es sei denn, Sie rekonstruieren sie ausdrücklich durch On-Chain-Aktivitäten – und selbst das kann ausgenutzt werden.

Also treten Projekte wie SIGN ein und sagen: Was wäre, wenn wir Vertrauenssignale auf eine tragbare, verifizierbare Weise kodieren könnten?

Das ist der Punkt, an dem mein Skeptizismus normalerweise einsetzt. Denn genau hier beginnen viele Projekte, in vage Gebiete abzudriften – sie werfen Begriffe wie "Identitätsschicht", "Reputationsgraph" oder "dezentralisierte Berechtigungen" in den Raum, ohne sich wirklich mit den schwierigen Teilen auseinanderzusetzen. Es ist einfach zu sagen, dass Sie Vertrauensinfrastruktur aufbauen. Es ist viel schwieriger zu definieren, was Vertrauen in einem erlaubenlosen System tatsächlich bedeutet.

Soweit ich erkennen kann, versucht SIGN, dies aus einem strukturierteren Blickwinkel anzugehen. Anstatt alles als Identität zu rahmen, orientiert es sich am Konzept der Berechtigungen – diskrete Bestätigungen, die über Anwendungen hinweg ausgegeben, verifiziert und konsumiert werden können. Dieser subtile Wandel ist wichtig. Identität ist chaotisch und oft politisch aufgeladen. Berechtigungen sind modularer. Sie können spezifische Ansprüche repräsentieren, ohne ein einziges, einheitliches Konzept davon, wer jemand ist, zu erfordern.

Das fühlt sich nach einem realistischeren Ausgangspunkt an.

Das andere Stück, das meine Aufmerksamkeit erregte, ist die Verbindung zur Tokenverteilung. Auf den ersten Blick mag es wie eine seltsame Kombination erscheinen – Berechtigungen und Tokenverteilung – aber je mehr ich darüber nachdenke, desto mehr Sinn macht es. Eine riesige Menge an Krypto-Aktivitäten dreht sich um die Verteilung von Token: Airdrops, Anreize, Belohnungen, Governance-Allokationen. Und fast all diese Mechanismen stoßen auf die gleichen Probleme.

Wer sollte Tokens erhalten? Wie vermeiden Sie Sybil-Angriffe? Wie belohnen Sie echte Teilnahme, ohne von Bots oder Opportunisten ausgenutzt zu werden?

Im Moment sind die meisten Lösungen entweder grob oder reaktiv. Sie setzen willkürliche Kriterien – Wallet-Alter, Transaktionshistorie, soziale Signale – und hoffen, dass sie echte Nutzer approximieren. Aber diese Heuristiken sind fragil. Sie werden schnell ausgenutzt, und dann wiederholt sich der Zyklus.

SIGN scheint zu suggerieren, dass eine bessere Infrastruktur für Berechtigungen diesen gesamten Prozess verbessern könnte. Wenn Sie zuverlässige Bestätigungen hätten – sagen wir, den Nachweis, dass jemand zu einem Projekt beigetragen hat, oder einer bestimmten Gemeinschaft angehört, oder eine spezifische Aktion abgeschlossen hat – könnten Sie nuanciertere Verteilungsmechanismen entwerfen. Theoretisch führt das zu gerechteren Ergebnissen und weniger Verschwendung.

Aber die Theorie leistet hier viel Arbeit.

Die Herausforderung besteht, wie immer, darin, woher diese Berechtigungen kommen und warum jemand ihnen vertrauen sollte. Wenn Berechtigungen von zentralisierten Stellen ausgegeben werden, führen Sie einfach traditionelle Gatekeeper unter einem anderen Namen wieder ein. Wenn sie vollständig dezentralisiert sind, riskieren Sie, am Ende bedeutungslosen oder leicht manipulierbaren Bestätigungen gegenüberzustehen.

Das ist der Drahtseilakt, den jedes Projekt in diesem Bereich gehen muss.

Was ich an SIGN einigermaßen interessant finde, ist, dass es nicht so aussieht, als würde es vorgeben, dieses Problem hätte eine klare Lösung. Zumindest aus meiner Sicht scheint das System die Idee zu umarmen, dass Vertrauen kontextabhängig ist. Verschiedene Anwendungen können wählen, welche Berechtigungen sie akzeptieren und von wem. Es gibt keine einzige globale Autorität, die entscheidet, was als gültig zählt.

Das ist nicht revolutionär, aber es ist ein bodenständigerer Ansatz als einige der großartigen "universellen Identitäts"-Visionen, die ich zuvor gesehen habe. Es erkennt an, dass Vertrauen in Krypto nicht absolut ist – es ist verhandelt, geschichtet und oft subjektiv.

Dennoch kann ich nicht anders, als mich zu fragen, wie sich das in der Praxis auswirkt. Denn selbst wenn die Architektur solide ist, ist die Einführung der wahre Engpass. Berechtigungssysteme werden nur dann nützlich, wenn sie ein gewisses Maß an Netzwerkeffekt erreichen. Wenn nur eine Handvoll Projekte diese Berechtigungen ausstellt und anerkennt, besteht die Gefahr, dass das Ganze nur ein weiterer isolierter Standard wird.

Hier kommt das breitere Krypto-Ökosystem ins Spiel. Ein Muster, das ich im Laufe der Jahre bemerkt habe, ist, dass Infrastrukturprojekte oft davon ausgehen, dass die Einführung folgt, wenn sie etwas technisch Elegantes bauen. Aber in Wirklichkeit ist die Koordination chaotisch. Entwickler haben begrenzte Zeit und Aufmerksamkeit. Standards konkurrieren. Anreize stimmen nicht immer überein.

Also frage ich mich: Warum sollten Projekte sich entscheiden, SIGN zu integrieren, anstatt ihre eigenen ad-hoc-Lösungen zu entwickeln?

Vielleicht liegt die Antwort in der Komposabilität. Wenn SIGN es erheblich einfacher machen kann, Berechtigungen in verschiedenen Kontexten auszustellen, zu verifizieren und zu konsumieren, könnte es die Duplication of Effort reduzieren. Anstatt dass jedes Projekt sein eigenes System neu erfindet, könnten sie sich in eine gemeinsame Schicht einfügen.

Das ist die optimistische Sicht.

Die vorsichtigere Sicht ist, dass Krypto eine lange Geschichte der Fragmentierung hat. Selbst wenn gemeinsame Standards existieren, weichen die Menschen oft aus kurzfristigem Komfort oder Kontrolle ab. Es geht nicht immer darum, was technisch am besten ist – es geht darum, was sofort nützlich ist.

Ein weiterer Blickwinkel, zu dem ich immer wieder zurückkomme, ist die philosophische Spannung zwischen Anonymität und Verifizierbarkeit. Einer der Kernanzüge von Krypto ist die Möglichkeit, teilzunehmen, ohne Ihre Identität preiszugeben. Aber sobald Sie anfangen, Berechtigungen einzuführen, fügen Sie Schichten von Informationen über die Teilnehmer hinzu.

Selbst wenn diese Berechtigungen datenschutzfreundlich sind, gibt es immer noch einen Wandel. Sie bewegen sich von einer Welt, in der jeder nur eine Adresse ist, zu einer, in der Adressen reputative Gewichtung tragen. Das kann vorteilhaft sein, aber es verändert auch die Dynamik des Systems.

Ich glaube nicht, dass dies von Natur aus gut oder schlecht ist. Es ist einfach ein Kompromiss. Mehr Informationen können zu besserer Koordination und weniger Ausbeutung führen, aber sie können auch neue Formen der Exklusion oder Voreingenommenheit einführen. Wer darf Berechtigungen ausstellen? Welche sind wichtig? Wer wird ausgeschlossen?

Diese Fragen haben keine einfachen Antworten, und sie werden oft in werblichen Erzählungen übergangen.

Was ich an der Erkundung eines Projekts wie SIGN schätze, ist, dass es mich zwingt, mich diesen zugrunde liegenden Spannungen zu stellen. Es geht nicht nur darum, ob die Technologie funktioniert – es geht darum, welche Art von Ökosystem sie ermöglicht.

Wenn ich versuche, SIGN innerhalb des breiteren Trajektoriums von Krypto einzuordnen, fühlt es sich an wie Teil eines schrittweisen Wandels. Frühe Krypto konzentrierte sich fast ausschließlich auf den Transfer von Vermögenswerten – einfache, atomare Transaktionen. Dann kamen komplexere finanzielle Primitiven. Jetzt sehen wir einen Push in Richtung reichhaltigerer sozialer und organisatorischer Schichten: DAOs, Gemeinschaften, Reputationssysteme.

Berechtigungen sind eine natürliche Erweiterung dieser Evolution. Sie sind eine Möglichkeit, Kontext zu kodieren, Bedeutung zu Interaktionen hinzuzufügen, die ansonsten rein transaktional wären.

Aber mit dieser zusätzlichen Komplexität kommen neue Risiken. Systeme werden schwieriger zu verstehen. Angriffsflächen erweitern sich. Soziale Dynamiken beginnen ebenso wichtig zu werden wie technische.

Ich glaube nicht, dass SIGN all dies löst. Tatsächlich wäre ich misstrauisch, wenn es dies behaupten würde. Was es zu bieten scheint, ist ein Teil des Puzzles – ein Rahmen für den Umgang mit Berechtigungen auf eine strukturiertere und interoperable Weise.

Ob dieses Framework an Zugkraft gewinnt, ist eine offene Frage.

Ich finde mich vorsichtig interessiert, was wahrscheinlich der beste Ort ist, um bei jedem Krypto-Projekt zu sein. Hier gibt es genug Hinweise darauf, dass das Team über echte Probleme nachdenkt und nicht nur Narrative erfindet. Gleichzeitig ist der Weg vom Konzept zur breiten Akzeptanz alles andere als einfach.

Wenn ich in den letzten Jahren etwas aus der Beobachtung dieses Bereichs gelernt habe, dann ist es, dass gute Ideen nicht genug sind. Timing, Ausführung und Ökosystemausrichtung sind ebenso wichtig, wenn nicht sogar wichtiger.

Also bleibe ich mit einer Mischung aus Neugier und Zurückhaltung zurück. SIGN weist auf etwas Wichtiges hin – die Notwendigkeit besserer Wege zur Verifizierung und Verteilung von Vertrauen in einer dezentralen Welt. Aber ob es eine grundlegende Schicht wird oder nur ein weiteres interessantes Experiment, hängt von Faktoren ab, die weit über seine Architektur hinausgehen.

Und vielleicht ist das die ehrlichste Art, es zu betrachten. Nicht als eine Lösung, die alles über Nacht umgestalten wird, sondern als einen Versuch – einen von vielen –, sich mit einem Problem auseinanderzusetzen, das Krypto noch nicht ganz gelöst hat.

#SignDigitalSovereignInfra @SignOfficial $SIGN