这几天我拆了几个不同品牌的硬件冷钱包,做了一下物理层面的电路分析。

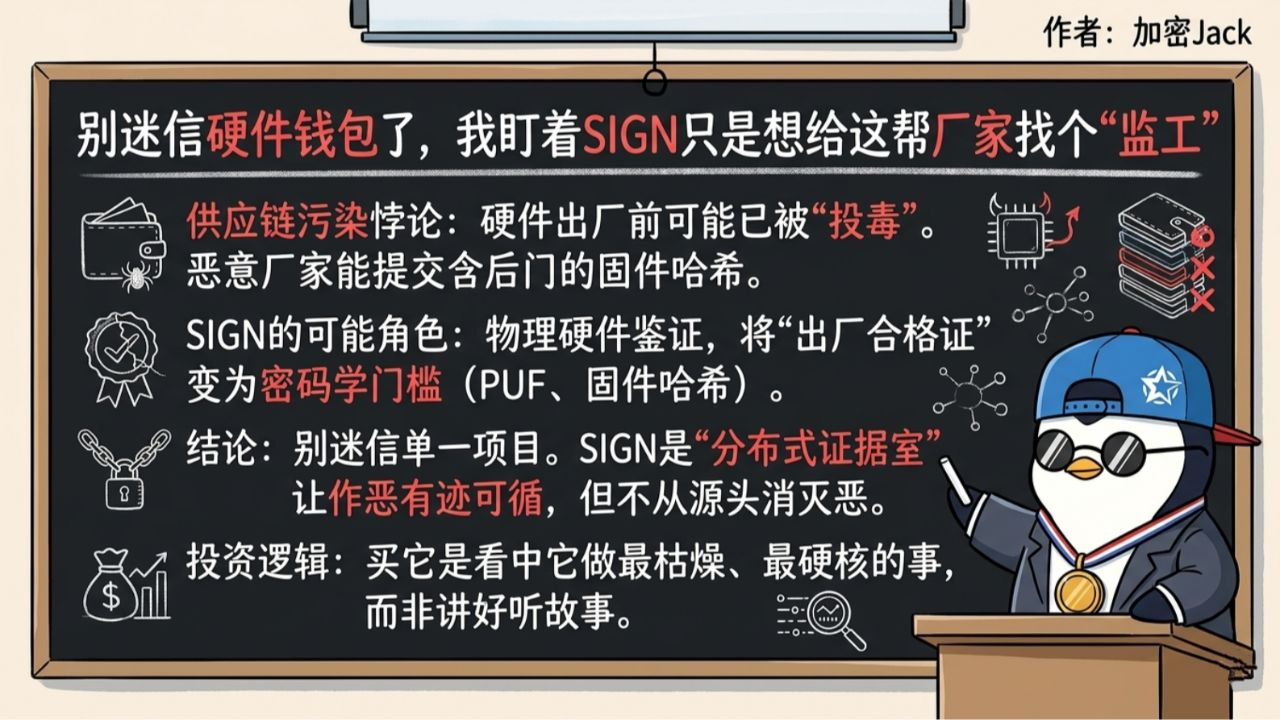

我们总觉得自己把私钥存进硬件里就万事大吉了,但你们有没有想过,从芯片走出代工厂的那一刻,到它装进外壳送到你手里,中间经历了多少双可能“投毒”的手?只要在固件里植入一个极小、极隐蔽的后门,你的助记词在生成的一瞬间就已经被标好了记号。

这种物理世界的供应链污染,是任何共识算法都解决不了的。这也是为什么我开始关注@SignOfficial 在物理硬件鉴证上的可能性。

它最硬核的场景应该是:每一个冷钱包在出厂时,其核心固件的哈希值和物理不可克隆特征(PUF)必须在Sign协议上做一个初始鉴证。用户收到货后,通过一套开源的检测脚本去核对这个哈希值是否被变动过。这等于是把物理世界的“出厂合格证”,变成了一道不可逾越的密码学门槛。

但这事儿有个奇葩的悖论:如果硬件厂家本身就是恶意的,他在录入初始鉴证时就录入了一个带后门的固件哈希,你作为散户,你怎么鉴别?

所以,我的推演结论依然是那句话:别迷信任何单一项目。$SIGN 只是提供了一个“案发现场记录仪”。它让作恶变得有迹可循,但它无法从源头上消灭恶。

我对 $SIGN 的逻辑是基于它作为“全球分布式证据室”的稀缺性,而不是因为它能解决所有的信任问题。买它是因为它在做最难、最枯燥的事,而不是因为它能讲出多好听的故事。