In den letzten Tagen habe ich mit der dreischichtigen Governance-Matrix von EthSign in der TokenTable-Spezifikation gesessen, und je mehr ich die Tabellen zur Schlüsselverwaltung lese, desto mehr taucht eine strukturelle Spannung auf, die die Dokumentation nie ganz klarstellt 🙂↕️ 😂

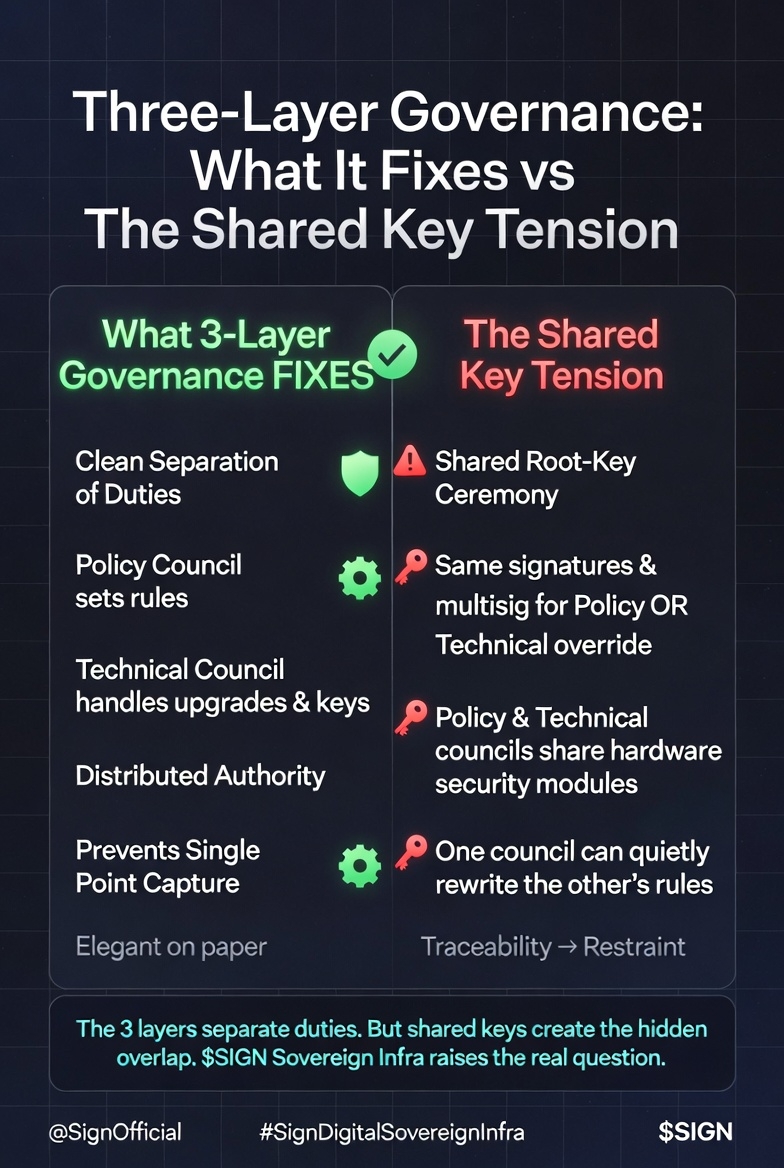

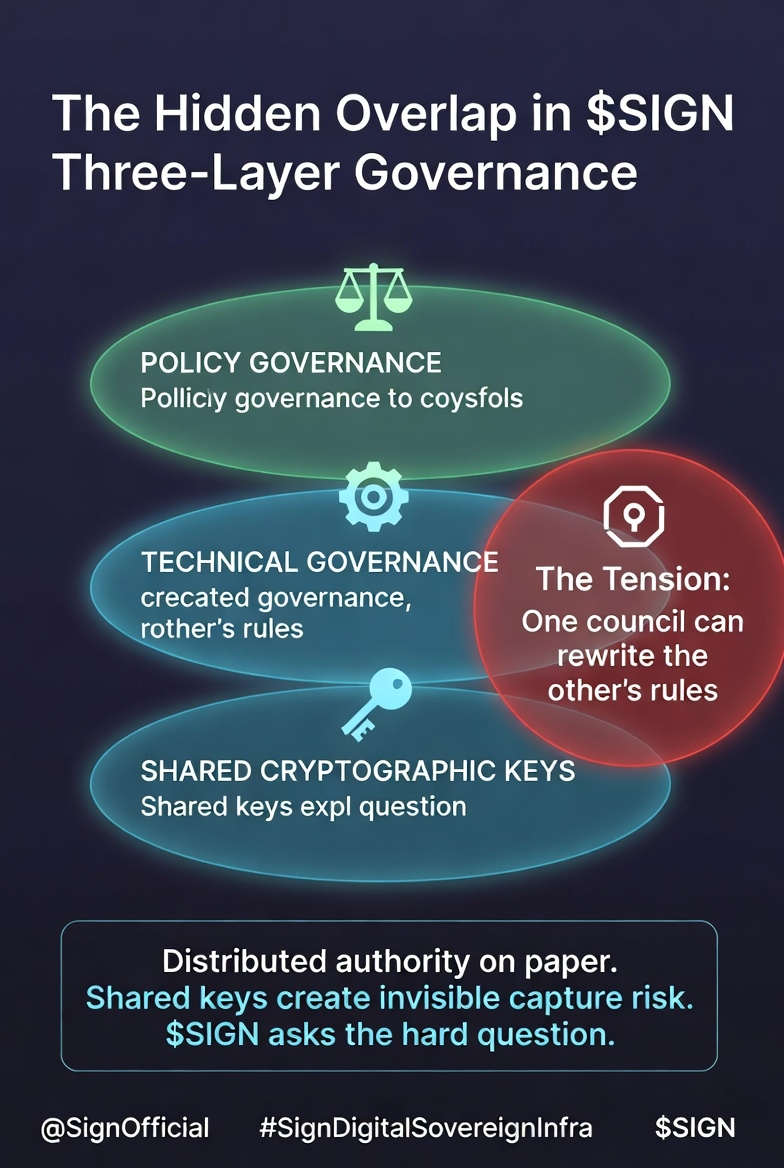

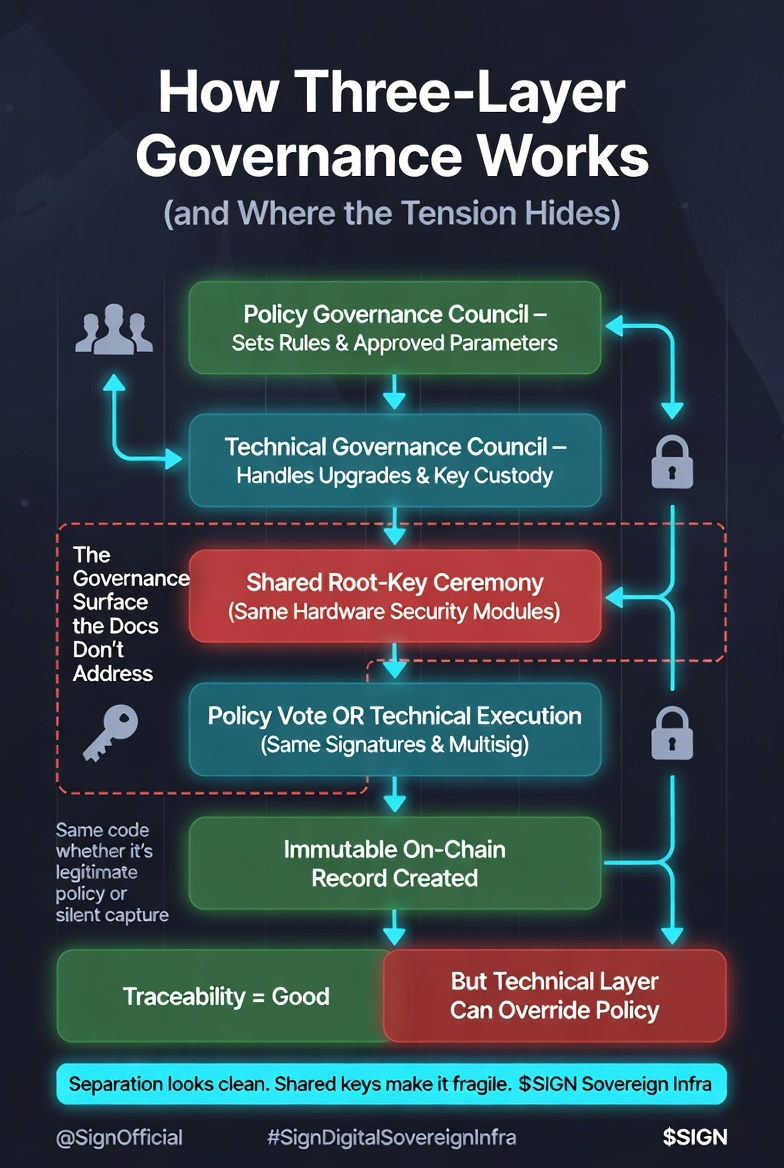

Ehrlich gesagt würde ich sagen, dass die klare Trennung der Aufgaben auf dem Papier elegant ist. Die Richtlinien-Governance legt die Regeln fest und genehmigt die Programmparameter. Die technische Governance ist für die Upgrades, die Schlüsselverwahrung und die Ausführungsebene verantwortlich. Zwei verschiedene Räte, zwei verschiedene Multisig-Sets, zwei verschiedene Genehmigungsschwellen. Das Design scheint darauf ausgelegt zu sein, zu verhindern, dass eine einzelne Ebene das gesamte souveräne Programm wird.

Aber hier ist die Sache mit diesen gleichen Hierarchien gemeinsamer Schlüssel. Der Code, der es dem politischen Rat ermöglicht, eine neue Regel für landwirtschaftliche Subventionen zu genehmigen, ist strukturell identisch mit dem Code, der es dem technischen Rat ermöglicht, eine Notfall-Schlüsseldrehung durchzuführen, die das gesamte Regelwerk während des Flugs umschreibt. Die gleichen elliptischen Kurvensignaturen. Die gleiche on-chain Quorum-Validierung. Der gleiche unveränderliche Ausführungsweg. Der einzige Unterschied ist, welcher Rat das „politische“ Etikett beansprucht und welcher die tatsächlichen privaten Schlüssel hält.

Die Dokumente sind kristallklar, dass das Drei-Schichten-Modell existiert, um Autorität zu verteilen und Erfassung zu verhindern. Sie erläutern sogar die obligatorischen Anforderungen an die Benachrichtigung über Schichten hinweg und die Veto-Fenster on-chain. Was sie nicht ansprechen, ist die Governance-Oberfläche, die innerhalb der Zeremonien zur Schlüsselerzeugung und Schlüsseldrehung lebt. Wer kontrolliert die Root-Key-Zeremonie, wenn die politische Governance und die technische Governance die gleichen Hardware-Sicherheitsmodule teilen? Die Protokollebene kann keine Trennung durchsetzen, die die gemeinsamen kryptografischen Primitiven nie entworfen wurden, um sie zu überwachen.

Was das Design richtig macht, ist der unveränderliche Datensatz. Jede politische Abstimmung, jede technische Ausführung, jede Schlüsseldrehung über Schichten hinweg wird dauerhaft für das gesamte souveräne Programm aufgezeichnet. Diese Nachvollziehbarkeit ist echte Verantwortung.

Doch Nachvollziehbarkeit bedeutet immer noch nicht Zurückhaltung. Ein System, das jede Aktion mit einem gemeinsamen Schlüssel protokolliert, ist sichtbarer als eines, das das nicht tut. Es ist nicht dasselbe wie ein System, das strukturell verhindert, dass die technische Ebene stillschweigend zur politischen Ebene wird, wenn die Multisig-Inhaber beide Hüte tragen.

Ich werde immer wieder zur gemeinsamen Root-Key-Zeremonie zurückkehren.

Das Whitepaper beschreibt es als das sichere Fundament, das es souveränen Programmen ermöglicht, sicher zu gedeihen. Der gleiche Mechanismus, anders angewendet, wird zur stillen Hintertür, die es einem Rat erlaubt, die Regeln neu zu schreiben, von denen der andere Rat dachte, dass er sie besitze. Beide sind Governance-Ausführungen. Die Verteilungsebene kann die politische Absicht nicht von der technischen Übersteuerung auf Protokollebene unterscheiden.

Ehrlich gesagt weiß ich nicht, ob die geschichtete Governance mit gemeinsamen Schlüsseln die richtige Infrastruktur für Regierungen ist, die eine flexible, aber verantwortliche politische Ausführung benötigen, oder ob das Einfügen dieser kryptografischen Überlappung in die Infrastruktur souveräner Währungen eine Kontrolloberfläche schafft, die länger hält als jede einzelne Schicht, die sie entworfen wurde zu trennen.

Technische Durchsetzung von verteilter Autorität, die souveräne Programme widerstandsfähiger macht oder programmierbare gemeinsame Schlüssel für souveräne Währungen, die das Geld selbst zu einem Instrument unsichtbarer Erfassung machen 😤

#SignDigitalSovereignInfra @SignOfficial $SIGN