Das Cold Start-Paradoxon verifizierter Systeme

→ Wie funktioniert$SIGN Bootstrap-Vertrauen, wenn niemand anfangs überprüfbare Berechtigungen hat?

Guten Morgen Binancians,, @Gajendra BlackrocK from here ,,,, Es gibt etwas Seltsames an Systemen, die behaupten, von Tag eins an die Wahrheit zu verifizieren. Sie klingen solide… bis Sie eine einfache Frage stellen: von wem verifiziert?

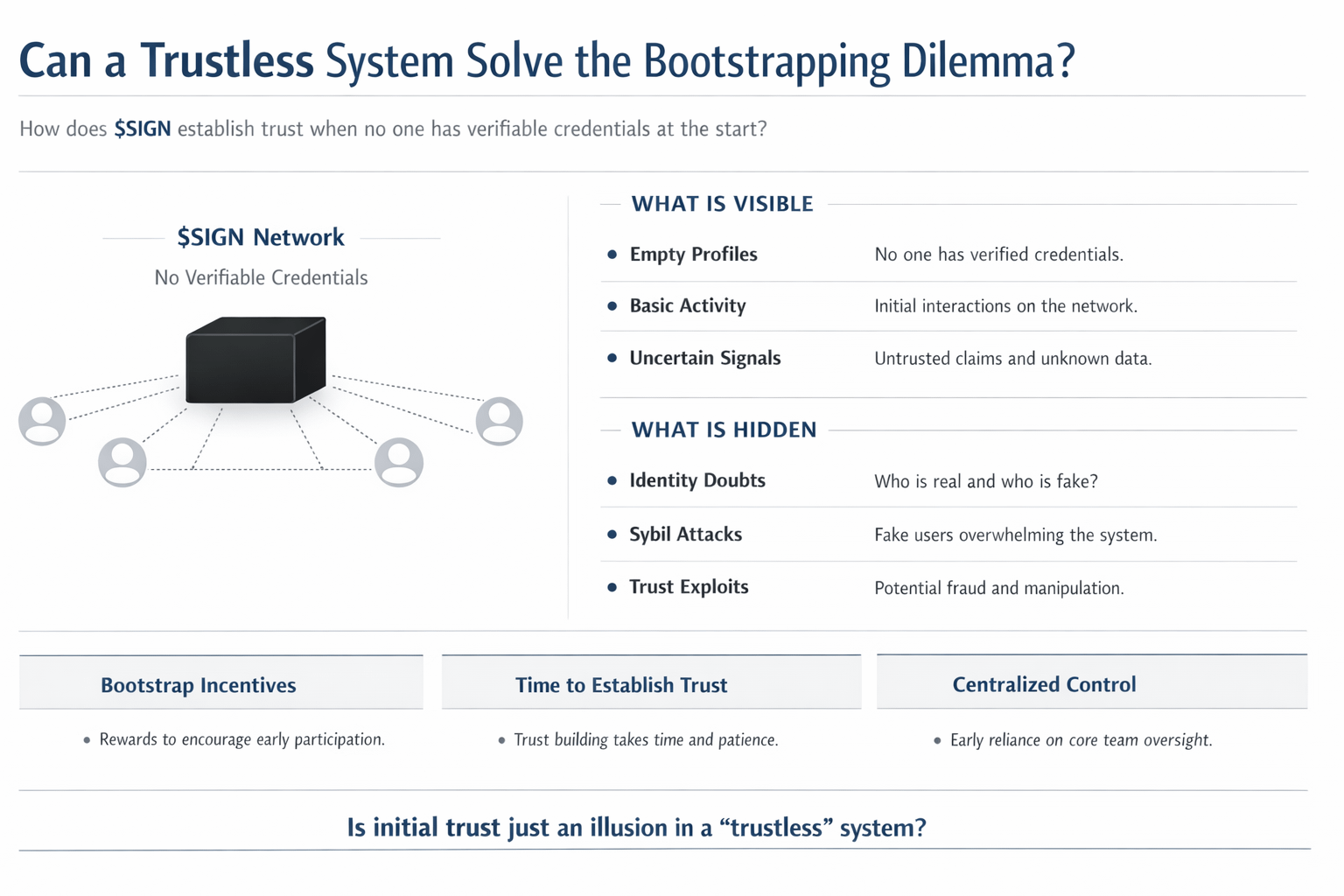

Das ist der unangenehme Ausgangspunkt für etwas wie SIGN. Ein System, das auf Berechtigungen und Vertrauenssignalen basiert, stößt früh auf ein brutales Paradoxon - niemand hat Berechtigungen, aber das System benötigt Berechtigungen, damit sie irgendetwas bedeuten. Es ist wie der Start einer Jobplattform, bei der jeder Arbeitgeber Erfahrung verlangt, aber niemand zuvor eingestellt wurde.

Das ist nicht nur ein UX-Problem. Es ist strukturell.

Die meisten aktuellen Systeme täuschen sich hier durch. Sie verlassen sich entweder auf zentrale Anker (einige vertrauenswürdige Aussteller) oder sie verwässern frühzeitig Standards, nur um Benutzer zu gewinnen. Denken Sie an frühe soziale Netzwerke – jeder erhält eine blaue Tick-Äquivalenz, sodass es sich anfühlt, als würde etwas passieren. Aber im Laufe der Zeit bricht dieses Signal zusammen. Wenn jeder „verifiziert“ ist, dann ist tatsächlich niemand verifiziert.

Das tiefere Problem ist, dass Vertrauen sich nicht linear skaliert. Es kumuliert. Frühe Signale sind unverhältnismäßig wichtig, weil sie bestimmen, wie alles stromabwärts interpretiert wird. Wenn das Fundament schwach ist, wird das gesamte Diagramm unübersichtlich.

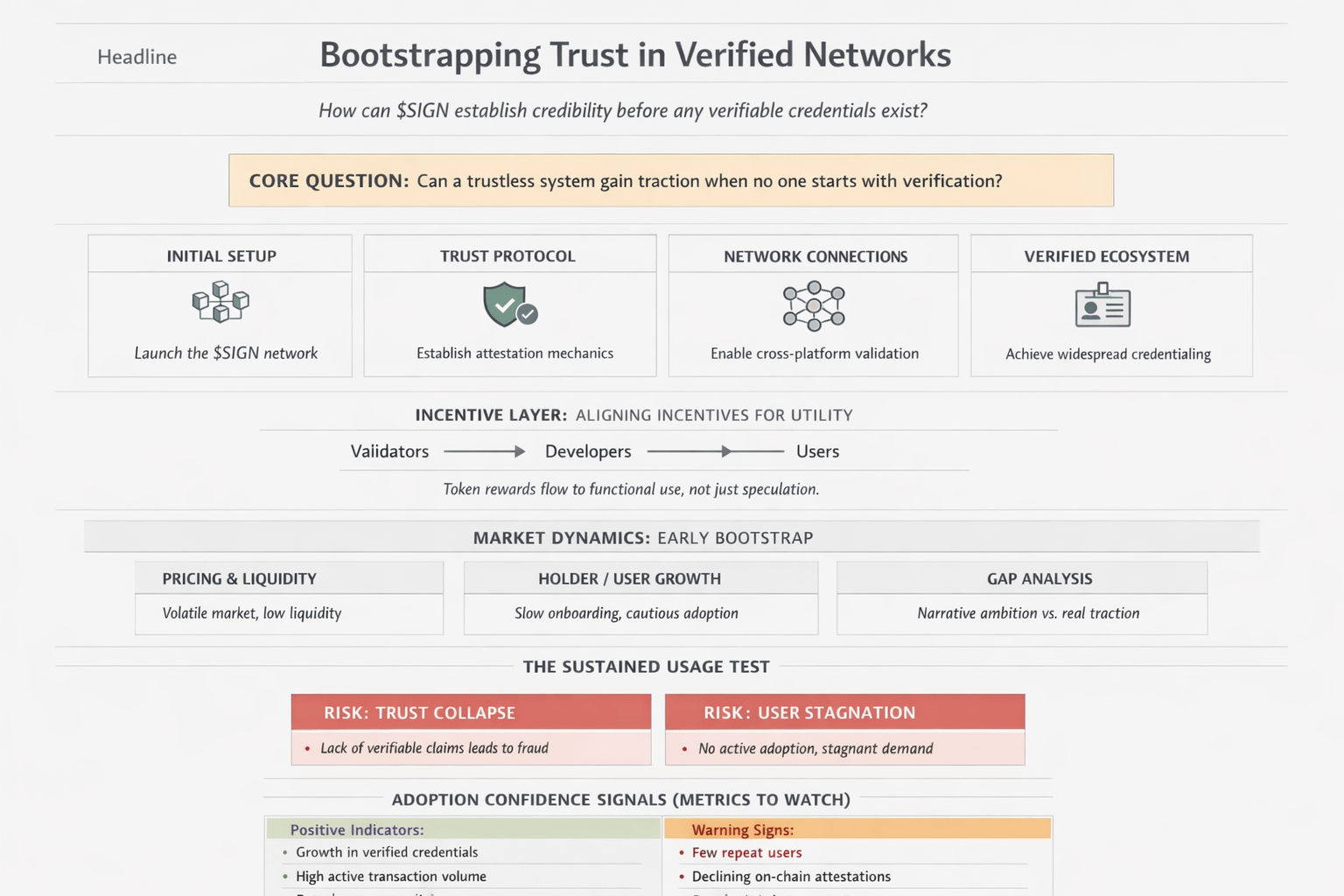

Jetzt scheint SIGN zu tun, und hier wird es interessant, nicht zu versuchen, den kalten Start zu lösen, indem man vorgibt, dass Vertrauen bereits existiert. Stattdessen wird darauf geachtet, wer zuerst Vertrauen definieren darf.

Zwei Mechanismen stechen hervor.

Zuerst, eingeschränkte Berechtigungsvergabe. Nicht jeder kann Berechtigungen frei erstellen. Frühe Aussteller sind entweder kuratiert oder stammen aus bestehenden Netzwerken mit gewisser off-chain Glaubwürdigkeit. Das ist keine Dezentralisierung im reinen Sinne, es ist eher wie eine kontrollierte Entzündung. Man lässt nicht jeden das Feuer entzünden, denn ein schlechter Start ruiniert das gesamte System.

Zweitens, die Kombinierbarkeit von Berechtigungen. Eine Berechtigung in SIGN ist nicht nur ein Abzeichen; sie wird zu einem Baustein. Andere Protokolle, Gemeinschaften oder Systeme können darauf verweisen, darauf aufbauen oder sie neu interpretieren. Anstatt eines monolithischen „Vertrauensscores“ erhält man gestapelte Signale, die sich weiterentwickeln.

Das schafft eine seltsame Dynamik. Frühe Teilnehmer sind nicht nur Benutzer – sie definieren die Grammatik des Vertrauens für alle anderen. Und das ist eine Menge Macht, die in einer kleinen Gruppe konzentriert ist.

Hier passiert der Wechsel.

Der kalte Start in SIGN wird nicht durch Skalierung gelöst. Er wird durch Dichte gelöst. Ein kleines, eng verbundenes Netzwerk von glaubwürdigen Ausstellern und Empfängern kann stärkere Signale erzeugen als eine massive, laute Benutzerbasis. Es ist näher daran, wie akademische Zitationen funktionieren, als wie soziale Medien Follower funktionieren. Ein Papier, das von ein paar respektierten Forschern zitiert wird, hat mehr Gewicht als eines, das von Tausenden unbekannter Konten zitiert wird.

Aber das bedeutet auch, dass das Wachstum... awkward wird.

Denn zu schnelles Skalieren birgt das Risiko, das Signal zu brechen, während zu langsames Skalieren das Risiko der Irrelevanz birgt.

Und es gibt einen subtilen Trade-off, über den Menschen nicht genug sprechen: Frühe Glaubwürdigkeit kommt oft von bestehenden Machtstrukturen. Wenn ursprüngliche Aussteller bereits einflussreich sind (Projekte, VCs, etablierte Gemeinschaften), dann $SIGN möglicherweise ihre Vorurteile erben. Das System startet nicht neutral – es beginnt verankert.

Das ist nicht unbedingt schlecht. Aber es ist auch nicht sauber.

Es gibt hier auch eine Verhaltensebene. Benutzer reagieren nicht nur auf Berechtigungen – sie optimieren sie. Wenn bestimmte Berechtigungen Zugang, Reputation oder finanziellen Vorteil freischalten, werden die Menschen beginnen, die Wege auszutricksen. Nicht sofort, aber schließlich.

Es ist wie bei der Sicherheitskontrolle am Flughafen. In dem Moment, in dem eine Regel vorhersehbar wird, findet jemand einen Weg, sie zu umgehen.

Und in einem zusammensetzbaren System geschieht Gaming nicht auf einer Ebene, es geschieht kaskadenartig. Eine schwache Berechtigung stromaufwärts kann sich stromabwärts in mehrere Systeme verbreiten, die ihr blind vertrauen.

Die wirkliche Herausforderung besteht also nicht nur darin, Vertrauen aufzubauen. Es geht darum, die Signalintegrität unter Druck aufrechtzuerhalten.

Was ich am interessantesten finde, ist, dass SIGN das kalte Startparadoxon nicht vollständig löst – es stellt es um. Anstatt zu fragen: „Wie bekommen wir alle verifiziert“, fragt es: „Wessen Verifizierung zählt genug, um damit zu beginnen?“

Das ist eine ehrlichere Frage. Aber auch eine gefährlichere.

Denn sobald diese anfänglichen Vertrauensanker gesetzt sind, sind sie schwer wieder zurückzunehmen. Selbst wenn später bessere Signale auftauchen, neigen frühe Narrative dazu, haften zu bleiben. Erste Eindrücke, aber auf Protokollebene.

Vielleicht ist das Paradoxon nichts, was man beseitigt. Vielleicht ist es etwas, das man in eine bestimmte Richtung verzerren möchte – und dann mit den Konsequenzen leben muss.

Und wenn das wahr ist, dann ist die eigentliche Frage nicht, ob SIGN Vertrauen aufbauen kann.

Es geht darum, ob die erste Version des Vertrauens, die sie schafft, es wert ist, langfristig übernommen zu werden.

@SignOfficial #SignDigitalSovereignInfra