最近为了帮几个哥们看项目,我盯着几十份所谓的顶级安全审计报告(Audit Report)看出了重度散光。

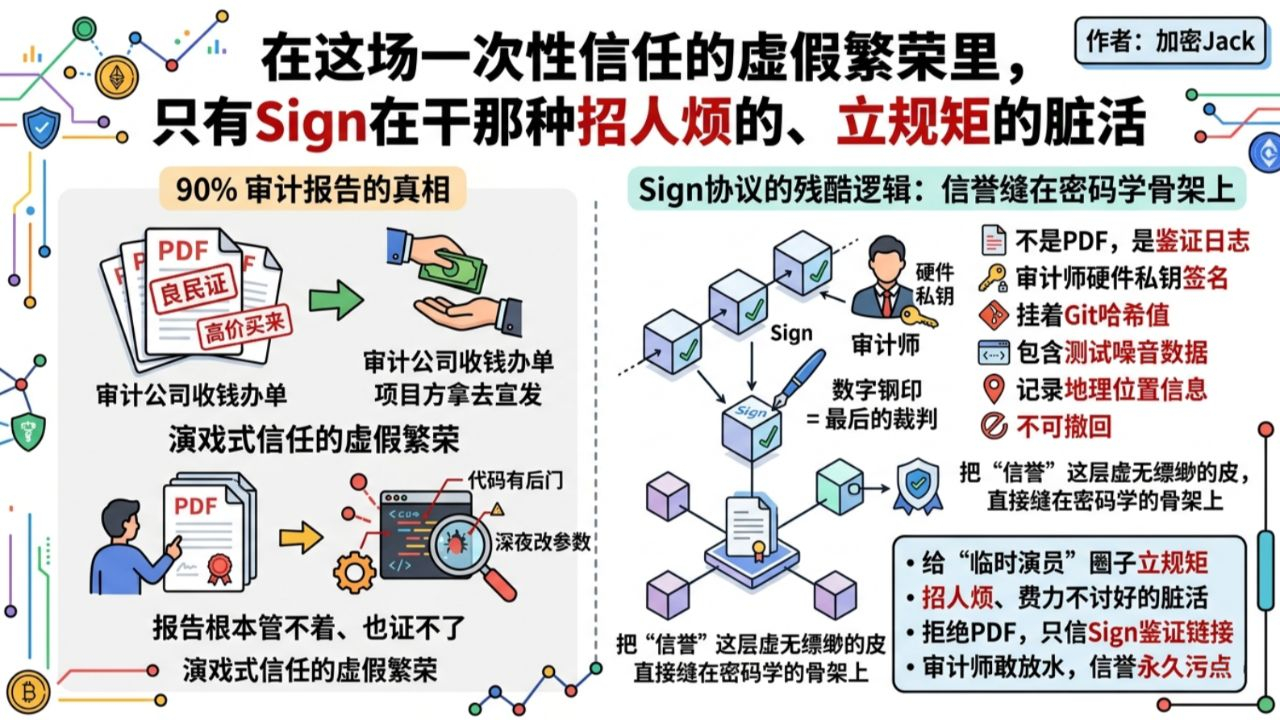

说句得罪人的大实话:现在圈子里90%的审计报告,本质上就是一份高价买来的“良民证”。审计公司收钱办单,项目方拿报告去宣发。至于代码上线后有没有留后门、有没有在深夜偷偷改了某个关键参数,那份PDF格式的报告根本管不着,也证不了。

这种一次性信任的虚假繁荣,让我这种对技术有洁癖的人感到生理性反胃。大家都觉得代码上链了就是透明,但谁来证明那份审计报告本身没被P过?谁来证明审计师在签字那一刻,真的逐行跑了压力测试?

这就是我为什么在大环境这么烂的时候,反而开始死磕@SignOfficial 。我不是在看它的什么财务背景,我是在看它能不能把这种“演戏式信任”给彻底砸碎。

我想象中的逻辑应该是极其残酷的:一份合格的审计,不该是一张发在推特上的精美图片,而应该是Sign协议里一段不可撤回的鉴证日志。审计师每检查完一个模块,就得用自己的硬件私钥在特定的Schema里签一次名。这份鉴证里得挂着当时的Git哈希值、测试环境的噪音数据,甚至是审计师的地理位置信息。

这等于是把“信誉”这层虚无缥缈的皮,直接缝在了密码学的骨架上。以后谁再跟我吹项目安全,别甩PDF,直接甩个Sign的鉴证链接。如果审计师敢放水,他的私钥信誉就会在全链永远留下污点。

我看好$SIGN ,是因为它在给这个到处是“临时演员”的圈子立规矩。

它干的是那种最招人烦、最费力不讨好的脏活。大家都喜欢看百倍拉盘的幻觉,但我只看谁能把这套“不可抵赖的证据链”给铺进底层的代码生态里。当大家都不再相信所谓的“大牌背书”时,这种冷冰冰的、不讲人情的数字钢印,就是最后的裁判。