Vor ein paar Monaten musste ich etwas Einfaches überprüfen. Nicht einmal wichtig. Musste nur ein kleines Detail über mich selbst für eine Online-Aufgabe nachweisen. Nichts Sensibles. Trotzdem verwandelte es sich in eine Schleife.

Dokument hochladen. Warten. Abgelehnt werden. Wieder hochladen. Etwas anderes Format. Immer noch nicht akzeptiert. Irgendwann fühlte es sich nicht mehr wie eine Überprüfung an, sondern mehr wie eine Erlaubnisfrage.

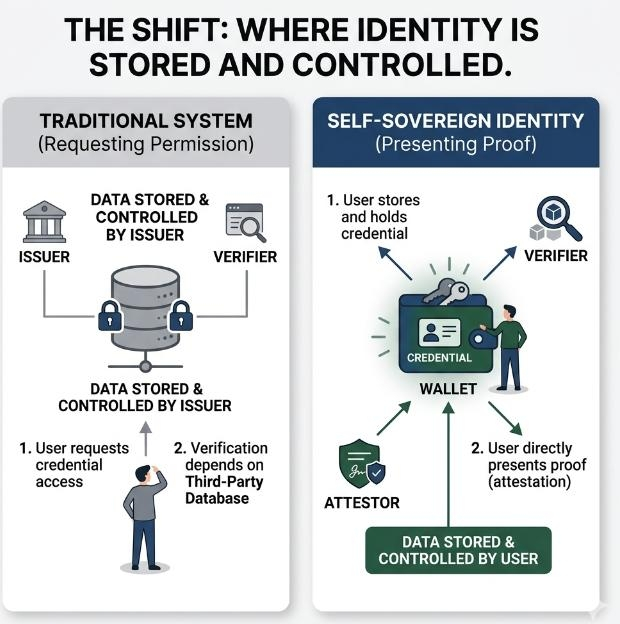

Was mich störte, war nicht die Verzögerung. Es war das Gefühl, dass meine eigenen Daten nicht wirklich meine waren. Sie lebten irgendwo anders. Von jemand anderem kontrolliert. Und jedes Mal, wenn ich sie benötigte, musste ich erneut um Zugriff bitten.

Ich dachte ständig darüber nach, während ich durchging, wie Sign mit Identität umgeht. Denn das ist genau das Problem, das die selbstbestimmte Identität seit Jahren zu lösen versucht.

Und zum ersten Mal fühlt es sich so an, als hätte jemand es tatsächlich so gebaut, dass es funktioniert.

Was Sign anders macht, beginnt damit, wo die Berechtigung lebt.

Es sitzt in Ihrer Wallet.

Nicht in einer Datenbank, die Sie nicht kontrollieren. Nicht hinter einem Login. Sie halten es auf die gleiche Weise, wie Sie Tokens halten. Das mag klein erscheinen, aber es verändert die gesamte Dynamik. Sie fordern Ihre Identität nicht mehr an. Sie präsentieren sie.

Aber das Halten einer Berechtigung bedeutet nichts, wenn ihr niemand vertraut.

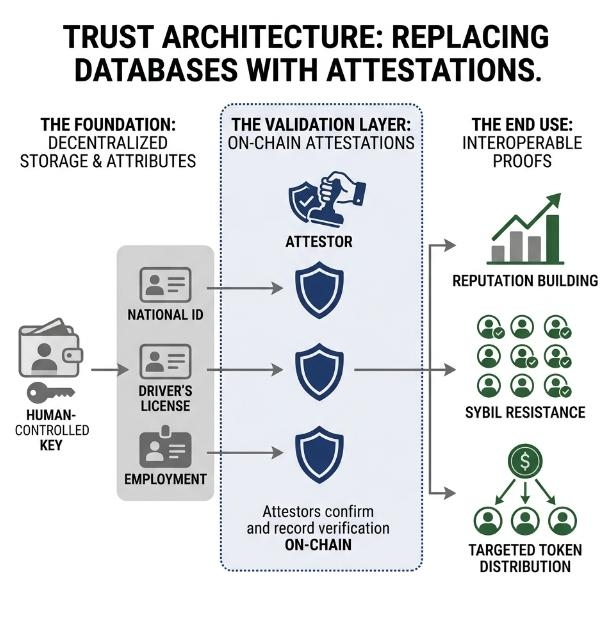

Hier kommen die Bestätigungen von Sign ins Spiel.

Anstatt dass Sie etwas über sich selbst behaupten, bestätigt ein Bevollmächtigter es. Diese Bestätigung wird on-chain aufgezeichnet. Wenn Sie also Ihre Berechtigung teilen, kann jeder überprüfen, dass sie tatsächlich ausgestellt wurde und nicht manipuliert wurde.

Kein Hin und Her. Kein versteckter Verifizierungsschritt. Es ist einfach da.

Ich denke, das ist der Punkt, an dem die meisten älteren SSI-Systeme gescheitert sind. Sie haben sich zu sehr auf Speicherung und nicht genug auf Verifizierung konzentriert. Sign verändert dieses Gleichgewicht. Die Verifizierungsschicht fühlt sich wie der Kern an und nicht wie ein nachträglicher Gedanke.

Und sobald Sie Identität als eine Reihe von Bestätigungen betrachten, beginnen die Dinge, sich zu verbinden.

Sybil-Widerstand wird weniger zu einer Frage des Ratens, wer echt ist, und mehr zu einer Frage, wer glaubwürdige Bestätigungen hat. Wenn mehrere vertrauenswürdige Stellen etwas über Sie bestätigen, addiert sich dieses Signal. Es ist nicht perfekt, aber es fühlt sich bodenständiger an als verhaltensbasierte Bewertungssysteme.

Die Tokenverteilung macht in diesem Modell auch mehr Sinn. Anstatt Tokens über Wallets zu verteilen und auf das Beste zu hoffen, können Projekte Benutzer mit spezifischen Bestätigungen ansprechen. Menschen, die tatsächlich etwas getan haben. Irgendwo beigetragen. Etwas bewiesen.

Es reduziert Lärm. Zumindest in der Theorie.

Aber es gibt etwas, das mich ständig beschäftigt.

Das System funktioniert aufgrund von Bevollmächtigern. Und das schafft ein neues Schwerpunktsystem.

Wenn ein Bevollmächtigter vertrauenswürdig ist, hat sein Wort Gewicht im gesamten Netzwerk. Aber was definiert dieses Vertrauen? Ruf? Autorität? Partnerschaften? Es ist nicht immer klar.

Eine schlechte Bestätigung ist auf technischer Ebene immer noch eine gültige Bestätigung. Das System wird es perfekt verifizieren. Das bedeutet, das Risiko verschwindet nicht. Es verschiebt sich nur.

Von Plattformen zu Ausstellern.

Und dann gibt es die Frage, was attestiert wird.

Wenn Berechtigungen zu einfach ausgestellt werden oder zu oberflächlich in ihrer Bedeutung sind, könnte das System langsam mit Signalen gefüllt werden, die nicht wirklich viel sagen. Nicht gefälscht, nur… schwach. Und schwache Signale im großen Maßstab können wie Lärm aussehen.

Während die Struktur solide erscheint, wird die Qualität dessen, was hindurchfließt, von großer Bedeutung sein.

Trotzdem kann ich nicht ignorieren, wie anders sich das im Vergleich zu früheren Versuchen anfühlt.

Wallet-basierte Berechtigungen liegen tatsächlich in der Kontrolle des Benutzers.

Verifizierung, die funktioniert, ohne jemanden zu fragen.

Identität, die aus Bestätigungen und nicht aus Profilen aufgebaut ist.

Das sind hier keine Ideen. Sie sind so umgesetzt, dass sie benutzbar erscheinen.

Zum ersten Mal fühlt sich selbstbestimmte Identität nicht wie ein Konzept an, das auf die Annahme wartet. Es fühlt sich an wie etwas, das leise zur Standardinfrastruktur werden könnte, wenn genug echte Akteure sich damit verbinden.

Aber das hängt davon ab, wer diese Akteure sind.

Denn wenn die richtigen Bevollmächtigten teilnehmen, wird dieses System mächtig.

Wenn die falschen dominieren, wird es eine weitere Schicht, der die Menschen vertrauen müssen, ohne vollständig zu verstehen, warum.

Und das lässt mich nachdenken.

Ist das endlich die Identität, die dem Benutzer gehört?

Oder einfach ein saubereres System zur Entscheidung, wer es definieren darf.