Es gibt eine spezifische Art von Vertrauen, die Regierungen benötigen, bevor sie nationale Infrastruktur an eine Technologieplattform übergeben. Nicht Marketingvertrauen. Nicht Gemeinschaftsvertrauen. Technisches Vertrauen. Das Vertrauen, das aus einer sorgfältigen Durchsicht der Architektur-Dokumentation resultiert und Antworten auf die schwierigen Fragen findet, bevor etwas im nationalen Maßstab live geht.

Das sIgn-Protokoll hat mehr als die meisten getan, um dieses Vertrauen bereits zu verdienen. Die Zahlen sind nicht theoretisch. TokenTable hat über 4 Milliarden Dollar in digitalen Vermögenswerten auf mehr als 40 Millionen On-Chain-Wallet-Adressen verteilt, die über 200 Projekte, einschließlich großer Ökosysteme, bedienen. Das nationale digitale ID-System in Sierra Leone läuft heute auf der Sign-Infrastruktur. Das UAE Web3 Entrepreneur-Programm basiert darauf. Dies sind keine Pilotprojekte in einer Sandbox-Umgebung. Dies sind aktive Bereitstellungen, die echten Bürgern dienen.

Die finanzielle Unterstützung spiegelt das gleiche Maß an Ernsthaftigkeit wider. Das Projekt sicherte sich 25,5 Millionen Dollar in einer strategischen Runde, die von YZi Labs und IDG Capital geleitet wurde, wobei YZi Labs nach bereits geleiteter Serie A zurückkam. Wenn ein Hauptinvestor für eine zweite Runde zurückkommt, ist das eines der klarsten Signale für echte Überzeugung, die in dieser Branche verfügbar ist. Die Gesamtfinanzierung über alle Runden überschritt 55 Millionen Dollar, wobei auch Sequoia Capital, Animoca Brands und Circle teilnahmen.

Ich habe sowohl das Whitepaper als auch die MiCA-Regulierungsunterlagen durchgelesen, um die Architektur von den ersten Prinzipien aus zu verstehen, anstatt aus der Projektzusammenfassung. Die Attestierungsschicht ist technisch fundiert. Die Integration des Zero-Knowledge-Proofs zur datenschutzkonformen Identitätsverifizierung ist genau die Art von kryptografischer Grundlage, die souveräne Infrastruktur erfordert. Der dreischichtige SIGN Stack, der die Sovereign Chain mit dem Sign-Protokoll und TokenTable kombiniert, ist kohärent und gut strukturiert als nationales Bereitstellungsframework.

Dann erreichte ich den Abschnitt über den Sequencer und das Dokument wurde auf eine Weise still, die mich überraschte.

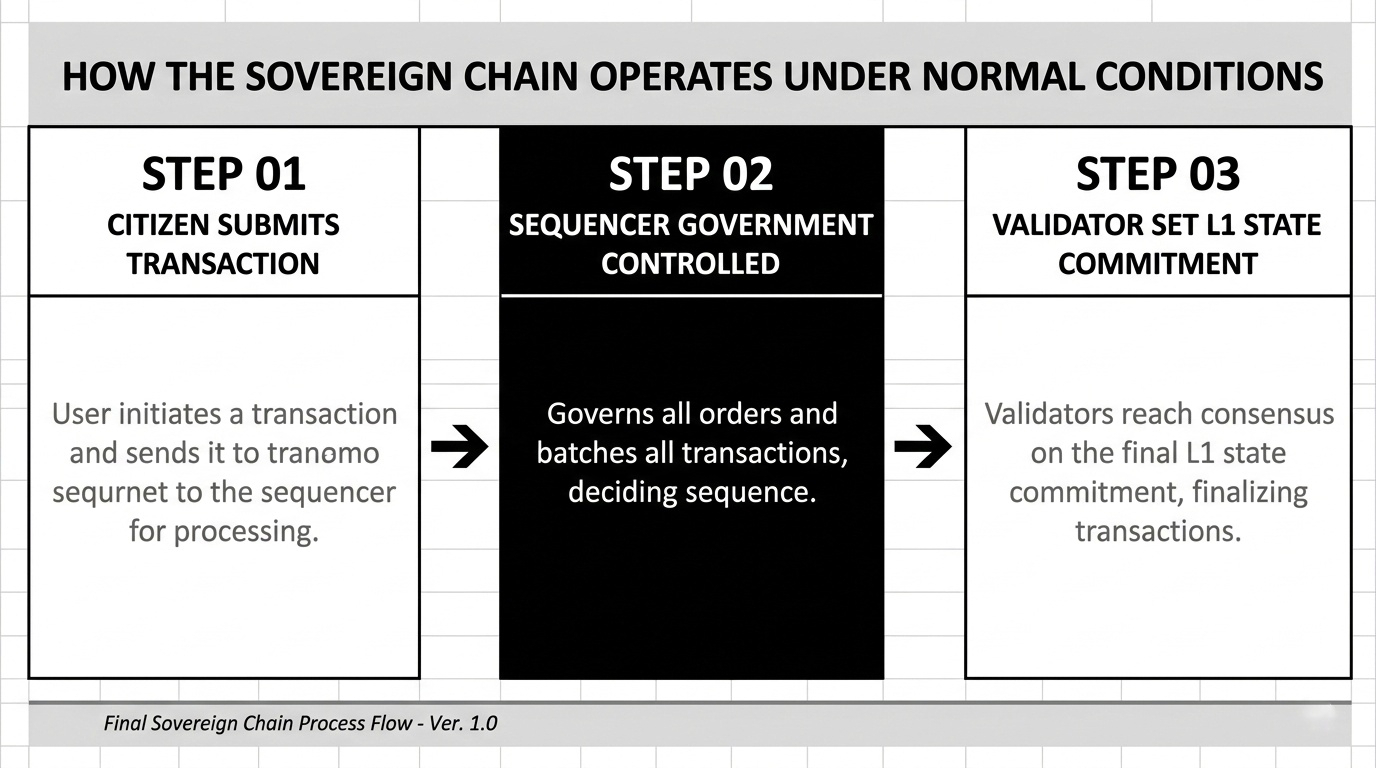

wie die souveräne Kette tatsächlich unter normalen Bedingungen funktioniert

Die Architektur unter normalem Betrieb ist einfach zu verfolgen. Ein Bürger reicht eine Transaktion bei der Kette ein. Diese Transaktion fließt sofort zum staatlich kontrollierten Sequencer. Der Sequencer ist verantwortlich für die Anordnung und Bündelung jeder einzelnen Transaktion auf der Kette, bevor irgendetwas das Validator-Set für die Layer 1-Zustandsverpflichtung erreicht. Jede Transaktion. Keine Ausnahmen. Nichts umgeht den Sequencer unter dem aktuellen Design.

Diese Architektur existiert aus einem Grund, der im souveränen Kontext vollständig Sinn macht. Regierungen, die nationale digitale Infrastrukturen betreiben, können keine externen oder unbekannten Parteien haben, die die Reihenfolge der Bürgertransaktionen kontrollieren. Eine Kette, die nationale Identitätsverifizierung, Leistungsdistribution und rechtlich bindende digitale Vereinbarungen durchführt, benötigt eine staatliche Kontrolle auf der Ebene der Transaktionsreihenfolge. Der Sequencer liefert diese Kontrolle auf eine klare und überprüfbare Weise.

Das SIGN Stack Whitepaper beschreibt dieses Design als Ermöglichung für Regierungen, vollständige operationale Kontrolle zu behalten, während sie die Sicherheitsmerkmale der zugrunde liegenden öffentlichen Netzwerke nutzen. Diese Rahmung ist genau richtig. Der Sequencer ist der Ort, an dem operationale Souveränität in der gesamten Architektur lebt.

Aber operationale Souveränität, die in einer einzigen Komponente konzentriert ist, schafft eine strukturelle Realität, um die das Whitepaper herumgeht, anstatt hindurch. Der Sequencer ist nicht nur der Kontrollpunkt der Kette. Er ist auch der einzige Punkt, durch den die Kette vollständig ausfallen kann.

was das Whitepaper sagt und was es leise auslässt

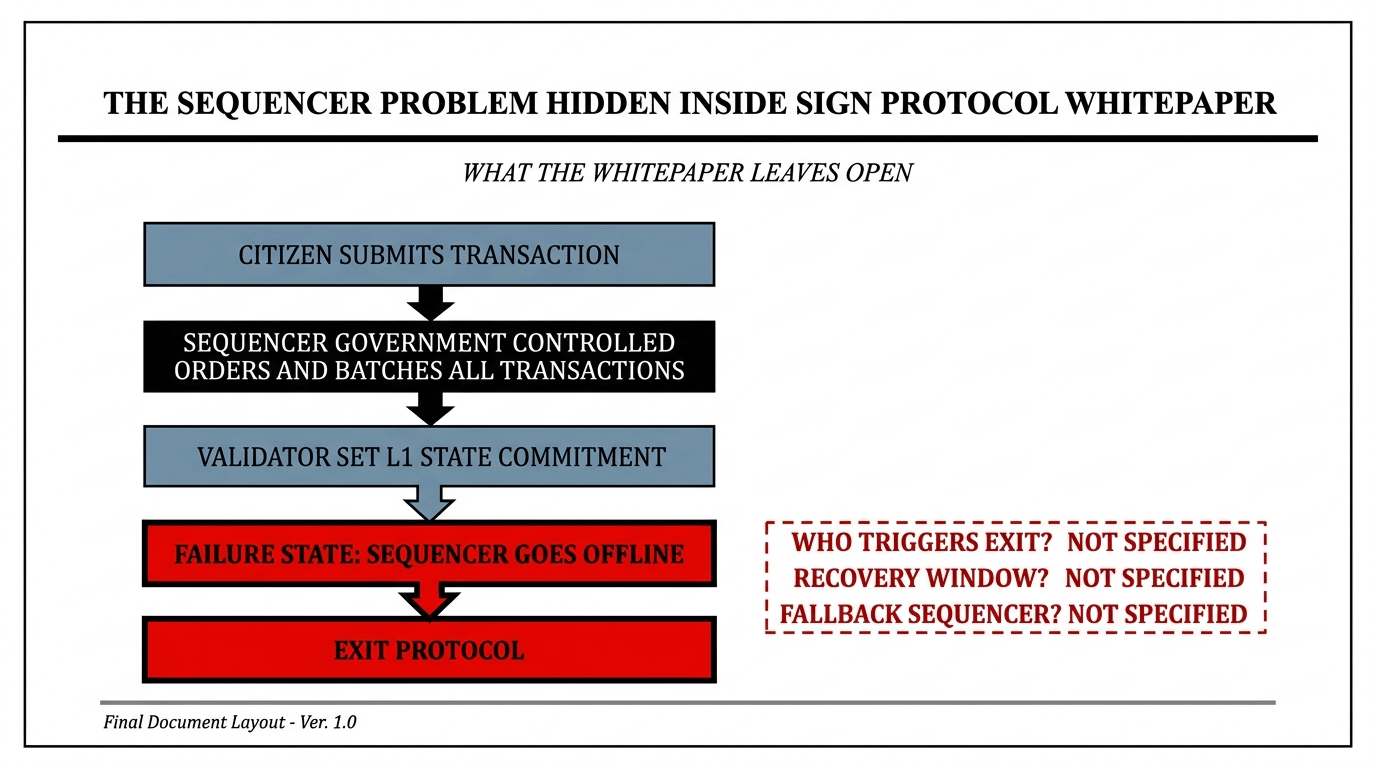

Das Dokument behandelt das Szenario des Sequencer-Ausfalls in einem einzigen Satz. Es lautet, dass man zu L1 wechseln soll, wenn L2 Probleme hat. Dieser Satz erscheint einmal. Es gibt keinen nachfolgenden Absatz. Es gibt keinen Anhangseintrag. Es gibt keine technische Spezifikation, die irgendwo in den Unterlagen angehängt ist.

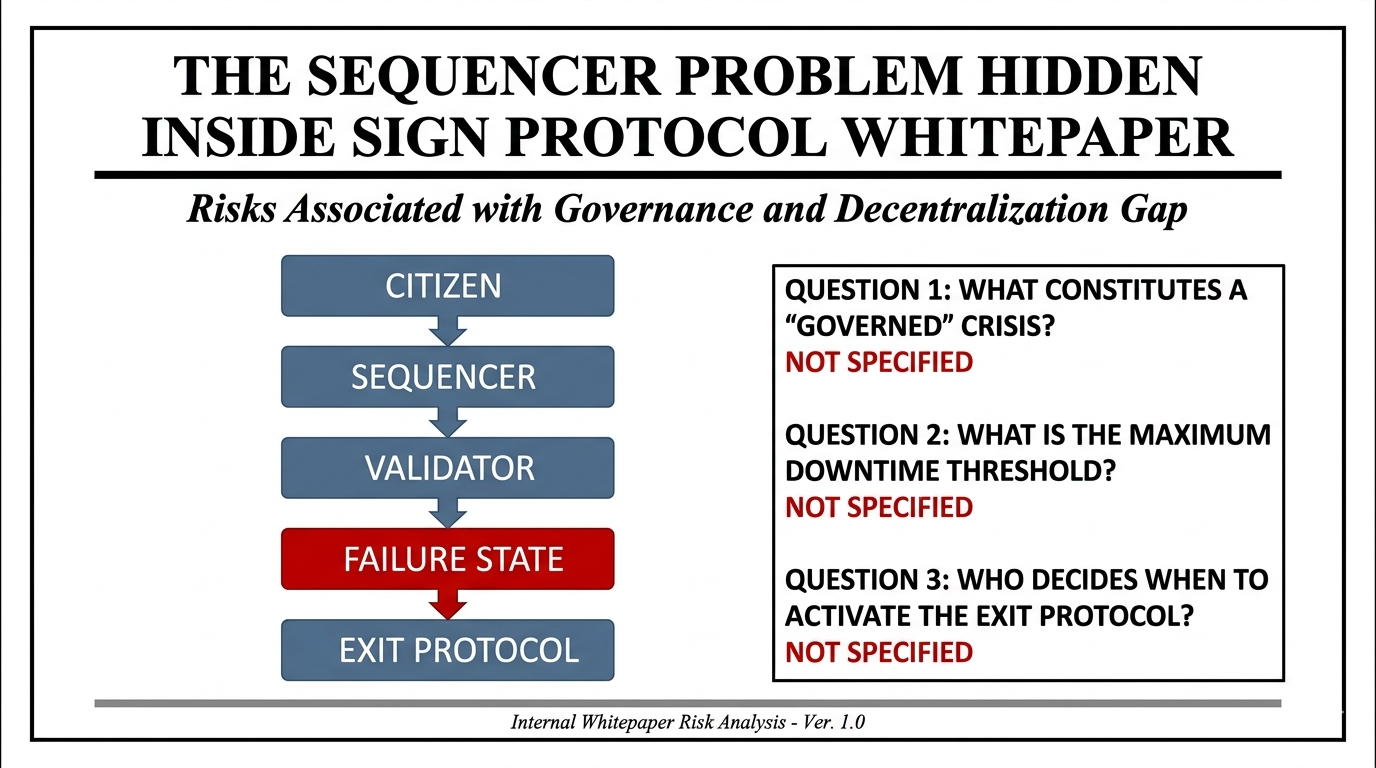

Drei unmittelbare Fragen ergeben sich aus diesem Satz und keine von ihnen erhält Antworten im Dokument.

Die erste Frage ist, wer den Ausstieg zu Layer 1 auslöst. Ist es die staatliche Stelle, die den Sequencer betreibt? Ist es ein Validator-Knoten im Netzwerk, der den Ausfall durch automatisiertes Monitoring erkennt? Ist es eine On-Chain-Governance-Regel, die automatisch in Kraft tritt, wenn ein definiertes Limit an verpassten Blöcken oder fehlgeschlagenen Transaktionen überschritten wird? Das Whitepaper spezifiziert dies nicht. In einem realen Ausfallszenario unter operationalem Druck bleibt diese Unklarheit nicht lange theoretisch. Während die Entscheidungsträger darüber nachdenken, wer tatsächlich die Autorität hat, einen Ausfall zu erklären und das Ausstiegsprotokoll einzuleiten, sitzt jede Bürgertransaktion auf der Kette gefroren und wartet auf eine Lösung.

Die zweite Frage ist, wie das definierte Wiederherstellungsfenster aussieht. Wie viele Minuten oder Stunden wartet ein Bürger oder eine Institution, bevor das Fallback-Protokoll aktiviert wird und der normale Dienst wieder aufgenommen wird? Jedes Stück nationaler digitaler Infrastruktur operiert unter Service-Level-Vereinbarungen, die maximale Ausfallzeiten definieren. Banken veröffentlichen sie. Telekommunikationsunternehmen sind gesetzlich verpflichtet, sie aufrechtzuerhalten. Digitale Regierungsdienstverträge in den meisten Jurisdiktionen erfordern sie als Basiskondition für die Bereitstellung. Das sIgn-Whitepaper und die Regulierungsunterlagen bieten keinen Zeitrahmen für dieses Szenario.

Die dritte Frage ist, ob ein Fallback-Sequencer existiert und bereitsteht. Wenn der primäre staatlich kontrollierte Sequencer unerwartet offline geht, gibt es dann einen Hot-Standby, der bereit ist, die Transaktionsreihenfolge sofort ohne manuelles Eingreifen zu übernehmen, oder stoppt die gesamte souveräne Kette vollständig, bis der ursprüngliche Sequencer diagnostiziert, repariert und durch einen manuellen Wiederherstellungsprozess wieder online gebracht wird? Das Dokument sagt dazu gar nichts.

warum diese Lücke wichtiger ist, als sie auf den ersten Blick erscheinen mag

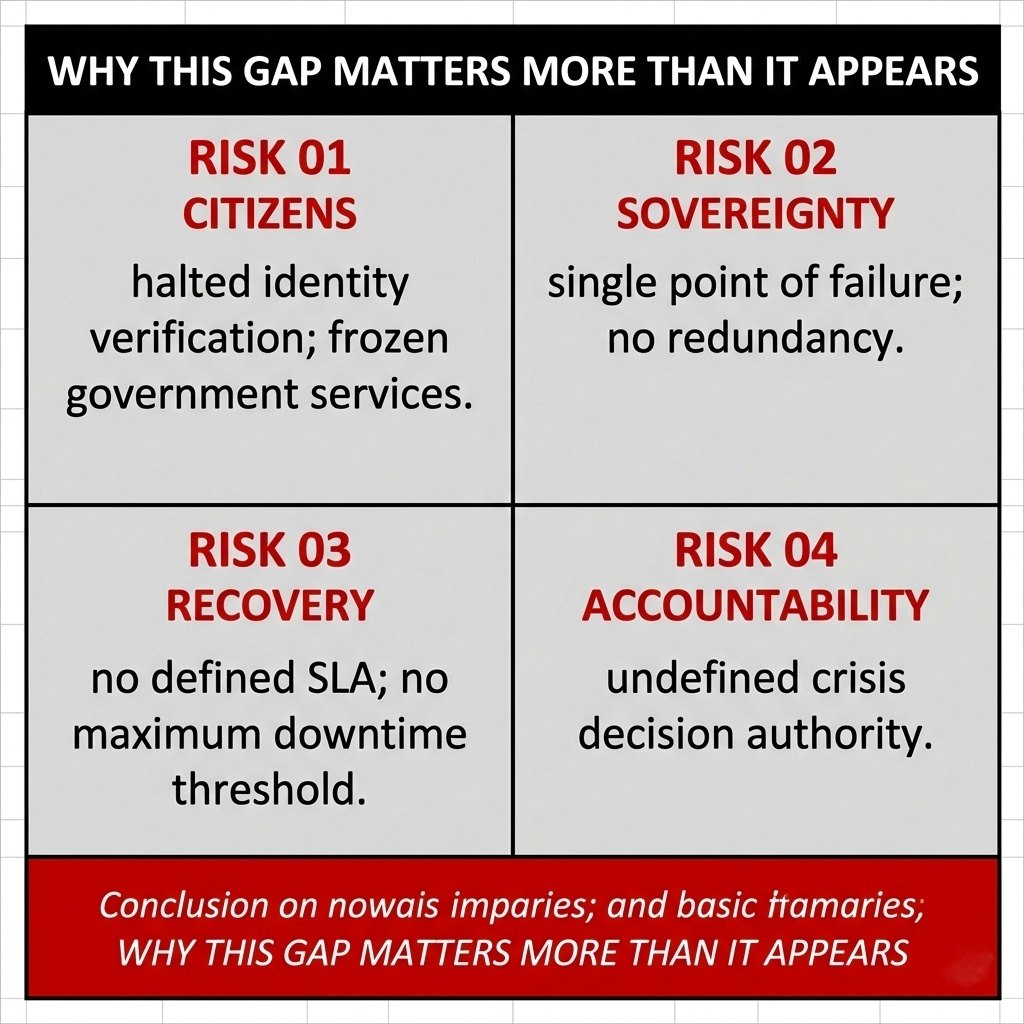

Ich möchte hier vorsichtig sein, denn dieser Abschnitt handelt nicht davon, das Projekt zu bezweifeln. Es geht darum zu verstehen, was der Bereitstellungskontext tatsächlich von der Dokumentation verlangt.

Das Risiko der Zentralisierung des Sequencers ist nicht einzigartig für sIGN. Es ist ein bekanntes und dokumentiertes Problem im gesamten Layer 2-Ökosystem. Ein großer Infrastruktur-Stresstest, der einen weltweiten Cloud-Anbieter-Ausfall beinhaltete, zeigte, dass fast alle Layer 2-Systeme mit zentralisierten Sequenzern den Live-Resilienz-Test gleichzeitig nicht bestanden, als ihre zugrunde liegende Infrastruktur gestört wurde. Die analytische Schlussfolgerung, die weitgehend aus diesem Ereignis gezogen wurde, war, dass operationale Dezentralisierung ebenso wichtig ist wie Protokollebene-Dezentralisierung. Eine Kette mit mathematisch fundiertem Konsens und kryptografischen Finalitätsgarantien kann dennoch vollständig dunkel werden, wenn ein einzelner Sequencer-Server aufhört zu reagieren.

Die Sign Sovereign Chain verwendet dasselbe zentralisierte Sequencer-Modell aus architektonischen Gründen und dieses Design ist im souveränen Kontext gerechtfertigt. Aber die Einsätze, die mit diesem Design in Sign-Bereitstellungen verbunden sind, sind kategorisch höher als in einem typischen öffentlichen Layer 2-Protokoll.

Wenn ein verbraucherorientiertes Layer-2-Protokoll für einige Stunden offline geht, verlieren Krypto-native Benutzer vorübergehend den Zugang zu einer dezentralen Anwendung. Sie verstehen die Technologie. Sie akzeptieren operationale Risiken als Teil der Teilnahme an der frühen Infrastruktur. Sie haben alternative Plattformen zur Verfügung.

Wenn eine souveräne Kette, die ein nationales digitales ID-System betreibt, offline geht, können Bürger ihre Identität für Dienste, die dies erfordern, nicht verifizieren. Sie können keine staatlichen Leistungen erhalten, die für die Verteilung an diesem Tag geplant sind. Sie können keine rechtlich bindenden Transaktionen abschließen, die mit realen Fristen verbunden sind. Sie können nicht auf öffentliche Dienste zugreifen, die migriert wurden, um von der Verfügbarkeit der Kette abhängig zu sein.

Sign hat öffentlich ein Ziel für die Bereitstellung von 50 Millionen Menschen im ersten Betriebsjahr erklärt. Die große Mehrheit dieser 50 Millionen Menschen wird kein technisches Verständnis dafür haben, was ein Sequencer ist, was Layer 1 und Layer 2 bedeuten oder was ein Ausstiegsprotokoll beinhaltet. Sie werden nur einen Informationspunkt zur Verfügung haben. Der staatliche Dienst, den sie heute benötigten, funktioniert nicht.

die Lösungen, die bereits existieren und was passieren muss

Das ist vollständig lösbar und klar zu erklären ist genauso wichtig wie die Identifizierung der Lücke an sich. Der Fehlerpfad des Sequencers ist ein gelöstes Ingenieurproblem in der Infrastruktur von Unternehmens- und Regierungsniveau. Die Lösungen sind nicht experimentell. Sie sind etablierte Praxis.

Schwellensignaturen, die auf mehrere autorisierte staatliche Stellen oder benannte Validator-Knoten verteilt sind, würden genau definieren, wer die Autorität hat, den Layer 1-Ausgang in einem Ausfallszenario auszulösen. Dies beseitigt jeden einzelnen menschlichen Entscheidungspunkt unter Krisendruck und schafft eine dokumentierte und überprüfbare Autorisierungsspur. Ein definiertes Service-Level-Vereinbarungsfenster, das direkt in die Bereitstellungsverträge mit jeder Partnerregierung geschrieben ist, würde Bürgern und Institutionen ein garantiertes Maximum an Ausfallzeiten bieten, das vertraglich durchgesetzt werden kann. Ein Hot-Standby-Sequencer, der so konfiguriert ist, dass er die Transaktionsreihenfolge automatisch übernimmt, wenn der primäre Sequencer eine definierte Anzahl aufeinanderfolgender Blöcke verpasst, würde den Einzelpunkt des Ausfalls auf struktureller Ebene beseitigen, ohne die staatliche Kontrolle darüber, wer den Standby-Betrieb führt, zu gefährden.

Keine dieser Ansätze sind experimentell und erfordern neue Forschung. Sie sind Standardkomponenten des resilienten Designs nationaler digitaler Infrastruktur. Ihre Abwesenheit aus der aktuellen öffentlichen Dokumentation bedeutet nicht notwendigerweise, dass das Sign-Ingenieurteam nicht intern dafür geplant hat. Es bedeutet, dass das öffentliche technische Protokoll noch nicht reflektiert, welche internen Architekturentscheidungen möglicherweise bereits existieren.

Diese Unterscheidung ist wichtig, weil das Publikum für diese Dokumentation nicht die Krypto-Community ist. Es sind Beschaffungsbeauftragte, Technologie-Ministerien, nationale Bankgouverneure und Rechtsteams innerhalb von Regierungen, die Sign aktiv für Bereitungsverträge anvisiert. Jeder einzelne dieser Evaluatoren wird die gleichen drei Fragen stellen, bevor irgendein nationaler Vertrag unterzeichnet wird. Wer löst den Ausstieg aus. Wie sieht das Wiederherstellungsfenster aus. Gibt es einen Fallback-Sequencer. Die Antworten müssen in der öffentlichen technischen Dokumentation vorhanden sein, bevor diese Gespräche eine Entscheidungsstufe erreichen.

Wenn diese Fragen transparent und detailliert in einem aktualisierten Whitepaper oder technischen Anhang beantwortet werden, würde das keinen Zweifel an sIGN als Infrastrukturplattform aufkommen lassen. Es würde das letzte ernsthafte technische Hindernis beseitigen, das zwischen dem Sign-Protokoll und dem Maß steht, auf das es eindeutig und ehrgeizig hinarbeitet.

So sieht Infrastruktur aus, die dafür entworfen wurde, Regierungen zu dienen, wenn sie dafür gebaut wurde, sowohl die schwierigen Momente als auch die einfachen zu überstehen.