Ein weiterer Fall, in dem der "Smart"-Vertrag nicht so smart war. Im Protokoll Resolv führte der Hacker einen nahezu perfekten Angriff durch: Er zahlte 100.000 USD Coin ein und erhielt über die Funktion requestSwap... 49,95 Millionen USR.

Ja, das sind etwa x500 auf die Einzahlung - aufgrund einer kritischen Schwachstelle im Vertrag.

Was genau schiefgelaufen ist, wird noch diskutiert: Entweder wurde das Oracle schön gehackt, oder die Entwickler haben einfach eine grundlegende Überprüfung der Kontostände vor der Auszahlung der Mittel nicht hinzugefügt. Auf jeden Fall begannen die Gelder, "aus der Luft" zu erscheinen.

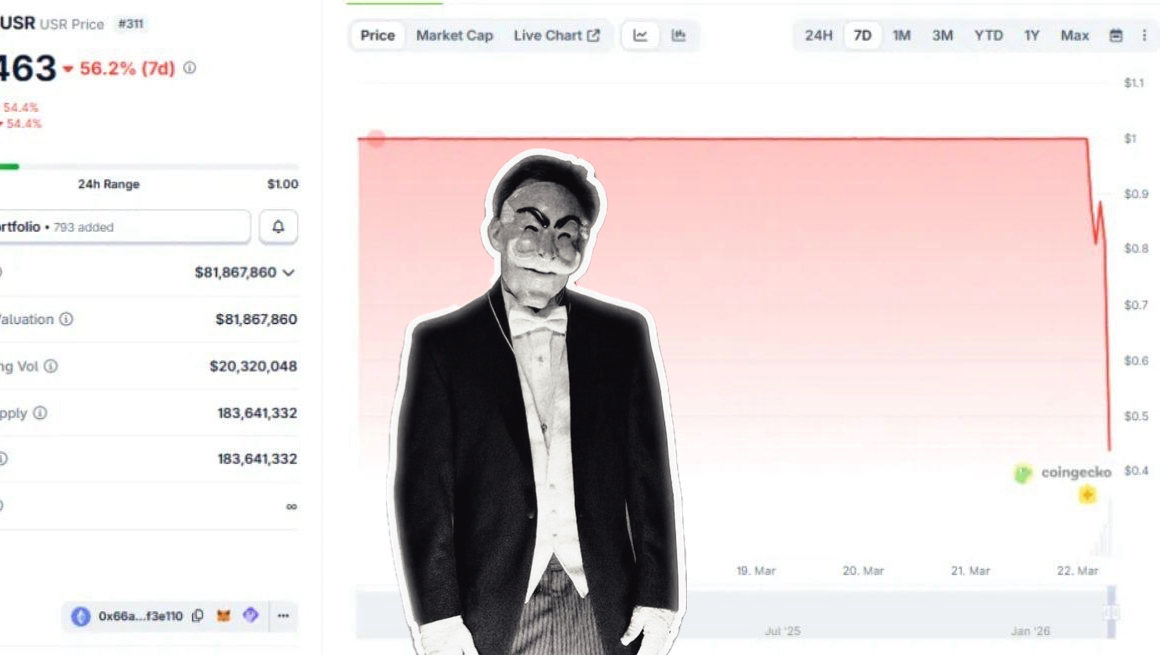

Weiter geht's nach klassischer Manier. Nachdem er sich kostenlose Millionen gesichert hatte, wartete der Hacker nicht und begann aggressiv, USR auf den Markt zu werfen. Die Liquidität hielt nicht stand — die Orderbücher trockneten einfach aus, und der „Stablecoin“ fiel innerhalb kurzer Zeit um etwa 74%.

Nachdem der Angreifer echtes Geld über Brücken geschleust hatte, verwischte er die Spuren und verließ das System ruhig. Der Gesamtschaden wird auf etwa 25 Millionen Dollar geschätzt.

Im Zuge der Panik wurden auch externe Protokolle betroffen. Ein Teil der Liquidität von Resolv befand sich in Aave-Pools, aber der Projektleiter erklärte schnell, dass das Protokoll selbst nicht betroffen sei und die Gelder der Benutzer sicher seien.

Die Entwickler von Resolv haben ihrerseits versprochen, die Verluste aus eigener Tasche zu decken — aber der Markt hat bereits gezeigt, wie „stabil“ ein Stablecoin mit fehlerhafter Logik sein kann.

💬 Die Botschaft ist einfach:

In DeFi vertraust du nicht den Menschen — du vertraust dem Code.

Und wenn der Code schlecht geschrieben ist, verschwinden die Gelder schneller, als du das Diagramm öffnen kannst.

#defi #cryptohacks #USDC #AAVE

👉 Abonniere, um solche Schwachstellen früher zu sehen, bevor sie den Markt verbrennen.